网络安全问题是企业信息化建设过程中非常重要的一环,近年来安全事故的频发,越来越多的企业意识到网络安全对于企业的重要性。伴随着企业IT进入深度异构化和分布式的发展阶段,更多的企业出于兼顾资源弹性伸缩,以及核心业务应用安全管控与法规遵从的需要,选择采纳混合IT架构。混合IT基础设施由此成为企业IT的新常态。

堡垒机是企业面向分布式IT架构进行运维安全审计的必备组件。借助堡垒机,企业可以对异构IT资产进行集中管理,并且构建统一访问入口,从而有效地控制IT系统的运维风险。针对上述背景,安全牛发布本期牛品推荐——JumpServer开源堡垒机。与传统堡垒机相比,JumpServer 堡垒机采用了分布式架构设计,支持多云环境并可自动同步云上资产;JumpServer 支持水平扩展、以及超大规模资产数量(万台资产以上)和高并发访问,其采用的容器化部署方式,能够为用户提供使用效果更好的Web Terminal。

牛品推荐第十五期

标签

开源、运维安全审计、分布式架构、容器化部署、分层解耦、多云支持

用户痛点

■ 资产规模的快速增加带来的管理复杂度提升

传统的堡垒机是通过手动录入IP或者Excel表格进行资产导入,但是对于现在动辄几千甚至上万台的机器,如果需要人工录入,这种方式不仅效率低还容易出错。而且在资产频繁变更的情况下,这样的管理方式可能会逐步发展到不可控的阶段。

■ 复杂的访问端环境造成额外的维护成本

传统堡垒机方案中用户接入门槛高,维护成本偏高。越来越多的企业需要堡垒机能够提供“传统客户端+Web接入”的双重访问模式,尤其是Web接入的需求越来越强烈。传统方案在Web接入方式上普遍采用较为原始的浏览器插件模式,导致大量的浏览器插件不匹配、用户无法升级浏览器等影响用户使用体验的问题,严重影响了堡垒机的接入访问效率。

■ 分散资产带来的管理成本增加

企业的IT资产分散在全国各地,各个地区间网络连接的带宽、稳定性给堡垒机的管理带来了很多的不确定因素。分支机构越多,机构之间的距离越远,往往会带来更高的管理成本。传统堡垒机的解决方案是在每个区域购买一台堡垒机,多个区域组成一个大的集群,这种方案不仅造成了大量的成本浪费,也给管理上带来了很多不必要的麻烦。

■ 审计对象的复杂化

当下IT技术的演进速度越来越快,基础设施层面随着Kubernetes成为容器云建设的首选标准,以及数据库层一些新型数据库产品的出现,传统堡垒机支持的审计对象已经远远不够,需要将新出现的IT基础设施对象考虑进来。

解决方案

JumpServer是一款完全开源、符合4A规范(包含认证Authentication、授权Authorization、账号Accounting和审计Auditing)的运维安全审计系统。JumpServer的后端技术栈为Python/Django,前端技术栈为Vue.js/Element UI,遵循Web 2.0规范。

与传统堡垒机相比,JumpServer采用了分布式架构设计,可灵活扩展,水平扩容。JumpServer还采用了领先的容器化部署方式,并且提供纯浏览器化Web Terminal。同时支持对接多种公有云平台,满足企业在多云环境下部署使用。针对企业用户网络安全等级保护要求,JumpServer堡垒机已经获得公安部颁发的“计算机信息系统安全专用产品销售许可证”,能够助力企业快速构建身份鉴别、访问控制、安全审计等方面的能力,为企业通过等级保护评估提供支持。

相比 JumpServer开源版,JumpServer企业版提供面向企业级应用场景的X-Pack增强包,以及高等级的原厂企业级支持服务,有效助力企业快速构建并运营自己的运维安全审计系统。目前,JumpServer堡垒机企业版用户已经广泛覆盖银行、证券、制造、交通运输、互联网等行业企业。

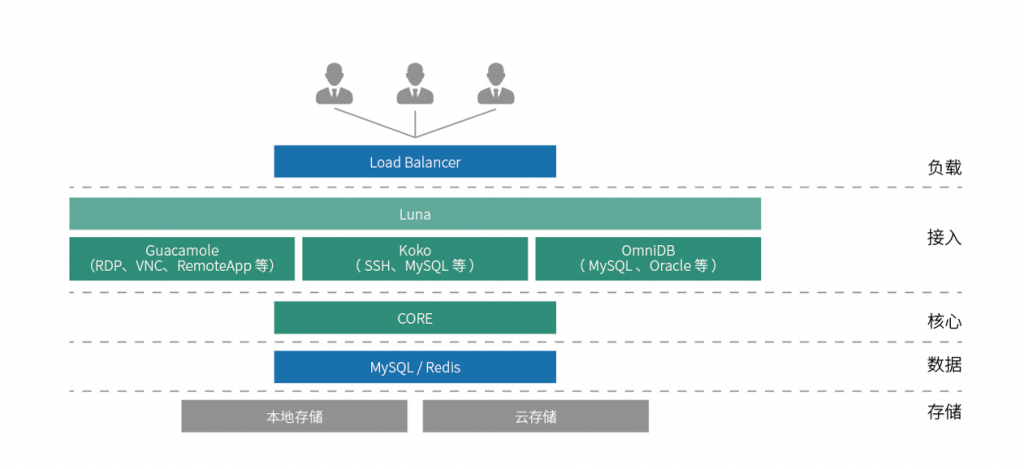

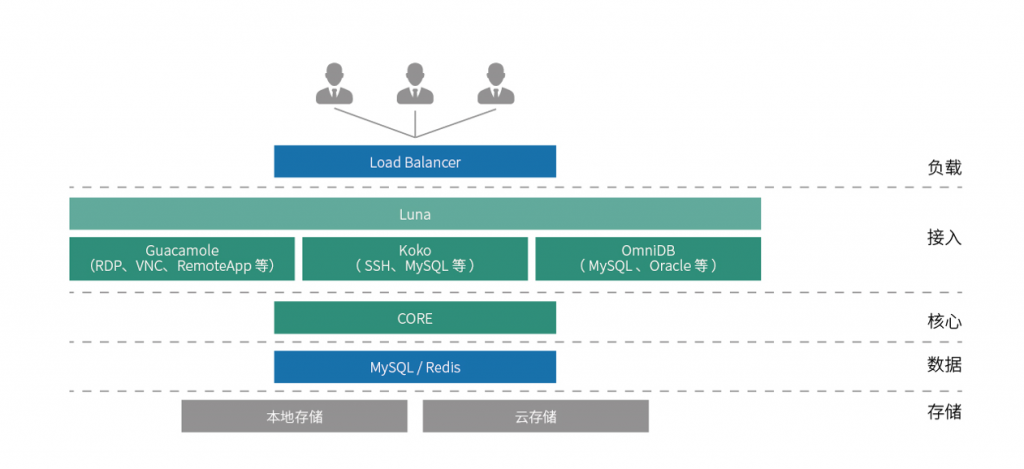

JumpServer充分吸收了过去多年互联网产品的发展经验,采用了分层解耦的设计理念。其产品架构如下图所示:

附图JumpServer的产品架构

从附图可以看出,JumpServer产品从下至上可以分为存储层、数据层、核心层、接入层和负载层,包括MySQL/Redis、CORE、Koko/Guacamole、Luna等核心组件。

■存储层用于产品的各种数据存储(包括元数据及各种审计数据),存储可以是本地存储,也可以是传统SAN存储、文件存储或者对象存储等;

■数据层采用MySQL存储产品中的用户、资产、授权等核心数据,并使用Redis提供对核心数据的访问加速,提升用户的访问体验;

■核心层用于对用户、资产和授权等核心数据进行处理,并提供相应的管理控制台。位于该层的CORE组件使用Django Class Based View风格开发,支持Restful API接口;

■接入层负载接入来自终端客户(Web终端或者传统客户端)的连接请求。JumpServer根据接入的连接类型是字符型还是图形型提供两个独立的接入组件,分别是Koko和Guacamole。其中,Koko组件实现了SSH Server和Web Terminal Server,提供SSH和WebSocket接口,以方便用户通过Web端和传统SSH客户端登录使用。组件实现RDP连接功能,提供纯Web方式的图形化界面操作能力。JumpServer也为数据库提供了一个单独的接入组件——OmniDB。通过集成OmniDB开源项目,JumpServer的用户能像使用Navicat一样,在Web端操作数据库,目前支持的数据库种类包括MySQL、MariaDB、Oracle和PostgreSQL。另外,接入层还提供纯Web模式的接入,JumpServer设计了一个纯浏览器版本的终端,即Luna组件;

■负载层承载用户接入流量的负载均衡。用户可以选择纯软件的负载均衡方案(例如Nginx),或者传统的硬件负载均衡设备(例如F5)。

用户反馈

“通过采纳JumpServer堡垒机企业版,我们在几天内就完成了JumpServer堡垒机从0.3.2到1.4.9版本的升级,将超大规模的资产迁移至新平台。整个迁移过程数据完整,平台使用无影响。与此同时,FIT2CLOUD飞致云的专业服务团队还在持续保障平台安全运营和专业服务支持方面给我们提供了非常大的帮助。”

——小红书 潘雨顺

“很早就使用JumpServer了,主要还是针对“网络设备+服务器”运维管理,全Web操作,还提供了Koko直连操作,无需安装额外插件,很棒;也推荐给身边得很多朋友,很多用过得朋友都说很棒,都用得很好,希望JumpServer做得越来越好。”

——卢炜君

“2016年年底接触Django的时候就稍微关注了下JumpServer,真正开始使用是的1.5.x版本。对我们运维来说最大的好处就是可以强制提升服务器的密码复杂度和密钥登陆,只需要接入公司的LDAP就可以让所有研发连接服务器而不需要再给他们密码或者密钥,大大减少了密码密钥泄漏的几率。”

——路先生

“从2018年开始,随着公司人员规模增加及各种人需要服务器权限,为了方便管理,找了几款跳板机,最终使用JumpServer;JumpServer的资产管理非常不错,可以精细化的授权;作为公司唯一的运维,有效保证了服务器安全访问,也方便了远程办公时间的远程处理。”

——黄再生

“去年公司开始数字化转型,业务上云,之前的齐治堡垒机对部分云服务器不兼容,所以支持多云环境的堡垒机进行选型。在比较了多个堡垒机之后,最终选择了JumpServer。优点就不一一列出了哈,确实好用。今年公司在测试飞致云云管平台(可以对接JumpServer),希望合作愉快。感谢JumpServer软件和团队。”

——陈建新

“18年4月份开始使用订阅版本的JumpServer,在这之后逐步统一了公司的所有生产设备的管理,在JumpServer的专业支持下顺利完成了等保三级的认证。”

——酷友

安全牛评

堡垒机是实现运维监控的重要产品。随着网络规模的增加以及分支机构的成立,传统的堡垒机部署模式,不仅会增加管理成本,也会降低堡垒机的工作效率。未来堡垒机将向云化和服务化发展。借助云平台,JumpServer堡垒机将以一主多从的账号管理方式,以云化的方式为不同物理空间的运维人员提供统一的账号登录。同时,依托云架构JumpServer可以对云端资产进行统一运维,为未来云服务交付模式提供运维基础。

如有侵权请联系:admin#unsafe.sh