导语:7月21日,研究人员发现一个名为“Манифест.docx” (“Manifest.docx”)的可疑文档,该文档可以下载和执行2个模块:一个是启用了宏的,一个是含有IE 漏洞利用的HTML对象。

7月21日,研究人员发现一个名为“Манифест.docx” (“Manifest.docx”)的可疑文档,该文档可以下载和执行2个模块:一个是启用了宏的,一个是含有IE 漏洞利用的HTML对象。

这两个模块都依赖模板注入来释放全特征的远程访问木马,攻击者可能想要融合社会工程技术和已知的漏洞利用来最大化感染目标的可能性。

远程模板

研究人员分析settings.xml.rels中嵌入的远程模板发现其中含有完全特征的VBA 远程访问木马,可以执行以下功能:

◼收集受害者信息;

◼识别受害者机器上运行的反病毒软件;

◼执行shell-code;

◼删除文件;

◼上传和下载文件;

◼读取硬盘和文件系统信息。

第二个模板嵌入在Document.xml.rels文件中,会加载在文件中。研究人员分析加载的代码发现其中包含一个IE CVE-2021-26411漏洞利用,该漏洞利用曾被Lazarus APT组织用于攻击安全研究人员。漏洞利用中执行的shellcode也部署了远程模板注入加载的VBA RAT。

加载了远程模板后,恶意文件会加载一个俄语的诱饵文件。

图 1: 诱饵文件

文档分析

恶意文件(“Манифест.docx”)中含有settings.xml.rels 和document.xml.rels中的2个模板。位于settings.xml.rels的远程模板会下载一个宏武器化的模板,并加载到当前的文件中。远程模板中包含有具备完全RAT功能的宏代码:

第二个模板嵌入在document.xml.rels中,也会加载在主文档的对象中。该模板中含有CVE-2021-26411的漏洞利用代码。

图 2: Document.xml.rels

远程模板使用的漏洞利用代码与ENKI安全公司之前报告的类似。

图 3: 漏洞利用代码

该漏洞利用执行的shell-code会部署settings.xml.rels中嵌入的远程模板加载的VBA RAT。攻击者还会尝试使用两种方法来部署VBA RAT。

Shellcode非常简单,可以执行以下操作。Shellcode是用AutoHotKey脚本语言编写的,所有的行为都是用SendInput API调用来执行的。

将VBA RAT添加到TrustedRecords注册表中作为可信文档。通过将该RAT加入到注册表中,就可以在下次打开时启用宏文件。

可以使用以下命令来获取VBA RAT:

通过创建定时任务来每分钟执行以实现VBA RAT驻留:

删除RunMru注册表值来清楚追踪记录:

VBA Rat(远程模板)分析

远程模板中有Document_Open和Document_Close,会在文件打开和关闭时被激活。

Document_Open:

Document_open 函数会检查激活的文件是否有docx扩展,如果是docx扩展就会显示隐藏的诱饵文件。如果激活的文件名为_.dotm,表示该机器已经感染了该RAT,就调用ConnectCP 函数。ConnectCP 函数通过调用下面的函数来收集受害者的信息,在收集数据后,会使用JsonConvertor函数将这些数据转化为json格式。收集的数据之后会使用SCI函数来发送到服务器,并从服务器接收命令。

◼getUUID: 执行"SELECT * FROM Win32_ComputerSystemProduct"来获取UUID

◼getOS: 执行"SELECT * FROM Win32_OperatingSystem"来获取操作系统类型

◼arch: 返回操作系统架构

◼getCPU: 执行"SELECT * FROM Win32_Processor"来获取CPU信息

◼getGPU: 执行"SELECT * FROM Win32_VideoController"来获取GPU信息

◼getRAM: 执行"SELECT * FROM Win32_PhysicalMemory"来获取物理内容容量

◼getStorage: 执行"Select * from Win32_LogicalDisk Where DriveType = 3"来获取可用硬盘空间

◼getName: 获取计算机名、用户名和域名

◼getRole: 识别受害者是否管理员

图 4: GetRole

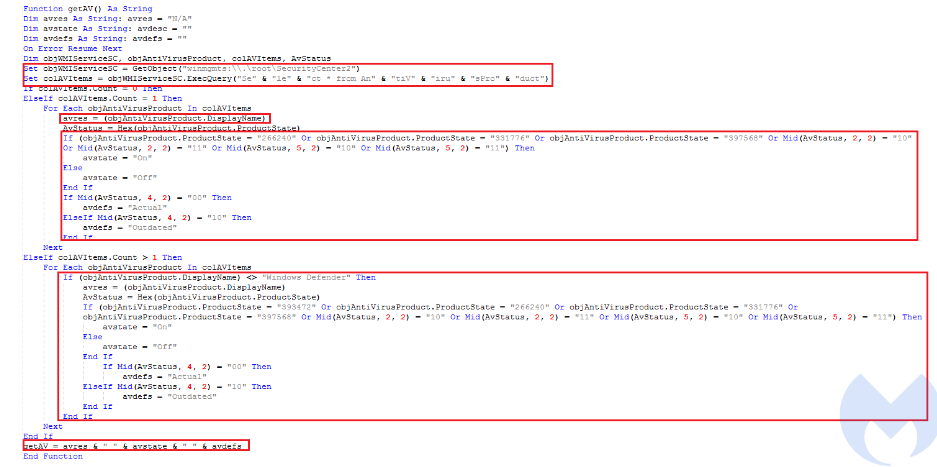

◼getAV: 执行"Select * from AntiVirusProduct"来获取激活的反病毒产品,然后调用DisplayName来获取反病毒产品名,然后用产品状态码来识别反病毒产品的状态和信息

图 5: GetAV

Document_Close

Document_Close函数会调用函数InstallFromMacro来进行RAT的安装。在调用安装函数前,会调用相同的沙箱函数来确保没有在沙箱环境中运行,然后会检查附件中是否包含http来确保其中有嵌入的远程模板URL。

InstallFromMacro会执行RAT的初始化,其中包含3个动作:

◼以文件形式打开附件远程模板,提取BuiltInDocumentProperties的comments部分内容,并用|来进行分割。如果操作系统是32位的,就将comments的第一部分放入skd变量,如果操作系统是64位的,就将comments的第二部分放入skd。Skd变量之后会用作AddTask 函数的参数。

◼将customDocumentProperties从cve设置为“MACRO”;

◼通过将自己加入到启动目录来实现驻留:APPDATA\Microsoft\Word\StartUp\_.dotm;

◼调用AddTask函数;

◼通过删除RunMRU注册表来清除其追踪记录。

图 7: RAT安装

AddTask(使用EnumWindows来执行shell code)

该函数会base64解码skd变量中的内容,并用VirtualProtect和EnumWindows执行。事实上,skd的内容是一个shellcode,会在不写入硬盘的情况下在内存中执行。EnumWindows的第二个参数是一个应用定义的值,会传递给callback函数。将VirtualProtect的shellcode地址作为函数的第二个参数就可以执行shellcode。

图 8: AddTask

执行的shellcode非常少,可以通过设置定时任务每分钟执行来实现驻留:

与IE漏洞利用中的shellcode类似,该shellcode也是用AutoHotKey脚本语言写的,并使用SendmessageA 和SendInput来模拟按键和执行其他动作。

图 9: Shell-code API和函数调用解析

ExecuteTasks

这是VBA的主要函数,会从服务器接收json格式的命令,然后分析json文件和执行命令。每次函数会执行3个任务。

图 10: 执行任务

为了从服务器接收任务,该函数会接收一个名为SCI的函数的参数。SCI函数会以json格式和HTTP POST请求的形式发送ConnectCP函数收集的数据,或从服务器接收响应,其中包含json格式的要执行的任务。

图 11: 发送信息到服务器和接收命令

下面是RAT可以执行的命令。在执行任务后,任务执行的结果也会发送给服务器。

ReadDisks

该命令使用Scripting.FileSystemObject.Drives对象来获取硬盘信息。然后创建一个JSON对象,其中包含如下信息:

图 12: Read Disks

ReadFileSystem

该函数会使用Scripting.FileSystemObject.GetFolder 对象来获取与指定路径文件夹对应的文件夹对象,然后提取名字、大小、最后修改日期,并将这些信息放入一个json对象中。

Download File

该函数会使用Adobe.Recordset来读取指定文件,并使用HTTP POST请求发送数据到服务器。

图 13: 下载文件

Upload File

该模块会从服务器接收一个文件,并将其写入指定文件中。

图 14: Upload File

DeleteFile

该函数会使用kill函数来删除指定文件或目录。

Terminate

该函数会中止RAT的执行并退出应用。

Execute

该函数会执行从服务器接收到的shellcode。

图 15:执行Shell-code

本文翻译自:https://blog.malwarebytes.com/threat-intelligence/2021/07/crimea-manifesto-deploys-vba-rat-using-double-attack-vectors/如若转载,请注明原文地址

如有侵权请联系:admin#unsafe.sh