阅读: 5

RubyGems ‘paranoid2′是一款基于Ruby的paranoid模型。RubyGems.org提供的分发Ruby程序的paranoid2 gem 1.1.6存在第三方插入的代码执行后门。攻击者可利用该漏洞在受影响系统的上下文中执行任意代码。

焦点漏洞

- RubyGems ‘paranoid2′远程代码执行漏洞

- CVE ID

- CVE-2019-13589

- NSFOCUS ID

- 43802

- 受影响版本

- RubyGems paranoid2 1.1.6

- 漏洞点评

- RubyGems ‘paranoid2′是一款基于Ruby的paranoid模型。RubyGems.org提供的分发Ruby程序的paranoid2 gem 1.1.6存在第三方插入的代码执行后门。攻击者可利用该漏洞在受影响系统的上下文中执行任意代码。目前厂商已经提供了补丁程序,请到厂商的相关页面以获取最新版本。

- CVE ID

(数据来源:绿盟威胁情报中心)

一. 互联网安全威胁态势

1.1 CVE统计

最近一周CVE公告总数与前期相比有明显增长。

1.2 威胁信息回顾

- 标题:新的Mirai僵尸网络利用隐藏在Tor网络中的C2服务器

- 时间:2019-08-01

- 简介:趋势科技的研究人员发现了一种新的Mirai僵尸网络,它使用隐藏在Tor网络中的命令和控制,这种选择可以保护操作员的匿名性并使执法部门难以操作。新变体实现了与之前相同的功能,它针对TCP端口9527和34567,这表明其运营商的目标是针对IP摄像机和DVR。

- 链接:https://securityaffairs.co/wordpress/89237/malware/mirai-botnet-tor-c2.html

- 标题:LookBack恶意软件针对美国公共事业公司

- 时间:2019-07-28

- 简介:LookBack恶意软件被用于针对三家美国公用事业公司的鱼叉式网络钓鱼活动,诱惑电子邮件于7月19日至25日期间发送给美国公用事业公司,声称来自美国的工程许可委员会,但实际上包含一个恶意附件,一旦打开,会安装并运行一个前所未有的远程访问木马(RAT)被称为LookBack。

- 链接:https://threatpost.com/nation-state-apts-target-u-s-utilities-with-dangerous-malware/146910/

- 标题:Apple iMessage缺陷让远程攻击者在iPhone上可读取文件

- 时间:2019-08-02

- 简介:作为12.4 iOS更新的一部分,Apple修补的iMessage漏洞允许潜在的攻击者远程读取存储在iOS设备上的文件内容而无需用户交互。Google安全研究员表示,iMessage问题是由_NSDataFileBackedFuture类引起的,即使启用了安全编码,也可以“反序列化。

- 链接:https://threatpost.com/apple-imessage-remote-attackersread-iphone-messages/146789/

- 标题:RTOS VxWorks多个高危漏洞

- 时间:2019-07-31

- 简介:Armis研究人员在VxWorks中发现了11个零日漏洞,VxWorks是最受欢迎的实时操作系统(RTOS),被超过20亿台设备使用,包括工业、医疗和企业设备等设备。这些漏洞被称为’URGENT/11′,存在于IPnet、VxWorks的TCP/IP堆栈中,影响了过去13年的版本,并且是影响操作系统的漏洞的罕见示例。

- 链接:https://armis.com/armis-discovers-vulnerabilities-in-vxworks-in-critical-devices/

- 标题:JIRA服务器错误配置导致用户和项目的信息泄漏

- 时间:2019-08-03

- 简介:Jira是一个流行的项目管理解决方案,由Atlassian为敏捷团队开发。谷歌、雅虎、美国宇航局、联想、1Password、Zendesk等组织以及世界各地的管理机构都使用它来轻松跟踪各种任务和问题的进展。近期发现配置错误的Jira服务器可暴露有关内部项目和用户的信息,任何拥有高级搜索运算符的人都可以访问这些信息。

- 链接:https://www.bleepingcomputer.com/news/security/misconfigured-jira-servers-leak-info-on-users-and-projects/

- 标题:来自韩国的超过100万张支付卡在黑市上销售

- 时间:2019-08-02

- 简介:过去两个月来韩国用户的被盗支付卡详细信息数量激增,超过一百万的付款卡详细信息牌来自韩国的黑市上出售。被盗支付卡记录的数量从5月的42,000个增加到6月的230,000个,其中3.7%来自美国发行的卡,受影响最严重的一个主要为美国空军服务的信用合作社,空军在韩国有多个空军基地。

- 链接:https://securityaffairs.co/wordpress/89286/hacking/south-korea-stolen-payment-card.html

- 标题:Hexane组织针对石油和天然气行业

- 时间:2019-08-01

- 简介:一个新的威胁组织,被称为Hexane,目前是石油和天然气行业的组织以及电信提供商。该威胁组织至少从2018年中期开始一直活跃,2019年以来其活动一直在加剧,主要瞄准中东地区。

- 链接:https://securityaffairs.co/wordpress/89249/apt/hexane-threat-actor.html

- 标题:TrickBot新版本重点关注微软的Windows Defender

- 时间:2019-07-30

- 简介:新版本的TrickBot银行木马继续发展目标安全软件,以防止其被发现和删除。在这个新版本中,TrickBot将目光瞄准了Windows Defender,对于许多人来说,这是Windows 10计算机上唯一安装的防病毒软件。TrickBot是一种银行木马,试图窃取您的PC和浏览器上保存的在线银行凭证、加密货币钱包、浏览器信息和其他凭据。

- 链接:https://www.bleepingcomputer.com/news/security/new-trickbot-version-focuses-on-microsofts-windows-defender/

- 标题:DRAGONBLOOD漏洞允许破解受WPA3保护的WiFi密码

- 时间:2019-08-03

- 简介:研究人员发现了WPA3协议中的两个新弱点,可以利用这些弱点来破解受WPA3保护的WiFi密码。在WiFi Protected Access 3(WPA3)协议于2018年6月启动,旨在解决影响先前标准的所有已知安全问题,并缓解诸如KRACK攻击和DEAUTH攻击等无线攻击。

- 链接:https://securityaffairs.co/wordpress/89348/hacking/dragonblood-wpa3-flaws.html

- 标题:LAPD数据泄露暴露了大约2.5K官员的个人信息

- 时间:2019-07-29

- 简介:洛杉矶警察局遭遇了数据泄露事件,据报道这些数据泄露事件暴露了警察和申请人的姓名、电子邮件地址、密码和出生日期。当地时间2019年7月25日发现的数据泄露事件中,有2500名洛杉矶警察局官员和大约17500名警官申请人的个人信息被曝光。

- 链接:https://www.bleepingcomputer.com/news/security/lapd-data-breach-exposes-personal-info-of-roughly-25k-officers/

- 标题:SystemBC新恶意软件使用PC隐藏恶意流量

- 时间:2019-08-01

- 简介:威胁参与者通过诸如Fallout和RIG之类的漏洞攻击工具分发新的恶意软件,以便在受感染计算机上设置的SOCKS5代理的帮助下隐藏恶意网络流量。SystemBC的恶意软件使用安全的HTTP连接来加密发送到命令和控制服务器的信息,这些信息是由受感染机器上的其他应用程序丢弃的。

- 链接:https://www.bleepingcomputer.com/news/security/new-systembc-malware-uses-your-pc-to-hide-malicious-traffic/

(数据来源:绿盟科技 威胁情报中心 收集整理)

二. 漏洞研究

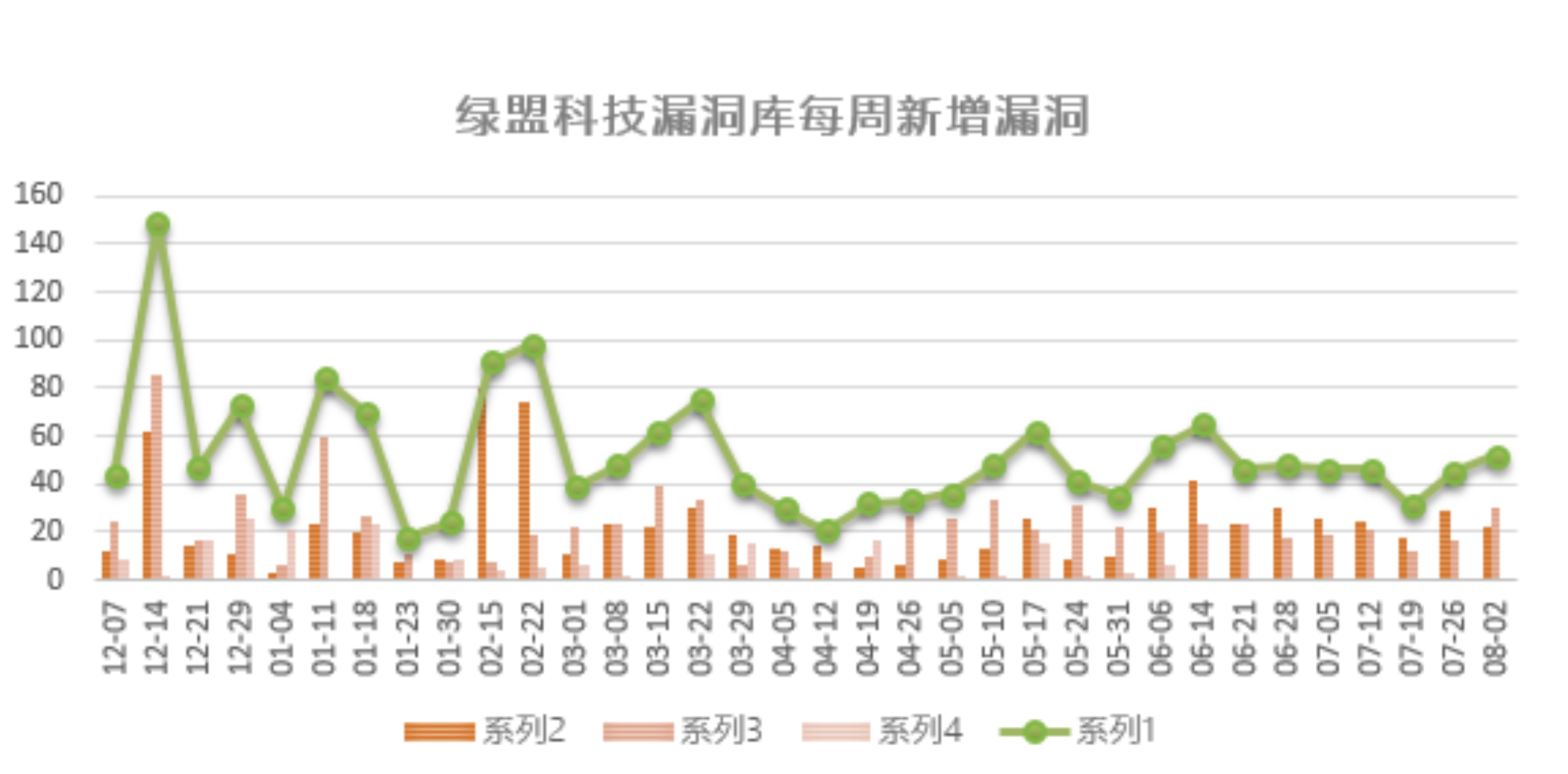

2.1 漏洞库统计

截止到2019年8月2日,绿盟科技漏洞库已收录总条目达到43838条。本周新增漏洞记录52条,其中高危漏洞数量22条,中危漏洞数量30条,低危漏洞数量0条。

- Jenkins Credentials Binding插件信息泄露漏洞(CVE-2019-1010241)

- 危险等级:高

- BID:109320

- cve编号:CVE-2019-1010241

- HP UIoT未授权访问漏洞(CVE-2019-11990)

- 危险等级:高

- BID:109353

- cve编号:CVE-2019-11990

- IBM Jazz for Service Management信息泄露漏洞(CVE-2019-4193)

- 危险等级:高

- BID:109144

- cve编号:CVE-2019-4193

- SAP Gateway内容注入漏洞(CVE-2019-0319)

- 危险等级:高

- BID:109074

- cve编号:CVE-2019-0319

- SAP BusinessObjects Business Intelligence Platform跨站脚本执行漏洞(CVE-2019-0326)

- 危险等级:中

- BID:109072

- cve编号:CVE-2019-0326

- SAP NetWeaver AS Java任意文件上传漏洞(CVE-2019-0327)

- 危险等级:高

- BID:109071

- cve编号:CVE-2019-0327

- SAP Information Steward跨站脚本执行漏洞(CVE-2019-0329)

- 危险等级:中

- BID:109070

- cve编号:CVE-2019-0329

- SAP Diagnostics Agent OS命令注入漏洞(CVE-2019-0330)

- 危险等级:高

- BID:109068

- cve编号:CVE-2019-0330

- SAP NetWeaver Process Integration代码注入漏洞(CVE-2019-0328)

- 危险等级:高

- BID:109067

- cve编号:CVE-2019-0328

- Microsoft Exchange Server欺骗漏洞(CVE-2019-1137)

- 危险等级:中

- BID:109034

- cve编号:CVE-2019-1137

- Microsoft Exchange Server远程权限提升漏洞(CVE-2019-1136)

- 危险等级:高

- BID:109030

- cve编号:CVE-2019-1136

- Microsoft Office SharePoint跨站脚本执行漏洞(CVE-2019-1134)

- 危险等级:中

- BID:109028

- cve编号:CVE-2019-1134

- Microsoft Windows Active Directory Federation Services安全绕过漏洞(CVE-2019-1126)

- 危险等级:中

- BID:108973

- cve编号:CVE-2019-1126

- Microsoft Windows DNS Server拒绝服务漏洞(CVE-2019-0811)

- 危险等级:高

- BID:108960

- cve编号:CVE-2019-0811

- Microsoft Windows ADFS安全绕过漏洞(CVE-2019-0975)

- 危险等级:中

- BID:108970

- cve编号:CVE-2019-0975

- Microsoft Windows DHCP Server远程代码执行漏洞(CVE-2019-0785)

- 危险等级:高

- BID:108957

- cve编号:CVE-2019-0785

- Microsoft Azure Automation本地权限提升漏洞(CVE-2019-0962)

- 危险等级:中

- BID:108956

- cve编号:CVE-2019-0962

- Microsoft Azure DevOps Server和Team Foundation Server远程代码执行漏洞(CVE-2019-1072)

- 危险等级:高

- BID:108933

- cve编号:CVE-2019-1072

- Microsoft Visual Studio XML外部实体信息泄露漏洞(CVE-2019-1079)

- 危险等级:中

- BID:108932

- cve编号:CVE-2019-1079

- Microsoft Visual Studio本地权限提升漏洞(CVE-2019-1077)

- 危险等级:中

- BID:108931

- cve编号:CVE-2019-1077

- Microsoft Team Foundation Server跨站脚本执行漏洞(CVE-2019-1076)

- 危险等级:中

- BID:108930

- cve编号:CVE-2019-1076

- IBM Multicloud Manager信息泄露漏洞(CVE-2019-4118)

- 危险等级:中

- BID:109147

- cve编号:CVE-2019-4118

- Zoom Client远程安全漏洞(CVE-2019-13450)

- 危险等级:中

- BID:109082

- cve编号:CVE-2019-13450

- McAfee ePolicy Orchestrator信息泄露漏洞(CVE-2019-3619)

- 危险等级:中

- BID:109066

- cve编号:CVE-2019-3619

- Redhat Openshift Container Platform跨站脚本执行漏洞(CVE-2019-3889)

- 危险等级:中

- BID:109062

- cve编号:CVE-2019-3889

- FFmpeg拒绝服务漏洞(CVE-2019-13390)

- 危险等级:中

- BID:109090

- cve编号:CVE-2019-13390

- ImageMagick拒绝服务漏洞(CVE-2019-13454)

- 危险等级:中

- BID:109099

- cve编号:CVE-2019-13454

- SAP ERP HCM远程授权绕过漏洞(CVE-2019-0325)

- 危险等级:中

- BID:109075

- cve编号:CVE-2019-0325

- SAP Commerce Cloud不明拒绝服务漏洞(CVE-2019-0322)

- 危险等级:高

- BID:109076

- cve编号:CVE-2019-0322

- Adobe Experience Manager跨站脚本执行漏洞(CVE-2019-7955)

- 危险等级:中

- BID:109079

- cve编号:CVE-2019-7955

- Mozilla Firefox多个未明内存损坏漏洞(CVE-2019-11710)

- 危险等级:高

- BID:109081

- cve编号:CVE-2019-11710

- Adobe Bridge CC越界读取信息泄漏漏洞(CVE-2019-7963)

- 危险等级:中

- BID:109080

- cve编号:CVE-2019-7963

- Schneider Electric Zelio Soft 2远程代码执行漏洞(CVE-2019-6822)

- 危险等级:高

- BID:109100

- cve编号:CVE-2019-6822

- Adobe DreamweaverDLL加载本地权限提升漏洞(CVE-2019-7956)

- 危险等级:高

- BID:109088

- cve编号:CVE-2019-7956

- Rockwell Automation PanelView 5510未授权访问漏洞(CVE-2019-10970)

- 危险等级:高

- BID:109105

- cve编号:CVE-2019-10970

- GE Aestiva和Aespire Anesthesia身份验证绕过漏洞(CVE-2019-10966)

- 危险等级:中

- BID:109102

- cve编号:CVE-2019-10966

- Siemens Spectrum Power跨站脚本执行漏洞(CVE-2019-10933)

- 危险等级:中

- BID:109109

- cve编号:CVE-2019-10933

- Adobe Experience Manager跨站请求伪造漏洞(CVE-2019-7953)

- 危险等级:中

- BID:109129

- cve编号:CVE-2019-7953

- Avaya Control Manager SQL注入漏洞(CVE-2019-7003)

- 危险等级:高

- BID:109134

- cve编号:CVE-2019-7003

- Adobe Experience Manager HTML注入漏洞(CVE-2019-7954)

- 危险等级:中

- BID:109132

- cve编号:CVE-2019-7954

- Cloud Foundry UAA 版本点击劫持漏洞(CVE-2019-3794)

- 危险等级:中

- BID:109315

- cve编号:CVE-2019-3794

- Exiv2远程拒绝服务漏洞(CVE-2019-13504)

- 危险等级:中

- BID:109117

- cve编号:CVE-2019-13504

- GitLab跨站脚本执行漏洞(CVE-2018-19570)

- 危险等级:中

- BID:109169

- cve编号:CVE-2018-19570

- Apache Kafka安全绕过漏洞(CVE-2018-17196)

- 危险等级:高

- BID:109139

- cve编号:CVE-2018-17196

- Apache Roller跨站脚本执行漏洞(CVE-2019-0234)

- 危险等级:中

- BID:109142

- cve编号:CVE-2019-0234

- 施耐德电气交互式图形SCADA系统任意代码执行漏洞(CVE-2019-6827)

- 危险等级:高

- BID:109150

- cve编号:CVE-2019-6827

- 多个卡巴斯基产品信息泄露漏洞(CVE-2019-8286)

- 危险等级:中

- BID:109300

- cve编号:CVE-2019-8286

- GNU glibc本地安全绕过漏洞(CVE-2019-1010024)

- 危险等级:中

- BID:109162

- cve编号:CVE-2019-1010024

- RubyGems ‘paranoid2′远程代码执行漏洞(CVE-2019-13589)

- 危险等级:高

- BID:109281

- cve编号:CVE-2019-13589

- GNU glibc远程代码执行漏洞(CVE-2019-1010023)

- 危险等级:高

- BID:109167

- cve编号:CVE-2019-1010023

- XAMPP跨站脚本执行漏洞(CVE-2019-8920)

- 危险等级:中

- BID:109120

- cve编号:CVE-2019-8920

- Siemens TIA Administrator身份验证绕过漏洞(CVE-2019-10915)

- 危险等级:高

- BID:109124

- cve编号:CVE-2019-10915

(数据来源:绿盟威胁情报中心)