官方公众号企业安全新浪微博

FreeBuf.COM网络安全行业门户,每日发布专业的安全资讯、技术剖析。

FreeBuf+小程序

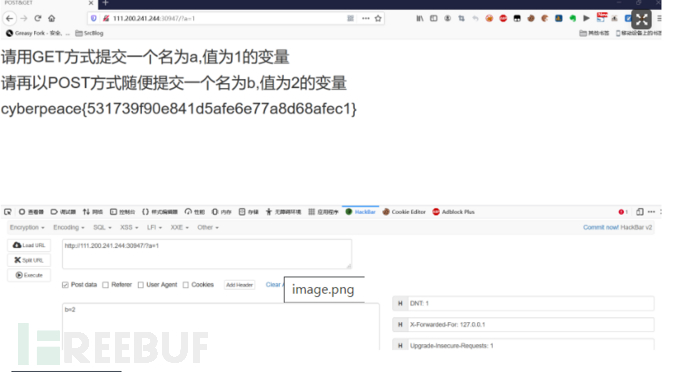

8 .get_post

1.首先开始分析题

2.然后使用hackbar,提交一个a=1, 然后改为post。然后执行,发现了flag。

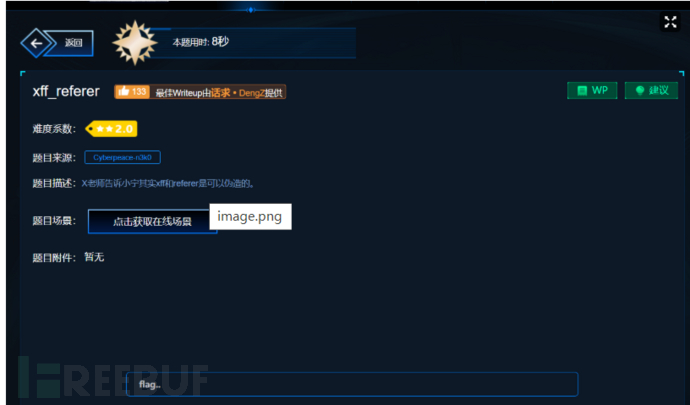

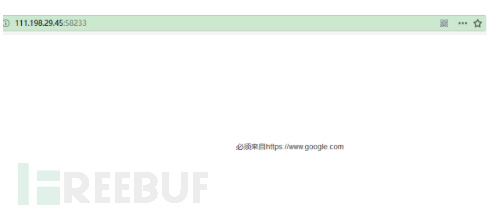

9.xff_referer

题目描述:X老师告诉小宁其实xff和referer是可以伪造的。

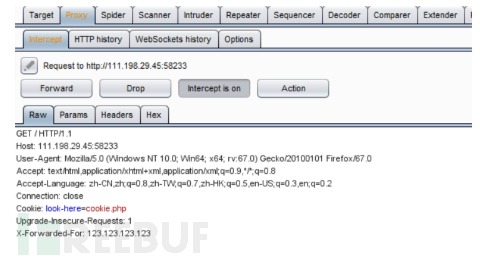

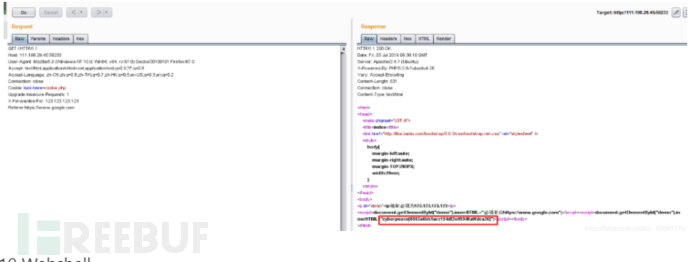

1.利用X-Forwarded-For Header 工具可以改主机IP地址

2.使用burp,然后进行该包

3.将抓到的包发送到Repeater重放模块,进行改包,在Request添加“Referer:https://www.google.com”,点击Go,在Response得到答案。

10 Webshell

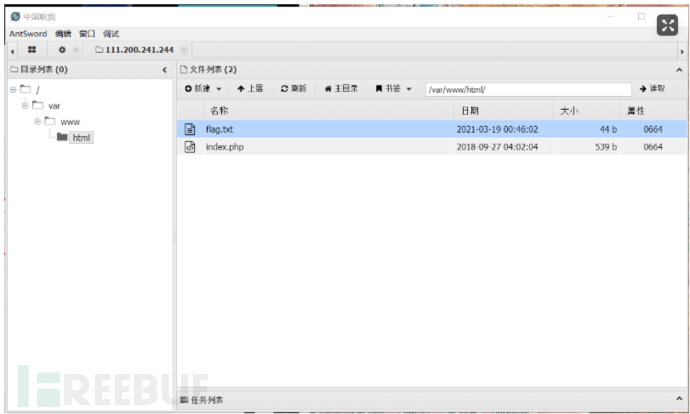

1.首先进入题目

2.使用webshell-蚁剑连接。根据一句话木马提示,密码为shell

3.然后看到了flag.txt

4.然后看到了flag.txt的内容。

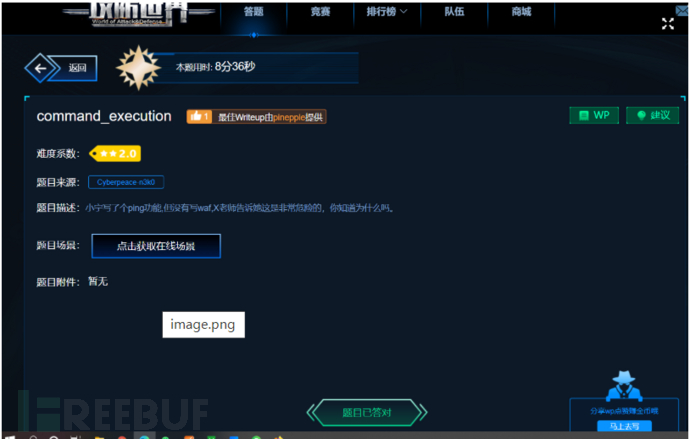

- commadn_execution

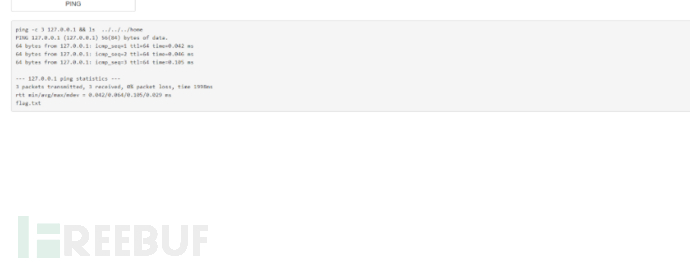

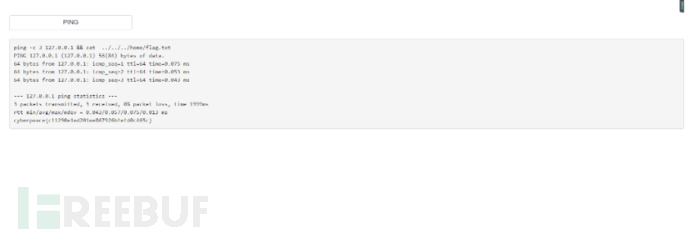

1.根据提示,然后ping 127.0.0.1 本机地址,测试能否ping通。

2.然后使用&&语法,联合使用ls查询

3.然后使用../../.../home,查看home目录下的内容

4.然后使用联合语句使用cat查看flag.txt

12.simple_js

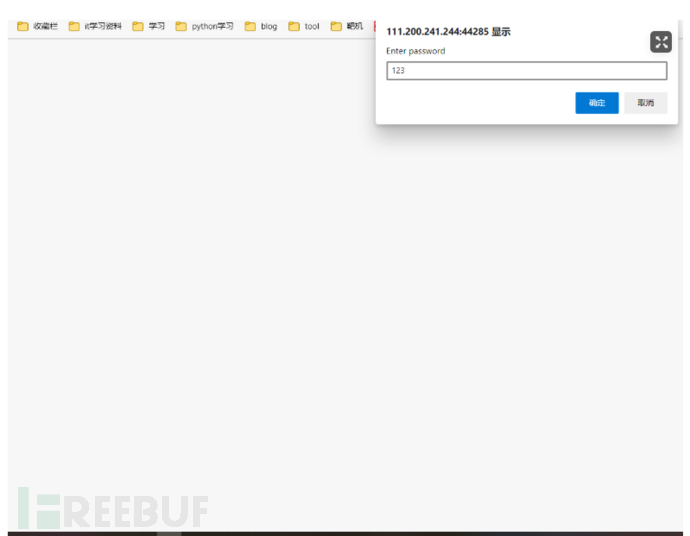

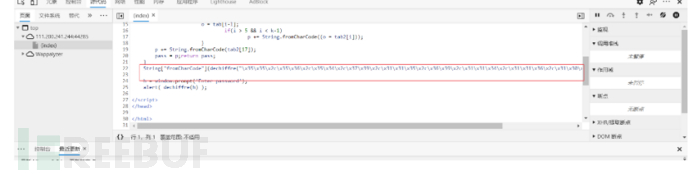

1.首先随便输入一个密码。然后使用f12 查看源代码

2.然后进行分析代码。

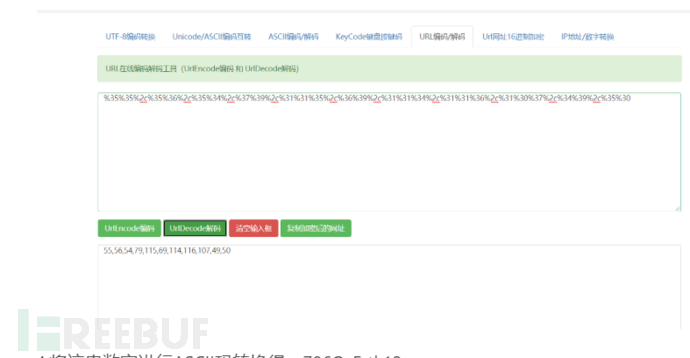

3.使用python,将字符串转换为url编码

s="\x35\x35\x2c\x35\x36\x2c\x35\x34\x2c\x37\x39\x2c\x31\x31\x35\x2c\x36\x39\x2c\x31\x31\x34\x2c\x31\x31\x36\x2c\x31\x30\x37\x2c\x34\x39\x2c\x35\x30"

print(s)

4.将这串数字进行ASCII码转换得:786OsErtk12

根据提示flag格式为Cyberpeace{xxxxxxxxx} ,提交Cyberpeace{786OsErtk12}得到正确答案。