3月14日,安全研究人员新发现了一种针对微软Exchange服务器的PoC(概念验证漏洞)。该漏洞稍作修改后能将Web shell安装在ProxyLogon漏洞上,进而影响Exchange服务器。

自从微软披露了主动利用的Exchange安全漏洞(统称为ProxyLogon)以来,管理员和安全研究人员一直致力于保护暴露在互联网上的脆弱服务器。

3月10日,越南安全研究人员Nguyen Jang公布ProxyLogon漏洞的首个漏洞利用,PoC代码在GitHub公开,技术分析发布在medium平台。

随后,多名安全研究人员都确认了该PoC的有效性。漏洞分析师警告称,新的PoC很可能被脚本小子利用。

据了解,ProxyLogon其实是由4个不同的Exchange Server安全漏洞所组成,Nguyen Jang所打造的PoC程序则是串联了其中的CVE-2021-26855与CVE-2021-27065漏洞,虽然该PoC程序无法直接用来攻击,但只要稍加修改就能上阵。

"首先,我给出的PoC不能正常运行。它会出现很多错误。只是为了分享给读者。"Jang对媒体表示。

不过,该PoC提供了足够的信息,安全研究人员和攻击者可以利用它来开发一个针对微软Exchange服务器的功能性RCE漏洞。

在PoC发布后不久,Jang收到了一封来自微软旗下GitHub的电子邮件,称PoC因违反可接受使用政策而被下架。GitHub表示,他们下架PoC是为了保护可能被漏洞袭击的设备。

GitHub表示,“PoC攻击程序的公开及传播对安全社群而言具有教育及研究价值,而该平台的目标则是兼顾该价值与整个生态系统统的安全,且其政策禁止用户传播正被积极开采之漏洞的攻击程序。”

新漏洞已成为脚本小子的囊中之物

CERT/CC的漏洞分析师Will Dorman在微软的Exchange服务器上测试了这个漏洞,证实它只需要稍作修改就可以生效。

他警告称,该漏洞已经在 "脚本小子 "攻击范围内了。

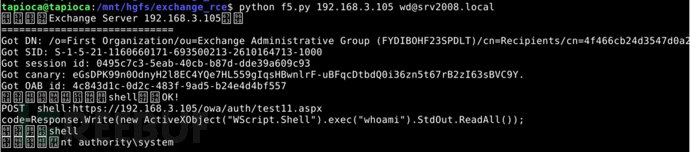

从下图中可以看到,Dorman对微软Exchange服务器使用了该漏洞,远程安装了一个web shell,并执行了 "whoami "命令。

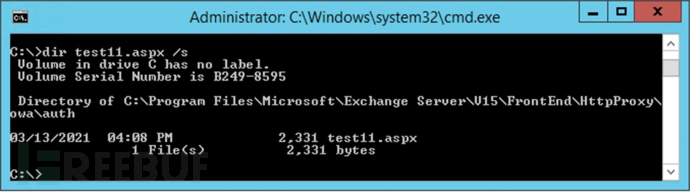

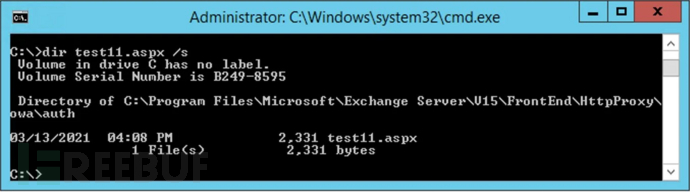

Dorman分享的另一张图片显示,该漏洞在服务器的指定位置丢弃了test11.aspx Web shell。

NVISO高级分析师、SANS ISC高级处理员Didier Stevens也对微软Exchange虚拟机测试了该漏洞,但在PoC上并没有那么幸运。

Stevens表示,他针对未打补丁和未更新的Exchange 2016测试了PoC程序。不过,如果不调整一些活动目录设置PoC还是无法生效。

然而,Stevens表示,本周末发布的PoC中的新信息使他能够让Jang公布的PoC程序工作,以实现对其Microsoft Exchange服务器的远程代码执行成功。

Stevens也同意Dorman的评估,新的PoC中披露的信息将使脚本小子更容易创建一个有效的ProxyLogon漏洞。

8万台Exchange服务器仍存在漏洞

根据Palo Alto Networks的研究,互联网上大约有8万台易受攻击的Microsoft Exchange服务器暴露在互联网上。

“根据3月8日和11日进行的Expanse互联网扫描,运行旧版本Exchange、无法直接应用最近发布的安全补丁的服务器数量,从预计的12.5万台下降到8万台,下降了30%以上。”

微软则表示,即使易受攻击的服务器数量大幅下降,但仍有许多服务器需要打补丁。

“根据RiskIQ的遥测,我们在3月1日看到了近40万台Exchange服务器存在漏洞。到3月9日,仍有10万多台服务器存在漏洞。这个数字一直在稳步下降,目前只剩下大约8.2万台需要更新。”微软在一篇博客中表示。

这些服务器中,有很多是旧版本,没有可用的安全更新。但在3月11日,微软为旧版本服务器发布了额外的安全更新版本,如今可以覆盖95%的暴露在网络中的服务器。

如有侵权请联系:admin#unsafe.sh