COVID-19被用于各种恶意活动,包括电子邮件垃圾邮件,BEC,恶意软件,勒索软件和恶意域。随着受感染人数的激增,成千上万的以这种疾病为诱饵的恶意行动也在增加。趋势科技研究人员会定期从与COVID-19相关的恶意活动中获取样本。这份报告还包括其他研究人员的检测结果。

对于威胁攻击者来说,提及当前的恶意攻击事件并不是什么新鲜事,他们会在社会工程策略中一再利用热点话题、场合和流行人物的及时性。

在2020年第三季度,COVID-19仍然占据了头条新闻,趋势科技的监测显示,利用病毒作为诱饵的网络威胁在9月份呈指数级增长。恶意活动激增的同时,社会工程策略也发生了变化——犯罪分子没有使用COVID-19信息欺骗用户,而是利用冠状病毒相关的学校更新的数据信息。例如,许多学校要求将有关学生健康的更多信息调查作为其对抗病毒的安全措施。10月下旬,安全公司MalwareBytes Lab在一项针对不列颠哥伦比亚大学(UBC)员工的虚假健康调查中发现了隐藏的勒索软件。

钓鱼邮件中使用的邮件标题也发生了变化。恶意攻击者不再是以COVID-19为主题,而是利用与工作机会相关的标题诱骗用户打开垃圾邮件。许多人由于疫情引起的经济衰退而失业,他们渴望找到工作机会。威胁攻击者利用人们的痛点,诱使他们上当受骗。

COVID-19衍生的网络威胁

垃圾邮件

由于疫情的影响,全球各地的办公方式都在改变。日常工作的许多方面,从会议到演示和协作任务,都已转移到网上。

当用户适应新的工作方式时,他们应该警惕使用的在线工具、共享软件和诈骗文件附件的网络活动。趋势科技研究部早在2020年2月就发现了有人向用户发送冠状病毒相关的带有恶意附件的电子邮件。

早期与COVID-19相关的恶意电子邮件

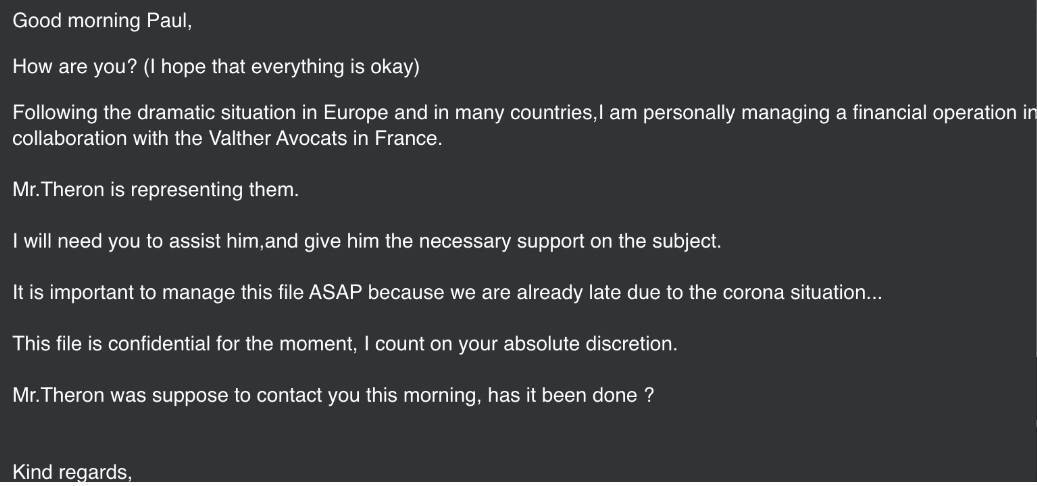

现在就有利用病情作为诱饵的商业电子邮件攻击(BEC)诈骗。BEC计划通常通过诱骗目标公司将资金转移给伪装成同一公司内部人员的罪犯来实现。以下电子邮件使用持续的健康危机来推动其紧急行动。

使用COVID-19的BEC电子邮件示例

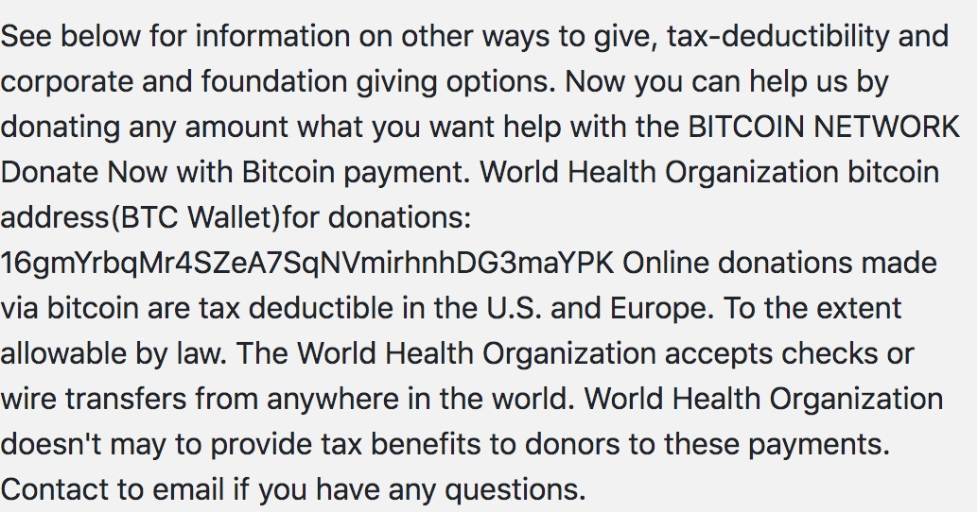

我们还发现了声称是救济组织或卫生组织的电子邮件,要求捐赠比特币。这些电子邮件是由一个声称是“ COVID19Fund”的团体发送的,据称该团体与合法的卫生组织有关。他们要求援助,并提供人们可以捐赠的加密货币钱包。

骗局电子邮件中的文本要求世界卫生组织提供援助

趋势科技的研究人员还获取了发送至全球各地(包括美国,日本,俄罗斯和中国)的电子邮件样本。许多据称来自官方组织的电子邮件都包含与该疾病有关的最新情况和建议。与大多数电子邮件垃圾邮件攻击一样,它们也包含恶意附件。

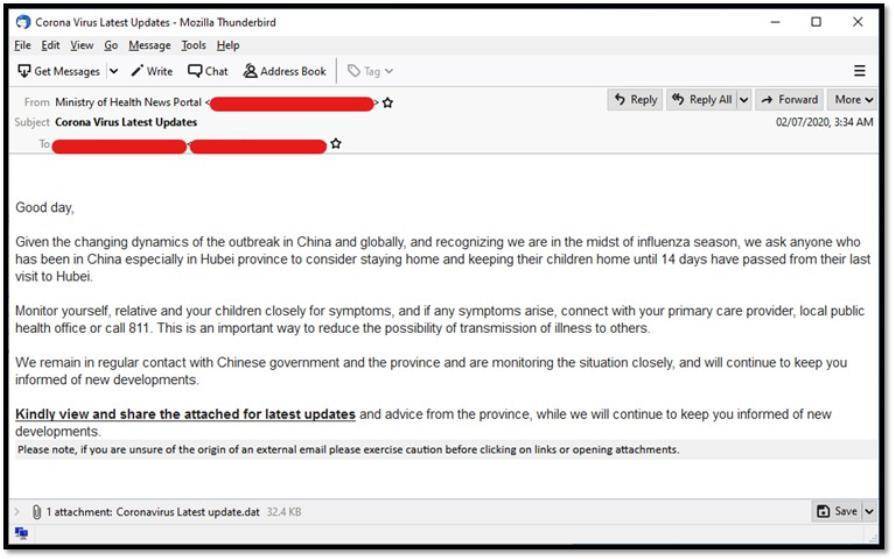

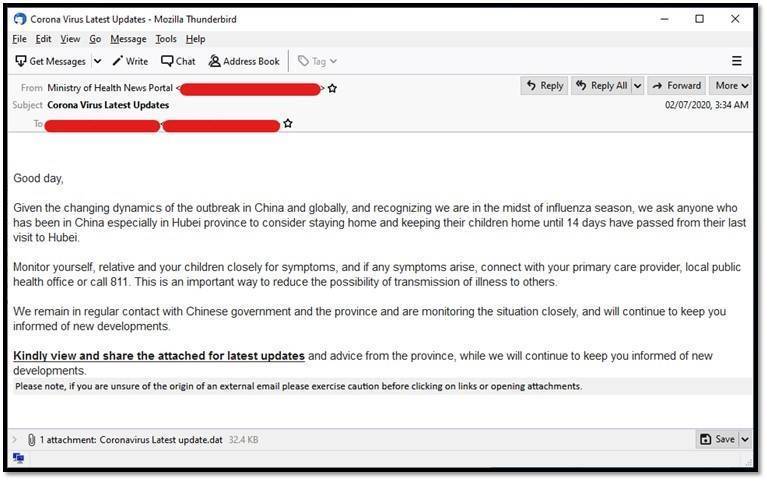

其中一个样本使用了电子邮件主题“ Corona Virus Latest Updates”,并声称来自卫生部。它包含有关如何防止感染的建议,并附带一个附件,该附件可能包含有关COVID-19的最新更新,但实际上带有恶意软件。

据称来自卫生部的与COVID-19相关的电子邮件垃圾邮件

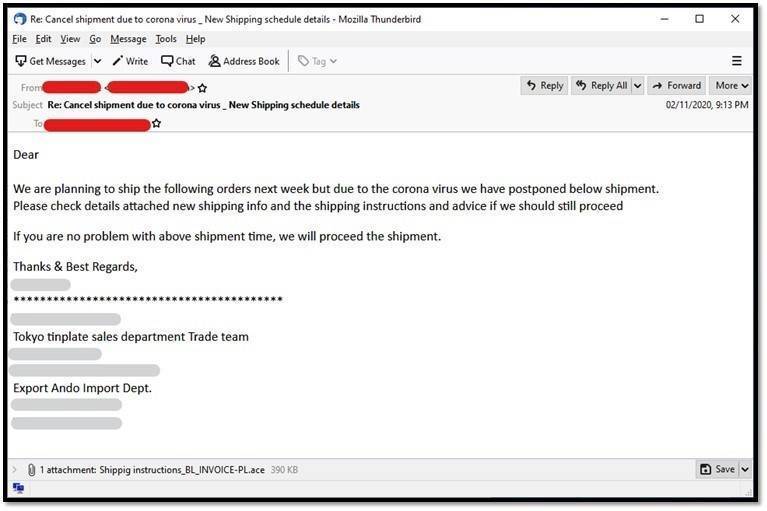

许多垃圾邮件都与航运交易有关,要么是以疾病传播而推迟为由,要么是提供航运更新的邮件。一封邮件通知发货延期。该附件据称包含新运输时间表的详细信息,其实带有恶意软件。假设该电子邮件来自日本,它就会用日语编写详细信息。

与COVID-19相关的有关垃圾邮件的电子邮件垃圾邮件

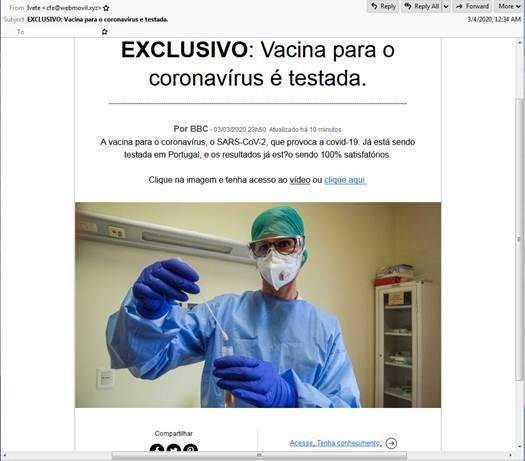

还有其他外语样本,例如意大利语和葡萄牙语。意大利语中的电子邮件是有关该病毒的重要信息,而葡萄牙语中的电子邮件则讨论了一种假定的COVID-19疫苗。

意大利语中与COVID-19相关的电子邮件垃圾邮件

葡萄牙语中与COVID-19相关的电子邮件垃圾邮件

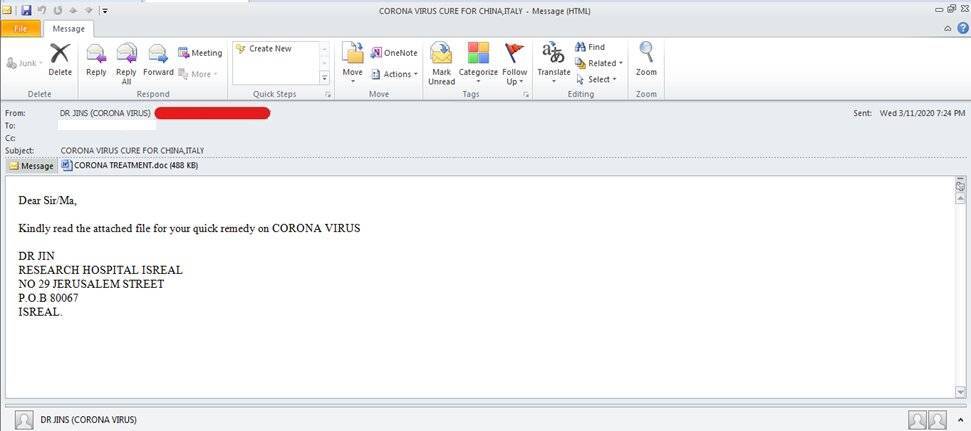

趋势科技的研究人员遇到了一个针对中国和意大利的电子邮件垃圾邮件样本,其中提到了针对电子邮件主题中的COVID-19的一种治愈方法,以诱使用户下载恶意附件。进一步检查发现,附件中的有效负载样本是HawkEye Reborn,这是一种窃取信息的HawkEye木马的更新版本。该文件是一个高度混淆的AutoIT脚本,已编译为可执行文件。然后,该脚本会将恶意代码注入RegSvcs.exe。转储注入的代码将生成一个.NET可执行文件,该文件也可以使用ConfuserEx打包。HawkEye示例的解密配置的一部分包括电子邮件地址和邮件服务器,它将在其中发送其窃取的数据。

HawkEye Reborn COVID-19电子邮件垃圾邮件

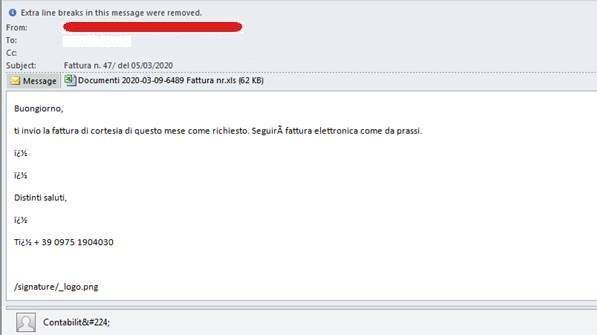

趋势科技研究人员还检测到了其他针对意大利的电子邮件垃圾邮件样本。这次,在电子邮件主题中找不到该疾病的提及,而是在URL中找到了。该主题改为包含单词“ Fattura”(意大利语为“发票”),发票编号及其预期日期。电子邮件中包含恶意软件的附件,该附件执行PowerShell命令,该命令将从与COVID-19相关的URL下载文件。网址为hxxps://recoverrryasitalycovid-19.xyz/over

经过进一步调查,发现该恶意软件使用了Evil Clippy(一种用于创建恶意MS Office文档的工具)来隐藏其宏。

连接到与COVID-19相关的URL的意大利语电子邮件垃圾邮件

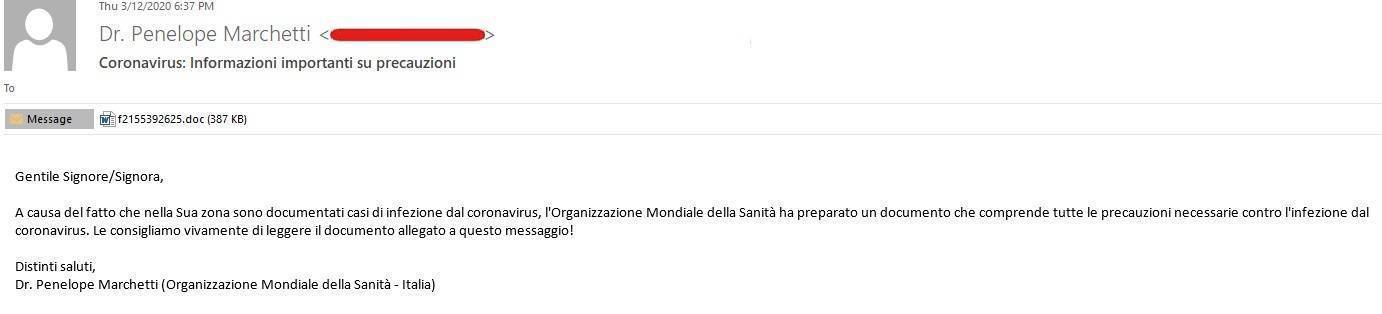

而且,由于意大利仍然是受COVID-19影响最严重的国家之一,威胁攻击者还通过我们在2020年3月20日检测到的另一次垃圾邮件活动继续攻击用户。趋势科技研究人员检测到6,000多个垃圾邮件事件。

电子邮件主题和正文均以意大利语编写。主题翻译为“冠状病毒:预防措施的重要信息”。在电子邮件正文中,发件人声称附件是世界卫生组织(WHO)编写的文档,并强烈建议读者下载附件中已损坏的Microsoft Word文件。恶意文件包含木马。

针对意大利的垃圾邮件定位用户的样本

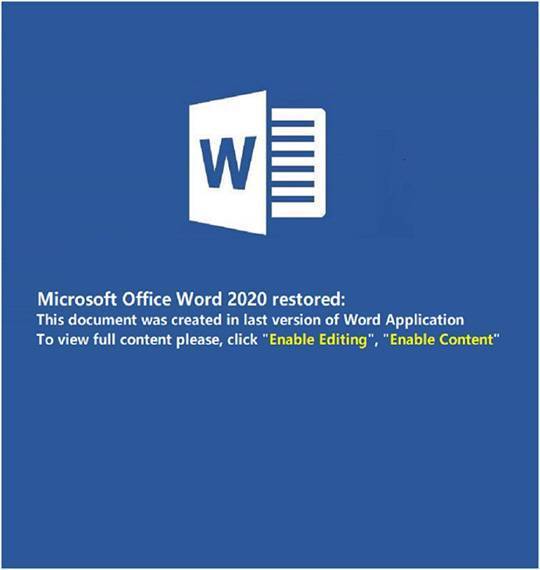

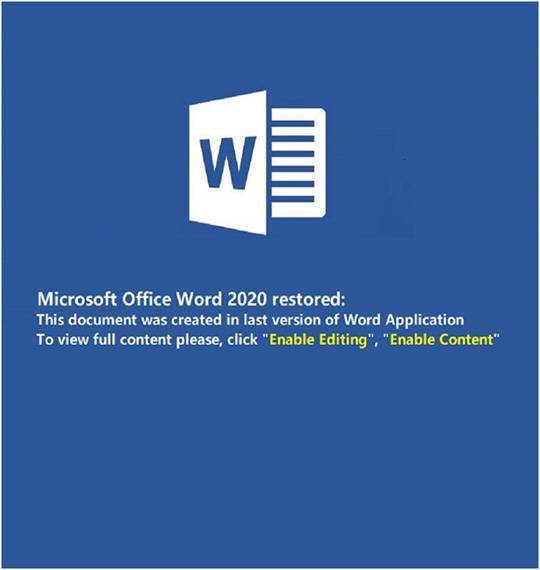

该文档包含以下消息详细信息,以吸引用户启用宏内容:

附件样本

覆盖主启动记录(MBR)的恶意软件

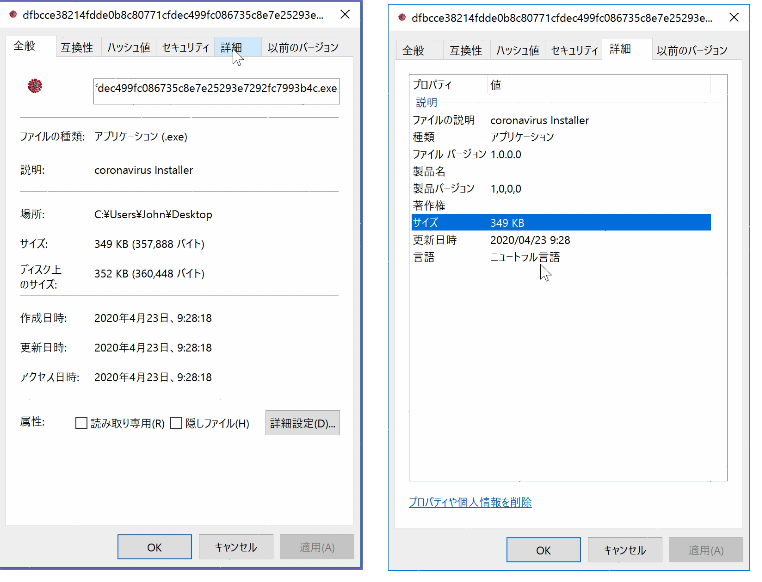

趋势科技研究部最近分析了一种以冠状病毒为主题的恶意软件,该恶意软件会覆盖系统的主启动记录(MBR),使其无法启动。捷克网络安全机构(NUKIB)发布的公开报告中详细介绍了该恶意软件。该恶意软件文件的说明中包含“ Coronavirus安装程序”。

恶意软件文件的详细信息

恶意软件的锁屏

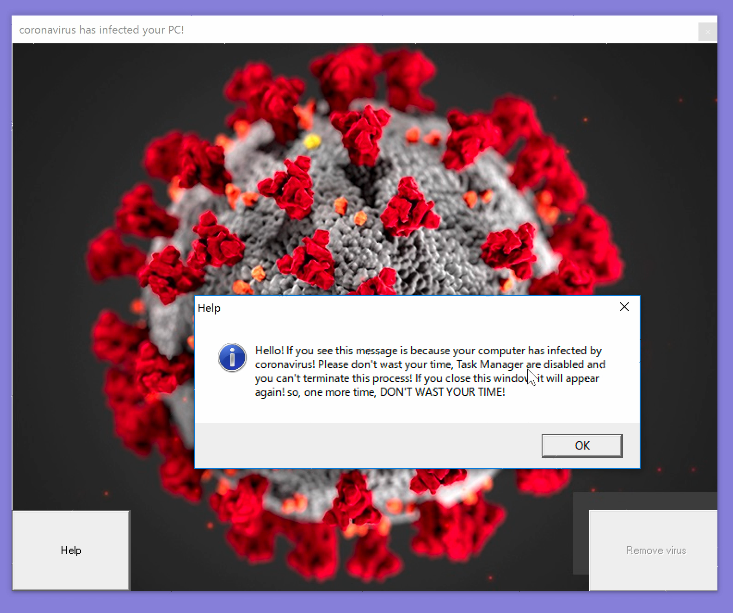

当恶意软件执行时,它将自动重启计算机,然后显示无法关闭的以病毒为主题的窗口。窗口右上方的常规退出按钮不起作用。

单击左下方的“帮助”按钮将弹出一条消息,通知用户无法启动任务管理器。右下角的“删除病毒”按钮似乎提供了一种解决方案,但是它显示为灰色且不可单击。即使连接到互联网,该按钮仍然不可单击。

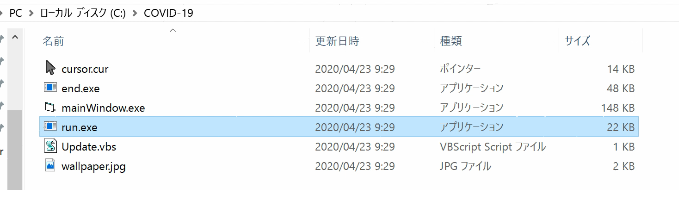

该恶意软件还会创建一个名为“ COVID-19”的隐藏文件夹,其中包含多个辅助模块。手动重启系统将执行另一个二进制文件,并显示如下所示的灰色屏幕。

Covid-19文件夹的内容

手动重启后显示灰屏

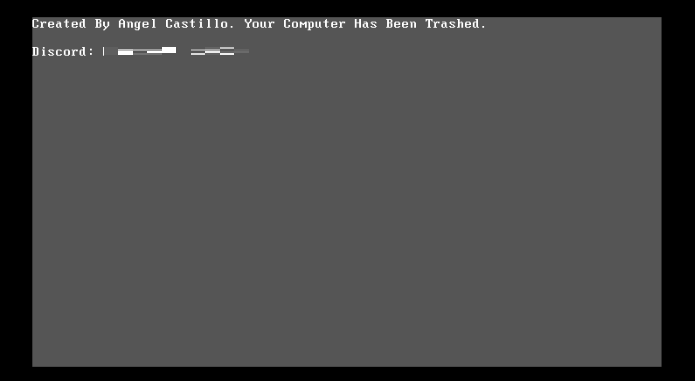

该恶意软件备份原始MBR并放置文本“由Angel Castillo创建”。你的电脑在设备屏幕上显示为“计算机已损坏”。它还留下Discord的联系信息,这意味着受害者需要与黑客沟通以找到解决方案。

勒索软件通常为受害者提供资金转账详细信息,包括受害者存入资金的特定金额和加密货币钱包。但是,最近的案例研究发现,许多恶意软件分发者已开始使用Discord向受害者提供特定的说明。

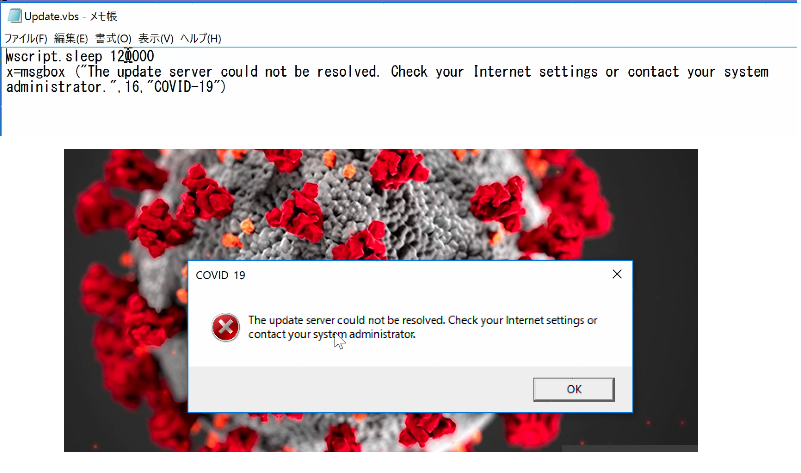

许多攻击者只是在进程开始时擦除MBR,因此此方法似乎过于复杂。辅助模块删除的文件“ Update.vbs”提供了有关其创建者为何以此方式设计过程的线索。此VBS文件将显示一个消息框,指示用户需要Internet连接(可能在出现灰屏后两分钟显示)。

屏幕推动用户连接到互联网

可能已添加了更多步骤来使用户连接到Internet,这可能是因为受害者需要在线才能覆盖MBR。在封闭的脱机环境中进行测试时,手动重新引导过程中未覆盖MBR。

趋势科技研究还分析了可能来自SideWinder APT组的以冠状病毒为主题的恶意HTA文件。基于命令和控制基础结构及其与巴基斯坦军队的联系,SideWinder可能会使用冠状病毒作为诱饵。SideWinder是活跃组织,以军事实体为目标。他们最近一次值得注意的活动是在一月份,当时我们发现并有证据表明它们背后存在Google Play上的恶意应用。

该HTA文件包含一个弹出式PDF引诱,显示点击诱饵标题和巴基斯坦军队的图像。它已与以下恶意URL连接(被趋势科技阻止):

· hxxp [://www.d01fa [.net / plugins / 16364/11542 / true / true /

· xxp [://www.d01fa [.net / cgi / 8ee4d36866 / 16364/11542 / 58a3a04b / file.hta

· hxxps [:// cloud-apt [.net / 202 / 6eX0Z6GW9pNVk25yO0x7DqKJzaNm6LIRaR0GCukX / 16364/11542 / 2a441439

屏幕截图

恶意网站

研究人员报告了两个网站(antivirus-covid19 [.]网站和corona-antivirus [.] com)正在推广一个可以保护用户免受COVID-19侵害的应用程序。通过Malwarebytes博客报告的antivirus-covid19 [.]网站现在无法访问。但是,到目前为止,通过MalwareHunterTeam的twitter帐户报告的网站corona-antivirus [.] com仍然处于活动状态。

这些网站声称他们的应用程序名为“ Corona Antivirus”,是哈佛大学科学家的工作成果。安装该应用程序将使BlackNET RAT恶意软件感染系统,然后将感染的设备添加到僵尸网络中。威胁参与者可以通过僵尸网络发起DDoS攻击,将文件上传到设备,执行脚本,截屏,收集击键,窃取比特币钱包以及收集浏览器Cookie和密码。

美国司法部(DOJ)对欺诈网站coronavirusmedicalkit [.] com发出了临时限制令。该网站据称正在销售经世卫组织批准的COVID-19疫苗试剂盒。但是,市场上尚无经WHO批准的合法COVID-19疫苗。

假冒网站要求US $ 4.95运费。要求用户输入其信用卡信息以继续进行交易。此后,该网站已被删除。

Bit Discovery还发现,使用“ Corona”一词的域名数量显着增加。趋势科技研究人员确认以下域为恶意域:

· acccorona[.]com

· alphacoronavirusvaccine[.]com

· anticoronaproducts[.]com

· beatingcorona[.]com

· beatingcoronavirus[.]com

· bestcorona[.]com

· betacoronavirusvaccine[.]com

· buycoronavirusfacemasks[.]com

· byebyecoronavirus[.]com

· cdc-coronavirus[.]com

· combatcorona[.]com

· contra-coronavirus[.]com

· corona-armored[.]com

· corona-crisis[.]com

· corona-emergency[.]com

· corona-explained[.]com

· corona-iran[.]com

· corona-ratgeber[.]com

· coronadatabase[.]com

· coronadeathpool[.]com

· coronadetect[.]com

· coronadetection[.]com

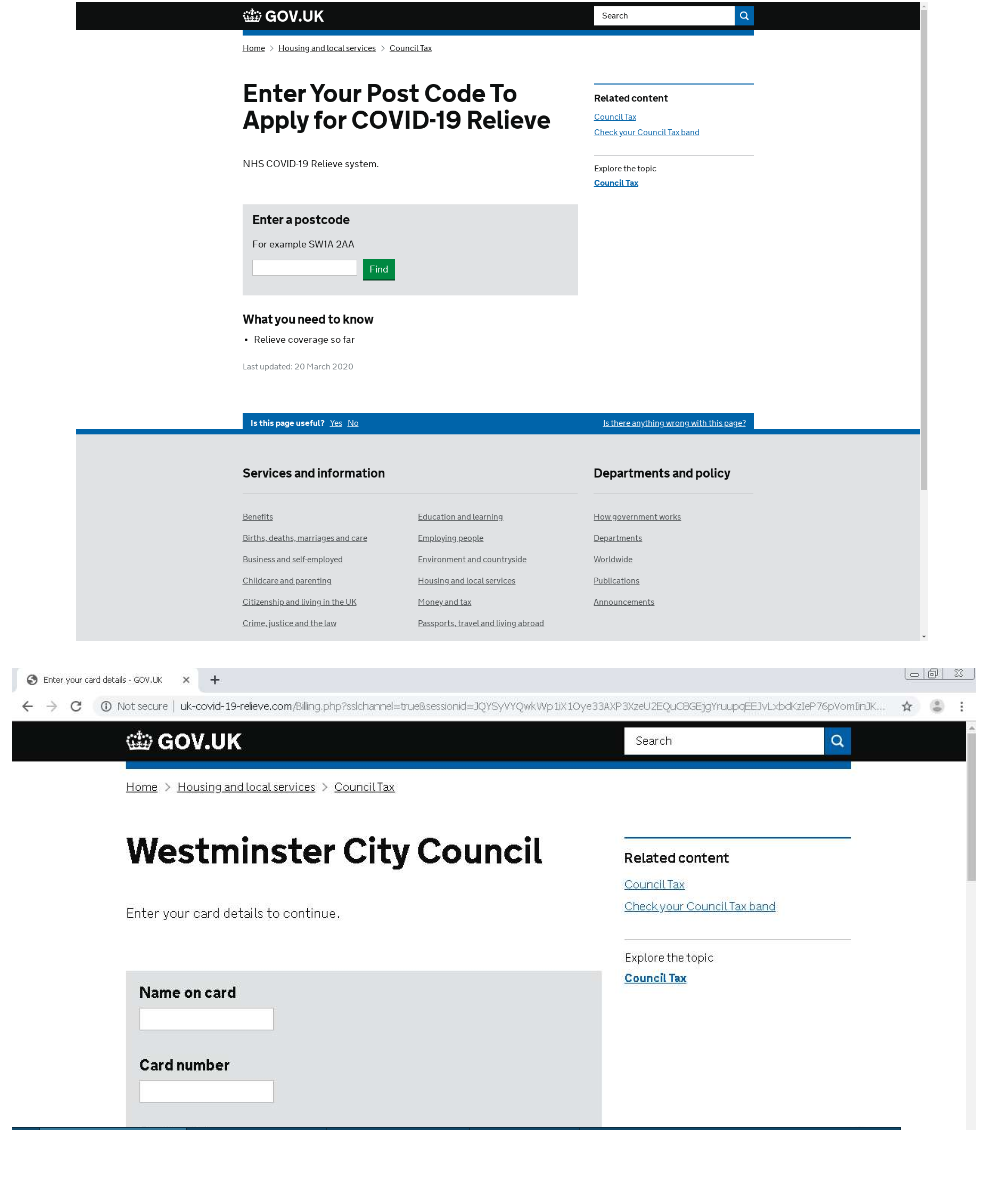

一个虚假的政府网站被发现诱使用户承诺提供援助或救济。下图显示了模仿合法“ gov.uk”站点的域名uk-covid-19-relieve [.] com。如果用户输入正确的邮政编码,它将询问个人信息并收集用户的银行帐户凭据。

假英国政府救济场所

托管恶意文件的与病毒相关的域也仍然处于活动状态。网站hxxps:// corona-map-data [.] com / bin / regsrtjser346.exe加载了DanaBot银行木马,它能够窃取凭据并劫持受感染的系统。

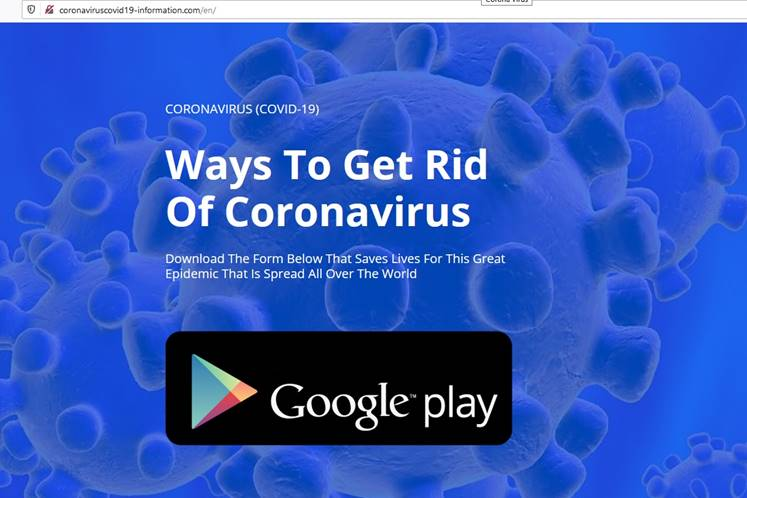

最近的另一个示例是hxxp:// coronaviruscovid19-information [.] com / en.该网站鼓励您下载一个名为“如何摆脱冠状病毒的方法”的移动应用程序,该方法有望治愈。

网站宣传假冒应用

恶意行为者还意识到,全球许多用户已被隔离,并花费更多时间在网上寻找娱乐方式。他们使用假冒的流媒体网站或提供娱乐促销活动来吸引用户的网站。我们发现了域名hxxps:// promo-covid19-neftlix [.] ml,该域名实际上是一个盗窃Netflix帐户凭据的钓鱼网站。与往常一样,用户应始终注意自己经常使用的网站,并尽可能保护在线帐户的凭据。

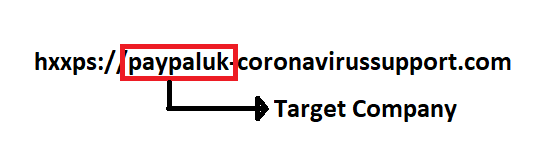

我们注意到的另一个域名是hxxps://paypaluk-coronavirussupport.com,这是一个假冒网站,可能针对英国PayPal用户的凭据。该站点的URL格式是一个危险信号,表明它可能是恶意的,并暗示该域不合法地属于PayPal。用户还应通过查看公司的官方网站或社交媒体来检查此类网站,以查看是否有新域正在运行的证据。

根据URL的构造,目标公司的名称后面会附加一个非合法的PayPal域,以使其看起来更具说服力。这与hxxps:// promo-covid19-neftlix [.] ml使用的技术相同。

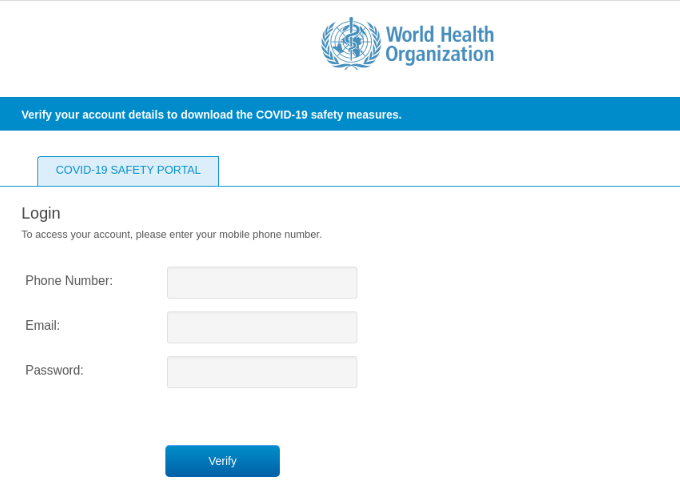

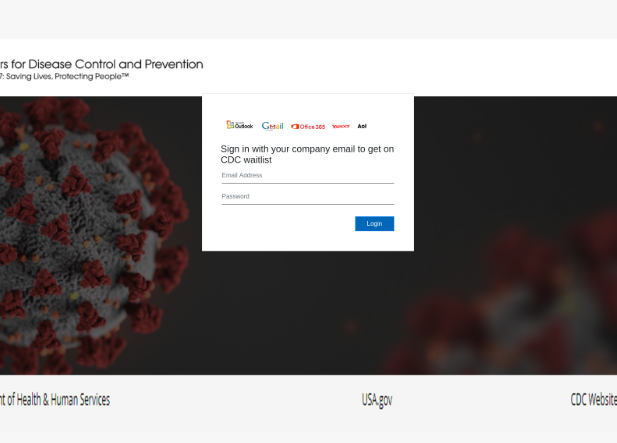

在4月初,趋势科技研究部继续找到更多使用“冠状病毒”或“ COVID-19”术语的网络钓鱼网站,以诱骗用户。恶意行为者伪装成合法组织,以收集有价值的个人信息。以下是恶意网站用来诱骗数据的各种伪装的一些示例:

世界卫生组织(WHO)伪造的COVID-19安全门户

假疾病预防中心候补名单

假加拿大/ COVID-19应急基金

以下内容已被阻止并归类为网络钓鱼站点。

· mersrekdocuments[.]ir/Covid/COVID-19/index[.]php

· bookdocument[.]ir/Covid-19/COVID-19/index[.]php

· laciewinking[.]com/Vivek/COVID-19/

· teetronics[.]club/vv/COVID-19/

· glofinance[.]com/continue-saved-app/COVID-19/index[.]php

· starilionpla[.]website/do

· ayyappantat[.]com/img/view/COVID-19/index[.]php

· mortgageks[.]com/covid-19/

· cdc[.]gov.coronavirus.secure.portal.dog-office.online/auth/auth/login2.html

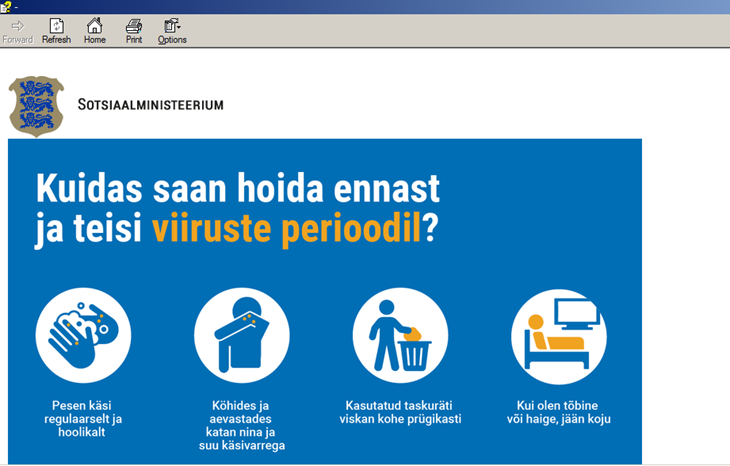

恶意行为者还在恶意文件的标题中使用了COVID-19或与冠状病毒相关的名称,试图诱骗用户打开它们。一个示例是Eeskiri-COVID-19.chm(“ eeskiri”是爱沙尼亚语),它实际上是伪装成COVID-19帮助站点的按键记录程序。如果解压缩,它将收集目标的凭据,设置键盘记录器,然后将所有收集的信息发送到maildrive [.icu]。

一种伪装的文件,可将键盘记录程序卸载到受害者的系统上

本文翻译自:https://www.trendmicro.com/vinfo/us/security/news/cybercrime-and-digital-threats/coronavirus-used-in-spam-malware-file-names-and-malicious-domains?_ga=2.182565350.1319579219.1610612606-1482036807.1514878063如若转载,请注明原文地址

如有侵权请联系:admin#unsafe.sh