2021-01-13 16:03:20 Author: xz.aliyun.com(查看原文) 阅读量:237 收藏

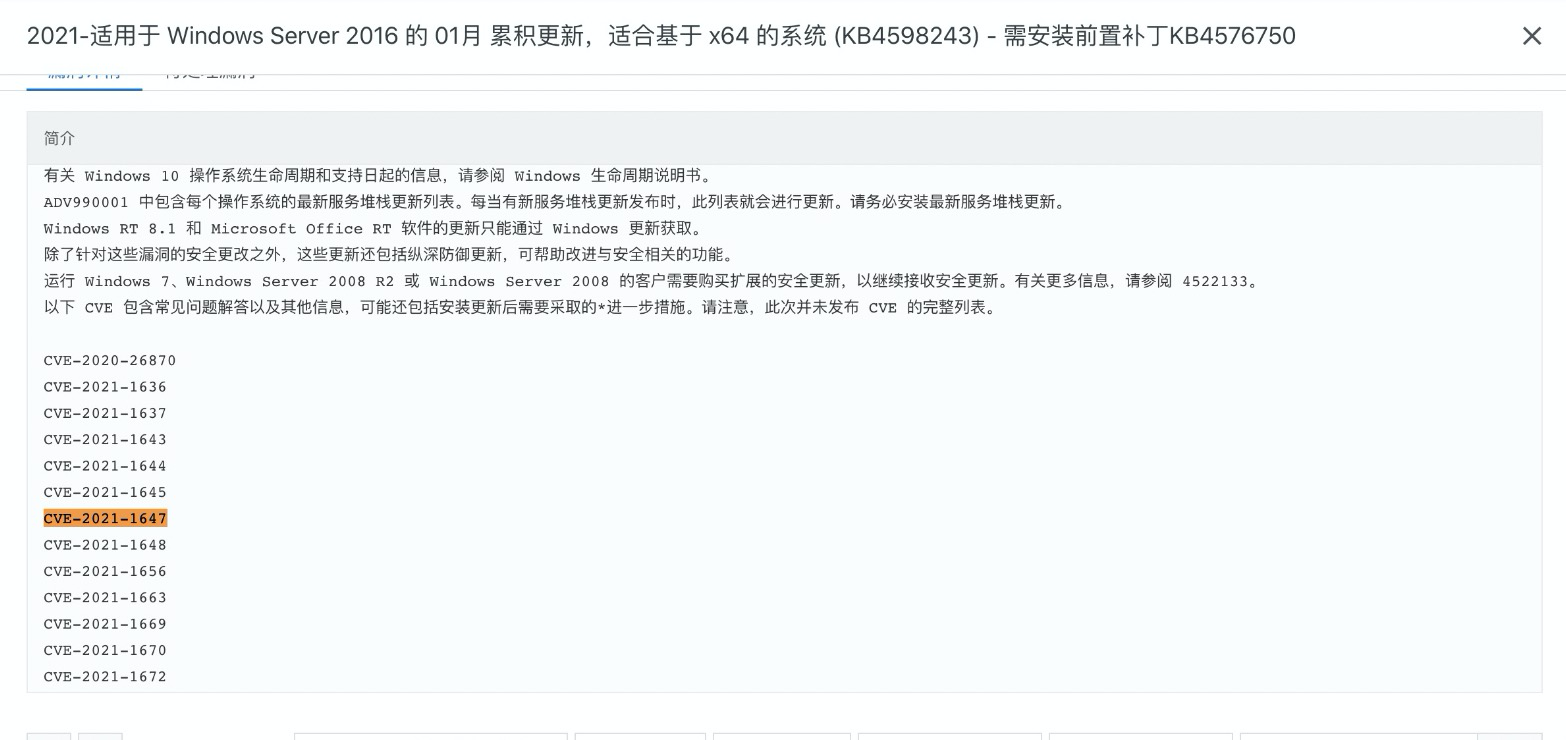

2021年1月13日,阿里云应急响应中心监测到微软发布补丁,修复了多个漏洞,其中包含Microsoft Defender远程代码执行漏洞(CVE-2021-1647),官方评级高危。目前微软官方已提供相应的月度安全补丁以修复该漏洞。

漏洞描述

微软官方于2021年1月13日发布安全更新,其中修复了一个Microsoft Defender远程代码执行漏洞(CVE-2021-1647),攻击者需要通过构造恶意的PE文件,通过钓鱼邮件链接等方式使受害者获取到该恶意文件,从而触发Microsoft Defender自动对该文件进行解析,最终造成远程代码执行。阿里云应急响应中心提醒 Windows 用户尽快安装补丁阻止漏洞攻击。

漏洞评级

CVE-2021-1647 高危

影响版本

Windows Server, version 20H2 (Server Core Installation)

Windows Server, version 2004 (Server Core installation)

Windows Server, version 1909 (Server Core installation)

Windows Server 2019 (Server Core installation)

Windows Server 2019

Windows Server 2016 (Server Core installation)

Windows Server 2016

Windows Server 2012 R2 (Server Core installation)

Windows Server 2012 R2

Windows Server 2012 (Server Core installation)

Windows Server 2008 for 32-bit Systems Service Pack 2 (Server Core installation)

Windows Server 2008 for 32-bit Systems Service Pack 2

安全建议

1、前往微软官方下载相应补丁进行更新:https://msrc.microsoft.com/update-guide/vulnerability/CVE-2021-1647

2、阿里云云安全中心Windows系统漏洞模块已支持对该漏洞补丁一键检测和修复,详情登陆云安全中心。

相关链接

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2021-1647

我们会关注后续进展,请随时关注官方公告。

如有任何问题,可随时通过工单或服务电话95187联系反馈。

阿里云应急响应中心

2021.01.13

如有侵权请联系:admin#unsafe.sh