Clop是一类相对较新的勒索软件,于2019年2月出现在公众视野中,Clop背后团队的主要目标是加密企业的文件,收到赎金后再发送解密器。今年10月, Clop 勒索软件组织攻击了德国第二大技术公司Software AG,勒索逾 2000 万美元。在谈判失败后,Clop 在暗网上公布了该公司内网数据的部分截图,包括员工护照、电子邮件、财务文件和目录等,目前该公司内部通信和服务台已脱机,且尚未完全恢复正常。

最近,Clop勒索软件声称他们在过去几个月内们从E-Land窃取了200万张信用卡信息。

E-Land Retail是E-Land Global旗下的子公司,经营着众多服装零售商店,包括New Core和NC百货公司。

上个月,E-Land Retail在遭遇CLOP勒索软件攻击后,不得不关闭了23家NC百货商店和New Core门店。客户的敏感数据并没有发生泄漏,因为它们是在另一台服务器上专门加密的。

攻击发生后,E-Land Retail的负责人表示:

尽管这次勒索软件攻击对公司的网络和系统造成了一些损害,但客户信息和敏感数据是在一个单独的服务器上加密的。

E-Land Retail首席执行官Chang-Hyun Seok在其网站上的一份通知中也透露:“由于数据是经过特别处理的,所以目前处于安全状态。”

不过,在接受BleepingComputer媒体采访时,CLOP勒索软件运营商声称,他们早在一年多前就入侵了E-Land,并一直在悄悄利用网络上安装的POS恶意软件窃取信用卡信息。CLOP的负责人表示:

一年多前,我们就入侵了他们的网络,然后随心所欲。我们想了想该怎么办,安装了POS恶意软件,并将其保留了一年。在发布消息之前,这些信用卡的信息被收集并被破解,在整整一年的时间里,E-Land没有怀疑,也没有采取任何行动。

CLOP告诉BleepingComputer,通过安装的POS恶意软件,他们在过去一年中窃取了200万张信用卡的消费数据。

被处理过的Track 2模式数据样本

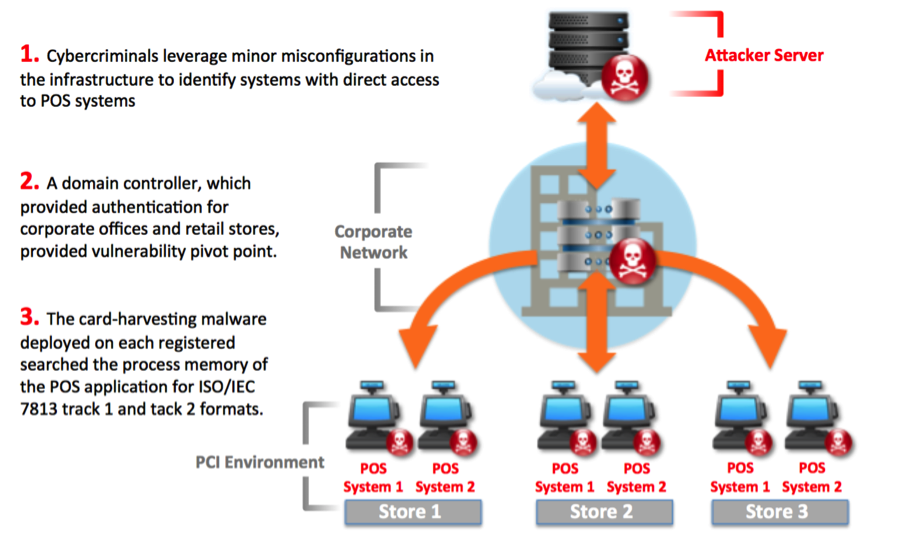

当信用卡交易发生时,POS恶意软件就会扫描POS终端的内存。当检测到信用卡数据时,该恶意软件将信用卡信息以Track 1或Track 2模式进行数据复制,然后将其发送回攻击者的服务器。

POS恶意软件攻击模型

CLOP声称已失窃的被盗信用卡的信息是采用Track 2模式处理的数据,其中包括信用卡号、有效期和其他信息。但是,它不包含信用卡CVV代码,因此攻击者只能使用它来创建假信用卡在商店购买东西。

CLOP还告诉BleepingComputer媒体,他们锁定了大约9万个IP地址,但不确定有多少是加密的。

本文翻译自:https://www.bleepingcomputer.com/news/security/ransomware-gang-says-they-stole-2-million-credit-cards-from-e-land/如若转载,请注明原文地址

如有侵权请联系:admin#unsafe.sh