嗯,用户让我用中文总结一下这篇文章,控制在一百个字以内,而且不需要用“文章内容总结”或者“这篇文章”这样的开头。直接写描述就行。 首先,我需要通读整篇文章,了解主要内容。看起来这篇文章是关于四月份的网络钓鱼攻击情况的报告。里面提到了四个主要的钓鱼案例:DHL、Tiscali、Nexi和电子邮件账户。每个案例都详细描述了攻击手法,比如伪造邮件、诱导用户提供敏感信息等。 接下来,我需要提取关键信息:时间(四月)、攻击类型(网络钓鱼)、涉及的公司(DHL、Tiscali、Nexi)、以及攻击的目的(获取敏感数据)。同时,文章还提醒用户注意细节,避免上当受骗。 然后,我要把这些信息浓缩到一百个字以内。要注意用简洁的语言表达清楚主要内容和提醒。比如,“四月份报告了多起网络钓鱼攻击案例,包括DHL、Tiscali、Nexi和电子邮件账户诈骗。这些攻击通过伪造邮件诱导用户提供敏感信息如信用卡号和密码,提醒用户提高警惕。”这样既涵盖了主要事件,也传达了防范建议。 最后,检查一下是否符合用户的要求:中文、一百字以内、直接描述内容。看起来没问题。 </think> 四月份报告了多起网络钓鱼攻击案例,包括DHL、Tiscali、Nexi和电子邮件账户诈骗。这些攻击通过伪造邮件诱导用户提供敏感信息如信用卡号和密码,提醒用户提高警惕。 2026-4-2 11:0:6 Author: www.tgsoft.it(查看原文) 阅读量:8 收藏

INDICE dei PHISHING

Di seguito riportiamo i tentativi di phishing a mezzo email più comuni, rilevati dal Centro Ricerche Anti-Malware di TG Soft nel mese di aprile 2026:

17/04/2026 => DHL

13/04/2026 => Tiscali

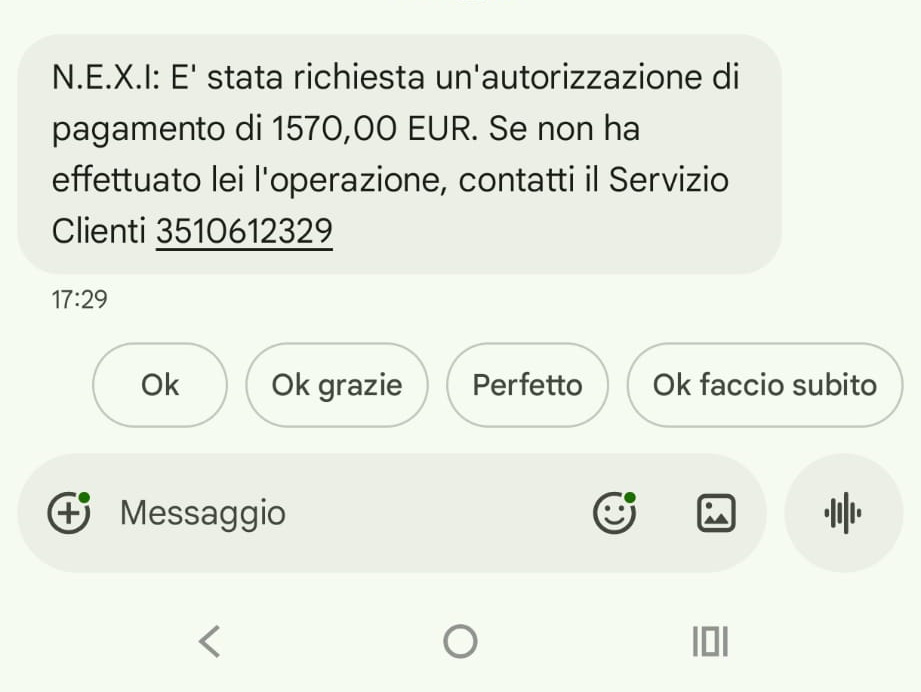

11/04/2026 => Smishing Nexi

02/04/2026 => Account di Posta Elettronica

Queste email hanno lo scopo di ingannare qualche malcapitato inducendolo a fornire dati sensibili, come le informazioni del conto corrente, i codici della carta di credito o credenziali di accesso personali, con tutte le possibili conseguenze facilmente immaginabili.

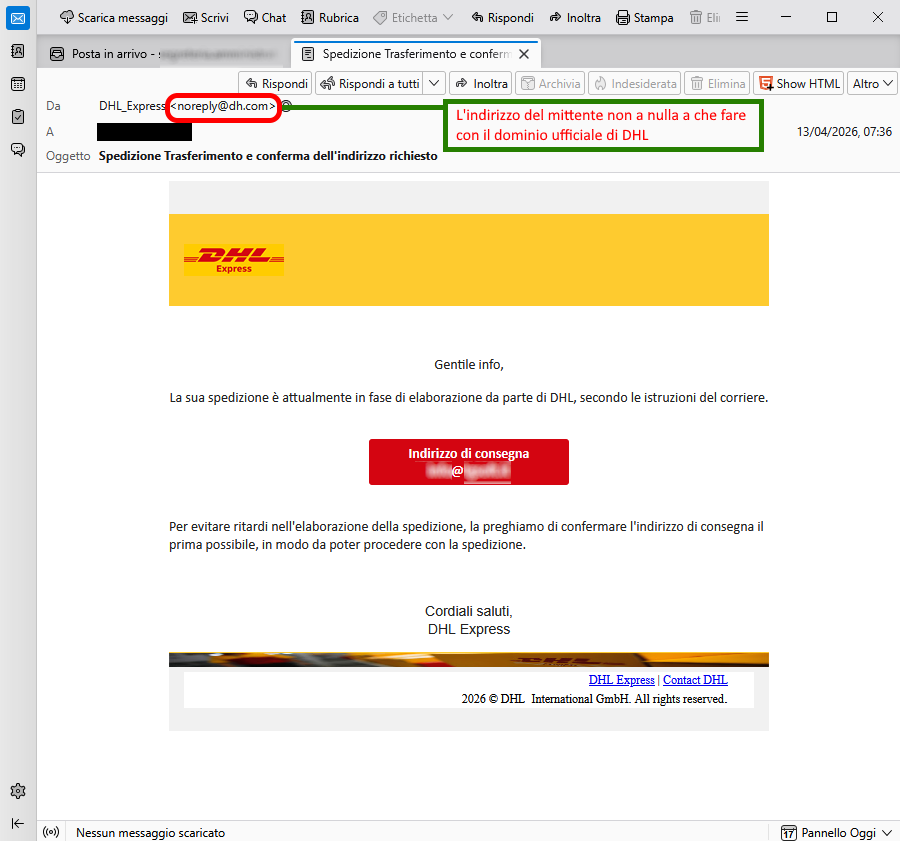

17 Aprile 2026 ==> Phishing DHL

«OGGETTO: < Spedizione Trasferimento e conferma dell'indirizzo richiesto >

Di seguito un nuovo tentativo di phishing, che si cela dietro a una falsa comunicazione giunta apparentemente dal corriere DHL, relativamente alla consegna di un presunto pacco.

II messaggio segnala all'ignaro ricevente che la sua spedizione è in sospeso e che "Per evitare ritardi nell'elaborazione della spedizione, la preghiamo di confermare l'indirizzo di consegna il prima possibile, in modo da poter procedere con la spedizione.".

Questi messaggi, oggigiorno vengono sempre più utilizzati per perpetrare la truffa ai danni dei consumatori che utlizzano sempre più l'e-commerce per i propri acquisti.

Per proseguire con la spedizione si deve cliccare sul seguente link:

Indirizzo di consegna ****

La mail di alert giunge da un indirizzo email che non ha nulla a che vedere con il dominio di DHL <noreply(at)dh(dot)com>, questo è decisamente anomalo e dovrebbe quantomai insospettirci. Chi dovesse cliccare sui link verrà rimandato su una pagina WEB anomala.

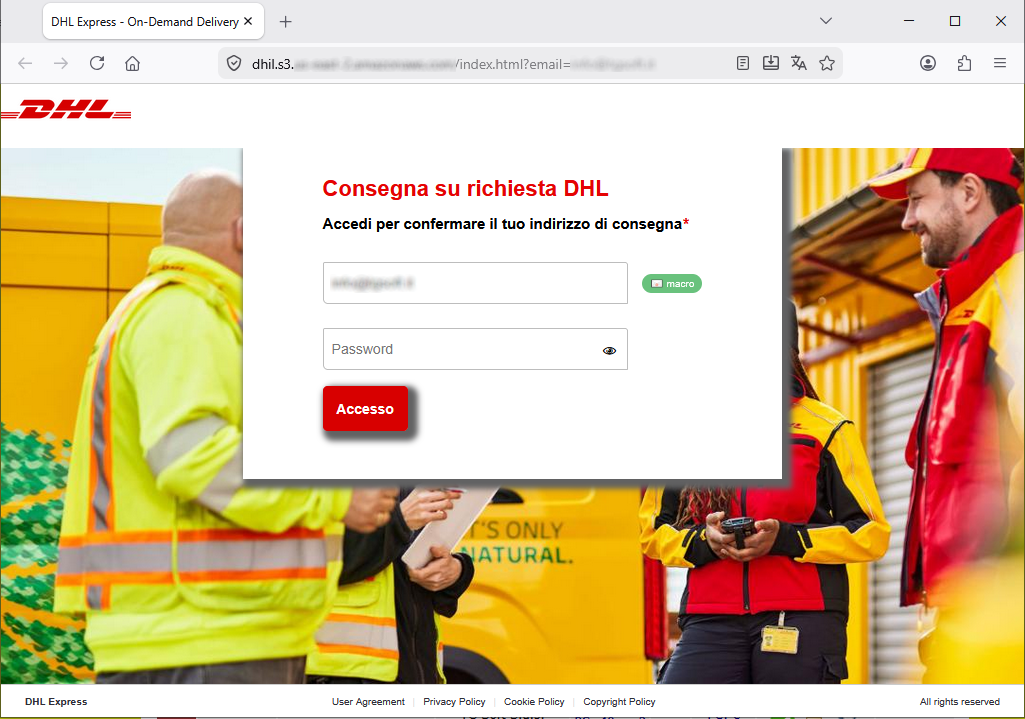

La pagina di "atterraggio", sebbene sia graficamente fuorviante, l'indirizzo url in cui è ospitata non ha nulla a che vedere con il dominio ufficiale di DHL.

In questa pagina l'utente viene invitato ad accedere al proprio account inserendo la password di accesso.

Notiamo che l'indirizzo url presente sulla barra del broswer è anomalo e non riconducibile al dominio ufficiale.

https[:]//dhil[.]s3[.][NomeDominioFake*]/index.html?email***.....

Procedendo all'inserimento dei dati in siti web contraffatti, infatti, questi saranno recapitati ai cyber-criminali ideatori della truffa che li utilizzeranno per scopi criminali. Vi invitiamo pertanto a ricordare che la fretta non è mai una buona consigliera e che, in presenza di questi tentativi di frodi informatiche, è necessario prestare attenzione ad ogni dettaglio, anche banale.

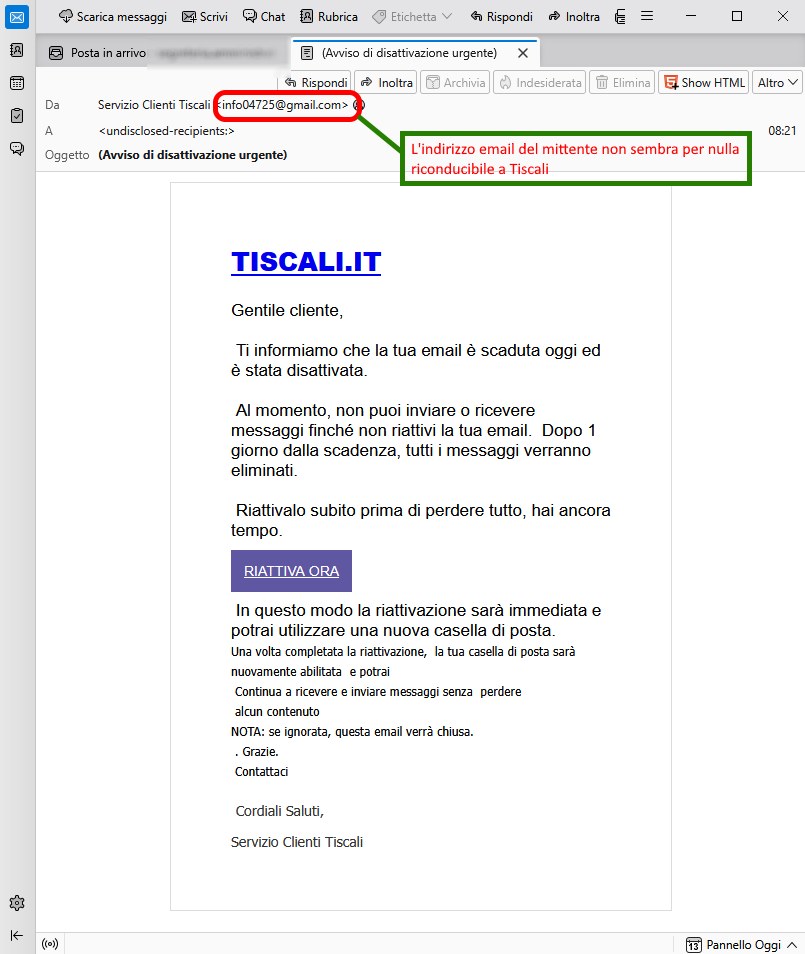

13 Aprile 2026 ==> Phishing Tiscali

OGGETTO: <(Avviso di disattivazione urgente)>

Analizziamo di seguito un tentativo di phishing che ha l'obiettivo di rubare le credenziali di accesso all'account TISCALI

Il messaggio informa il destinatario che la sua mail è scaduta ed è stata disattivata, non è quindi più possibile inviare o ricevere messaggi, almeno fino a che non verrà riattivata. L’e-mail avvisa l’utente che però passato un giorno dalla scadenza tutti i messaggi saranno eliminati.

L’utente viene quindi invitato a riattivare il suo account il prima possibile. Per farlo è sufficiente procedere attraverso il seguente link::

RIATTIVA ORA

Analizzando attentamente il messaggio ci sono alcuni indizi che dovrebbero insospettire. Notiamo subito come l’indirizzo e-mail da cui proviene non è riconducibile al dominio ufficiale di TISCALI <info04725[at]gmail[dot]com> fatto questo decisamente anomalo. Un altro campanello d’allarme è che per effettuare la conferma venga richiesto di inserire le credenziali del proprio account tramite un link comunicato tramite e-mail.

Chi dovesse malauguratamente cliccare sul link

Vi invitiamo sempre a far attenzione ad ogni dettaglio, anche banale, e a non inserire i vostri dati personali e/o password su form ospitati su pagine web contraffatte, in quanto questi saranno recapitati ai cyber-criminali ideatori della truffa che li utilizzeranno per scopi criminali. Ricordiamo che la fretta non è mai una buona consigliera e che, in presenza di questi tentativi di frodi informatiche, è necessario prestare attenzione ad ogni dettaglio, anche il più banale.

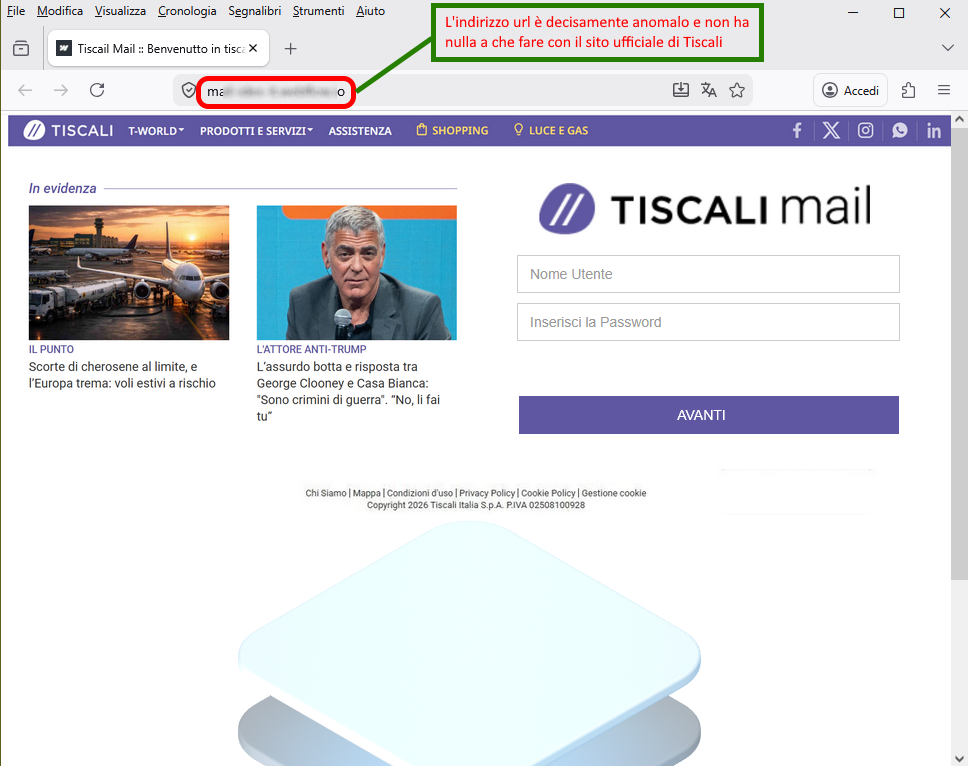

RIATTIVA ORA verrà dirottato su una pagina WEB che, sebbene simuli graficamente la pagina di accesso all’account di TISCALI, in quanto il cybercriminale ha avuto l’accortezza grafica di inserirne il logo, non è per nulla attendibile. Anche in questo caso l’indirizzo è anomalo:

https[:]//[NomeDominioFake*]

In questa pagina l'utente viene invitato ad accedere alla sua area cliente da cui potrà poi procedere alla riattivazione del suo account così da evitare la perdita dei dati.

11 Aprile 2026 ==> Smishing Nexi

Analizziamo di seguito un nuovo tentativo di smishing che si cela dietro un falso sms giunto apparentemente da Nexi.

Il messaggio, che riportiamo di lato, segnala all'ignaro ricevente che è stato richiesto un pagamento di Euro 1570,00 sulla sua carta di credito collegata al circuito Nexi. Lo avvisa quindi che se non è stato lui ad autorizzare il pagamento , di chiamare il servizio clienti 3510612329

E' logico che se il destinatario dell'sms non sia cliente di Nexi sia più intuitivo chiedersi cosa si celi effettivamente dietro questo sms anomalo. In ogni caso è fondamentale saper riconoscere questi, ormai diffusi, tentativi di frode informatica. E' importante ricordare soprattutto che in nessun caso Nexi, come anche qualsiasi altro istituto bancario/circuito di pagamento richiede ai clienti di fornire i dati della propria carta di pagamento attraverso e-mail, sms o call center.

Vi invitiamo sempre a far attenzione ad ogni dettaglio, anche banale e a non inserire i vostri dati personali e/o password su form ospitati su pagine web contraffatte, in quanto verranno inviati su un server remoto e utilizzati da cyber-truffatori con tutti i rischi annessi e connessi facilmente immaginabili.

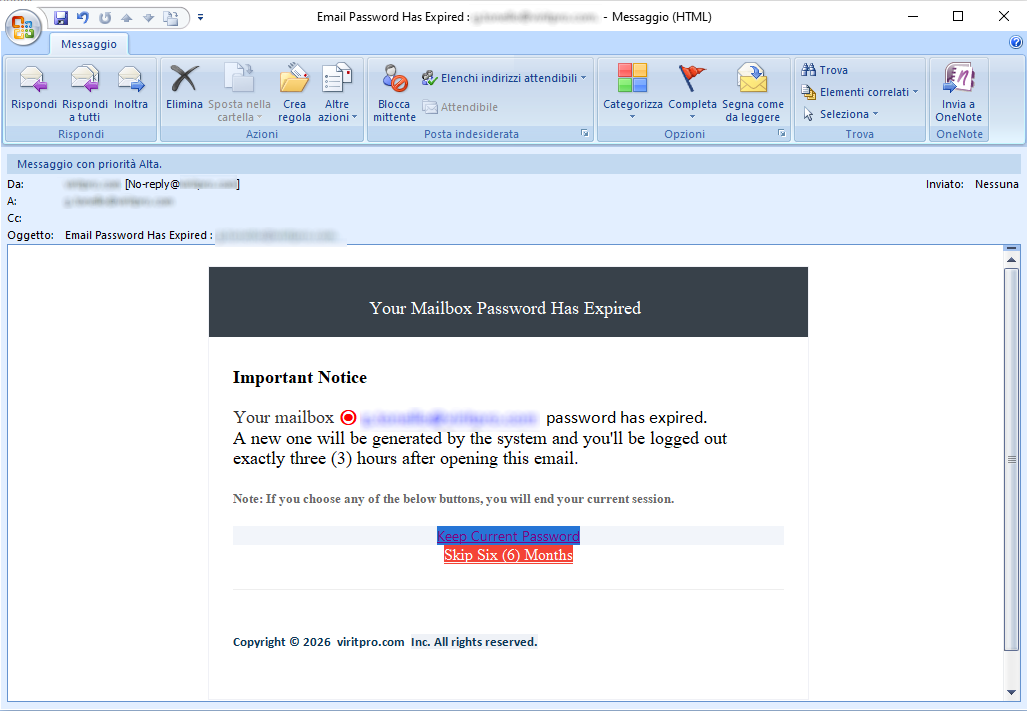

02 Aprile 2026 ==> Phishing Account di Posta Elettronica

OGGETTO: <Email Password Has Expired : ****** >

Analizziamo di seguito il tentativo di phishing che ha l'obiettivo di rubare le credenziali dell'account di Posta Elettronica del malcapitato. Il messaggio, in lingua inglese, informa il destinatario che la password del suo account di posta è scaduta e lo informa che è necessario aggiornarla il prima possibile, per continuare ad utilizzare i servizi collegati alla sua casella di posta. Per continuare ad usare la stessa password ha tempo 3 ore per confermare, attraverso il seguente link:

Keep Current Password

Analizzando la mail notiamo che il messaggio proviene da un indirizzo email che sembrerebbe provenire dal dominio di posta elettronica del destinatario <no-reply(at)*****>. Questo è decisamente anomalo e dovrebbe quantomai insospettirci.

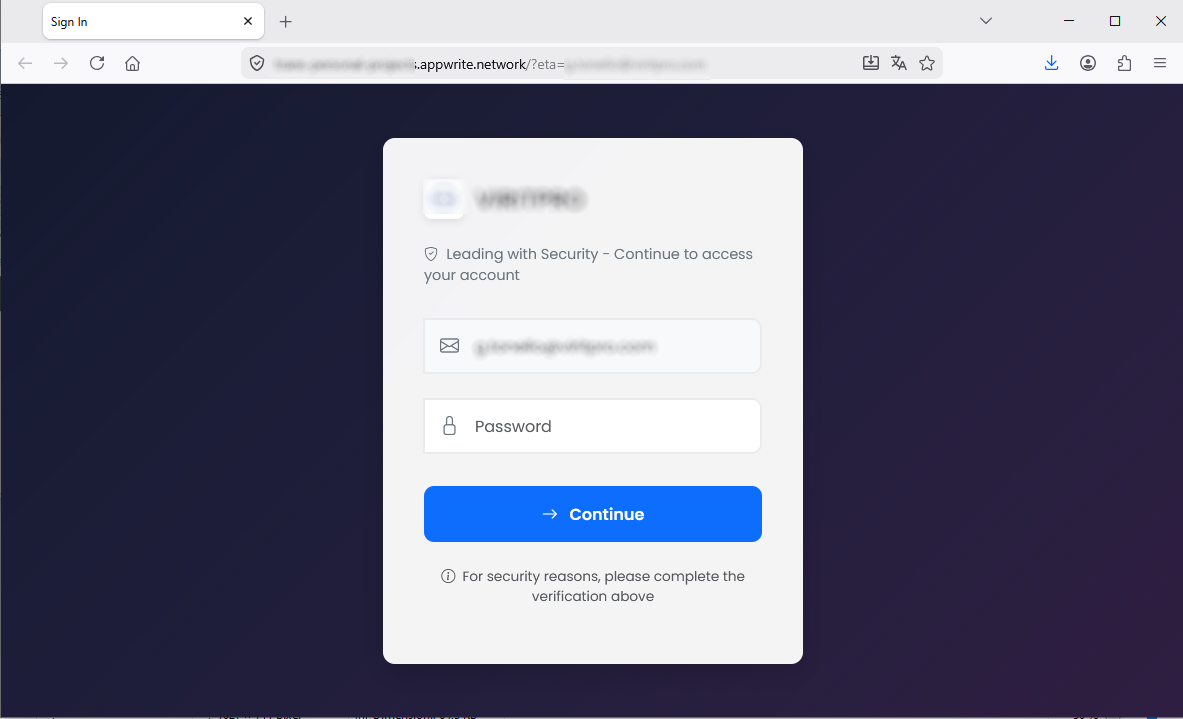

Chi dovesse malauguratamente cliccare sul link Keep Current Password verrà dirottato su una pagina WEB anomala, che dovrebbe simulare la pagina di accesso all'account di Posta Elettronica.

Chi dovesse malauguratamente cliccare sull'immagine riportata nella mail che dietro nasconde un link malevolo, verrà dirottato su una pagina WEB anomala, che dovrebbe simulare la pagina di accesso all'account di Posta Elettronica.

In questa pagina l'utente viene invitato ad accedere al suo account inserendo, in particolare, la password della sua casella elettronica da cui poi dovrebbe procedere alal conferma.

La realtà dei fatti è che la pagina su cui si viene dirottati, è ospitata su un indirizzo/dominio anomalo:

https[:]//[NomeDominioFake*]

Vi invitiamo sempre a far attenzione ad ogni dettaglio, anche banale e a non inserire i vostri dati personali e/o password su form ospitati su pagine web contraffatte, in quanto verranno inviati su un server remoto e utilizzati da cyber-truffatori con tutti i rischi annessi e connessi facilmente immaginabili.

Un po' di attenzione e colpo d'occhio, possono far risparmiare parecchi fastidi e grattacapi...

Vi invitiamo a NON farvi ingannare da queste tipologie di e-mail che, anche se utilizzano tecniche di approccio già viste e non particolarmente sofisticate, se vi è una recrudescenza, con ragionevole probabilità, più di qualche malcapitato viene ingannato.

Vi invitiamo a consultare, per maggiori approfondimenti, le seguenti informativa sulle tecniche di Phishing:

04/03/2026 10:44 - Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di marzo 2026..

Vir.IT eXplorer Lite ha le seguenti caratteristiche peculiari:

C.R.A.M. Centro Ricerche Anti-Malware

04/02/2026 10:33 - Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di febbraio 2026...

08/01/2026 09:53 - Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di gennaio 2026...

04/12/2025 15:56 - Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di dicembre 2025...

04/11/2025 14:45 - Phishing: i tentativi di furto credenziali e/o dati maggiormente diffusi nel mese di novembre 2025...

01/10/2025 16:40 - Phishing: i tentativi di furto credenziali e/o dati maggiormente diffusi nel mese di ottobre 2025...

04/09/2025 09:45 - Phishing: i tentativi di furto credenziali e/o dati maggiormente diffusi nel mese di settembre 2025...

05/08/2025 08:58- Phishing: i tentativi di furto credenziali e/o dati maggiormente diffusi nel mese di agosto 2025...

01/07/2025 16:04 - Phishing: i tentativi di furto credenziali e/o dati maggiormente diffusi nel mese di luglio 2025...

05/06/2025 09:22 - Phishing: i tentativi di furto credenziali e/o dati maggiormente diffusi nel mese di giugno 2025...

05/05/2025 15:03 - Phishing: i tentativi di furto credenziali e/o dati maggiormente diffusi nel mese di maggio 2025...

07/04/2025 14:22 - Phishing: i tentativi di furto credenziali e/o dati maggiormente diffusi nel mese di aprile 2025...

Prova Vir.IT eXplorer Lite Se non doveste ancora utilizzare Vir.IT eXplorer PRO è consigliabile installare, ad integrazione dell'antivirus in uso per aumentare la sicurezza dei vostri computer, PC e SERVER indifferentemente, Vir.IT eXplorer Lite -FREE Edition-.

Se non doveste ancora utilizzare Vir.IT eXplorer PRO è consigliabile installare, ad integrazione dell'antivirus in uso per aumentare la sicurezza dei vostri computer, PC e SERVER indifferentemente, Vir.IT eXplorer Lite -FREE Edition-.

Ringraziamenti

Il Centro Ricerche Anti-Malware di TG Soft ringrazia tutti i gli utenti, i clienti, i tecnici dei rivenditori e tutte le persone che hanno trasmesso/segnalato al nostro Centro Ricerche materiale riconducibili ad attività di Phishing che ci hanno permesso di rendere il più completa possibile questa informativa.Come inviare e-mail sospette per l'analisi come possibili phishing ma anche virus/malware o Crypto-Malware

L'invio di materiali da analizzare al Centro Ricerche Anti-Malware di TG Soft per l'analisi che è sempre e comunque gratuito può avvenire in tutta sicurezza in due modalità:

Per maggiori approfondimenti su come inoltrare in sicurezza e-mail sospette vi invitiamo a consultare la seguente pagina pubblica: Come inviare e-mail sospette per l'analisi

Per maggiori approfondimenti su come inoltrare in sicurezza e-mail sospette vi invitiamo a consultare la seguente pagina pubblica: Come inviare e-mail sospette per l'analisi

Tutto questo per aiutare ad aiutarvi cercando di evitare che possiate incappare in furti di credenziali, virus/malware o ancor peggio Ransomware / Crypto-Malware di nuova generazione.

Any information published on our site may be used and published on other websites, blogs, forums, facebook and/or in any other form both in paper and electronic form as long as the source is always and in any case cited explicitly “Source: CRAM by TG Soft www.tgsoft.it” with a clickable link to the original information and / or web page from which textual content, ideas and / or images have been extrapolated.

It will be appreciated in case of use of the information of C.R.A.M. by TG Soft www.tgsoft.it in the report of summary articles the following acknowledgment/thanks “Thanks to Anti-Malware Research Center C.R.A.M. by TG Soft of which we point out the direct link to the original information: [direct clickable link]”

如有侵权请联系:admin#unsafe.sh