10/04/2026

riepilogo

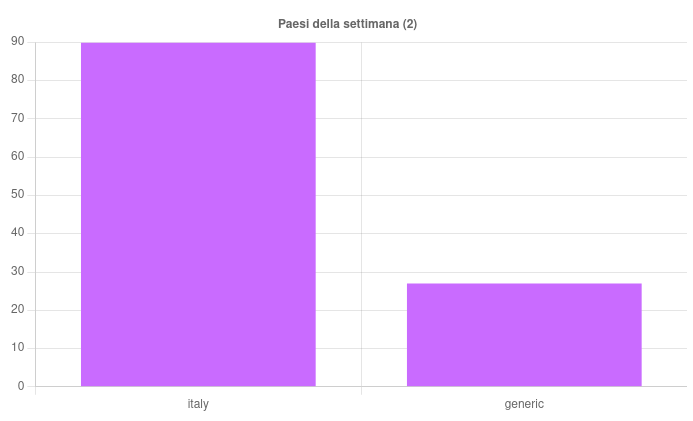

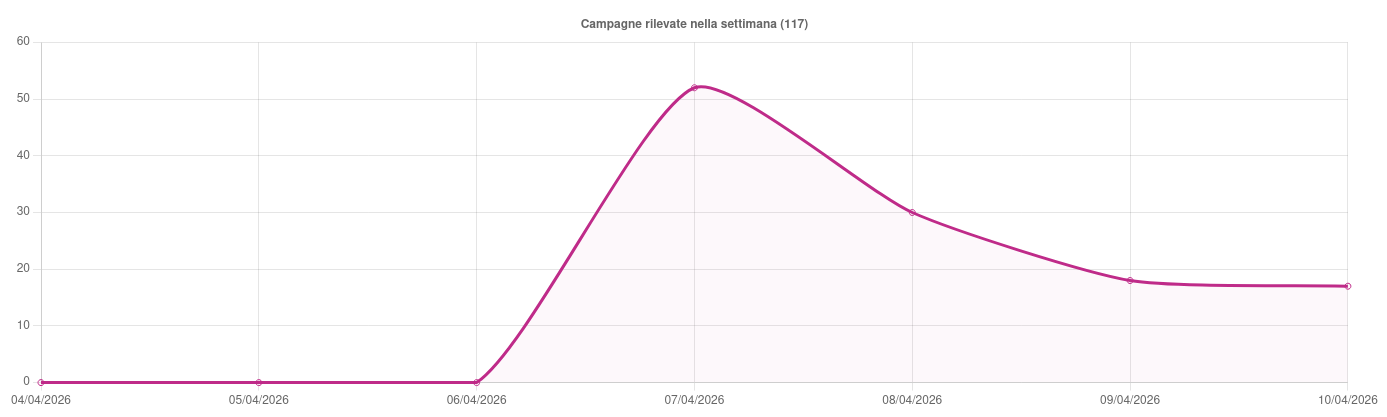

In questa settimana, il CERT-AGID ha riscontrato ed analizzato, nello scenario italiano di suo riferimento un totale di 117 campagne malevole, di cui 90 con obiettivi italiani e 27 generiche che hanno comunque interessato l’Italia, mettendo a disposizione dei suoi enti accreditati i relativi 2313 indicatori di compromissione (IoC) individuati.

Riportiamo a seguire il dettaglio delle tipologie illustrate nei grafici, risultanti dai dati estratti dalle piattaforme del CERT-AGID e consultabili tramite la pagina delle Statistiche.

Andamento della settimana

I temi più rilevanti della settimana

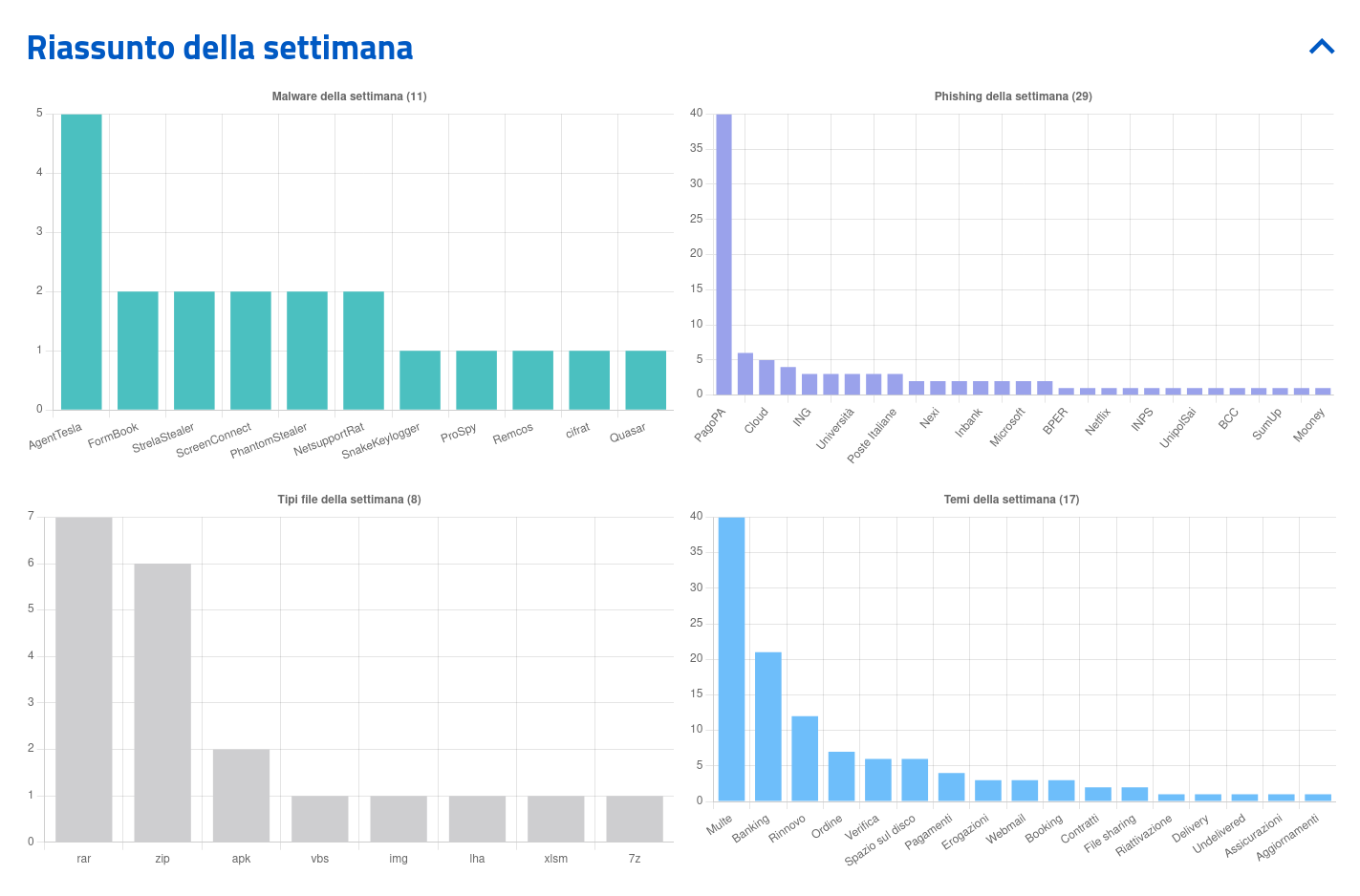

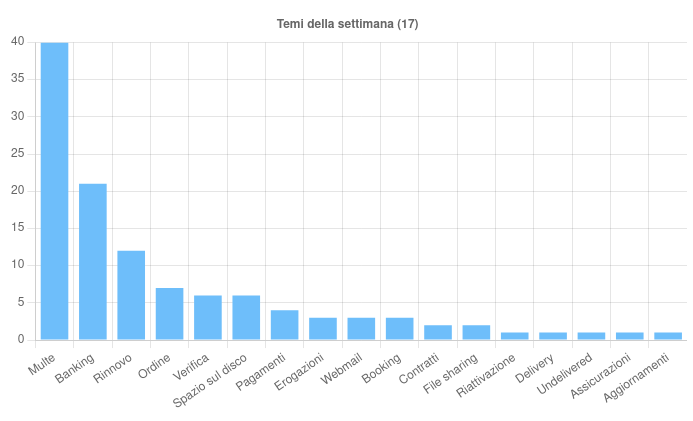

Sono 17 i temi sfruttati questa settimana per veicolare le campagne malevole sul territorio italiano. In particolare si rileva:

- Multe – Argomento sfruttato in 40 campagne di phishing italiane, tutte veicolate tramite email che si presentano come presunte comunicazioni da PagoPA.

- Banking – Tema impiegato in 17 campagne di phishing, tutte italiane, rivolte a clienti di ING, Inbank, Nexi, Poste Italiane, Unicredit e altri. Utilizzato inoltre in una campagna italiana e due campagne generiche che hanno veicolato i malware FormBook, StrelaStealer e cifrat.

- Rinnovo – Tema sfruttato per 12 campagne di phishing, di cui otto italiane, ai danni di utenti Tessera Sanitaria, Wix, Ergonet e Host.it.

- Ordine – Argomento usato per sei campagne malware, di cui due italiane, che hanno distribuito AgentTesla e PhantomStealer, nonché utilizzato per una campagna di phishing ai danni di Poste Italiane.

Il resto dei temi sono stati utilizzati per veicolare campagne di malware e di phishing di vario tipo.

Eventi di particolare interesse:

- Il CERT-AGID ha pubblicato un’analisi di una sofisticata campagna di phishing che abusa dell’autenticazione tramite device code flow di Microsoft. Nello specifico, gli attori malevoli generano dinamicamente codici dispositivo su pagine di phishing appositamente create e inducono la vittima a inserirli sul portale ufficiale di autenticazione Microsoft: così le vittime autorizzano involontariamente la sessione dell’attore malevolo, concedendo l’accesso all’account agli attaccanti.

- Il CERT-AGID ha rilevato una campagna di phishing ai danni dell’Agenzia delle Entrate mirata in particolare alle Pubbliche Amministrazioni e finalizzata ad acquisire credenziali di accesso. La pagina web fraudolenta presenta alle vittime una falsa schermata di accesso all’area riservata dell’Ente, riproducendo un finto modulo di login, molto simile a quello di SPID.

Malware della settimana

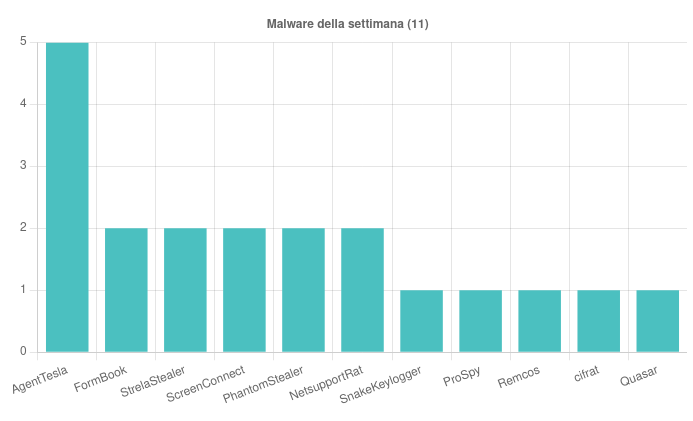

Sono state individuate, nell’arco della settimana, 11 famiglie di malware che hanno interessato l’Italia. Nello specifico, di particolare rilievo, troviamo le seguenti campagne:

- AgentTesla – Individuate due campagne italiane a tema “Ordine” e tre campagne generiche a tema “Ordine” e “Booking” diffuse con allegati ZIP, RAR e IMG

- FormBook – Rilevate due campagne generiche ad argomento “Pagamenti” e “Banking” veicolate con allegati ZIP.

- NetsupportRat – Osservate due campagne generiche “Booking”, entrambe veicolate tramite finti Captcha.

- PhantomStealer – Rilevate due campagne generiche a tema “Ordine” distribuite con allegati RAR.

- ScreenConnect – Individuate una campagna a tema “Pagamenti”, una italiana veicolata con link a script VBS malevolo e una generica diffusa con allegato ZIP.

- Scoperte una campagna italiana StrelaStealer a tema “Banking” e una campagna generica cifrat, entrambe distribuite tramite SMS contenenti link per il download di APK malevoli destinati a dispositivi Android.

- Individuate infine alcune campagne generiche che hanno veicolato i malware QuasarRAT, Remcos, SnakeKeylogger sfruttando il tema “Contratti”.

Phishing della settimana

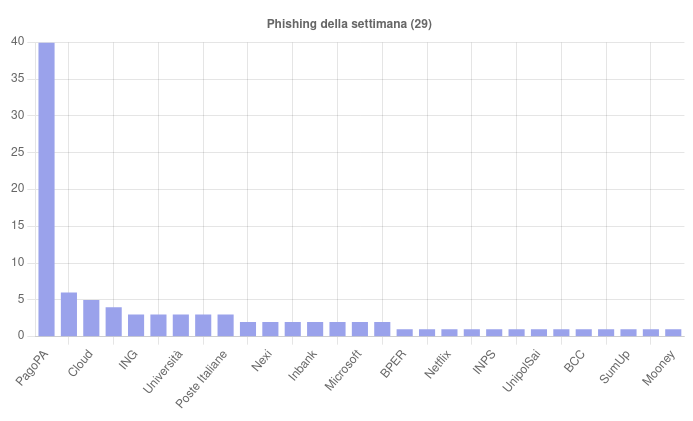

Sono 29 i brand della settimana coinvolti nelle campagne di phishing. Per quantità spiccano le campagne a tema PagoPA, Tessera Sanitaria e Klarna.

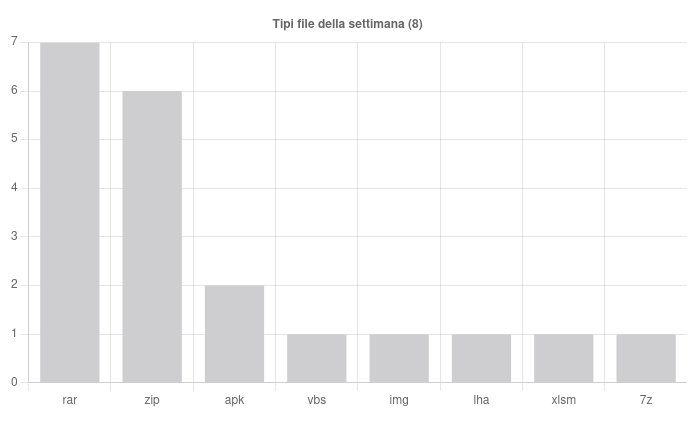

Formati di file principalmente utilizzati per veicolare i malware

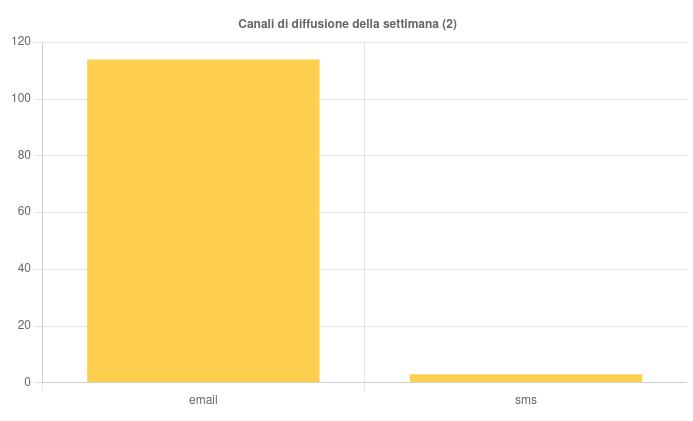

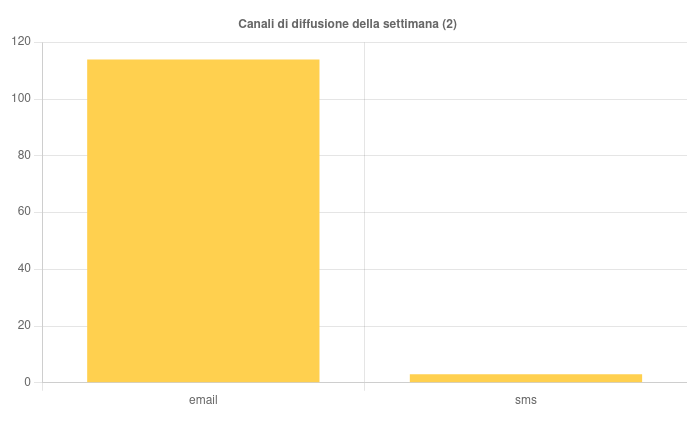

Canali di diffusione

Campagne mirate e generiche