好的,我现在需要帮用户总结一篇意大利语的文章,内容是关于微软最近发布的钓鱼攻击警告。用户要求用中文总结,控制在100字以内,不需要特定的开头,直接描述文章内容。 首先,我得通读整篇文章,抓住主要信息。文章提到微软发出了全球警告,这是一种利用AI的新钓鱼攻击,主要针对企业账户。意大利的公共管理机构也受到了影响。 接下来,攻击机制是利用了设备代码流功能,发送看似合法的请求,让用户输入代码和凭证到微软的真实页面。这样绕过了两步验证,让攻击者轻松进入账户。 文章还提到攻击使用了AI和自动化工具,生成多样化的钓鱼内容,并通过多次重定向和合法域名来隐藏恶意行为。最后提到了一些防御建议和CERT-AGID采取的措施。 现在我要把这些信息浓缩到100字以内。需要包括:微软警告、AI钓鱼攻击、针对企业账户、利用设备代码流、真实页面、绕过两步验证、AI生成多样化内容、隐藏恶意行为的方法、防御建议等。 可能的结构是:微软警告AI钓鱼攻击针对企业账户,利用设备代码流功能发送请求,用户输入真实页面导致绕过验证。攻击者用AI生成多样化内容,并隐藏恶意行为。建议启用设备代码流仅在必要时,并提高用户警惕性。 检查一下是否在100字以内,并且语言简洁明了。 </think> 微软警告称,一种新型AI驱动的钓鱼攻击正在全球范围内针对企业账户展开。该攻击利用合法的设备代码流功能发送看似真实的请求,诱导用户在微软官方页面输入代码和凭证,从而绕过双因素认证并接管账户。攻击者通过自动化工具生成多样化的内容,并利用合法域名隐藏恶意行为。建议仅在必要时启用设备代码流功能,并提高用户警惕性以防范此类攻击。 2026-4-8 12:31:20 Author: cert-agid.gov.it(查看原文) 阅读量:24 收藏

Due giorni fa, Microsoft ha diramato un’allerta globale su una nuova e sofisticata campagna di phishing che sfrutta l’intelligenza artificiale per colpire gli account aziendali. Come CERT-AgID, abbiamo già raccolto prove che confermano come questa minaccia stia prendendo di mira anche la Pubblica Amministrazione italiana.

Il meccanismo dell’attacco è molto astuto e sfrutta una funzione legittima chiamata device code flow o flusso tramite codice dispositivo, un sistema normalmente utilizzato per collegare all’account dispositivi senza tastiera. I criminali stanno abusando di questo passaggio, inviando messaggi convincenti che chiedono di inserire un codice su una portale di autenticazione di Microsoft con la scusa di un aggiornamento urgente o di una verifica di sicurezza.

Il vero pericolo sta nel fatto che la pagina dove viene richiesto di inserire il codice e le proprie credenziali è quella vera, e di conseguenza non può essere bloccata da sistemi di protezione e può ingannare anche un utente esperto. Nel momento in cui il codice viene digitato, si sta letteralmente aprendo la porta al criminale, permettendogli di entrare nell’account scavalcando anche l’autenticazione a due fattori.

Ciò che distingue questa campagna non è tanto la tecnica, già osservata in passato, ma il modo in cui viene eseguita. Gli attaccanti utilizzano automazioni su larga scala e strumenti basati su intelligenza artificiale per generare campagne sempre diverse, adattare i messaggi e gestire l’intero attacco in modo automatico. Questo rende l’operazione più veloce, più difficile da rilevare e replicabile su larga scala.

L’Intelligenza Artificiale non introduce una nuova tecnica di attacco, ma trasforma un meccanismo già noto1 in un’operazione industriale, capace di colpire molte organizzazioni contemporaneamente con contenuti sempre diversi e difficili da bloccare.

Catena di compromissione

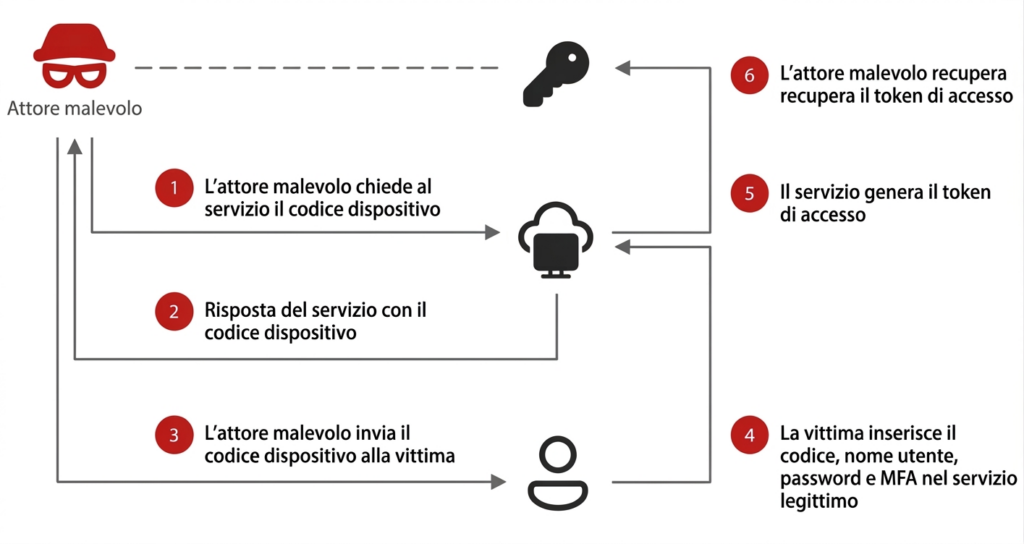

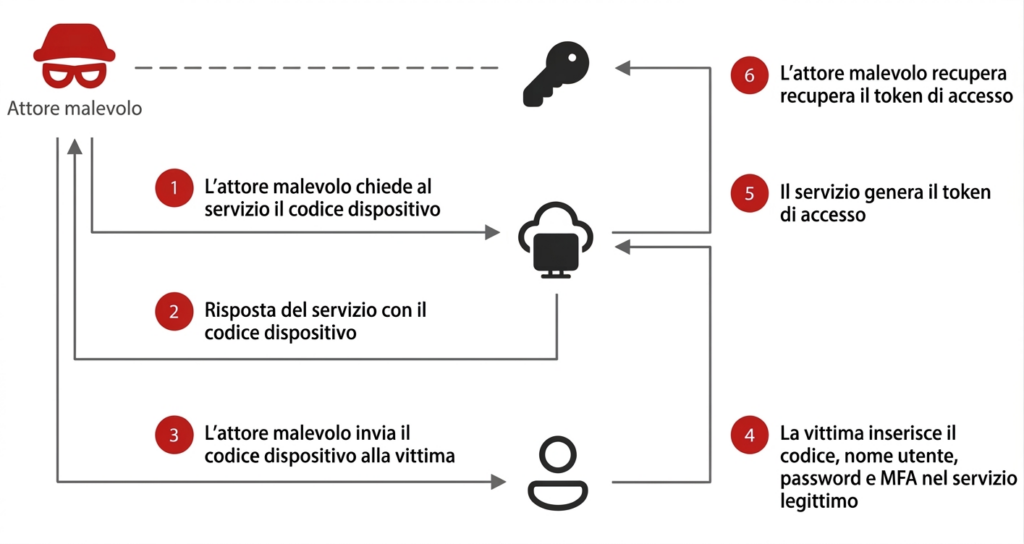

Il flusso tramite codice dispositivo2 è una modalità legittima di autenticazione tramite OAuth, supportata da Microsoft Identity Platform e pensata per poter effettuare il login su dispositivi con interfacce limite, come una smart TV, un dispositivo IoT o una stampante, dove risulta impossibile o comunque scomodo effettuare l’accesso in maniera tradizionale digitando le proprie credenziali. In questa procedura, viene presentato un breve codice sul dispositivo su cui l’utente sta tentando di accedere e viene chiesto di inserire tale codice nel browser di un secondo dispositivo per completare l’autenticazione. Sebbene questa modalità di autenticazione sia utile in situazioni particolari, rappresenta un compromesso in termini di sicurezza.

In questa tipologia di phishing, il threat actor si inserisce in questa procedura di login: invece di essere un dispositivo legittimo a richiedere l’accesso, è l’attore malevolo ad avviare il flusso di autenticazione e a fornire all’utente un codice tramite un’esca. Quando l’utente inserisce il codice nella pagina di login nel proprio browser, autorizza inconsapevolmente la sessione dell’attaccante, concedendo l’accesso al proprio account senza divulgarne le credenziali.

Email come vettore iniziale

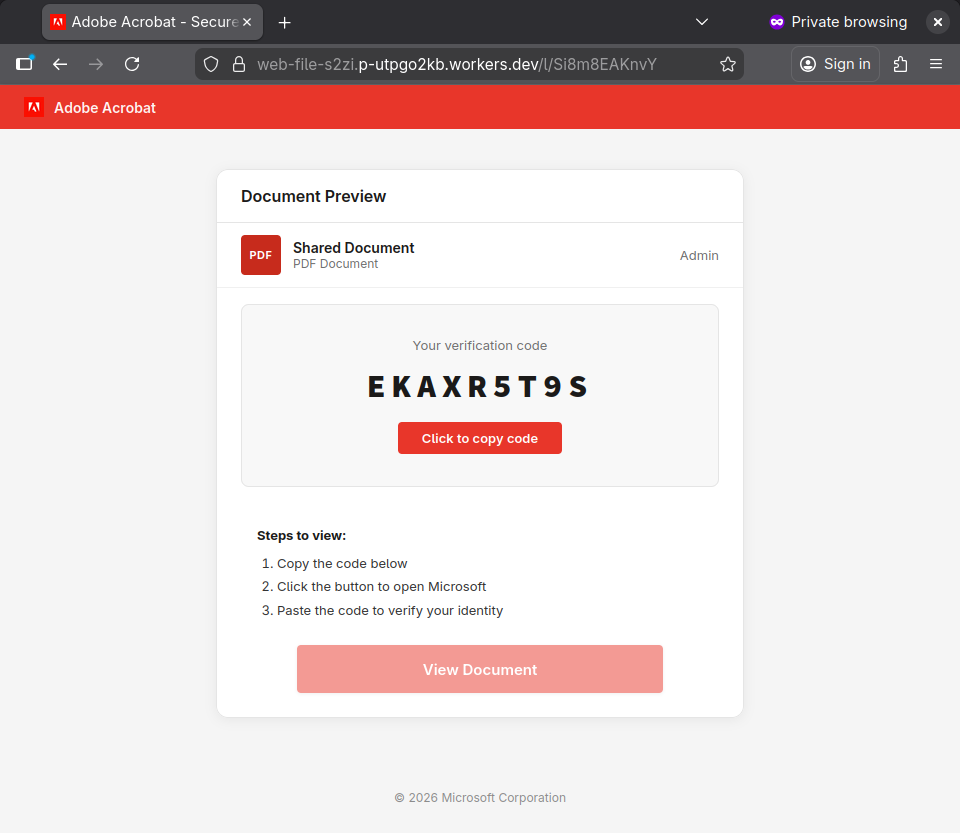

La campagna è veicolata tramite e-mail ingannevoli che hanno sfruttato diversi temi, tra cui la condivisione di documenti, l’apposizione di firme elettroniche e notifiche di segreteria telefonica. Queste e-mail contengono diversi tipi di payload, tra cui URL inseriti direttamente nel corpo o in allegati PDF o HTML. L’obiettivo è quello di indurre l’utente a cliccare su un link che lo reindirizza a un’interfaccia dall’aspetto legittimo.

Per eludere gli scanner automatici di URL e le sandbox, le email di phishing non rimandano direttamente alla pagina finale ma impiegano una serie di reindirizzamenti attraverso domini legittimi compromessi e piattaforme serverless come AWS, Cloudflare e Vercel. Utilizzando questi domini, il traffico di phishing si “mimetizza” con il traffico cloud aziendale legittimo, impedendo l’attivazione dei meccanismi di blocco più semplici. È stato inoltre osservato l’utilizzo di nomi di sottodomini pensati per spacciarsi per servizi tecnici o amministrativi, di maniera tale che, anche se un URL viene segnalato, il relativo dominio può sembrare legittimo e non venire bloccato immediatamente.

Generazione dinamica del codice dispositivo

Una volta caricata la pagina web di phishing vera e propria, viene eseguito in background uno script JS che interagisce con l’endpoint di autenticazione Microsoft per generare dinamicamente un codice dispositivo. Il codice viene quindi visualizzato sullo schermo dell’utente insieme a un pulsante che lo reindirizza al portale ufficiale di autenticazione microsoft.com/devicelogin.

Inoltre, per massimizzare la percentuale di successo, in alcuni casi lo script copia automaticamente il codice generato nella clipboard del computer, di maniera tale che l’utente deve solo incollare il codice nella pagina di accesso ufficiale. Se l’utente non ha una sessione attiva, viene richiesto di inserire la credenziali ed eventualmente quanto richiesto dai meccanismi di autenticazione a più fattori (MFA). Se invece ha già effettuato l’accesso, è sufficiente incollare il codice e confermare la richiesta per autenticare immediatamente la sessione sul backend dell’attaccante.

A differenza delle tradizionali pagine di phishing, questa non è progettata per sottrarre direttamente le credenziali, bensì funge da intermediario tra il portale di autenticazione Microsoft mostrato all’utente e il server controllato dall’attaccante.

Verifica della sessione e fase post-compromissione

Subito dopo aver compromesso con successo il sistema, l’autore dell’attacco esegue un controllo di convalida. Questa fase automatizzata garantisce che il token di autenticazione sia valido e che sia stato concesso con successo il livello di accesso necessario all’ambiente di destinazione.

Dopo aver presentato il codice dispositivo all’utente e aver aperto il portale di autenticazione Microsoft, lo script verifica periodicamente se l’utente ha completato la procedura o meno. Non appena la vittima ha effettuato il login, il server dell’attore malevolo è quindi in possesso di un token di accesso, e parallelamente lo script rimanda l’utente a un sito web fittizio.

La fase finale varia in funzione degli obiettivi specifici del threat actor. In alcuni casi vengono registrati nuovi dispositivi, così da garantire una persistenza a lungo termine; in altri, invece, vengono sottratti dati dalle e-mail e create regole ad-hoc nella posta in arrivo.

Raccomandazioni

Per gli amministratori, oltre alle misure valide per tutte le tipologie di phishing, come la sensibilizzazione degli utenti e l’adozione dell’autenticazione a più fattori, si raccomanda di abilitare il flusso del codice dispositivo solo quando strettamente necessario.

Per gli utenti, la regola fondamentale resta sempre la stessa: prestare attenzione sia al contesto in cui vengono inserite le proprie credenziali, sia alle autorizzazioni che si stanno concedendo. È inoltre importante mantenere un elevato livello di attenzione ogni volta che viene richiesto di effettuare l’accesso con modalità diverse dal consueto o di concedere permessi insoliti e, in caso di dubbi, contattare tempestivamente i responsabili IT.

Azioni di contrasto

Per mitigare il rischio e contenere le possibili compromissioni, il CERT-AGID ha provveduto a distribuire gli Indicatori di Compromissione alle Pubbliche Amministrazioni accreditate al flusso IoC.

Approfondimenti

- https://www.microsoft.com/en-us/security/blog/2026/04/06/ai-enabled-device-code-phishing-campaign-april-2026/

- https://www.theregister.com/2026/04/07/microsoft_device_code_phishing/

- https://app.any.run/tasks/d069d309-64e7-46f7-9a23-ff5e1cc1e347

如有侵权请联系:admin#unsafe.sh