03/04/2026

riepilogo

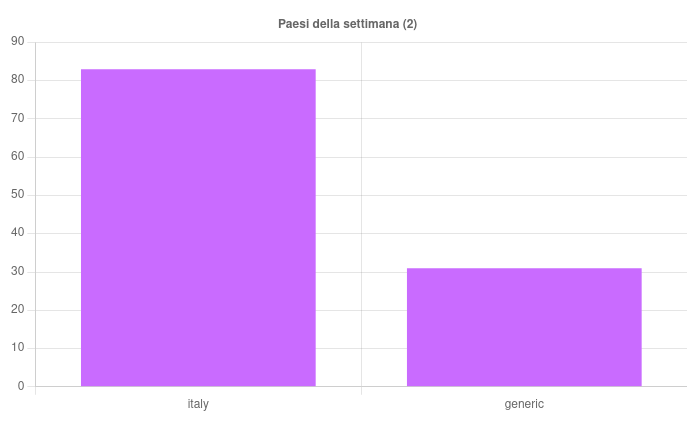

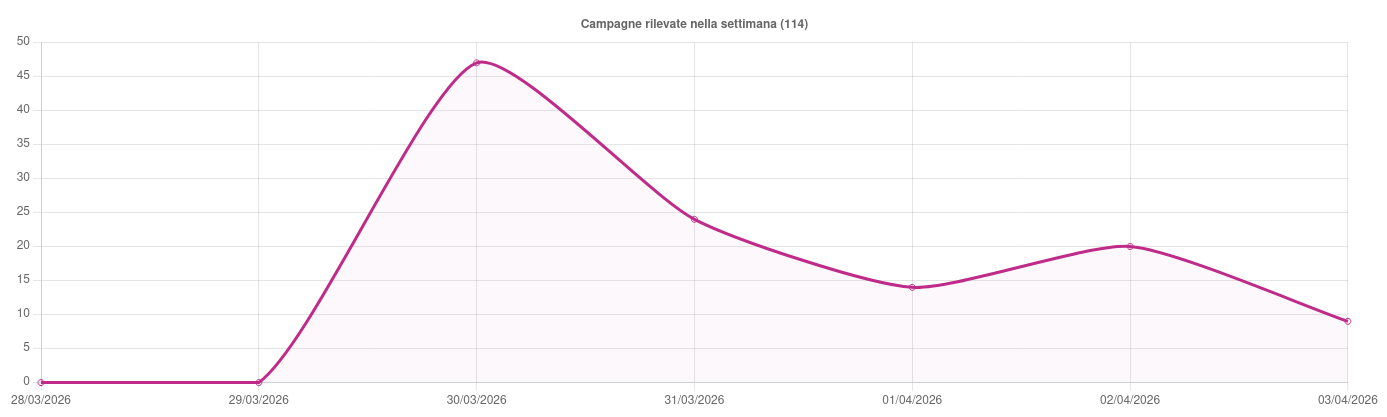

In questa settimana, il CERT-AGID ha riscontrato ed analizzato, nello scenario italiano di suo riferimento un totale di 114 campagne malevole, di cui 83 con obiettivi italiani e 31 generiche che hanno comunque interessato l’Italia, mettendo a disposizione dei suoi enti accreditati i relativi 1170 indicatori di compromissione (IoC) individuati.

Riportiamo a seguire il dettaglio delle tipologie illustrate nei grafici, risultanti dai dati estratti dalle piattaforme del CERT-AGID e consultabili tramite la pagina delle Statistiche.

Andamento della settimana

I temi più rilevanti della settimana

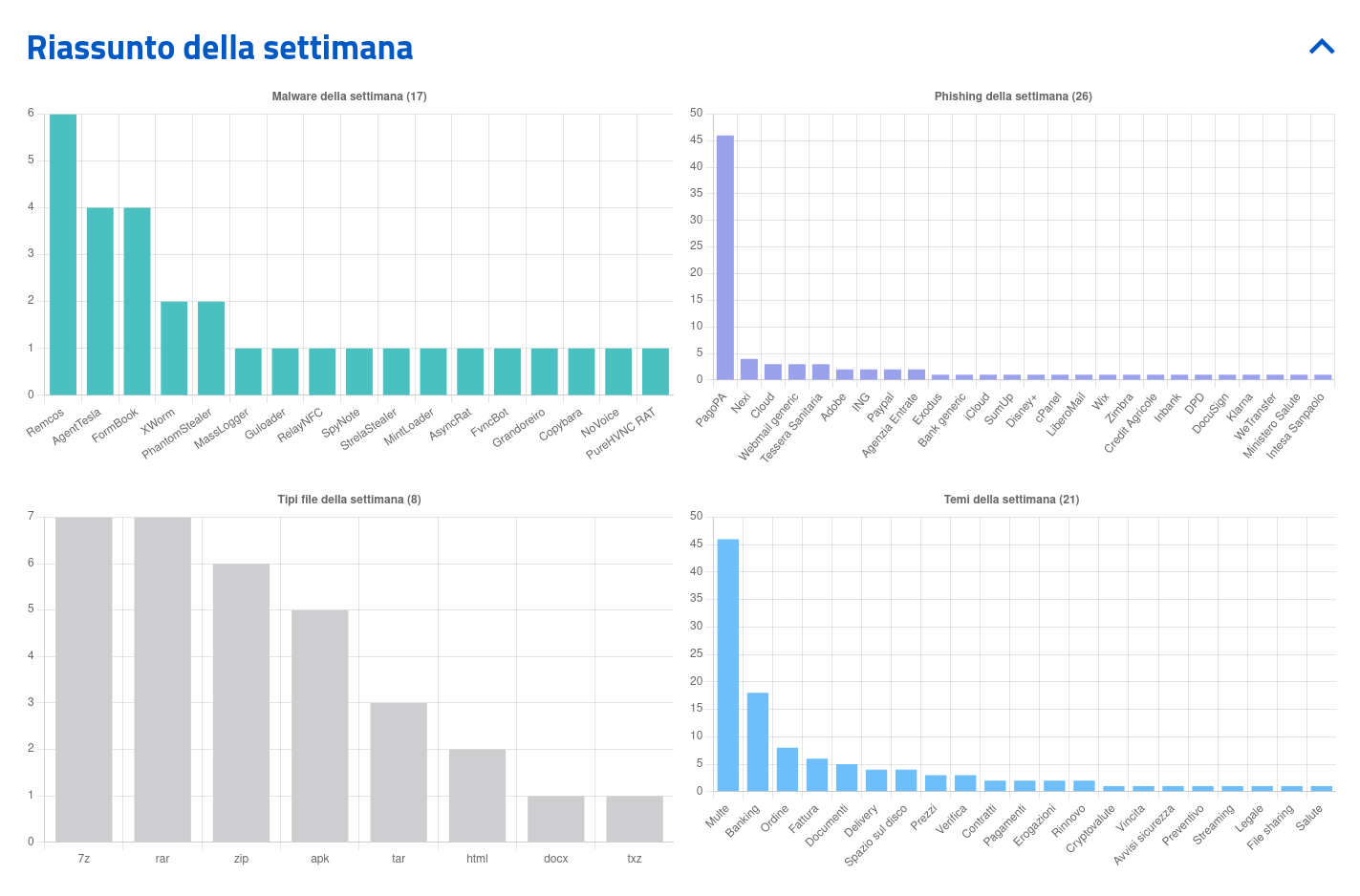

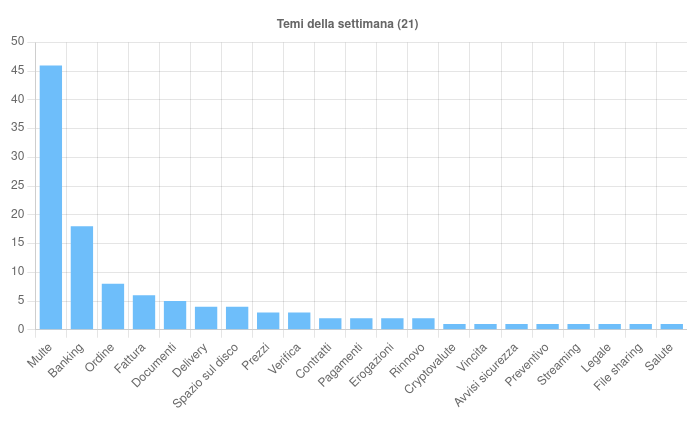

Sono 21 i temi sfruttati questa settimana per veicolare le campagne malevole sul territorio italiano. In particolare si rileva:

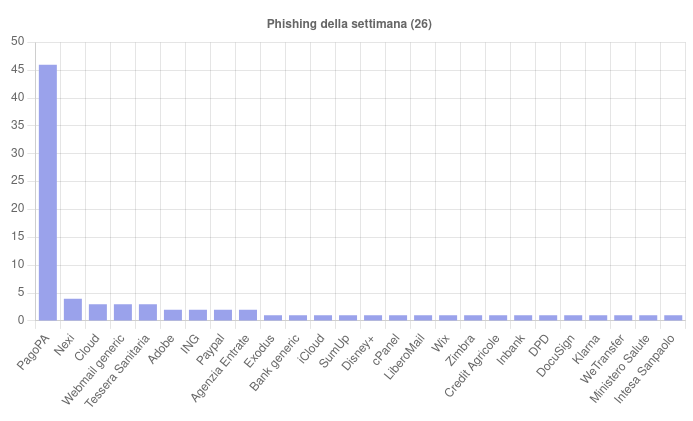

- Multe – Argomento sfruttato in 46 campagne di phishing italiane, tutte veicolate tramite email che si presentano come comunicazioni da PagoPA e fanno riferimento a presunte sanzioni stradali.

- Banking – Tema impiegato per 13 campagne di phishing, di cui dodici italiane e una generica, rivolte a clienti di diverse società finanziarie, fra cui Nexi, ING, Paypal, Crédit Agricole, Inbank, Intesa Sanpaolo e SumUp. È stato inoltre usato in cinque campagne di distribuzione malware, quattro italiane e una generica, che hanno veicolato Copybara, FormBook, FvncBot, RelayNFC e Remcos.

- Ordine – Argomento utilizzato principalmente per sette campagne malware, di cui una italiana e sei generiche, che hanno diffuso AgentTesla, FormBook, Guloader, PhantomStealer, PureHVNC, Remcos e StrelaStealer, oltre che per una campagna generica di phishing ai danni di utenti Adobe.

- Fattura – Tema usato per due phishing generici e per quattro campagne malware, di cui due italiane, che hanno veicolato AgentTesla, AsyncRat, FormBook e MintLoader.

Il resto dei temi sono stati utilizzati per veicolare campagne di malware e di phishing di vario tipo.

Eventi di particolare interesse:

- Il CERT-AGID ha pubblicato un’analisi tecnica relativa un rischio di configurazione nell’app-server di Codex: il servizio espone un’interfaccia su WebSocket che, se avviato in binding su 0.0.0.0 in assenza di autenticazione, consente l’esecuzione remota di comandi. Il software non applica alcun vincolo tecnico a riguardo, limitandosi a mostrare avvisi a runtime facilmente ignorabili.

- Il CERT-AGID ha rilevato la pubblicazione di un archivio di oltre 500 MB contenente documenti di identità italiani, rilasciato su un canale Telegram attivo dal novembre 2025 e firmato “Anonymous Algeria“. È la prima evidenza di materiale di questa tipologia distribuito pubblicamente e senza scopo di lucro. L’analisi a campione dei metadati indica che i file risalgono al periodo 2020–2021, con alcuni documenti già scaduti: non si esclude, pertanto, che possa trattarsi di dati riciclati.

Malware della settimana

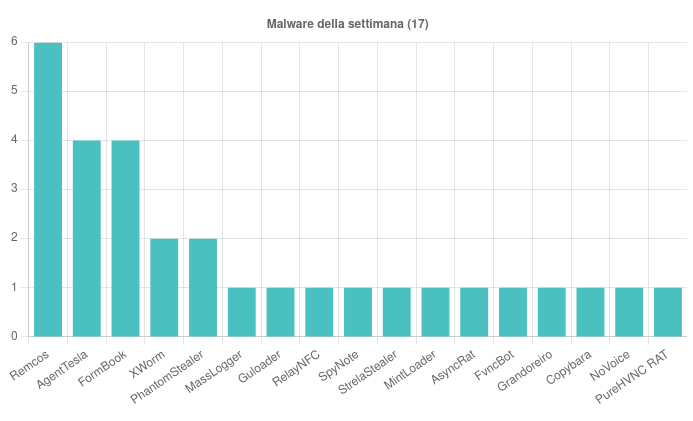

Sono state individuate, nell’arco della settimana, 17 famiglie di malware che hanno interessato l’Italia. Nello specifico, di particolare rilievo, troviamo le seguenti campagne:

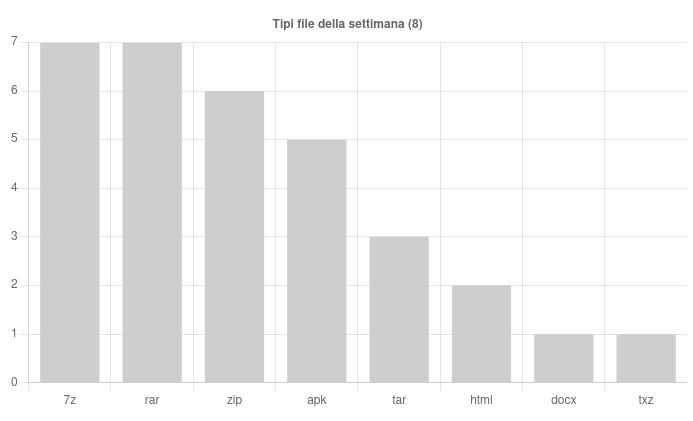

- Remcos – Individuate due campagne italiane a tema “Banking” e “Ordine”, entrambe veicolate con allegato 7Z, e quattro campagne generiche a tema “Prezzi”, “Contratti” e “Documenti” diffuse con allegati RAR e ZIP.

- AgentTesla – Scoperte una campagna italiana ad argomento “Preventivo” e tre campagne generiche ad argomento “Documenti”, “Ordine” e “Fattura” distribuite mediante allegati ZIP TAR, ZIP e 7Z.

- FormBook – Rilevate una campagna italiana “Banking” e tre campagne generiche “Fattura”, “Prezzi” e “Ordine” diffuse con allegati 7Z, ZIP, TAR e RAR.

- PhantomStealer – Osservate due campagne generiche ad argomento “Prezzi” e “Ordine” distribuite con archivio RAR.

- XWorm – Individuate una campagna italiana e una generica, entrambe a tema “Delivery” e veicolate con allegato 7Z.

- MintLoader – Scoperta una campagna italiana a tema “Fattura” veicolata tramite PEC contenenti allegato ZIP.

- Rilevate due campagne italiane, una che distribuisce Copybara e una RelayNFC, oltre a una campagna generica FvncBot a tema “Banking” veicolate tramite SMS contente link che consente il download dell’APK malevolo. Veicolate inoltre in maniera simile una campagna italiana SpyNote e una campagne generica NoVoice.

- AsyncRat – Rilevata una campagna italiana “Fattura” diffusa tramite link ad archivio ZIP malevolo.

- Osservate infine diverse campagne generiche Grandoreiro, Guloader, MassLogger, PureHVNC, StrelaStealer che hanno sfruttato i temi “Ordine”, “Legale” e “Delivery” e che sono state veicolate con file di varia natura quali archivi ZIP, 7Z, TXZ e RAR.

Phishing della settimana

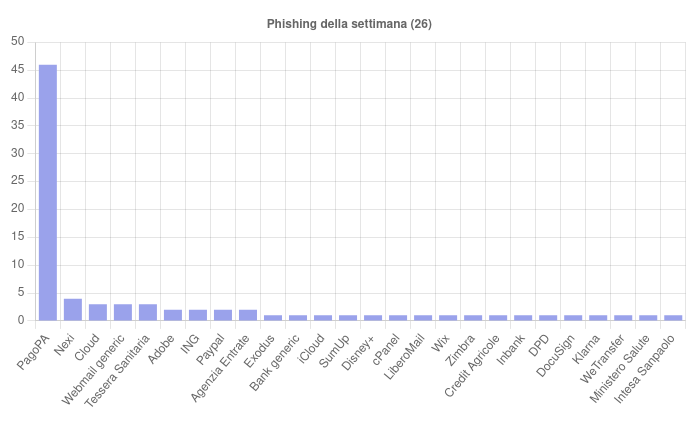

Sono 26 i brand della settimana coinvolti nelle campagne di phishing. Per quantità spiccano le campagne a tema PagoPa e Nexi.

Formati di file principalmente utilizzati per veicolare i malware

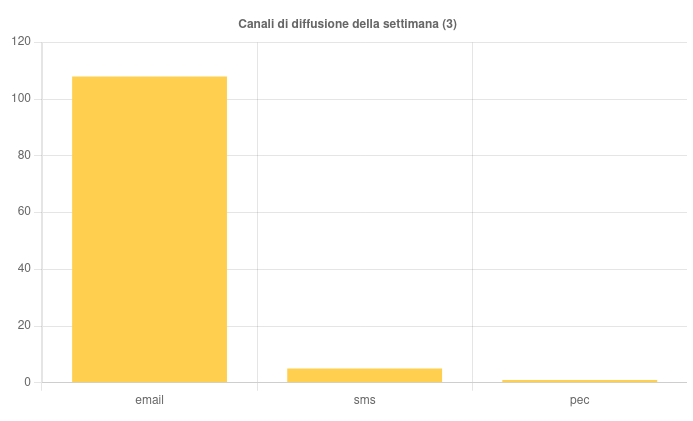

Canali di diffusione

Campagne mirate e generiche