HackerNews 编译,转载请注明出处:

一款名为 EvilTokens 的新型恶意工具包集成了设备代码网络钓鱼功能,使攻击者能够劫持微软账户,并为商业邮件入侵攻击提供高级功能。

该工具包通过 Telegram 出售给网络犯罪分子,且仍在持续开发中,其开发者表示计划扩展对 Gmail 和 Okta 钓鱼页面的支持。

设备代码网络钓鱼攻击滥用 OAuth 2.0 设备授权流程,攻击者诱骗账户所有者授权恶意设备,从而获取对受害者账户的访问权限。

这种技术已有诸多记录,被多个威胁行为者使用,包括被追踪为 Storm – 237、UTA032、UTA0355、UNK_AcademicFlare 和 TA2723 的俄罗斯组织,以及 ShinyHunters 数据勒索组织。

EvilTokens 攻击手法

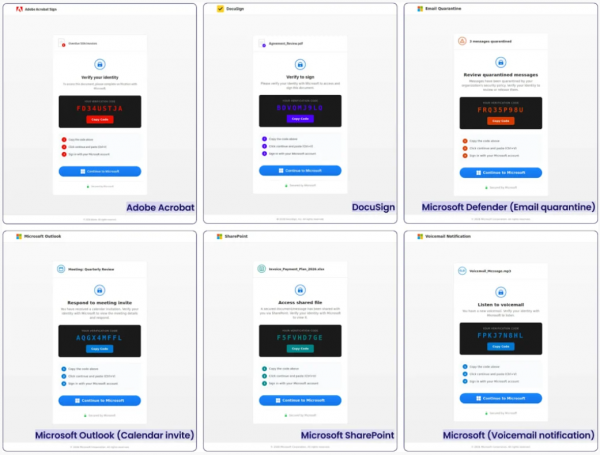

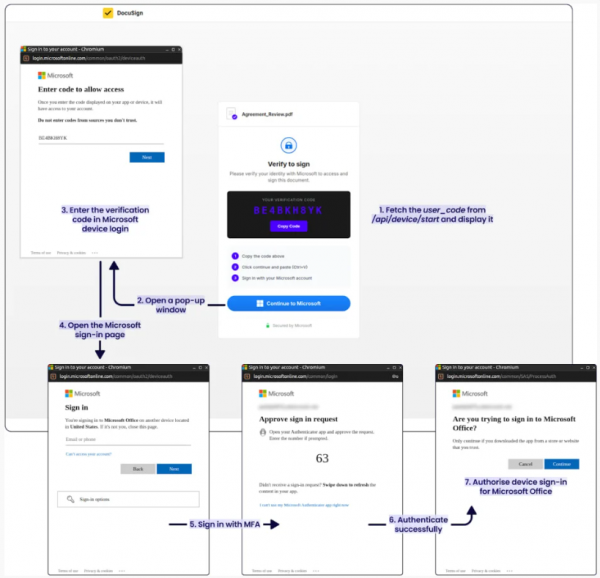

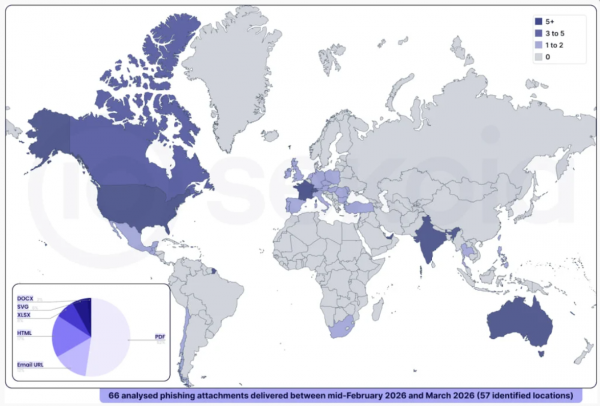

威胁检测与响应公司 Sekoia 的研究人员观察到 EvilTokens 攻击中,受害者收到包含文档(PDF、HTML、DOCX、XLSX 或 SVG)的邮件,文档内含有指向 EvilTokens 钓鱼模板的二维码或超链接。

这些诱饵伪装成合法的商业内容,如财务文件、会议邀请、物流或采购订单、工资单通知,或通过 DocuSign 或 SharePoint 等服务共享的文件,且通常针对财务、人力资源、物流或销售岗位的员工。

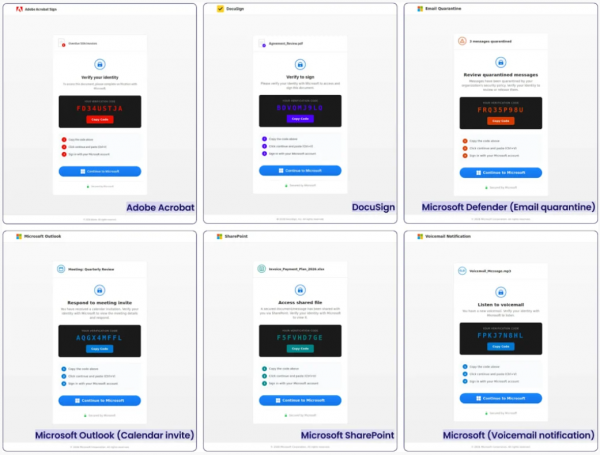

当受害者打开链接,会看到一个伪装成可信服务(如 Adobe Acrobat 或 DocuSign)的钓鱼页面,页面显示验证码及完成身份验证的说明。

该页面提示用户点击 “继续前往微软” 按钮,将用户重定向到合法的微软设备登录页面。

在此步骤,攻击者使用合法客户端(任意微软应用程序)请求设备代码,然后诱骗受害者从威胁行为者提供的链接登录合法的微软 URL。

通过这种方式,攻击者会获得短期访问令牌和用于持续访问的刷新令牌。

这些令牌使攻击者能够立即访问与受害者账户相关的服务,包括电子邮件、文件、Teams 数据,以及在微软各服务间进行单点登录模拟的能力。

攻击影响范围

Sekoia 的研究人员检查了 EvilTokens 的基础设施,发现其攻击活动遍布全球,受影响最严重的国家包括美国、加拿大、法国、澳大利亚、印度、瑞士和阿联酋。

EvilTokens 的更多功能

Sekoia 的研究人员称,除了先进的网络钓鱼功能,EvilTokens 钓鱼即服务(PhaaS)操作还通过自动化为商业邮件入侵(BEC)攻击提供 “高级功能”。

多样化的攻击活动表明,EvilTokens 已被参与网络钓鱼和商业邮件入侵活动的威胁行为者大规模使用。

Sekoia 提供了入侵指标(IoC)、技术细节和 YARA 规则,以帮助防御者阻止利用 EvilTokens 钓鱼即服务工具包的攻击。

消息来源:bleepingcomputer.com;

本文由 HackerNews.cc 翻译整理,封面来源于网络;

转载请注明“转自 HackerNews.cc”并附上原文