#安全资讯 国内知名 API 协作平台 Apifox 发布安全公告承认遭到供应链攻击,开发者 / 企业应当全面排查并重置敏感凭证。蓝点网昨夜发布报道时 Apifox 并未发布任何安全公告,但相关修复版本在 3 月 23 日已经发布,可能是 Apifox 眼看这事儿已经瞒不住才发布安全公告,公告还不是发在官网首页。查看全文:https://ourl.co/112346

昨天夜里蓝点网转发安全研究人员 @橙子酱 发布的分析报告,这篇分析报告详细说明国内知名 API 协作平台 Apifox 遭到的供应链攻击,相关恶意载荷会窃取开发者的各种敏感凭证。

问题在于 Apifox 应该在 2026 年 3 月 23 日就发现被攻击并发布新版本修复漏洞,但之后该平台并未发布任何安全公告提醒开发者和企业,这是极其不负责任的做法。

蓝点网在 3 月 25 日 21:48 发布文章时检查 Apifox 平台未看到任何安全公告,不过在昨天夜里 Apifox 终于发布安全公告,可能也是看到安全研究员发布的分析报告后认为这事儿已经瞒不住了。

为什么说这是极其不负责任的行为:

1. 使用该平台的都是开发者和企业,可能涉及大量敏感凭据被窃取,进而造成更多数据泄露。

2. 作为专业平台,Apifox 应当在出现安全事故后立即通过各种渠道提醒客户轮替密钥提升安全性。

3. 主要客户都是开发者和企业,这些客户具有专业性,Apifox 不发公告也绝对瞒不住这件事。

4.在3 月 23 日立即发布公告提醒客户会可能会降低影响,拖到现在才发布安全公告也会造成更多安全问题。

5. 没有平台是 100% 安全的,鸵鸟行为只会降低客户对平台的信任度,还会加重平台信誉下降。

值得注意的是蓝点网检查 Apifox 官网还发现安全公告并未在网站首页明显位置发布,只有开发者点击帮助文档才能在导航栏的公告里看到这份公告,开发者如果不手动点击这些位置也看不到公告。

所以蓝点网认为 Apifox 到现在似乎还想要降低此次安全事故造成的影响,但信息已经被传播,这种做法依然是鸵鸟行为,建议 Apifox 在首页顶部原本放百度的那个滚动条位置加上公告。

下图中可以看到 Apifox 原本首页滚动条轮播百度将 API 系统迁移到 Apifox,目前这个轮播条已经被删除:

目前 Apifox 也无法复现现场:

根据公告内容,Apifox 可能也是根据 @橙子酱的安全报告来推测事故经过,不过 Apifox 倒是启动深度代码审计和溯源来进行全面排查和提升安全性。

从安全研究员的分析来看,Apifox 可能也无法确定到底有多少客户受影响,所以唯一能做的其实就是通过各种渠道通知客户赶紧轮替所有安全凭证。

下面是排查方法:

比较简单的方式就是检查网络是否有 apifox.it.com 的请求记录,如果你的路由器或代理软件有连接记录,只需要搜索这个域名即可,如果能搜索到请求说明你已经中招。

#Windows Powershell: Select-String -Path "$env:APPDATA\apifox\Local Storage\leveldb\*" -Pattern "rl_mc","rl_headers" -List | Select-Object Path #macOS: grep -arlE "rl_mc|rl_headers" ~/Library/Application\ Support/apifox/Local\ Storage/leveldb

如果以上命令输出具体文件(比如 .log )则判定为中招。

蓝点网建议无论是否排查到中招,开发者都应该轮替所有敏感凭证,因为排查方法不一定百分百准确,所谓君子不立危墙之下,直接轮替所有凭证才是最安全的做法。

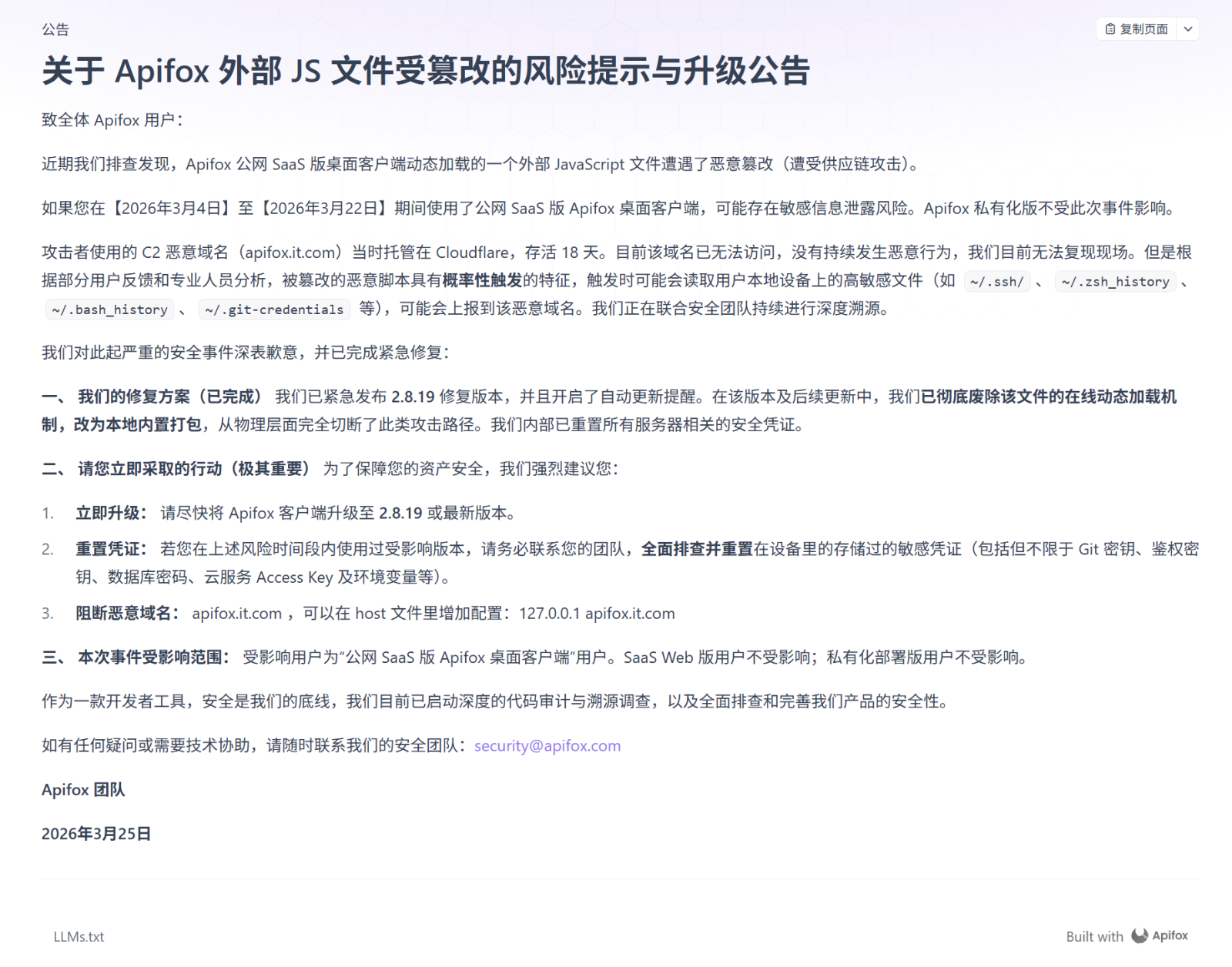

查看 Apifox 公告:https://docs.apifox.com/8392582m0

查看 @橙子酱 分析报告:https://rce.moe/2026/03/25/apifox-supply-chain-attack-analysis/