20/03/2026

riepilogo

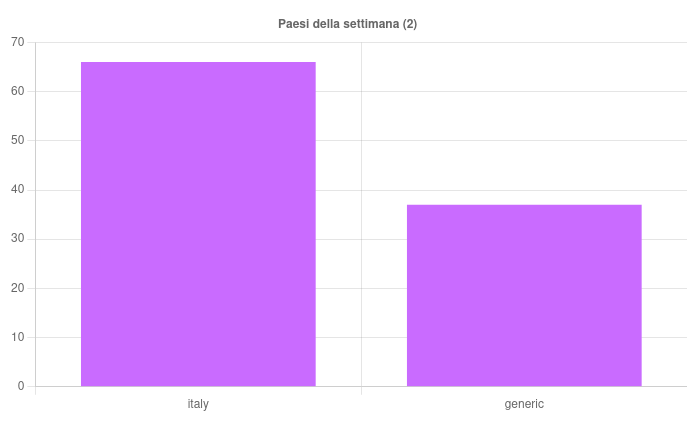

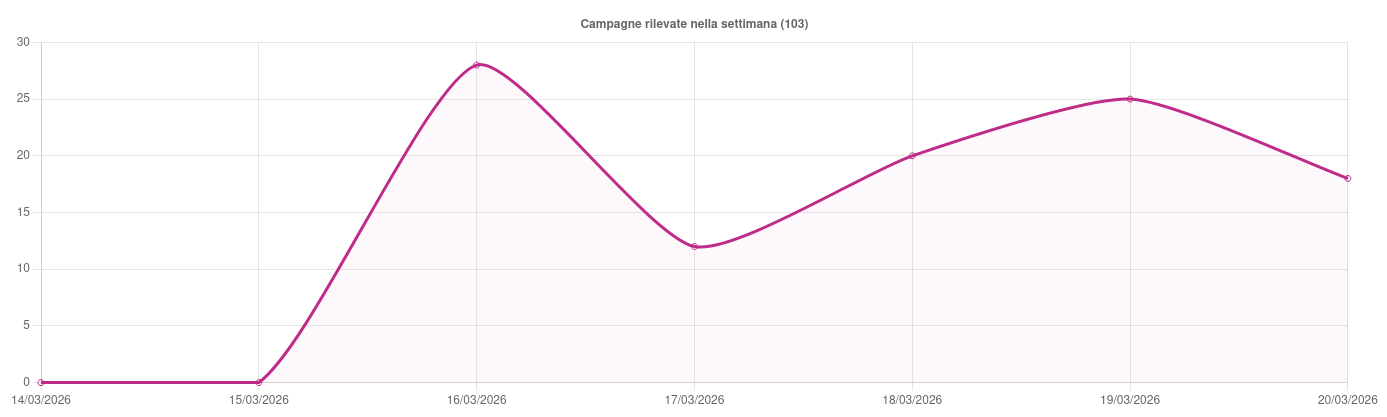

In questa settimana, il CERT-AGID ha riscontrato ed analizzato, nello scenario italiano di suo riferimento un totale di 103 campagne malevole, di cui 66 con obiettivi italiani e 37 generiche che hanno comunque interessato l’Italia, mettendo a disposizione dei suoi enti accreditati i relativi 764 indicatori di compromissione (IoC) individuati.

Riportiamo a seguire il dettaglio delle tipologie illustrate nei grafici, risultanti dai dati estratti dalle piattaforme del CERT-AGID e consultabili tramite la pagina delle Statistiche.

Andamento della settimana

I temi più rilevanti della settimana

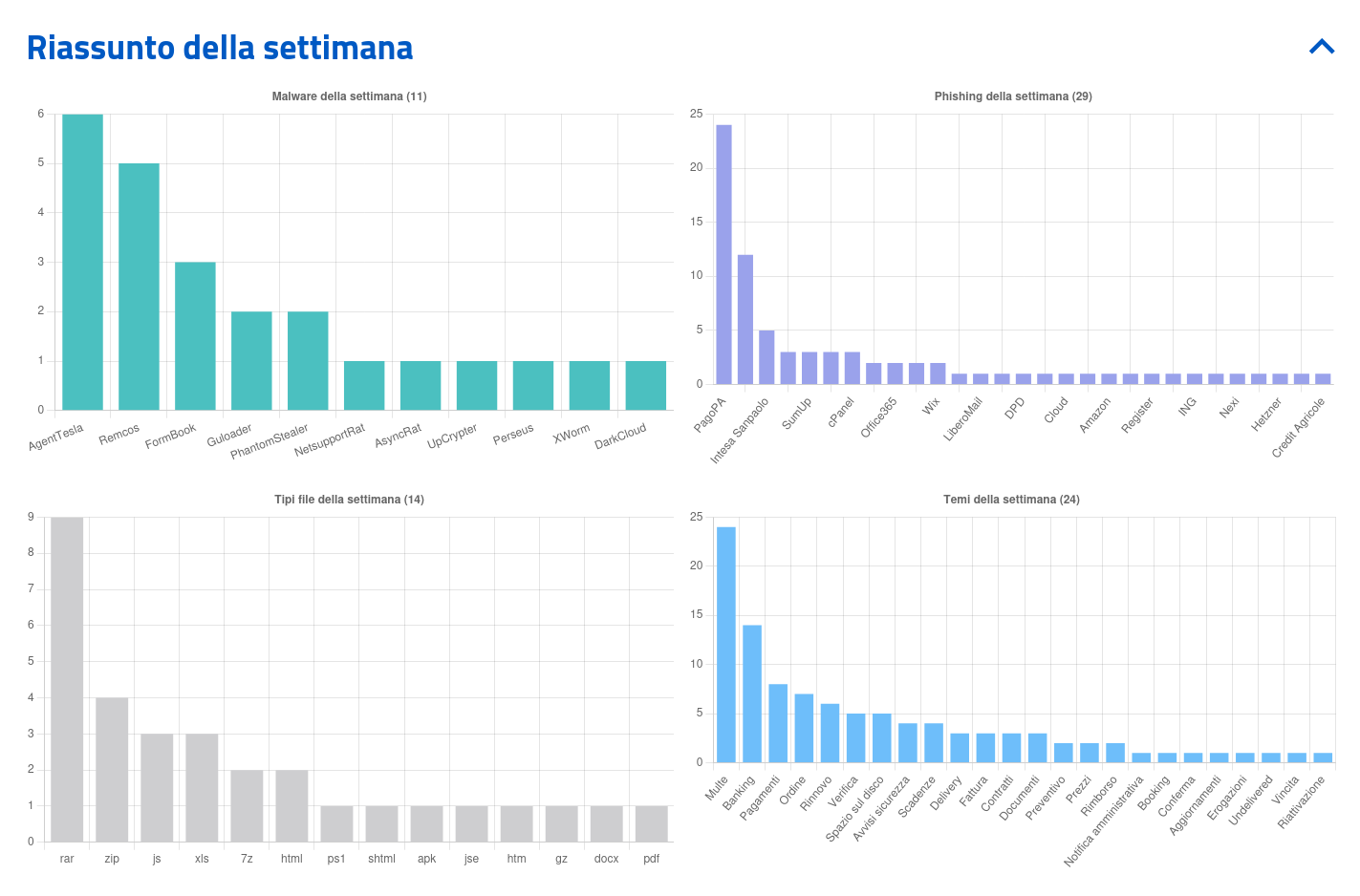

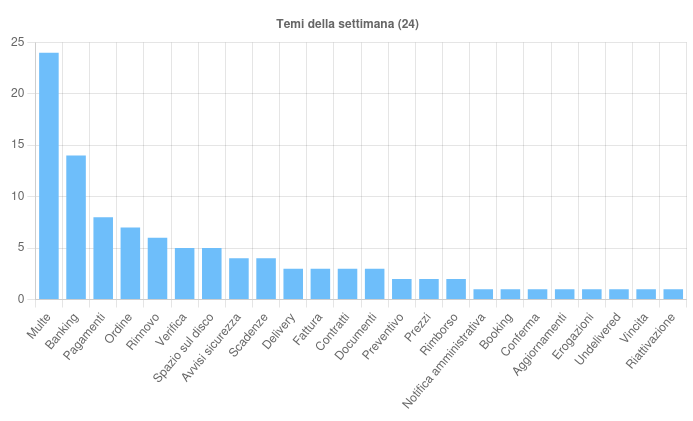

Sono 24 i temi sfruttati questa settimana per veicolare le campagne malevole sul territorio italiano. In particolare si rileva:

- Multe – Argomento sfruttato in 24 campagne di phishing italiane, tutte veicolate tramite email: finte comunicazioni di PagoPA che fanno riferimento a presunte multe stradali.

- Banking – Tema usato in 10 campagne di phishing italiane rivolte a clienti degli istituti bancari e di credito ING, Intesa Sanpaolo, Nexi, Advanzia Bank, Crédit Agricole e SumUp. Utilizzato inoltre in quattro campagne, due italiane e due generiche, che hanno veicolato i malware AgentTesla, Perseus e DarkCloud.

- Pagamenti – Argomento sfruttato in cinque campagne di phishing, di cui quattro italiane, ai danni di Autostrade per l’Italia, Register e Office365. Inoltre, il tema è servito per due campagne che veicolano i malware Remcos e AgentTesla.

- Ordine – Tema usato principalmente per campagne malware, di cui due italiane e quattro generiche, che hanno diffuso PhantomStealer, AgentTesla, FormBook, UpCrypter e Guloader. L’argomento è stato inoltre sfruttato per una campagna di phishing italiana ai danni di utenti Amazon.

Il resto dei temi sono stati utilizzati per veicolare campagne di malware e di phishing di vario tipo.

Eventi di particolare interesse:

- Il CERT-AGID ha avuto evidenza di una campagna di phishing che sfrutta i loghi dell’Agenzia delle Entrate e di AgID al fine di acquisire credenziali di accesso degli utenti. La pagina web fraudolenta presenta alle vittime una falsa schermata di accesso all’area riservata dell’Ente, riproducendo un finto modulo di login, molto simile a quello di SPID.

- Individuata una seconda campagna di phishing a tema Agenzia delle Entrate-Riscossione. In questo caso, il sito malevolo presenta inizialmente una falsa schermata di “Verifica di Sicurezza” che invita a tenere premuto un pulsante per “confermare di essere un utente reale“. Proseguendo, viene mostrato un modulo volto a carpire diverse informazioni personali, fra cui i dati bancari.

- Il CERT-AGID ha pubblicato un nuovo studio che illustra come il meccanismo di diniego utilizzato dai modelli di Intelligenza Artificiale possa essere compreso e modificato intervenendo sulle sue rappresentazioni interne. In particolare, viene analizzato come intervenire sui modelli linguistici per ridurre i rifiuti su richieste tecniche, senza degradare le risposte su prompt benigni.

Malware della settimana

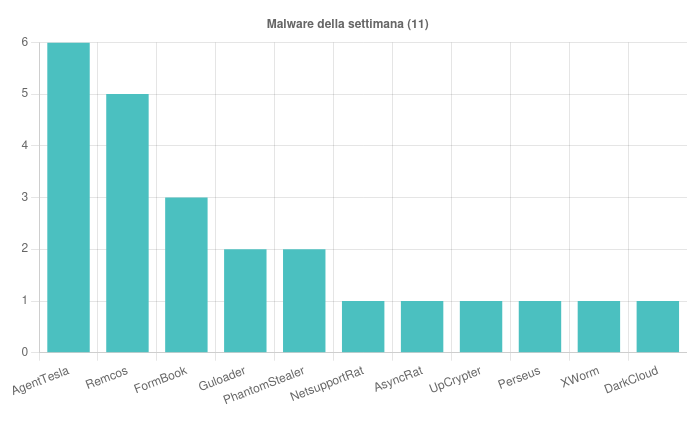

Sono state individuate, nell’arco della settimana, 11 famiglie di malware che hanno interessato l’Italia. Nello specifico, di particolare rilievo, troviamo le seguenti campagne:

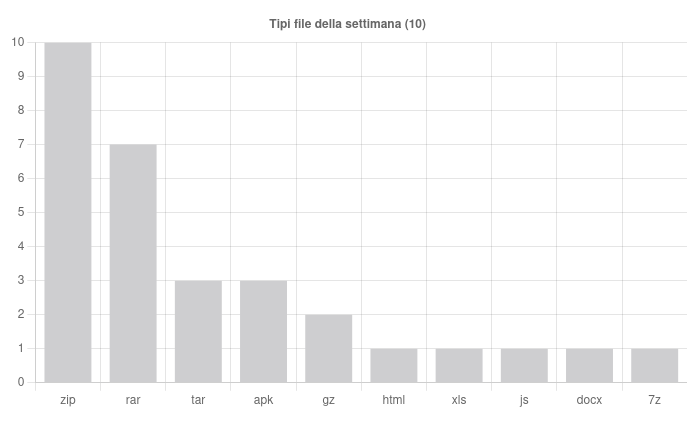

- AgentTesla – Individuate tre campagne italiane a tema “Pagamenti”, “Banking” e “Preventivo” diffuse con allegato RAR e tre campagne generiche a tema “Ordine” e “Banking” veicolate mediante allegati RAR e file JSE.

- Remcos – Rilevate cinque campagne generiche a tema “Prezzi”, “Contratti”, “Pagamenti” e “Documenti” diffuse con allegati ZIP, GZ e XLS.

- FormBook – Osservate una campagna italiana a tema “Fattura” diffusa con allegato RAR contenente JS e due campagne generiche a tema “Fattura” e “Ordine” veicolate tramite allegati ZIP.

- Guloader – Scoperte una campagna italiana a tema “Documenti” diffusa tramite file HTML e una campagna generica a tema “Ordine” veicolata mediante documento DOCX.

- PhantomStealer, AsyncRat, DarkCloud, NetSupport RAT e XWorm – Individuate sei campagne generiche ad argomento “Delivery”, “Ordine”, “Contratti”, “Banking”, “Booking” e “Prezzi” diffuse tramite allegati 7Z, RAR, ZIP e file PS1 e JS.

- Perseus – Rilevata una campagna italiana a tema “Banking” veicolata via SMS con link che consente il download dell’APK malevolo.

- UpCrypter – Osservata una campagna italiana ad argomento “Ordine” che sfrutta file JS e HTML malevoli.

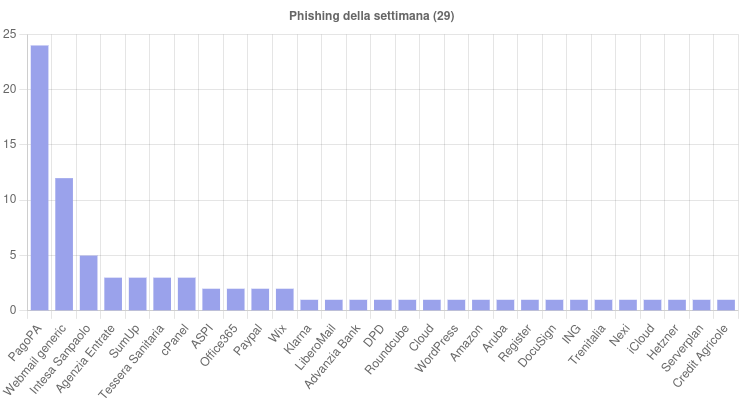

Phishing della settimana

Sono 29 i brand della settimana coinvolti nelle campagne di phishing. Per quantità spiccano le campagne a tema PagoPA, Intesa Sanpaolo e SumUp.

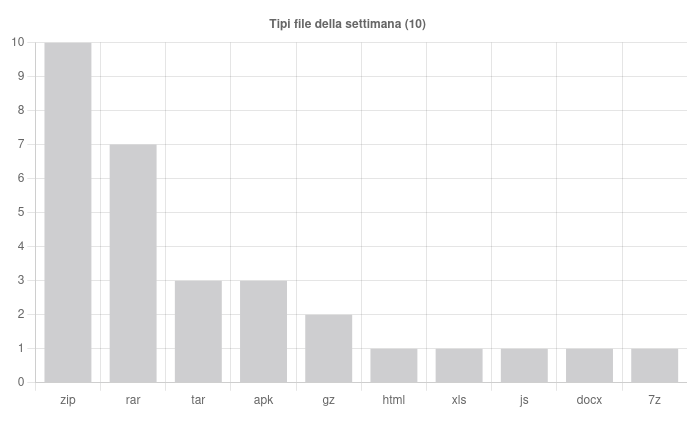

Formati di file principalmente utilizzati per veicolare i malware

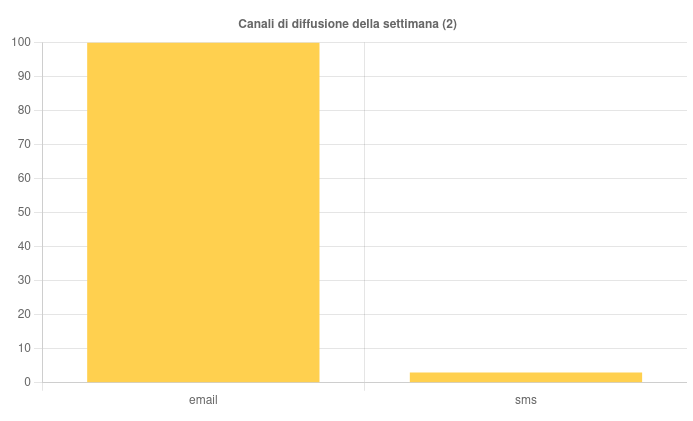

Canali di diffusione

Campagne mirate e generiche