好的,我现在要帮用户总结这篇文章的内容,控制在100字以内。首先,我需要通读全文,抓住主要信息。 文章主要讲的是Google Threat Intelligence Group发现了一个名为DarkSword的工具包,它利用多个漏洞,包括零日漏洞,攻击iOS设备。这个工具包被用于网络间谍和犯罪活动。攻击链非常完整,从远程代码执行到沙盒逃逸再到内核权限提升。此外,DarkSword还能快速收集数据并自我删除,增加了检测难度。文章还提到苹果已经修复了这些漏洞,但很多设备仍未更新。 接下来,我需要把这些要点浓缩成一段简洁的话。要确保涵盖DarkSword的功能、攻击方式、用途以及漏洞修复情况。 最后,检查字数是否在100字以内,并确保表达清晰准确。 </think> Google Threat Intelligence Group 发现 DarkSword 工具包利用多漏洞(含零日)攻击 iOS 设备,实现完全控制。该工具链用于网络间谍和犯罪活动,结合内存腐败、指针验证绕过等技术完成攻击。尽管 Apple 已修复漏洞,大量设备仍因未更新而面临风险。 2026-3-19 01:15:33 Author: www.securityinfo.it(查看原文) 阅读量:71 收藏

Mar 18, 2026 Approfondimenti, Attacchi, Attacchi, In evidenza, News, RSS, Vulnerabilità, Vulnerabilità

Google Threat Intelligence Group, un’unità specializzata di Google Cloud dedicata alla cybersicurezza, ha appena rilasciato un blogpost quantomeno preoccupante. Il toolkit noto come DarkSword propone una catena di exploit completa capace di compromettere interamente dispositivi iOS sfruttando vulnerabilità multiple, inclusi zero-day, e viene sfruttata sia in operazioni di cyberspionaggio sia in attività criminali orientate al profitto.

Questo non fa che confermare la tendenza in atto da ormai molti mesi che vede un “imbastardimento” dell’arsenale cyber in dotazione a gruppi statali e gruppi di cybercrime tradizionale.

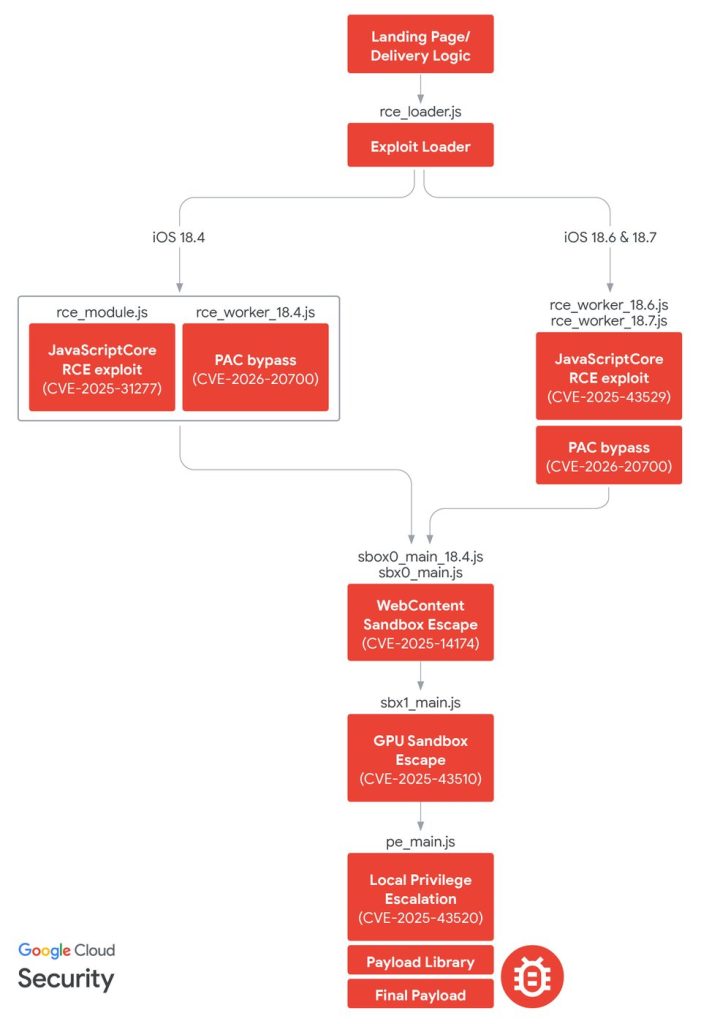

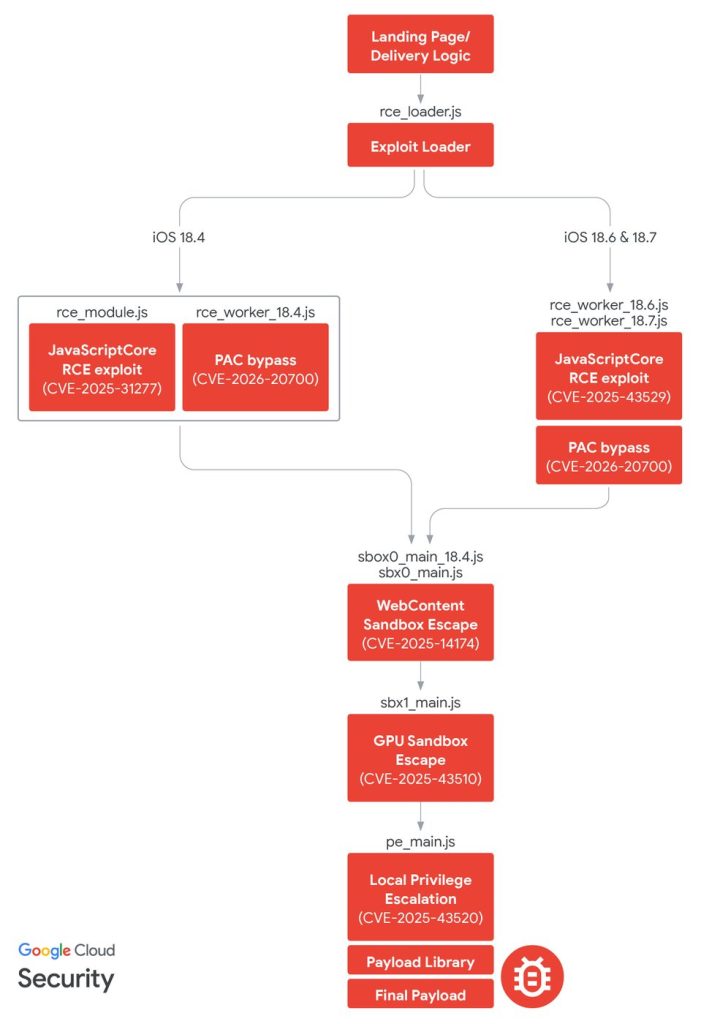

Architettura dell’attacco: una full-chain exploit altamente modulare

DarkSword si configura come una catena di attacco completa, progettata per ottenere il controllo totale del dispositivo bersaglio. Il vettore iniziale è estremamente semplice: la vittima visita una pagina web malevola e, con una singola interazione, attiva l’intera sequenza di exploit.

Il cuore dell’attacco è rappresentato da una combinazione di vulnerabilità che agiscono in modo coordinato. Tra queste spiccano bug di corruzione della memoria nel motore JavaScriptCore, bypass dei meccanismi di pointer authentication nel loader dinamico dyld, vulnerabilità nel layer grafico ANGLE e difetti nella gestione della memoria del kernel iOS. La concatenazione di queste vulnerabilità consente di passare da esecuzione di codice remoto a evasione della sandbox fino all’escalation dei privilegi a livello kernel, completando così il ciclo di compromissione.

Una volta ottenuto l’accesso privilegiato, il malware può distribuire payload aggiuntivi, raccogliere dati sensibili e operare con pieno controllo del sistema. La capacità di ottenere privilegi kernel rappresenta il punto di non ritorno dell’attacco, garantendo accesso persistente e invisibilità rispetto ai controlli standard.

Malware e payload: Ghostblade, Ghostknife e Ghostsaber

All’interno della catena DarkSword vengono utilizzate diverse famiglie malware, identificate come Ghostblade, Ghostknife e Ghostsaber. Questi componenti non sono statici ma vengono selezionati in base allo scenario operativo, evidenziando un’architettura modulare e adattiva.

Le funzionalità includono raccolta rapida di dati, accesso a contenuti sensibili e capacità di esfiltrazione. Un elemento distintivo è la velocità dell’operazione: il malware è progettato per raccogliere informazioni nel giro di pochi secondi o minuti e successivamente auto-eliminarsi dal dispositivo, riducendo drasticamente le possibilità di rilevamento forense.

Questo comportamento indica un’evoluzione verso attacchi “hit-and-run”, in cui la rapidità e la furtività prevalgono sulla persistenza tradizionale, rendendo più complessa la risposta degli incident responder.

Dual-use: quando spyware e cybercrime convergono

Uno degli aspetti più innovativi – e preoccupanti – di DarkSword è la sua natura dual-use. Tradizionalmente, le catene di exploit avanzate erano prerogativa di attori statali o vendor di spyware commerciale. In questo caso, invece, lo stesso toolkit viene utilizzato sia per attività di intelligence sia per attacchi orientati al guadagno economico, come il furto di wallet di criptovalute.

Questa convergenza introduce nuove complessità nella threat intelligence. Le categorie “espionage” e “financial cybercrime” non sono più mutuamente esclusive, ma possono coesistere all’interno della stessa campagna o dello stesso set di strumenti.

Dal punto di vista difensivo, questo implica che qualsiasi compromissione mobile deve essere trattata con lo stesso livello di severità di una violazione enterprise, indipendentemente dall’apparente finalità dell’attacco.

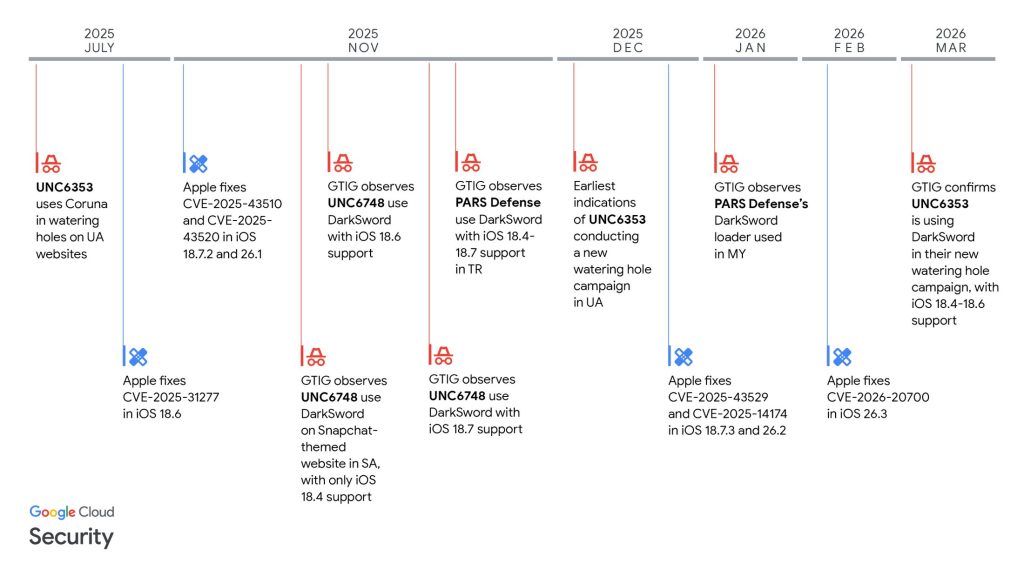

Attori e campagne: tra spyware vendor e gruppi statali

Le campagne osservate mostrano un ecosistema eterogeneo di attori. DarkSword è stato impiegato in operazioni mirate in diverse aree geografiche, tra cui Medio Oriente, Europa e Asia, con vittime in Arabia Saudita, Turchia, Malesia e Ucraina.

Alcuni attacchi sono riconducibili a vendor di sorveglianza commerciale, mentre altri a gruppi di cyberspionaggio statale. Un caso particolarmente interessante riguarda un gruppo legato alla Russia, identificato come UNC6353, che ha utilizzato la catena in attacchi watering hole.

Un elemento anomalo emerso dalle analisi riguarda la qualità operativa. In diversi casi, l’assenza di tecniche avanzate di offuscamento e le evidenti carenze di OPSEC suggeriscono un utilizzo non ottimale di strumenti altamente sofisticati, probabilmente acquisiti da terze parti.

Questo fenomeno indica la possibile esistenza di un mercato secondario per exploit avanzati, in cui strumenti originariamente sviluppati per operazioni di alto livello vengono riutilizzati da attori meno sofisticati, ampliando la superficie di rischio globale.

Vulnerabilità e superfici di attacco: il ruolo degli zero-day

La catena DarkSword sfrutta un mix di vulnerabilità zero-day e n-day, evidenziando una strategia ibrida. Le vulnerabilità coinvolte includono corruzione della memoria, bypass di meccanismi di sicurezza e falle nel kernel.

Questa combinazione consente agli attaccanti di costruire catene affidabili anche in presenza di patch parziali. L’utilizzo congiunto di vulnerabilità multiple aumenta la resilienza dell’exploit chain, rendendola più difficile da mitigare con contromisure isolate.

Dal punto di vista tecnico, l’attacco dimostra come le protezioni moderne di iOS, inclusi sandboxing e pointer authentication, possano essere aggirate attraverso chaining avanzato di vulnerabilità, confermando la crescente sofisticazione degli attori.

Patch e rischio residuo: milioni di dispositivi ancora esposti

Tutte le vulnerabilità sfruttate da DarkSword sono state corrette tramite aggiornamenti software, con Apple che ha rilasciato versioni aggiornate del sistema operativo per mitigare i rischi. Tuttavia, il problema principale resta l’adozione delle patch.

Le stime indicano che centinaia di milioni di dispositivi potrebbero essere ancora vulnerabili. Questo evidenzia un problema strutturale: la sicurezza mobile dipende fortemente dalla tempestività degli aggiornamenti, ma una parte significativa degli utenti continua a utilizzare versioni obsolete.

In questo contesto, funzionalità come il Lockdown Mode diventano strumenti rilevanti per utenti ad alto rischio, ma non rappresentano una soluzione universale. La persistenza di dispositivi non aggiornati alimenta un mercato sostenibile per exploit n-day, incentivando ulteriormente lo sviluppo e la diffusione di queste catene.

- cyber espionage mobile, DarkSword exploit, iOS zero day, iPhone exploit chain, malware Ghostblade Ghostknife Ghostsaber, mobile security, mobile threat intelligence, privilege escalation iOS, RCE iOS, spyware iPhone

Altro in questa categoria

如有侵权请联系:admin#unsafe.sh