DarkSword iOS漏洞利用工具

DarkSword iOS漏洞利用工具

自2025年11月以来,多个商业监控供应商和国家支持的黑客组织一直在使用名为DarkSword的复杂全链iOS漏洞利用工具包,从四个国家的iPhone用户处窃取敏感个人数据。

DarkSword是一个全链iOS漏洞利用工具,通过串联六个不同的漏洞(其中四个被用作0Day漏洞),成功实现对运行iOS 18.4至18.7系统的iPhone设备的完全控制。

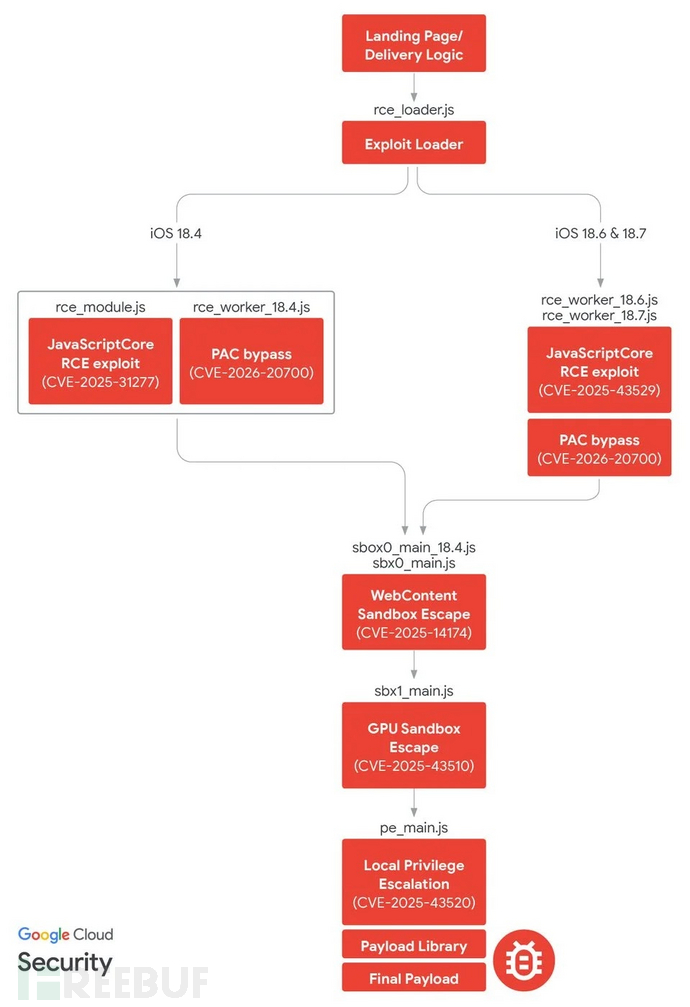

六漏洞串联攻击链

该漏洞利用链完全基于JavaScript运行,使攻击者能够绕过苹果的页面保护层(PPL)和安全页表监视器(SPTM)的安全机制,这些机制原本会阻止执行未签名的原生二进制代码。

GTIG、iVerify和Lookout根据从恢复的载荷中提取的工具标记分析了该漏洞利用链的名称,并确认其已被用于针对沙特阿拉伯、土耳其、马来西亚和乌克兰受害者的定向攻击活动。

六漏洞攻击链始于针对JavaScriptCore(Safari和WebKit使用的苹果JavaScript引擎)的远程代码执行(RCE)漏洞利用,随后通过两个沙箱逃逸阶段、一个本地权限提升,最终部署有效载荷,使攻击者获得完整的内核级权限。

(CVE-2026-20700)是苹果dyld动态链接器中的指针认证码(PAC)绕过漏洞,该漏洞直接与两个RCE漏洞串联使用,在GTIG向苹果报告后,直到iOS 26.3才得到修复。

| CVE编号 | 利用模块 | 漏洞类型 | 受影响组件 | 0Day漏洞 | 修复版本 |

|---|---|---|---|---|---|

| CVE-2025-31277 | rce_module.js |

JIT优化/类型混淆 | JavaScriptCore (WebKit) | 否 | iOS 18.6 |

| CVE-2025-43529 | rce_worker_18.6.js, rce_worker_18.7.js |

DFG JIT层中的释放后使用/垃圾回收错误 | JavaScriptCore (WebKit) | 是 | iOS 18.7.3, 26.2 |

| CVE-2026-20700 | rce_worker_18.4.js, rce_worker_18.6.js, rce_worker_18.7.js |

内存损坏/用户模式PAC绕过 | dyld (动态链接器) | 是 | iOS 26.3 |

| CVE-2025-14174 | sbox0_main_18.4.js, sbx0_main.js |

WebGL操作中的越界内存访问 | ANGLE (GPU进程/WebKit) | 是 | iOS 18.7.3, 26.2 |

| CVE-2025-43510 | sbx1_main.js |

内存管理/写时复制错误 | XNU内核 | 否 | iOS 18.7.2, 26.1 |

| CVE-2025-43520 | pe_main.js |

VFS实现中的内核模式竞争条件 | XNU内核(虚拟文件系统) | 否 | iOS 18.7.2, 26.1 |

GTIG识别出三种不同的后渗透恶意软件家族,这些家族在DarkSword成功入侵后被部署,每个家族都针对特定威胁行为者的需求进行了定制。

攻击链(来源:Google)

攻击链(来源:Google)

恶意软件家族分析

威胁集群UNC6748通过一个模仿Snapchat的钓鱼网站(snapshare[.]chat)部署了GHOSTKNIFE,这是一个JavaScript后门,能够窃取设备上已登录的账户、消息、浏览器数据、位置历史和麦克风录音。它通过使用ECDH和AES加密的自定义二进制协议与命令控制(C2)服务器通信,并主动删除设备上的崩溃日志以逃避取证检测。

土耳其商业监控供应商PARS Defense在针对土耳其和马来西亚的攻击活动中部署了GHOSTSABER,支持超过15种不同的C2命令,包括设备枚举、文件窃取、任意SQLite查询执行和照片缩略图上传。GHOSTSABER的某些命令(如录音和实时地理位置)尚未在JavaScript植入程序中完全实现,这表明运行时可能从C2服务器下载后续的二进制模块。

疑似俄罗斯间谍组织UNC6353使用的GHOSTBLADE是一个全面的数据挖掘工具,可窃取iMessages、Telegram和WhatsApp数据、加密货币钱包数据、Safari历史记录和Cookie、健康数据库、设备钥匙串、位置历史记录和保存的Wi-Fi密码。与其他两个家族不同,GHOSTBLADE不持续运行或支持交互式后门命令,但其广泛的数据收集能力使其对情报收集行动极具价值。值得注意的是,GHOSTBLADE的库代码中包含一个名为startSandworm()的未实现函数引用,这可能是另一个即将推出的漏洞利用工具的代号。

攻击传播方式

UNC6748通过一个假冒的Snapchat网站传播DarkSword,使用具有反调试保护和会话存储指纹识别的混淆JavaScript加载器,以避免重复感染同一受害者。

PARS Defense升级了其传播机制,利用攻击者基础设施与受害者设备之间的ECDH密钥交换对漏洞利用阶段进行加密,显示出更高的操作安全意识。

疑似俄罗斯间谍组织UNC6353(此前与Coruna iOS漏洞利用工具包有关联)将恶意标签嵌入被入侵的乌克兰网站,通过隐藏的iFrame静默加载DarkSword。值得注意的是,UNC6353源代码中的一条注释是用俄语编写的,GTIG一直在与CERT-UA合作,以缓解这一持续到2026年3月的攻击活动。

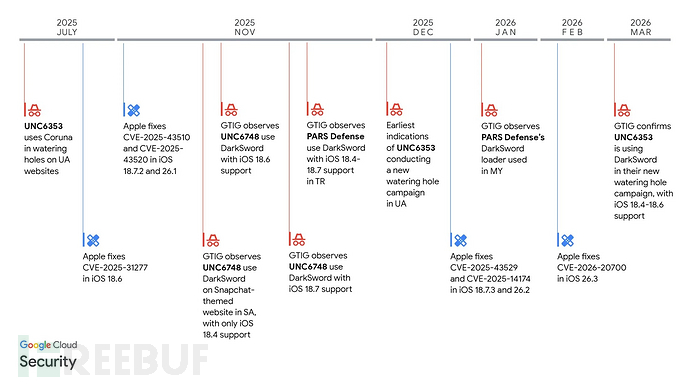

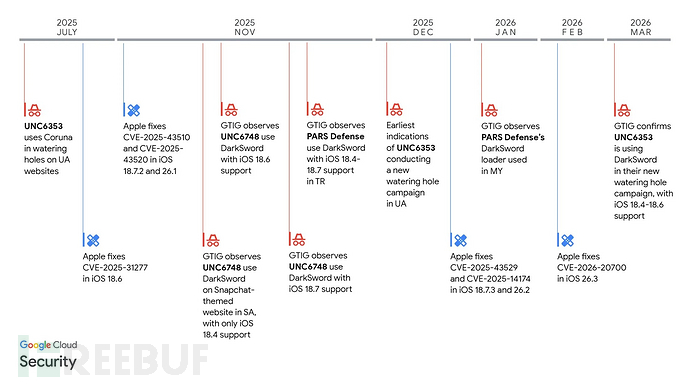

攻击时间线(来源:Google)

攻击时间线(来源:Google)

GTIG于2025年底向苹果报告了所有DarkSword漏洞,所有六个CVE漏洞随后都得到了修复,大部分在iOS 26.3发布前就已修复。谷歌也已将所有已识别的DarkSword传播域名添加到安全浏览列表中。强烈建议用户立即更新到最新版本的iOS;如果无法更新,建议启用锁定模式作为针对此类漏洞利用的额外防护措施。

参考来源:

New iOS Exploit With Advanced iPhone Hacking Tools Attacking Users to Steal Personal Data

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf

客服小蜜蜂(微信:freebee1024)