信息收集-域名发现

【实验目的】

通过枚举、搜索引擎发现、第三方聚合服务发现、证书透明性信息发现、DNS域传送发现搜集子域名信息。

【知识点】

Layer子域名挖掘机:是一个图形化的工具,内置了很多常见的子域名字典,支持多线程,可以识别域名的真实IP,是子域名枚举常用的工具之一。

subDomainsBrute:用于渗透测试目标域名收集,高并发DNS暴力枚举,发现其他工具无法探测到的域名,高频扫描每秒DNS请求数可超过1000次。

很多公开的第三方聚合服务网站都可以进行信息收集,子域名信息是其包含的内容之一,常用的第三方聚合服务网站有DNSdumpster、VirusTotal和Sublist3r。证书透明性(Certificate Transparency,CT):是Google的公开项目,旨在通过让域所有者、CA和域用户对SSL证书的发行和存储进行审查,来纠正这些基于证书的威胁。

【实验原理】

本实验通过枚举、搜索引擎发现、第三方聚合服务发现、证书透明性信息发现、DNS域传送发现等手段搜集子域名信息,进行下一步的利用。

【实验设备】

主机终端:windows2008主机1台、kali2020主机1台。

【软件工具】

subDomainsBrute、Sublist3r

【实验拓扑】

实验拓扑如图所示。

【实验思路】

通过子域名枚举发现子域名。

通过搜索引擎发现子域名。

通过第三方聚合服务发现子域名。

通过证书透明性信息发现子域名。

通过DNS域传送发现子域名。

【实验步骤】

1. 通过子域名枚举发现子域名

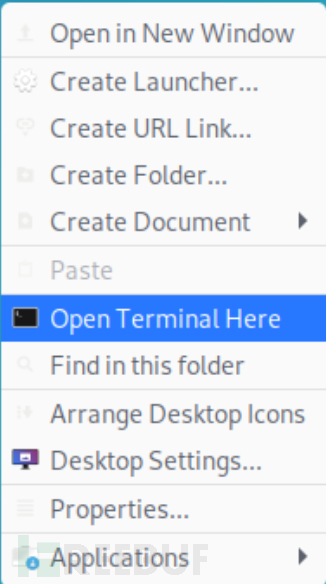

(1) 登录拓扑图左侧的操作机1,用户名/密码:root /com.1234。右击桌面空白处,单击快捷菜单中Open Terminal Here选项,打开终端,如图所示。

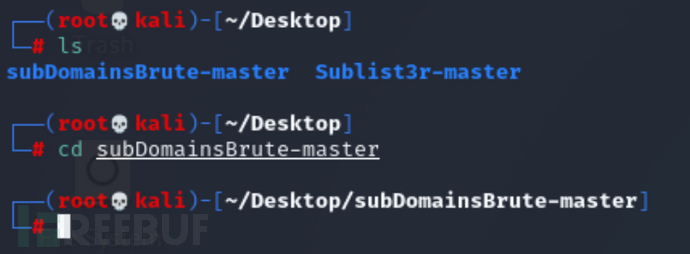

(2) 执行命令ls,查看当前目录的文件,可以看见subDomainsBrute工具(subDomainsBrute工具用于渗透测试目标域名收集,高并发DNS暴力枚举,能发现其他工具无法探测到的域名,高频扫描每秒DNS请求数可超过1000次)。执行命令cd subDomainsBrute-master,进入该目录下,如图所示。

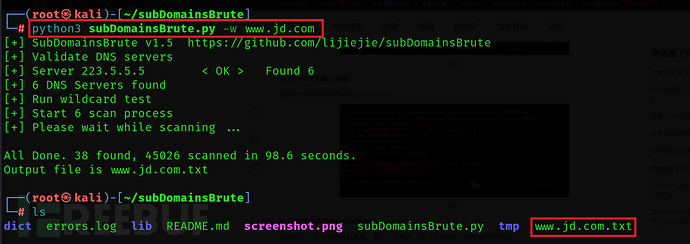

(3) 执行命令python3 subDomainsBrute.py www.jd.com,对该域名(www.jd.com)进行子域名收集。再执行命令ls,可发现扫描到的子域名都在对应域名的txt文件里,如图所示。

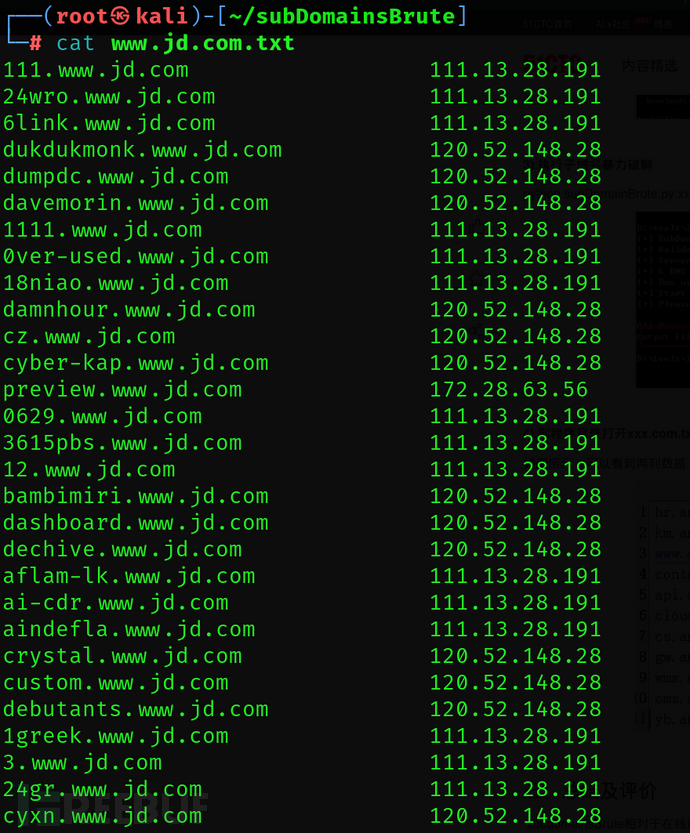

(4) 为了进一步确认结果,用命令打开生成的txt文件,执行命令cat www.jd.com.txt,发现存在大量子域名,结果如图所示。

2. 通过搜索引擎发现子域名

(1) 登录拓扑图右侧的操作机2,用户名/密码:administrator/com.1234。打开桌面的火狐浏览器,访问百度搜索引擎,在搜索框中输入site:qianxin.com,查看其子域名信息,如图所示(由于实训环境网络限制,本步骤可在物理机的浏览器中执行)。

3. 第三方聚合服务发现子域名

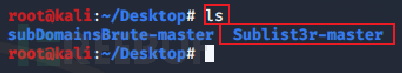

(1) 在操作机1中重新打开一个终端,执行命令ls,可以看见名为Sublist3r-master的工具,(Sublist3r-master是一个使用Python编写的工具,它可以帮助渗透测试人员对目标域名收集以及获取其子域名),如图所示。

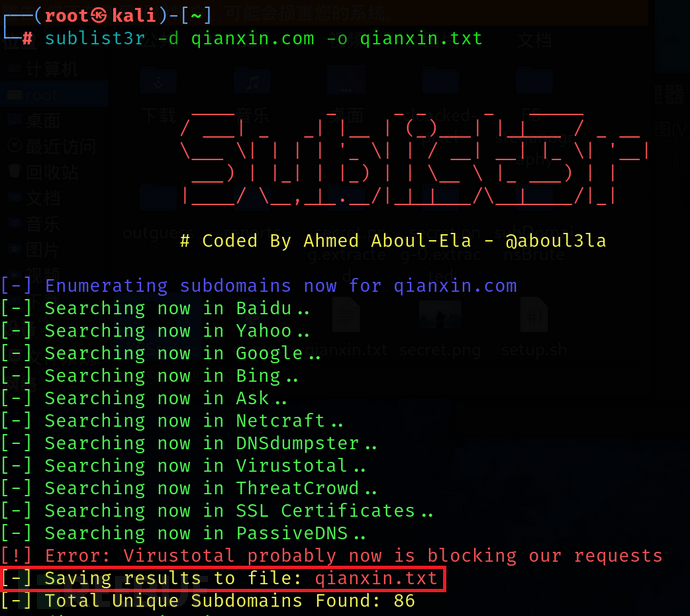

(2) 执行命令cd Sublist3r-master,进入该目录下,执行命令python sublist3r.py -d qianxin.com -o qianxin.txt(-d,枚举指定域名的子域名;-o,将结果保存为文本文件),枚举qianxin.com的子域名,并将结果保存至qianxin.txt文件中,如图所示。

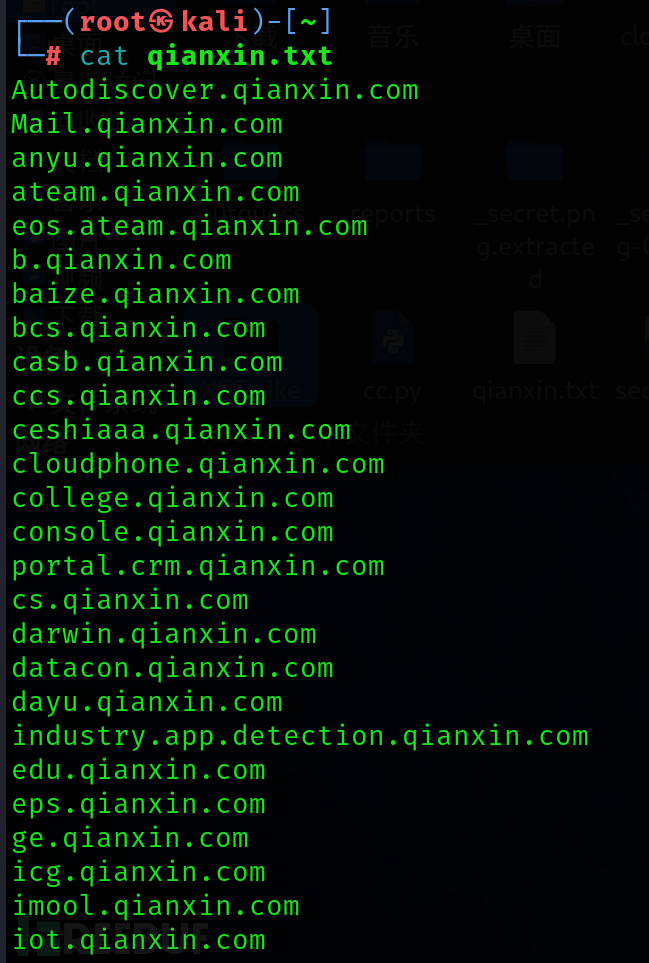

(3) 执行命令cat qianxin.txt,查看保存的子域名,如图所示。

4. 通过证书透明性信息发现子域名

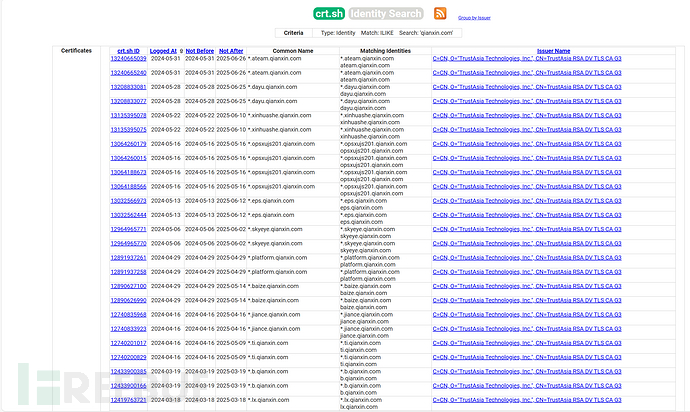

(1) 证书透明性进行域名信息收集,一般使用CT日志搜索引擎进行域名信息收集,常用的有https://crt.sh/,由于实训环境网络限制,我们可以在本地访问。

(2) 在浏览器地址栏中输入https://crt.sh/,在页面的搜索框中输入你想要查询的域名,比如qianxin.com,在单击Search按钮即可,如图所示。搜索结果如图所示。

已在FreeBuf发表 0 篇文章

已在FreeBuf发表 0 篇文章

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf

客服小蜜蜂(微信:freebee1024)