攻击背景与关联分析

西班牙S2 Grupo公司旗下LAB52威胁情报团队最新报告显示,乌克兰实体正成为一场新攻击活动的目标,该活动疑似由与俄罗斯有关联的黑客组织发起。2026年2月监测到的此次攻击,与代号Laundry Bear(又称UAC-0190或Void Blizzard)组织此前针对乌克兰国防军发动的PLUGGYAPE恶意软件攻击存在技术重叠。

攻击手法解析

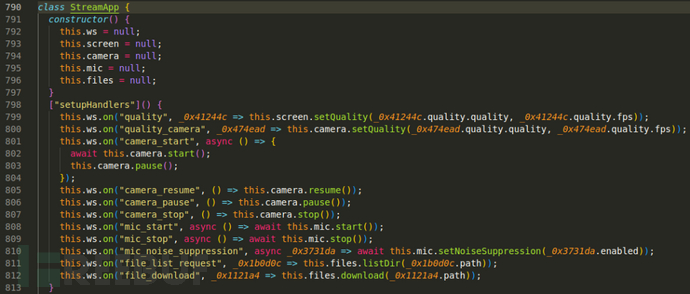

网络安全公司指出,攻击者采用多种司法和慈善主题诱饵,通过Edge浏览器部署基于JavaScript的后门程序。这款代号DRILLAPP的恶意软件能利用浏览器功能实现文件上传下载、调用麦克风及通过网络摄像头捕获图像。

目前已发现两个攻击变种:

-

第一变种:2026年2月初检测到,攻击链使用Windows快捷方式(LNK)文件在临时文件夹创建HTML应用(HTA),随后加载托管在合法粘贴服务Pastefy上的远程脚本。LNK文件被复制到Windows启动文件夹实现持久化,重启后自动触发攻击链,最终显示包含"安装星链"或乌克兰慈善组织"活着回来基金会"等诱饵的URL。

-

第二变种:2026年2月下旬出现,改用Windows控制面板模块替代LNK文件,但感染流程基本不变。后门功能升级为支持递归文件枚举、批量文件上传和任意文件下载。

技术实现细节

该恶意软件实质是通过浏览器实现文件系统访问、麦克风录音、摄像头录像及屏幕截图的轻量级后门。首次运行时采用canvas指纹技术生成设备指纹,并通过Pastefy获取用于C2通信的WebSocket URL。

恶意软件会传输根据机器时区确定的受害者国家信息,特别检测时区是否匹配英国、俄罗斯、德国、法国、中国、日本、美国、巴西、印度、乌克兰、加拿大、澳大利亚、意大利、西班牙和波兰,若不匹配则默认设为美国。

规避检测技术

LAB52表示:"出于安全考虑,JavaScript原本禁止远程下载文件,因此攻击者利用了Chromium内核浏览器的内部协议——Chrome DevTools Protocol(CDP),该协议仅在启用–remote-debugging-port参数时可用。"

西班牙安全厂商指出:"最显著的特点是攻击者利用浏览器部署后门,这表明其正在探索新的规避检测方法。浏览器作为常见且不易引起怀疑的进程,通过调试参数可扩展危险功能(如下载远程文件),还能合法访问麦克风、摄像头或屏幕录制等敏感资源而不触发即时警报。"

2026年1月28日发现的早期变种仅与域名"gnome[.]com"通信,尚未从Pastefy下载主载荷,表明该后门仍处于开发初期阶段。

参考来源:

DRILLAPP Backdoor Targets Ukraine, Abuses Microsoft Edge Debugging for Stealth Espionage

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf

客服小蜜蜂(微信:freebee1024)