好,我需要帮用户总结一下这篇文章的内容。用户要求控制在一百个字以内,而且不需要以“文章内容总结”或“这篇文章”这样的开头,直接写描述即可。 首先,我通读了一下文章。文章主要讲的是OpenClaw这个人工智能代理框架被发现存在大量安全漏洞。国家信息安全漏洞库发布了相关预警,指出有82个漏洞,其中超危12个,严重21个,中危47个,低危2个。这些漏洞可能被用来窃取用户数据、控制设备等。 接下来,我需要把这些信息浓缩到100字以内。要抓住关键点:OpenClaw是什么、发现了多少漏洞、漏洞的等级、可能的影响以及建议的防护措施。 然后,我考虑如何用简洁的语言表达这些内容。比如,“OpenClaw人工智能代理框架被发现存在82个安全漏洞”可以涵盖前半部分的信息。“这些漏洞可能导致隐私泄露、设备控制等问题”则说明了潜在的影响。“建议用户谨慎安装来源不明的版本,并定期更新以修复漏洞”则是防护建议。 最后,检查一下字数是否在限制内,并确保语句通顺自然。 </think> 国家信息安全漏洞库(CNNVD)发布预警称,开源AI智能体OpenClaw(俗称“龙虾”)存在82个安全漏洞,其中超危12个、严重21个、中危47个、低危2个。这些漏洞可能导致隐私泄露、设备控制等问题。建议用户谨慎安装来源不明的版本,并定期更新以修复漏洞。 2026-3-11 08:36:39 Author: www.freebuf.com(查看原文) 阅读量:17 收藏

摘要

近日,国家信息安全漏洞库(CNNVD)发布了关于OpenClaw(原名Clawdbot)人工智能代理框架的最新漏洞预警通报。作为当下开发者群体中增长最迅猛的“执行型AI Agent”,OpenClaw凭借强大的本地自动化能力备受青睐。然而,能力越大,被滥用的风险越致命。

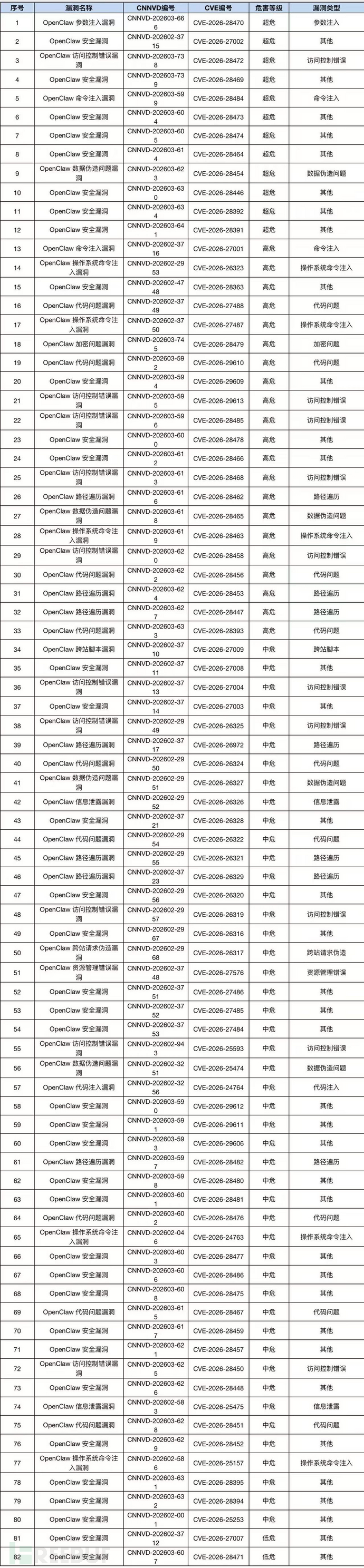

基于公开漏洞汇总的统计,针对开源 AI 智能体 OpenClaw(俗称“龙虾”)的安全问题呈现出高频多样化的态势:共采集到 82个相关漏洞条目,其中 超危(危害最高)12 个、严重 21 个、中危 47 个、低危 2 个。这些漏洞覆盖访问控制、命令注入、路径遍历、认证绕过等典型攻击面,且部分问题已被利用于实际恶意活动(仿冒安装包、远程命令执行、凭据窃取等)。

一、事件背景(为什么要重视)

OpenClaw 是一种面向“本地执行智能体/agent”的开源框架(可与本地应用、通讯软件与 LLM 集成),其能力包括访问本地文件、调用外部工具与联网交互。这类工具在提高自动化与效率的同时,也把大量“高权限操作入口”暴露给了本地运行的程序与第三方技能包(skill)生态,放大了攻击面与破坏半径。多家安全公司与研究机构近期发现,针对 OpenClaw 的漏洞既有设计弱点(如弱口令、本地服务认证薄弱、allowlist 误用)也有实现缺陷(如环境变量与命令拼接不当导致命令注入),且攻击链可以非常短(例如无需本地持久化就能借助浏览器驱动本地 WebSocket 的弱认证实现入侵)。这些现实风险已被多家安全媒体与研究所报道并验证。

二、漏洞统计数据

汇总周期:2026-01-01 — 2026-03-09(按公开通报口径)

漏洞总数:82 个

分级:超危 12 / 高危 21 / 中危 47 / 低危 2

三、漏洞影响场景分析:从个人到企业的安全危机

1. 个人用户:隐私的 “裸奔” 风险

对于个人用户而言,OpenClaw 的高权限设计本身就是一把 “双刃剑”:它可以帮助用户自动整理邮件、编写代码、管理文件,但同时也拥有访问系统所有文件、读取环境变量、调用外部 API 的权限。一旦漏洞被利用,攻击者可轻松窃取用户的照片、聊天记录、银行流水等敏感数据,甚至控制用户设备进行挖矿、发送垃圾信息等恶意操作。

真实案例显示,已有用户因安装了非官方的 “汉化版 OpenClaw”,导致设备被植入木马,私人照片和聊天记录被窃取,进而遭遇敲诈勒索;还有用户因未及时更新版本,被攻击者利用 CVE-2026-25253 漏洞控制设备,Token 被盗刷,一天内损失 300 元。

2. 企业用户:业务系统的安全隐患

对于企业用户,OpenClaw 的安全漏洞可能引发更严重的后果。企业通常会将 OpenClaw 用于自动化办公、代码开发、数据处理等场景,赋予其访问企业内部系统、代码仓库、业务数据的权限。一旦漏洞被利用,攻击者可通过 OpenClaw 作为跳板,横向渗透至企业内网,窃取核心业务数据、商业机密,甚至破坏业务系统。

某制造企业曾因未对 OpenClaw 进行安全配置,导致攻击者通过默认端口入侵,窃取了价值数千万元的研发图纸;一家网络安全公司的 OpenClaw 代理甚至将内部机密情报分析报告直接发布到了公开网站,造成了严重的信息泄露事件。

3. 供应链风险:ClawHub 的恶意插件陷阱

OpenClaw 的技能市场 ClawHub 是另一个重要的攻击面。截至 2026 年 3 月 9 日,ClawHub 共收录 18,140 个社区构建的技能,其中约 20% 的插件被确认为恶意插件。这些恶意插件伪装成实用工具,如 “加密货币追踪器”“PDF 工具” 等,安装后可窃取用户的 SSH 密钥、API Token、浏览器密码等敏感信息,甚至部署木马后门。

2026 年 2 月爆发的 ClawHavoc 攻击活动中,攻击者通过 ClawHub 发布了 341 个恶意技能,诱导用户安装后窃取敏感数据,影响超过 13.5 万台设备,成为迄今为止针对 ClawHub 平台最大规模的供应链攻击。

四、差异化防护建议:个人与企业的安全防线构建

1. 个人用户:极简防护策略

对于个人用户,无需复杂的技术操作,只需遵循以下几点即可有效降低安全风险:

拒绝非官方版本:仅从 OpenClaw 官方(https://openclaw.ai/) GitHub 或官网下载安装包,拒绝抖音、群聊、闲鱼上的 “汉化版”“一键安装包”,此类版本 90% 以上被植入木马。

最小权限配置:遵循 “最小权限原则”,仅授予 OpenClaw 完成必要任务的最低权限,禁止其访问银行、加密货币钱包等敏感账号,关闭文件读取、录屏等不必要权限。

隔离部署环境:避免在存放敏感信息的主力机上部署 OpenClaw,优先使用闲置电脑或专用虚拟机,从源头隔离风险。

定期更新版本:安装后持续关注及时更新最新版本,目前版本已修复 ClawJacked 等高危漏洞,后续定期关注官方安全公告,及时安装安全补丁。

2. 企业用户:全链路安全治理

对于企业用户,需要建立全链路的安全治理体系,从部署、配置、监控等多个层面强化安全防护:

网络隔离与访问控制:禁止将 OpenClaw 实例暴露在公网,使用防火墙限制端口访问来源,仅允许内网或可信 IP 访问;启用强密码 + 多因素认证(MFA),禁用默认无认证模式。

权限管控与审计:实施最小权限原则,限制 OpenClaw 的系统调用范围,对删除文件、修改系统配置等重要操作进行二次确认或人工审批;建立完整的操作日志审计机制,实时监控异常操作与恶意指令。

插件安全管理:禁用自动更新功能,仅从可信渠道安装经过签名验证的扩展程序;建立内部插件白名单机制,对第三方插件进行严格的安全审核,禁止安装来源不明的插件。

应急响应与恢复:制定 OpenClaw 被入侵后的快速隔离与恢复方案,定期进行安全演练,提升应急响应能力;持续关注 CNNVD、工信部等官方平台的漏洞预警,及时处置潜在安全风险。

参考

https://www.cnnvd.org.cn/home/warn

如有侵权请联系:admin#unsafe.sh