信息收集-旁站、C段信息

【实验目的】

通过Nmap工具扫描服务端存在的旁站和C段等信息。

【知识点】

旁站、C段

【实验原理】

旁站是与目标主机在同一服务器上的不同网站,当目标主机难以攻陷的情况下,可通过查找旁站的漏洞,攻击旁站,然后再提权拿到服务器的最高权限,随之目标主机也被攻破。

旁站信息收集主要有以下方式:

通过NMAP扫描获取旁站信息;

第三方服务获取旁站信息,比较常用的有“站长之家”“Bing搜索”“ZoomEye”,“Shodan”等。

C段主机是指与目标主机在同一C段的主机。获取目标主机的C段存活主机是信息收集的主要目的,很多单位企业内部服务器可能都会在同一个C段中。在很难找到目标主机互联网漏洞的情况下,可通过攻击C段主机,获取到C段主机的控制权进入到企业内网。如果企业的内网安全隔离及安全防护并无不健全的情况下,可通过C段的主机进行内网渗透,这样就可绕过互联网的防护,对目标进行攻击。

C段主机信息收集主要有以下方式:

Nmap扫描获取C段信息;

搜索引擎收集C段信息;

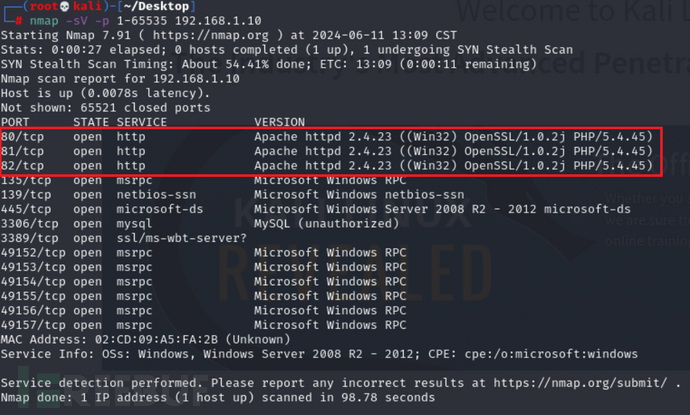

本实验通过Nmap工具执行nmap -sV -p 1-65535 192.168.1.10命令,扫描目标主机获取旁站信息,发现对方部署了两个站点。再执行nmap -sn 192.168.1.10/24命令,扫描目标主机获取C段信息,扫描出3个IP存活在192.168.1段中(包含攻击端IP)。

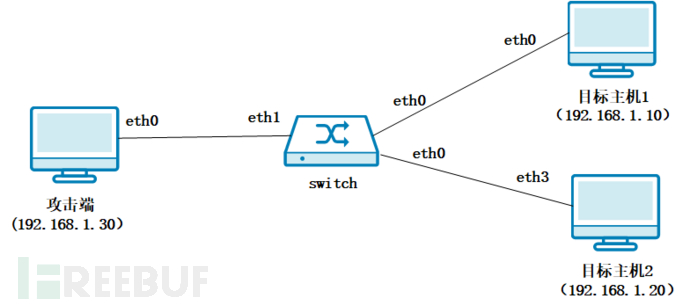

【实验设备】

网络设备:交换机*1台

目标主机:windows2008主机2台、kali2020主机1台。

【软件工具】

NMAP

【实验拓扑】

实验拓扑如图所示。

【实验思路】

使用NMAP扫描旁站信息。

使用NMAP扫描C段信息。

【实验步骤】

1. 使用NMAP扫描旁站信息

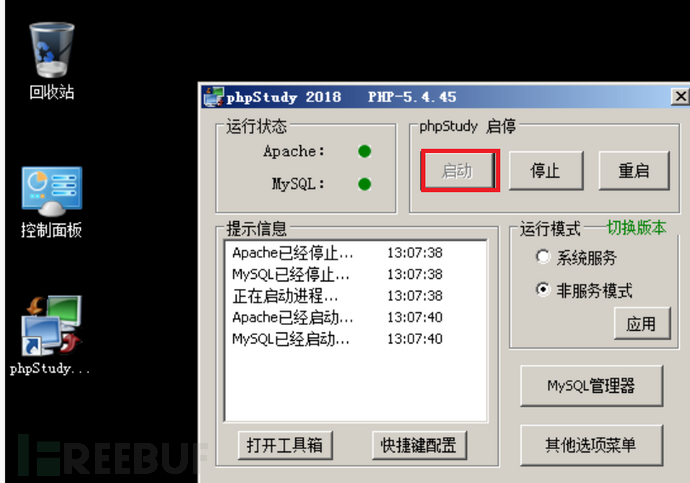

(1) 登录拓扑图右侧上方的目标主机1,用户名/密码:administrator/com.1234。双击桌面左侧phpStudy图标,单击【启动】按钮,启动Apache和MySQL服务,如图所示。

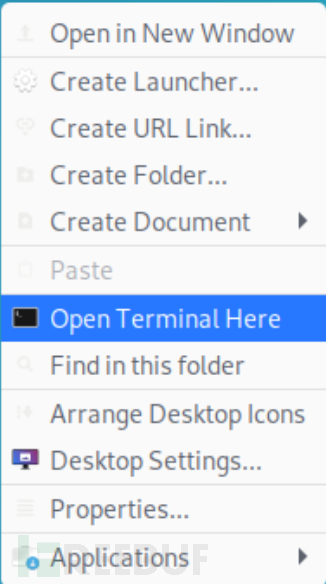

(2) 登录拓扑图左侧的攻击端主机,用户名/密码:root/com.1234,右击桌面空白处,单击快捷菜单中Open Terminal Here选项,打开终端,如图所示。

(3) 执行命令nmap -sV -p 1-65535 192.168.1.10,对目标主机1进行全端口扫描,确保每个可能开放的端口服务都能识别到,可以看到开启http服务的有三个端口,分别是80、81、82,如图所示。

(4) 为了进一步确认结果,通过浏览器挨个访问扫描结果的http服务地址。单击左上角菜单图标,在搜索框中输入fire,单击第一个程序FirefoxESR,打开火狐浏览器,如图所示。

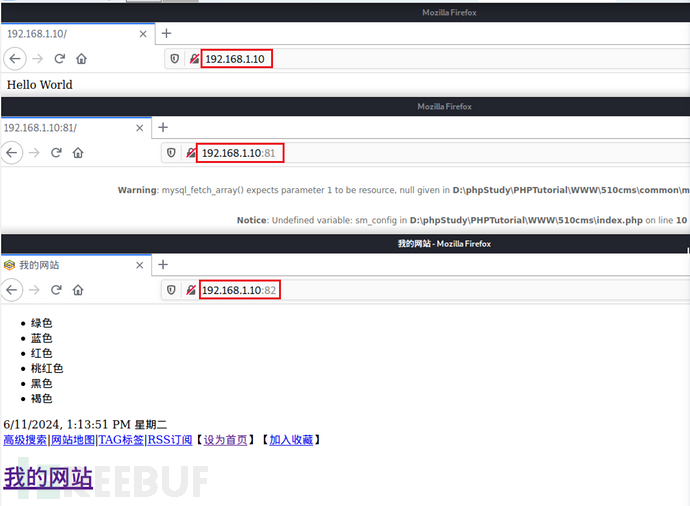

(5) 通过浏览器,分别访问http://192.168.1.10的80,81,82端口,可以看到81和82端口也为同一服务器搭建的网站,如图所示。

2. 使用NMAP扫描C段信息

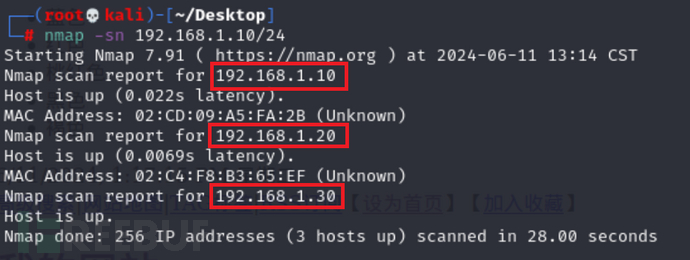

(1) 在攻击端终端执行命令nmap -sn 192.168.1.10/24,对目标主机的C段进行扫描,根据扫描的结果可以判断目标主机的C段还有哪些主机存活,收集信息方便内网渗透攻击。根据扫描结果可以看到除了攻击端本身之外,还存活其他两个主机192.168.1.10和192.168.1.20,如图所示。(PS:-sn只进行主机发现,不扫描端口,24代表子网掩码255.255.255.0)

已在FreeBuf发表 0 篇文章

已在FreeBuf发表 0 篇文章

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf

客服小蜜蜂(微信:freebee1024)