新型攻击活动浮出水面

围绕VIP键盘记录器工具构建的复杂凭证窃取活动已对企业和个人构成严重威胁。与传统将文件写入受害者硬盘的恶意软件不同,该键盘记录器完全在内存中运行,使传统安全工具极难检测。

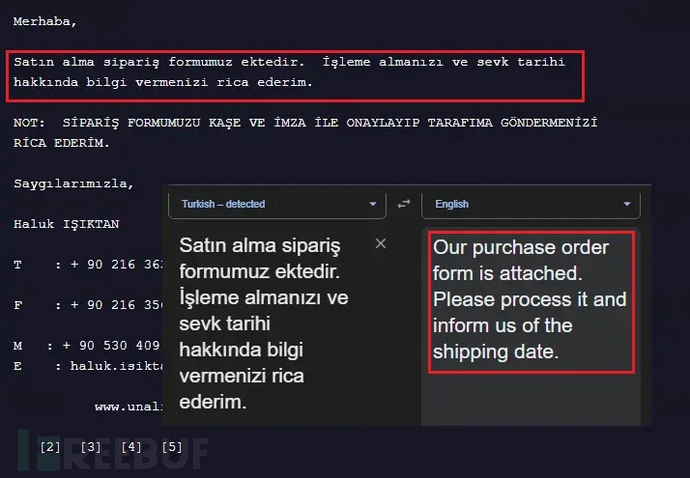

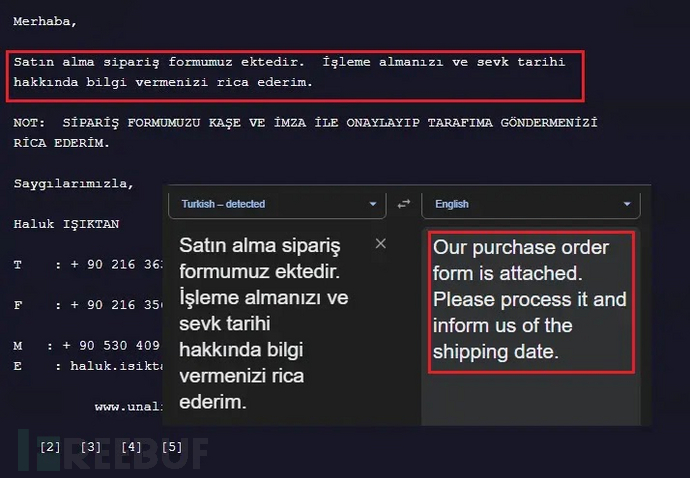

该活动最初通过VirusTotal上的可疑邮件活动被发现,欺骗性邮件诱导收件人打开看似标准采购订单的附件。该附件实为包含恶意可执行文件ÜRÜN ÇİZİMİ VE TEKNİK ÖZELLİKLERİ_xlsx.exe的RAR压缩包,会静默提取VIP键盘记录器并直接在内存中运行,全程不接触磁盘。

大规模攻击与模块化设计

更令人担忧的是该活动的规模。研究人员发现多个攻击实例针对不同国家的受害者,攻击者仅调整包装风格并对执行流程做细微修改,核心载荷始终保持一致。这种灵活性表明其背后是组织严密的运营体系,能够快速扩展规模同时保持主要目标——批量窃取凭证。

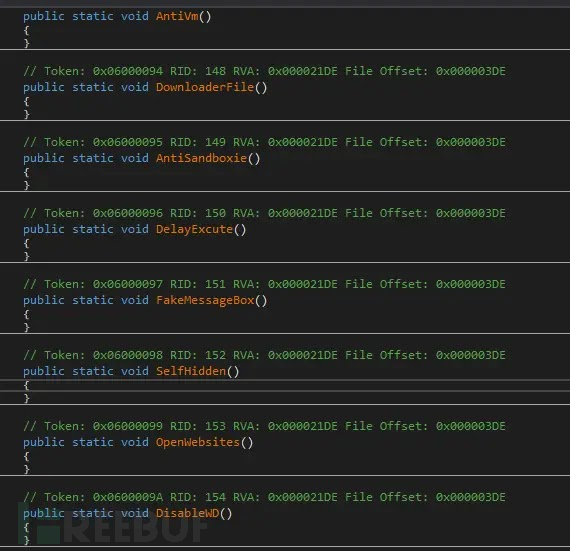

K7安全实验室分析师在调查VirusTotal活动时发现,最终载荷可能处于早期开发阶段或是可配置的MaaS(恶意软件即服务)产品。分析显示AntiVM(反虚拟机)、ProcessKiller(进程终止)和DownloaderFile(文件下载)等关键功能被禁用或设为NULL,表明客户仅获得其付费功能。这种模块化设计使技术能力有限的威胁行为者也能使用该工具。

数据窃取范围广泛

VIP键盘记录器激活后会从受感染设备窃取敏感数据,攻击目标包括Chrome、Brave、Edge和Opera等数十款Chromium内核浏览器,以及Firefox、Thunderbird和Waterfox等Firefox内核浏览器,窃取Cookie、登录凭证、信用卡信息和浏览历史。Outlook、Foxmail、ThunderBird和Postbox等邮件客户端同样受影响,POP3、IMAP、SMTP和HTTP密码均被窃取。Discord、FileZilla和Pidgin等平台的账户令牌与服务器信息也未能幸免。所有被盗数据通过FTP、SMTP、Telegram、HTTP POST或Discord五种渠道外传,分析样本使用SMTP协议通过587端口专用服务器传输信息。

无痕攻击技术解析

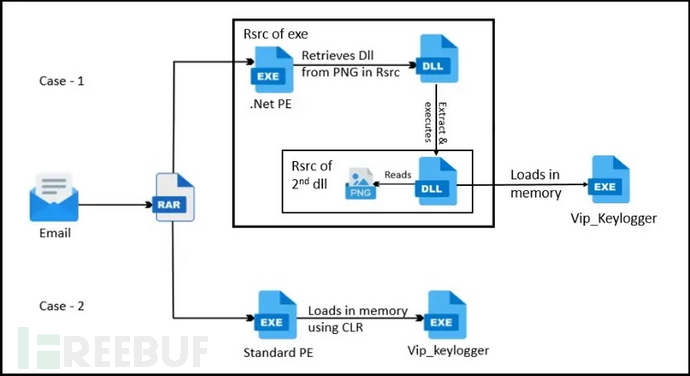

该恶意软件通过两种独立路径实现无痕攻击:第一种使用.NET PE可执行文件,通过隐写术在资源段隐藏两个DLL文件。首个DLL文件Turboboost.dll会提取第二个DLL文件Vertical bars.dll,后者通过隐写术在PNG图像中隐藏最终VIP键盘记录器载荷。该载荷从图像中提取后通过进程镂空技术部署——宿主进程以挂起状态启动,其内存空间在执行前被恶意代码替换。

第二种方法使用标准PE文件,在.data段存储AES加密字节。内存解密后,恶意软件会修补AMSI(Windows可疑脚本扫描接口)和ETW(安全产品依赖的日志系统)。两项防御机制失效后,VIP键盘记录器通过公共语言运行时顺利加载。两种路径目标一致:实现无磁盘接触的载荷执行且几乎不留痕迹。

防护建议

企业应避免打开未知发件人的邮件附件,尤其是RAR或ZIP压缩文件。安全团队应部署能识别内存威胁和进程镂空行为的终端解决方案。强烈建议及时更新浏览器和应用程序,减少VIP键盘记录器可利用的攻击面。

参考来源:

MaaS VIP Keylogger Campaign Uses Steganography and In-Memory Execution to Steal Credentials at Scale

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf

客服小蜜蜂(微信:freebee1024)