Codex Security正式发布

OpenAI Group PBC今日正式发布Codex Security,这是其编程助手Codex中的一项新功能,可帮助开发者发现并修复代码漏洞。

此次发布距离Anthropic PBC推出竞品Claude Code Security仅两周时间。该竞品能够分析应用程序代码库、识别漏洞并提供修复建议,而Codex Security的工作机制与之类似。

Codex Security的工作原理与技术流程

开发者通过授权访问目标代码仓库即可启用OpenAI的新工具。据ChatGPT开发方介绍,Codex Security会在隔离容器中创建代码仓库的临时副本,随后启动代码分析流程,此过程可能持续数天。

Codex Security最终会生成一份被OpenAI称为"威胁模型"的分析文档。这份详尽的自然语言报告将描述程序运行机制及潜在薄弱环节,其中包含终端用户数据上传接口等高风险模块的详细信息——这类组件往往最容易遭受网络攻击。

开发者可根据需求定制威胁模型。例如针对特别敏感的应用组件,用户可以添加详细说明以提升扫描优先级。该工具将依据威胁模型指导漏洞扫描工作。

漏洞检测与修复的闭环流程

所有发现的漏洞都会在沙箱环境中进行测试,以验证其是否可被黑客利用。排除误报后,工具会按严重程度对漏洞分级,并保存未通过沙箱测试的漏洞日志。开发者可借此复查可能被错误标记为误报的漏洞。

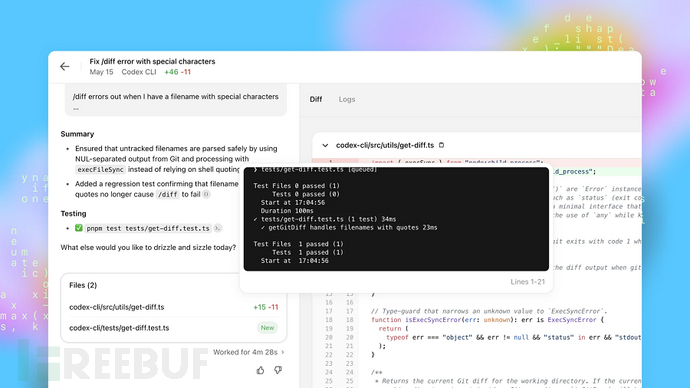

针对每个确认的漏洞,Codex Security会提供包含修复代码和文字说明的解决方案。开发者审核后,只需点击按钮即可将修复代码部署至生产环境。

从内部工具到全球开发者服务

该工具最初是OpenAI内部使用的代码分析工具Aardvark。去年公司启动有限范围的测试计划,成功将误报率降低50%以上。

早期采用者已通过该工具检测出超过11,000个高危漏洞。OpenAI还用它扫描了支撑其业务的多款主流开源工具,发现14个严重到足以列入CVE数据库的漏洞。

Codex Security现以研究预览版形式向ChatGPT企业版、商业版和教育版用户开放。OpenAI同时启动了面向开源项目维护者的免费使用计划。

参考来源:

OpenAI introduces Codex Security to help developers fix software vulnerabilities

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf

客服小蜜蜂(微信:freebee1024)