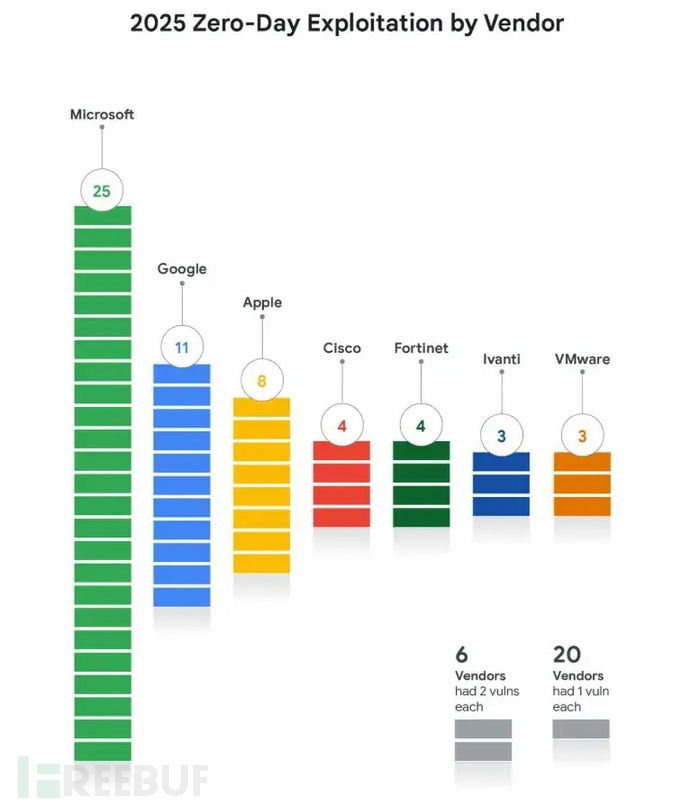

谷歌威胁情报小组(GTIG)发布的年度分析报告证实,2025年共有90个0Day漏洞在野遭到利用。虽然较2023年创纪录的100个有所下降,但相比2024年的78个仍呈现明显增长。谷歌研究人员指出,攻击者正将焦点从浏览器转向企业基础设施、移动操作系统和边缘设备,以获取广泛的网络访问权限。

攻击面持续扩大

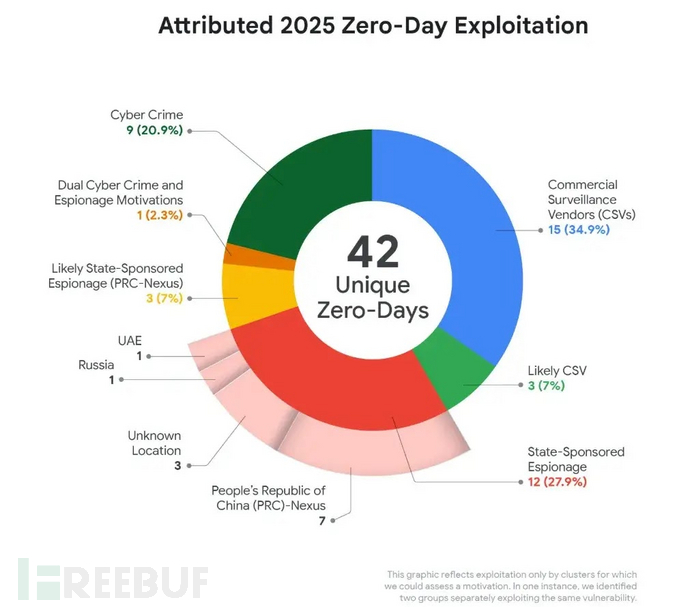

商业监控供应商(CSV)已超越传统国家资助的间谍组织,成为0Day漏洞利用的主要推手,标志着威胁格局的重大转变。

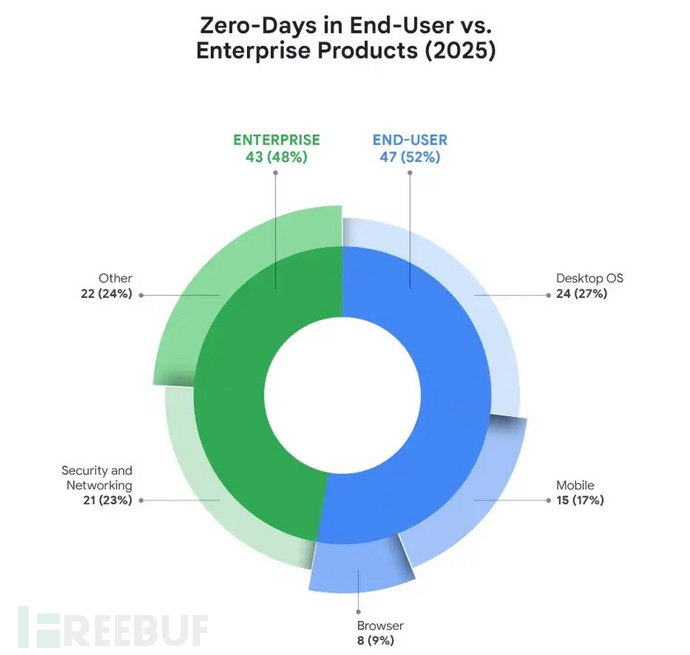

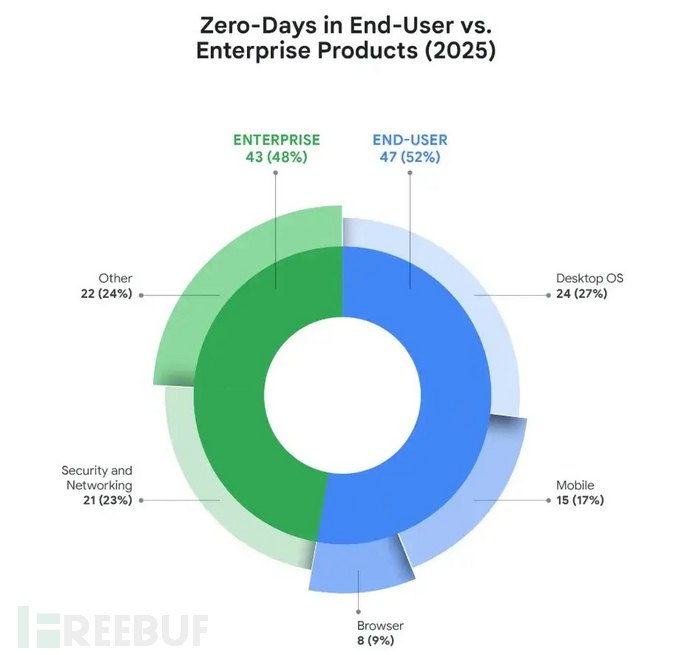

这些供应商持续开发复杂的漏洞利用链,以突破移动设备的现代安全边界。2025年移动端0Day漏洞发现量回升至15个,迫使攻击者将多个漏洞串联使用以实现深度系统访问。与此同时,企业技术产品占所有被利用0Day漏洞的48%。

网络和安全设备因其特权网络位置及缺乏内置端点检测能力,仍存在高度风险。国家资助组织(特别是与中国有关联的UNC3886和UNC5221等运营者)长期针对这些边缘设备实施间谍活动。

威胁行为体的最终目标也在演变。2025年名为BRICKSTORM的恶意软件活动揭示新趋势:国家资助攻击者开始瞄准科技公司窃取专有源代码。这些被盗知识产权加速了未来0Day漏洞的发现,形成危险的利用循环。此外,以经济利益为目的的攻击者通过利用9个0Day漏洞追平历史记录,证明高级漏洞利用已不仅限于间谍活动。

防御策略升级

随着攻击者越来越多地使用AI加速漏洞发现和利用程序开发,企业必须采用分层防御机制。

GTIG强调,安全团队应通过实施严格的网络分段和维护实时资产清单来为潜在入侵做好准备。核心防御策略包括跟踪软件物料清单(SBoM),以便在新0Day漏洞快速出现时识别易受攻击组件。

2025年的威胁态势表明,随着厂商修复基础软件缺陷,威胁行为体正快速转向更复杂、高权限的企业环境。安全团队必须优先加强边缘设备监控、严格访问控制和快速修复能力,以应对不断升级的攻击活动。

参考来源:

Google Confirms 90 Zero-Day Vulnerabilities Actively Exploited in 2025

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf

客服小蜜蜂(微信:freebee1024)