对大多数人而言,Telegram只是个人与群组聊天的便捷工具。但在网络安全领域,这款应用已演变成更令人担忧的存在。研究机构CYFIRMA的详细分析显示,该平台已成为黑客的主要"办公场所",成功将暗网的灰色交易转移至更快捷、更易触及的空间。

平台迁移的动因

以往购买被盗数据需通过Tor网络,而该网络长期是执法部门的重点打击目标。传统论坛一旦被封,犯罪分子就会血本无归。但CYFIRMA最新研究表明,Telegram为黑客群体解决了这一痛点。

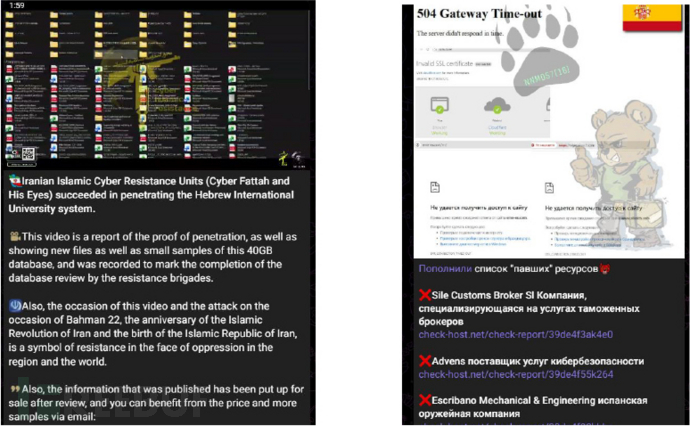

据其博客披露,IndoHaxSec等组织已将其用作备份系统——主频道遭封禁时,仅需几分钟即可引导关注者转移至新频道,犯罪活动永不间断。这种韧性使得当局难以彻底斩断黑产链条。

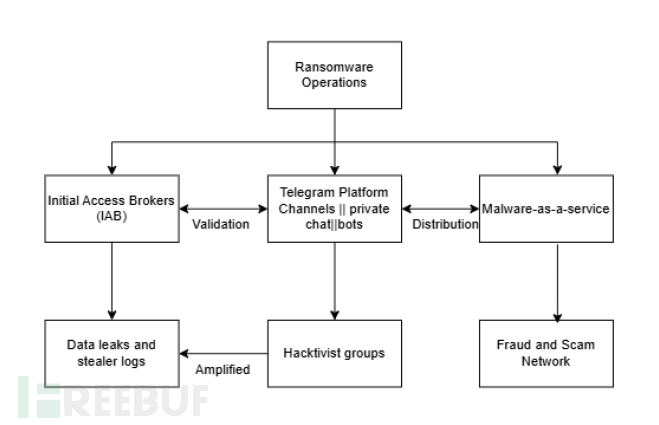

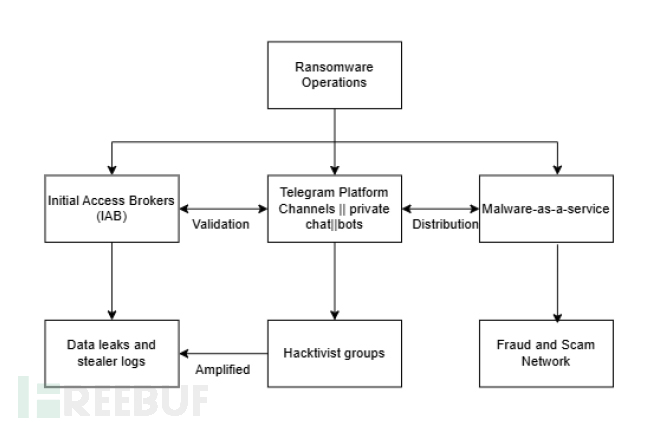

Telegram被用于实施多种网络犯罪(来源:CYFIRMA)

数据交易的高速集市

如今的Telegram不仅是聊天工具,更成为全自动化的犯罪商城。黑客利用预设脚本的bot实现自动化运营:这些程序可在数秒内检索数百万条被盗密码或完成支付交易。当前平台主要流通以下黑产商品:

- 初始访问权限(企业大门的钥匙):中间商兜售直接入侵大型企业的通道,不仅提供口头承诺,还会展示企业VPN门户或私有Azure/AWS云控制台的实时截图作为凭证。

- 恶意软件即服务(MaaS):网络罪犯可订阅病毒工具包,窃密程序、加载器等恶意工具会像正规软件般定期更新。

- 日志云库:这是全球受感染计算机窃取的账号密码合集,构成可海量检索的数据库。

- 羞辱营销:勒索软件组织通过公开频道胁迫企业,发布文件泄露倒计时和隐私文件样本以逼迫支付赎金。

研究人员指出:"对逐利者而言,Telegram是可扩展的网店与客服中心;对黑客活动分子,它是动员宣传的扩音器;对国家背景的行动者,则成为信息与泄密数据的快速分发渠道。该平台通过降低技术门槛同时保持操作灵活性,正逐步替代传统的Tor生态系统。"

犯罪活动与执法协作的悖论

尽管Telegram向全球执法机构提供的用户数据量显著增长,但平台上的网络犯罪活动仍在持续扩张。透明度报告显示,2024年该平台向当局提供了数百次电话号码、IP地址等识别信息:仅美国就处理了近900项执法请求,涉及2200余名用户;英国当局获取了142起案件涉及293名用户的数据,较此前个位数的请求量激增。

这种矛盾现象表明:数据共享虽有助于事后追踪嫌疑人,却未能有效遏制平台上网络犯罪社群的发展。更令人担忧的是,Telegram使网络犯罪走向专业化与平民化,将原本隐秘的地下世界改造成高效运转的自动化产业。

Telegram被用于黑客活动分子的协同作战

参考来源:

Telegram Increasingly Used to Sell Access, Malware and Stolen Logs

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf

客服小蜜蜂(微信:freebee1024)