网络安全研究人员披露了一个名为Silver Dragon的高级持续性威胁(APT)组织的攻击细节,该组织至少自2024年年中以来就针对欧洲和东南亚实体发动网络攻击,并与APT41存在关联。

Check Point在技术报告中指出:"Silver Dragon通过利用面向互联网的公开服务器和发送包含恶意附件的钓鱼邮件来获取初始访问权限。为维持持久性,该组织会劫持合法的Windows服务,使恶意软件进程能够混入正常的系统活动中。"

APT41背景与攻击特征

Silver Dragon被评估为在APT41框架下运作。APT41是一个代号为中国黑客组织的密码名称,该组织自2012年起就以针对医疗、电信、高科技、教育、旅游服务和媒体行业进行网络间谍活动而闻名,同时也被认为从事可能不受国家控制的牟利活动。

研究发现Silver Dragon的攻击主要针对政府实体,攻击者使用Cobalt Strike信标在被入侵主机上维持持久性。该组织还采用DNS隧道等技术进行命令与控制(C2)通信以规避检测。

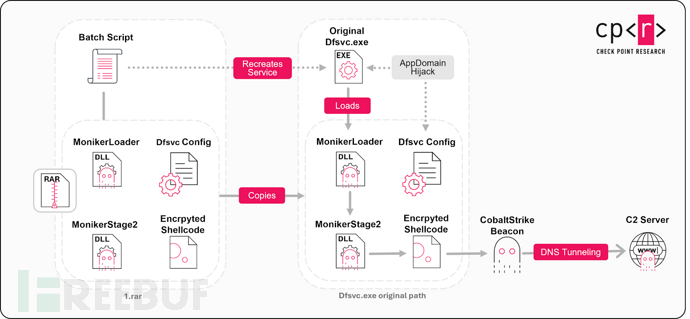

Check Point表示发现了三种不同的Cobalt Strike投递感染链:AppDomain劫持、服务DLL和基于电子邮件的钓鱼攻击。

三重感染链分析

网络安全公司指出:"前两种感染链——AppDomain劫持和服务DLL——显示出明显的操作重叠。它们都是通过压缩档案投递的,表明它们被用于后渗透场景。在多个案例中,这些感染链都是在公开暴露的漏洞服务器被攻陷后部署的。"

这两种感染链都使用包含批处理脚本的RAR压缩包。第一条感染链利用该脚本投放MonikerLoader——一种基于.NET的加载器,负责直接在内存中解密和执行第二阶段载荷。第二阶段载荷则模仿MonikerLoader的行为,作为加载最终Cobalt Strike信标有效载荷的通道。

另一方面,服务DLL感染链使用批处理脚本投递名为BamboLoader的shellcode DLL加载器,该加载器被注册为Windows服务。这个经过高度混淆的C++恶意软件用于解密和解压缩暂存在磁盘上的shellcode,并将其注入"taskhost.exe"等合法的Windows进程。BamboLoader中可以配置要注入的目标二进制文件。

第三条感染链涉及主要针对乌兹别克斯坦的钓鱼活动,使用恶意的Windows快捷方式(LNK)作为附件。武器化的LNK文件旨在通过"cmd.exe"启动PowerShell代码,从而提取和执行下一阶段的有效载荷。这包括四个不同的文件:

- 诱饵文档

- 易受DLL侧加载攻击的合法可执行文件("GameHook.exe")

- 恶意DLL(即BamboLoader,"graphics-hook-filter64.dll")

- 加密的Cobalt Strike有效载荷("simhei.dat")

后渗透工具与C2机制

在此次攻击活动中,诱饵文档会显示给受害者,同时在后台,恶意DLL通过"GameHook.exe"进行侧加载,最终启动Cobalt Strike。攻击还具有部署多种后渗透工具的特征:

- SilverScreen:一款.NET屏幕监控工具,用于捕获用户活动的定期屏幕截图,包括精确的光标位置。

- SSHcmd:一款.NET命令行SSH实用程序,提供通过SSH进行远程命令执行和文件传输的功能。

- GearDoor:一款与MonikerLoader相似的.NET后门,通过Google Drive与其C2基础设施通信。

后门执行后,会向攻击者控制的Google Drive账户进行身份验证,并上传包含基本系统信息的心跳文件。值得注意的是,后门使用不同的文件扩展名来表示要在受感染主机上执行的任务性质。任务执行的结果会被捕获并上传到Drive:

- *.png:发送心跳文件

- .pdf:接收和执行命令、列出目录内容、创建新目录以及删除指定目录中的所有文件。操作结果以.db文件形式发送到服务器

- *.cab:接收和执行命令以收集主机信息和运行进程列表、枚举文件和目录、通过"cmd.exe"或计划任务运行命令、将文件上传到Google Drive以及终止植入程序。执行状态以.bak文件形式上传

- *.rar:接收和执行有效载荷。如果RAR文件名为"wiatrace.bak",后门会将其视为自我更新包。结果以.bak文件形式上传

- *.7z:接收并在内存中执行插件。结果以.bak文件形式上传

与APT41的关联依据

Silver Dragon与APT41的关联源于其攻击手法与先前归因于APT41的后渗透安装脚本存在重叠,以及BamboLoader使用的解密机制在与中方有关的APT活动的shellcode加载器中曾被观察到。

Check Point表示:"该组织不断改进其工具和技术,积极测试并在不同攻击活动中部署新能力。多样化的漏洞利用、定制加载器和复杂的基于文件的C2通信方式,反映出一个资源充足且适应性强的威胁组织。"

参考来源:

APT41-Linked Silver Dragon Targets Governments Using Cobalt Strike and Google Drive C2

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf

客服小蜜蜂(微信:freebee1024)