一款基于Go语言的命令控制(C2)框架Vshell正悄然扩大其影响力,该工具最初在华语攻防安全社区推广,如今日益受到寻求灵活、经济型商业工具替代方案的威胁行为体关注。这款工具已从早期的基础远程访问工具(RAT)发展成令全球企业防御者高度警惕的成熟威胁。

工具演进与市场定位

Vshell于2021年首次出现,最初定位为通过蚁剑(AntSword)Webshell框架控制的轻量级C2平台。其核心功能是管理被攻陷的Windows和Linux主机,特别强化了网络横向移动等入侵后活动支持。该工具第三版直接打出"觉得Cobalt Strike难用?试试Vshell!"的标语,明确瞄准那些认为商业对抗模拟工具价格昂贵或操作复杂的威胁行为体。

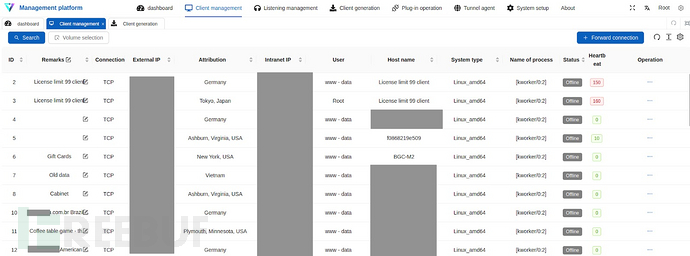

Censys分析师通过持续扫描发现,互联网暴露的Vshell部署实例中,部分控制面板配置了数百个连接的客户端Agent。其中一个被还原的面板显示有286个活跃客户端同时在线,每个客户端都能作为流量隧道和横向移动的中继节点。

实际攻击活动中的应用

Vshell的影响范围已不仅限于机会主义攻击者。2025年间,该工具出现在多个已记录的威胁行动中,包括"龙克隆行动"(Operation DRAGONCLONE)、归因于UNC5174组织的"雪光行动"(SNOWLIGHT campaign),以及2025年8月报告的某钓鱼攻击行动——在这些行动中Vshell均作为主要的入侵后控制框架。这种跨不同威胁组织的采用模式表明,Vshell已从边缘工具发展为威胁生态中广泛信赖的成熟能力。

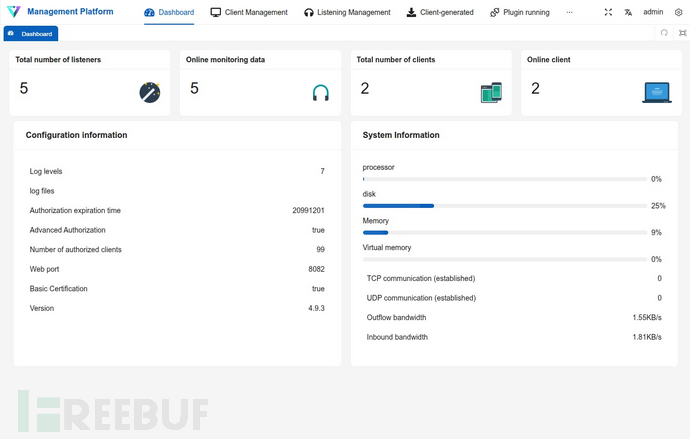

到第四版时,Vshell引入了许可证控制、界面重构及nginx流量伪装功能。2024年后该工具疑似转入私有化开发,表明运营者正积极投入提升其持久性和规避能力。Censys通过扫描发现超过850个活跃的Vshell监听节点,这个数字充分体现了该框架在互联网基础设施中的广泛部署。

多协议C2架构特性

Vshell区别于普通RAT的核心优势在于其高度灵活的监听系统。通过标有"监听管理"中文界面的控制面板,操作者可配置多种协议的入站连接处理器。该工具支持TCP、KCP/UDP、WebSocket、DNS、DNS-over-HTTPS(DoH)、DNS-over-TLS(DoT)乃至通过S3存储桶的对象存储系统(OSS)连接。虽然默认监听TCP/8084端口,但其基于DNS的通信信道使其在边界防御中尤其难以阻断——DoH和DoT通道将C2流量混入加密DNS查询,多数网络监控工具默认不会检查这类流量。

防御建议

防御方应重点监控所有对外暴露的基础设施(特别是Web服务器和防火墙)是否存在Vshell部署迹象。网络团队需要检查DoH和DoT流量中的异常,这些通道常被滥用于C2通信。由于Vshell基于NPS构建,基于NPS流量的检测规则可能适用。安全团队应定期执行威胁狩猎查询,并对符合Vshell监听模式的出站通信建立告警机制。值得注意的是,新版Vshell面板采用摘要认证机制,减少了防御方原先依赖的可检测特征,使得识别难度随时间推移不断增加。

参考来源:

Vshell Gains Traction Among Threat Actors as an Alternative to Cobalt Strike

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf

客服小蜜蜂(微信:freebee1024)