多年来,摧毁僵尸网络意味着找到其命令与控制(C2)服务器、查封域名并观察网络瘫痪。执法部门曾用这种方法瓦解了Emotet、TrickBot和QakBot等大型僵尸网络。

新发现的Aeternum C2僵尸网络加载程序专门为此设计解决方案——它将所有指令不存储在任何服务器或域名上,而是直接存储在Polygon区块链上。Aeternum的命令存在于Polygon网络的智能合约中,该公共区块链在全球数千个节点上复制。由于没有单一服务器可查封或域名可暂停,无论任何机构或平台采取何种措施,该基础设施都保持可用。

多年来通过基础设施查封来瓦解僵尸网络的防御者,现在面临这种策略完全失效的新模式。Aeternum似乎是首个将基于区块链的C2变成即用型产品的商业化实现。Qrator Labs分析师在监控网络犯罪活动时发现了这个加载程序,指出它采用原生C++编写,提供32位和64位版本。

区块链C2架构:运行原理与规避机制

研究人员发现,发送给受感染设备的每条命令都作为交易记录在Polygon区块链上,僵尸程序通过公共远程过程调用(RPC)端点读取这些命令。根据卖家文档,所有活跃僵尸程序能在两到三分钟内接收更新——比传统点对点僵尸网络更快、更稳定。

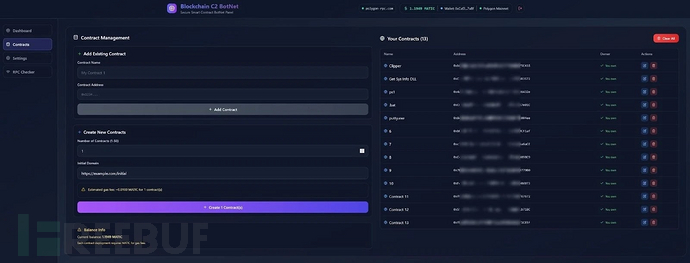

该僵尸网络在地下论坛以两种形式销售:包含预配置构建的终身许可证,或提供持续更新的完整C++源代码。运行成本极低:仅需价值约q的MATIC(Polygon原生代币)即可支持100到150次命令交易。由于无需租用服务器或注册域名,维护弹性僵尸网络的运营成本几乎为零,使得更多威胁行为者能够轻易获取。

基于此模型的僵尸网络潜在危害远超单个攻击活动。一旦部署,它们可以不受干扰地扩张,用于大规模DDoS攻击、凭据填充、点击欺诈、代理即服务滥用和数据窃取。即使彻底清理受感染设备,攻击者的智能合约仍完好无损,意味着随时可以完整重新部署而无需重建基础设施。

操作流程与反检测机制

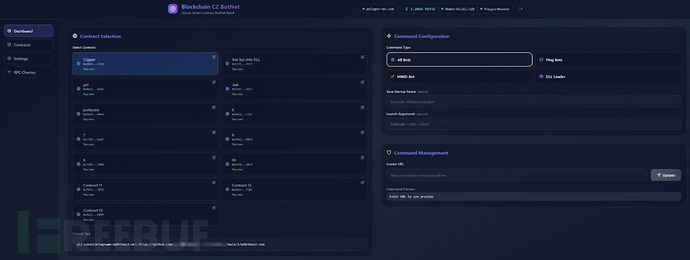

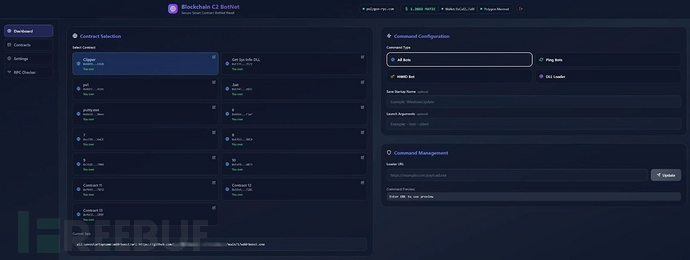

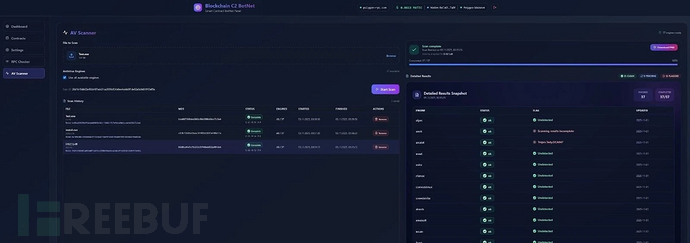

攻击者通过基于网页的控制面板管理一切。从这个界面中,攻击者选择智能合约、指定命令类型——无论是针对所有僵尸程序、按硬件ID(HWID)ping特定设备,还是推送DLL加载程序——然后提供有效载荷URL并将更新发布到区块链。

链上确认后,除钱包所有者外无人能修改或删除命令。攻击者可同时运行多个合约,每个合约对应不同功能,如剪贴板窃取器、信息窃取器、远程访问工具(RAT)或挖矿程序。

Aeternum还包含反虚拟机检测功能,会阻止在杀毒厂商和恶意软件分析师常用的虚拟化环境中执行。卖家捆绑了由Kleenscan API驱动的扫描时检测器。测试显示,37个检测引擎中只有12个标记了样本,而CrowdStrike、Avast、Avira和ClamAV在测试时均返回清洁结果。

防御策略转型

传统的域名查封和服务器关停无法阻止基于区块链的C2通道。安全团队应聚焦终端检测、行为监控和严格的应用程序控制,及早发现可疑可执行文件。网络防御者应评估是否能在不影响合法操作的情况下,监控或限制对已知Polygon RPC端点的出站连接。

由于基础设施层面的关停对此模型不再有效,在网络边缘实施主动流量过滤仍是最可靠的防御手段。

参考来源:

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf

客服小蜜蜂(微信:freebee1024)