虽然每年报告的安全漏洞数以万计,但最新调查发现绝大多数漏洞从未被实际利用。相反,一小部分"常规攻击目标"漏洞造成了几乎所有的破坏。

研究机构VulnCheck今日发布的《2026漏洞利用情报报告》详细分析了攻击者过去一年的行为模式。研究人员指出,2025年报告的48,000个安全漏洞(CVE)中,仅有1%被用于实际攻击。然而这些少数漏洞却以惊人的速度和破坏力被利用。

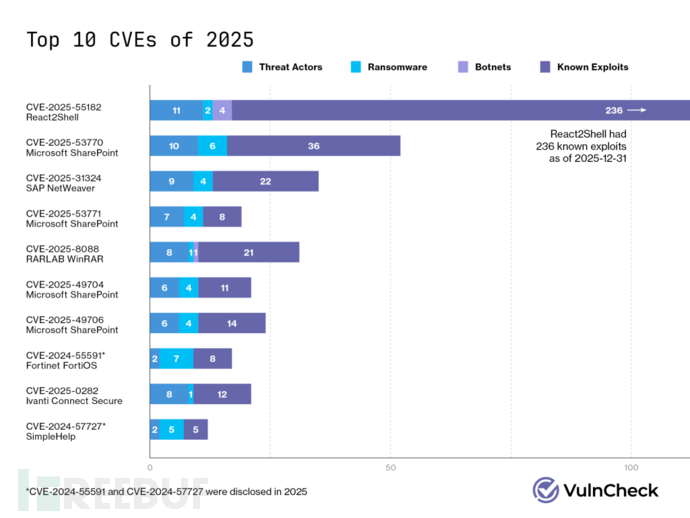

重点攻击目标:常规利用漏洞清单

这份与Hackread.com独家共享的研究报告,揭示了黑客最青睐的特定漏洞。位居榜首的是React2Shell(CVE-2025-55182),该漏洞允许攻击者绕过主流Web平台的安全防护。某些攻击组织甚至在该漏洞被发现后数小时内就尝试利用。

企业软件同样遭受重创。Microsoft SharePoint(CVE-2025-53770)和SAP NetWeaver(CVE-2025-31324)中的漏洞属于被滥用最严重的案例。其中SAP漏洞的时间线令人意外——黑客早在2025年1月就开始试探性攻击,比该漏洞被官方报告提前了三个月。

这些攻击中有许多是0Day漏洞,意味着受害者甚至在补丁发布前就已遭殃。事实上,56.4%与勒索软件相关的漏洞最初都是通过这类突袭攻击被发现的。

VulnCheck首席技术官Jacob Baines指出:"虽然被针对的漏洞数量很少,但这些漏洞正以更快速度和更大规模被武器化。"

国家黑客与勒索团伙的角力

报告还揭示了幕后黑手的真实身份。去年关联威胁组织的活动量激增52%,而其他具名国家组织的总体活动量却下降了13%。与此同时,伊朗组织的活动有所减少。

不仅政府组织在行动。臭名昭著的勒索软件家族如Cl0p、DragonForce、Earth Lamia和RomCom仍保持高度活跃。这些组织现在专门针对初始访问点,以更高效地窃取数据。

AI生成漏洞的崛起

2025年,VulnCheck追踪到针对约10,480个独特漏洞的14,400多次利用尝试,较上年增长16.5%。这种激增主要源于AI生成的"漏洞垃圾"——指由AI创造的虚假或无效代码。虽然这些代码通常无法运行,但它们制造了大量虚假信号,增加了安全人员识别真实威胁的难度。

威胁形势依然严峻:去年有884个漏洞被添加到该公司的已知利用漏洞数据集,其中近半数是2025年新发现的。值得注意的是,到2026年初,约三分之一的勒索软件相关漏洞仍没有公开修复方案。

报告最终指出:虽然我们发现的安全漏洞比以往任何时候都多,但修复速度仍跟不上犯罪分子的攻击节奏。

参考来源:

Report Finds Just 1% of Security Flaws Drive Most Cyberattacks in 2025

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf

客服小蜜蜂(微信:freebee1024)