一个名为"藏海花"(SeaFlower)的高度精密且此前未被披露的威胁活动正在针对主流Web3加密货币钱包用户发起攻击。攻击者通过篡改合法应用的克隆版本植入隐蔽后门,悄无声息地窃取助记词并转移受害者资金。

该活动被认为是迄今为止记录在案的对Web3用户最具技术复杂性的威胁之一,攻击者展现出逆向工程、应用篡改、自动化部署和数据隐蔽外传等方面的高超技能。

四款主流钱包成为攻击目标

"藏海花"专门针对Coinbase Wallet、MetaMask、TokenPocket和imToken这四款主流钱包,同时覆盖iOS和Android平台。被植入后门的应用程序与正版应用在像素级别完全一致,用户界面、钱包功能及整体使用体验均保持不变,这意味着即使经验丰富的用户在常规加密操作中也难以察觉异常。

Confiant分析师确认"藏海花"是一个独特且此前未被记录的恶意活动集群,与中文威胁行为者存在关联。注入的后门代码中的源代码注释使用中文编写,泄露的macOS开发者用户名对应中文姓名,且使用的篡改框架在华语开发者社区中广泛流行。与该活动相关的基础设施可追溯至中国内地和香港的IP地址空间,域名注册使用.cn顶级域,并滥用阿里云CDN进行内容分发。

攻击活动命名来源

该活动名称源自分析过程中发现的细节。研究人员在一个注入的.dylib文件中发现泄露的macOS用户名"张海科",搜索该名称后关联到中文小说《藏海花》中的角色。在不同版本的后门钱包中还发现了"lanyu"和"trader"等开发者用户名,证实了整个行动存在共同作者。

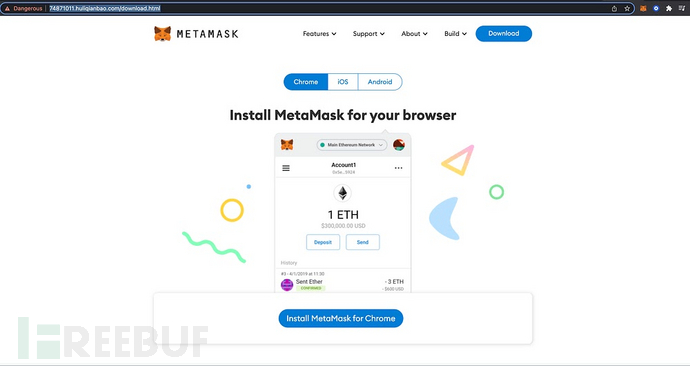

中文搜索引擎成为主要入口

大多数受害者通过中文搜索引擎进入攻击链条。当用户搜索"download metamask ios"等关键词时,百度、搜狗、360搜索和神马等搜索引擎返回的结果会将用户重定向至"藏海花"运营的虚假网站。这些克隆网站与官方钱包下载页面视觉上无法区分,还伪造了评分和下载量数据,诱骗用户安装木马化应用。

后门机制解析:隐藏在应用中的恶意负载

用户安装经过"藏海花"篡改的钱包后,恶意代码将在后台静默运行。对于iOS设备,感染始于虚假网站推送的配置文件下载,使得后门应用能够绕过苹果应用商店运行。安装后,应用功能完全正常,但其代码中隐藏着静默工作的注入动态库。

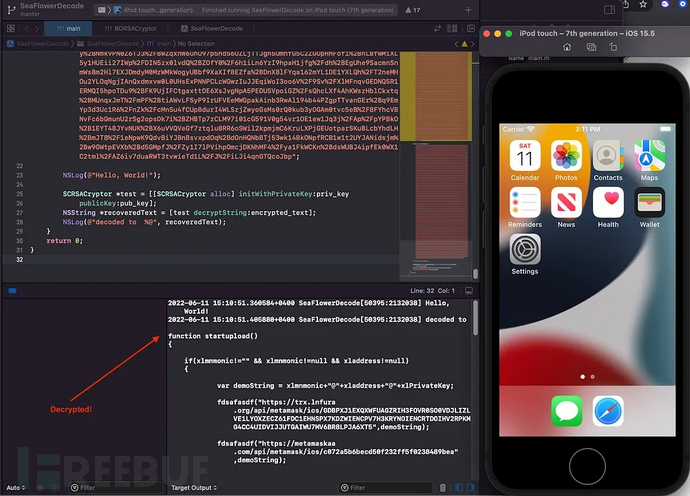

在MetaMask iOS钱包(SHA-256: 9003d11f9ccfe17527ed6b35f5fe33d28e76d97e2906c2dbef11d368de2a75f8)中,研究人员在编译后的Mach-O二进制文件内发现两个注入的.dylib文件。主要恶意库利用iOS篡改工具(Cydia Substrate、Cycript和MonkeyDev)挂钩应用运行时,且不触发任何可见警报。

注入库中包含一个名为FKKKSDFDFFADS的混淆类,其中存放着RSA加密的后门代码。在运行时解密后,会显示一个startupload()函数,该函数通过HTTPS将受害者的助记词、钱包地址和余额静默传输至攻击者控制的域名(如模仿合法Infura服务的trx.lnfura[.]org等相似域名)。

Android平台攻击手法

在Android平台上,攻击手法更为简单但同样有效。对于Coinbase Wallet APK(SHA-256: 83dec763560049965b524932dabc6bd6252c7ca2ce9016f47c397293c6cd17a5),攻击者通过名为XMPMetadata的类注入恶意smali代码,当助记词保存至存储时即触发HTTP POST请求。

![Cloned Coinbase Wallet website hosted at som-coinbase[.]com (Source - Confiant)](https://image.3001.net/images/20260226/1772118355400282_02b403d0a82f49a5b59f8146c1267886.webp!small)

命令控制域名通过Base64编码进一步隐藏,最终解析至https://colnbase[.]homes/u/sms/。

安全防护建议

- 务必仅从苹果App Store或Google Play商店下载钱包应用

- 切勿在iPhone上批准未知的配置文件,这些文件允许未经验证的软件绕过苹果的安全控制

- Web3开发者应实施内联钩子检测、注入库检测和反插桩防御,提高篡改成本

- 主动监控钱包应用的出站网络流量,警惕异常域名

- 在技术可行的情况下,验证下载应用文件的SHA-256哈希值,确保安装前文件完整性

参考来源:

Sophisticated SeaFlower Backdoor Campaign Targets Web3 Wallets to Steal Seed Phrases

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf

客服小蜜蜂(微信:freebee1024)