一款名为Oblivion的新型Android远程访问木马(RAT)正在引发移动安全界的严重担忧。该恶意软件在公开黑客论坛上以每月仅300美元的价格出售,能够在受害者毫无察觉的情况下悄然控制Android设备。

多合一攻击工具包

Oblivion与其他地下RAT的不同之处在于它将多种危险功能整合到一个易于部署的套件中。该木马针对Android 8至16版本,覆盖了当前几乎所有活跃使用的Android设备。攻击者无需高级编码技能——该工具包含一个点击式构建器,可处理从制作虚假应用到在受害者设备上部署的整个过程。

Certo安全分析师在审查黑客论坛上公开的卖家帖子和视频演示后确认了这一威胁。他们的审查证实,该恶意软件在公开发布前已在真实环境中测试超过四个月,在此期间未记录到任何行为检测。

这种发布前的准备程度在地下工具中并不常见,表明开发者采取了更为慎重的开发策略。

订阅制商业模式

该恶意软件采用订阅模式,价格从一个月300美元到终身访问2200美元不等。买家无法获得源代码,控制权牢牢掌握在卖家手中。一旦Oblivion感染设备,攻击者可以拦截包含双重认证码的短信、读取银行应用的推送通知、记录每次按键、管理文件、远程启动或卸载应用,并使用捕获的PIN自动解锁手机。这种访问级别使攻击者几乎完全掌控受感染设备。

隐蔽远程控制:Oblivion如何隐形运作

Oblivion最具技术意义的功能是其隐藏VNC(HVNC)能力——一种完全在受害者视线之外运行的隐蔽远程会话。标准VNC允许远程查看和控制设备,但HVNC完全隐藏此会话,在受害者屏幕上不留任何可见痕迹。

当受害者屏幕显示逼真的"系统更新中..."动画时,攻击者在其背后运行的隐藏环境中拥有设备的完全交互控制权。这个覆盖层完全可定制,可以模仿HyperOS更新、杀毒软件扫描或任何不会引起怀疑的常规加载屏幕。

自动化感染流程

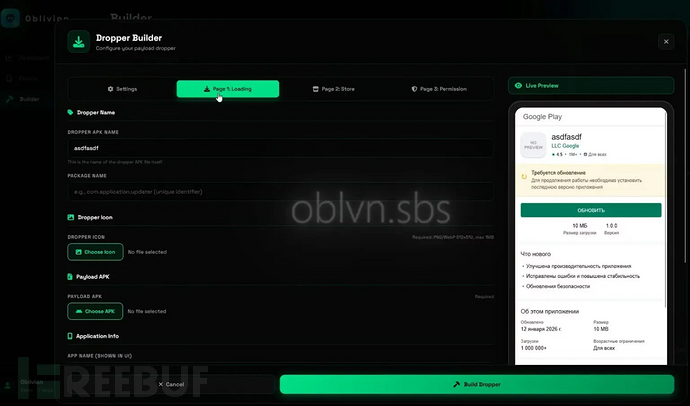

恶意软件通过Dropper Builder生成的虚假Google Play更新提示感染设备。该工具允许攻击者自定义虚假应用名称、图标和交付屏幕。

受害者会收到"需要更新"的通知,并被逐步引导启用"未知来源"安装——这种社会工程技术之所以有效,是因为它看起来完全符合常规操作。

突破Android安全防护

安装后,Oblivion会自动绕过Android的无障碍服务权限,无需受害者任何操作。这一功能在包括三星One UI、小米MIUI/HyperOS、OPPO ColorOS、荣耀MagicOS和一加OxygenOS在内的主要定制Android界面上均有效。

Google多年来一直在加强各Android版本的无障碍服务限制,因此能够在Android 16上绕过这些保护的工具确实是一项重大突破。

Oblivion还包含屏幕阅读器模式,可突破银行应用和加密钱包用于阻止屏幕截取的黑屏保护——这直接削弱了金融应用中最依赖的安全措施之一。

防护建议

为降低感染风险,用户应仅通过Google Play商店安装应用,避免从任何外部来源侧载APK文件。任何要求从Play商店外部安装更新的意外弹窗都应立即引起怀疑,因为合法的Android更新永远不会通过这种方式提供。定期检查设置>无障碍功能并移除不熟悉应用的权限是每个人都应采取的实际步骤。如果在安装外部应用后设备意外卡在加载或系统更新屏幕上,立即关机并运行安全扫描是最安全的应对措施。

参考来源:

New $300 Android RAT With Automated Permission Bypass and Hidden Remote Control

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf

客服小蜜蜂(微信:freebee1024)