针对 Windows 通用日志文件系统(CLFS)驱动中新发现的漏洞(CVE-2026-2636),攻击者利用公开的概念验证(PoC)代码可使任何低权限用户立即导致目标系统崩溃,出现不可恢复的蓝屏死机(BSoD)。该漏洞由 Fortra 公司的 Ricardo Narvaja 在针对 CLFS 的漏洞研究中发现,被归类为拒绝服务(DoS)漏洞,CVSS 基础评分为 5.5 分。

漏洞技术分析

该漏洞源于 CLFS.sys(测试版本为 10.0.22621.5037)中 CLFS!CClfsRequest::ReadLogPagingIo 函数内的标志验证不当。当执行特定的 Windows API 调用序列时,CLFS 驱动会处理一个关键标志处于禁用状态的 I/O 请求包(IRP),从而触发直接调用 nt!KeBugCheckEx 的逻辑路径,导致 Windows 内核级恐慌处理程序将系统置于不可逆的崩溃状态。

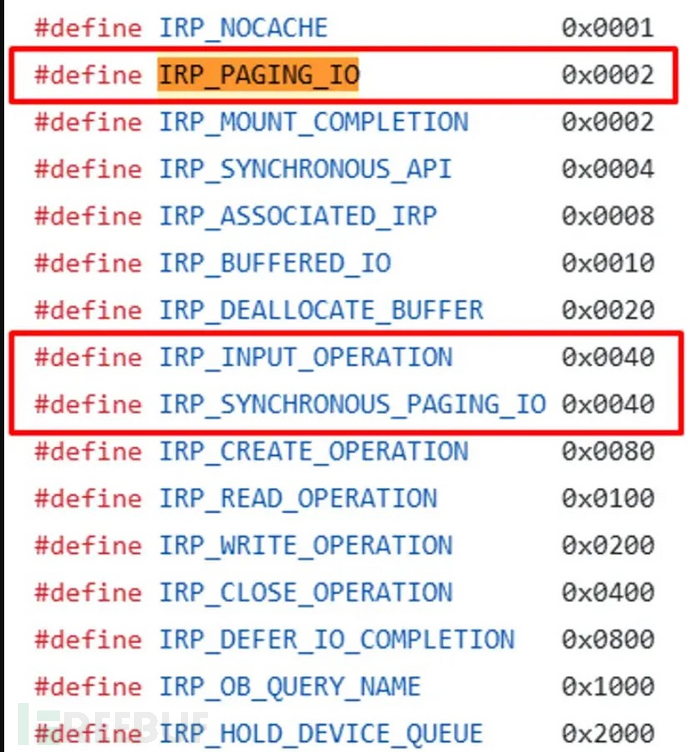

涉及的两个关键标志为:

- IRP_PAGING_IO(0x02):表示 I/O 请求与内存分页操作相关,例如分页文件或内存映射文件访问

- IRP_INPUT_OPERATION:表示 I/O 操作涉及输入数据传输,例如从设备或文件读取

要使 ReadLogPagingIo 正确处理请求,至少需要启用其中一个标志。在 PoC 场景中,两个标志均被禁用(AL = 0x0),导致驱动程序遵循错误的执行路径。研究期间测试的内部标志值 0x42 在微软公开的内核文档中未有行为说明,凸显了公开文档的空白。

蓝屏界面(来源:coresecurity)

蓝屏界面(来源:coresecurity)

攻击链分析

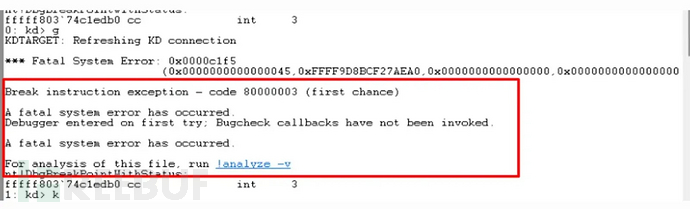

BSoD 崩溃链具有确定性,从用户空间的标准 ReadFile API 调用开始。利用过程中捕获的完整内核调用栈如下:

textnt!DbgBreakPointWithStatus

nt!KiBugCheckDebugBreak+0x12

nt!KeBugCheck2+0xba3

nt!KeBugCheckEx+0x107

CLFS!CClfsRequest::ReadLogPagingIo+0xfc2f

CLFS!CClfsRequest::Dispatch+0x9c

CLFS!ClfsDispatchIoRequest+0x8e

CLFS!CClfsDriver::LogIoDispatch+0x27

nt!IofCallDriver+0x55

nt!IopSynchronousServiceTail+0x46f

nt!IopReadFile+0x4d4

nt!NtReadFile+0xdb

调用源自 KERNELBASE!ReadFile,触发 nt!NtReadFile,通过 CLFS 调度链升级,直到驱动程序的不一致状态调用 KeBugCheckEx。整个调用链无需提升权限即可重现,这在多用户或共享企业环境中尤为危险。

低门槛攻击特性

该 PoC 仅需两个 API 调用,无需构造二进制文件或堆喷射技术。攻击序列使用 CreateLogFile 获取有效的 .blf 日志文件句柄,随后立即对同一句柄进行 ReadFile 调用。

这种调用组合本质上不符合 CLFS 驱动子系统的预期。由于 ReadFile 在此上下文中并非设计用于操作 CLFS 日志句柄,驱动程序无法优雅处理请求,而是级联进入内核恐慌状态。该 PoC 的简单性显著降低了利用门槛,意味着即使是脚本小子级别的威胁行为者也可将其用作企业 Windows 环境中的破坏性拒绝服务工具。

补丁状态与历史问题

Fortra 公司的 Ricardo Narvaja 补充说明,微软已作为 2025 年 9 月累积更新的一部分,静默修复了 Windows 11 2024 LTSC 和 Windows Server 2025 中的该漏洞。2025 年 9 月发布的 Windows 25H2 已包含此修复。然而,Windows 11 23H2 及所有早期版本仍未修补,目前处于易受攻击状态。

这延续了多年来困扰 Windows 的 CLFS 驱动漏洞模式,包括 CVE-2022-37969、CVE-2023-28252、CVE-2024-6768 以及被勒索软件积极利用的 CVE-2025-29824,这些漏洞均源于相同的 CLFS.sys 驱动子系统。

缓解建议

- 立即为所有 Windows 11 和 Windows Server 2025 部署应用 2025 年 9 月或之后的累积更新

- 在支持的硬件上升级至 Windows 11 2024 LTSC 或 Windows 25H2 以确保修复存在

- 鉴于本地(AV:L)攻击向量,限制敏感系统上的本地登录访问以减少攻击面

- 监控异常的 CLFS API 调用,例如针对日志文件句柄的

ReadFile调用,这些并非标准操作模式 - 审计并优先修补存在活跃低权限账户的多用户环境、信息亭和企业工作站

运行未修补的 Windows 11 23H2 或更旧版本的组织应将其视为高优先级修补行动,特别是在系统可用性至关重要且无法完全限制本地用户访问的环境中。

参考来源:

PoC Released for Windows Vulnerability That Allows Attackers to Cause Unrecoverable BSOD Crashes

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf

客服小蜜蜂(微信:freebee1024)