好,我现在需要帮用户总结一篇关于Apache ActiveMQ漏洞的文章,控制在100字以内。首先,我得通读整篇文章,抓住主要信息。 文章讲的是一个高危漏洞CVE-2023-46604被攻击者利用,导致企业网络感染LockBit勒索软件。攻击者通过ActiveMQ的远程代码执行漏洞入侵,然后提升权限,窃取凭据,横向移动,并最终部署勒索软件。整个过程用了约19天。 接下来,我需要提取关键点:漏洞名称、影响、攻击步骤、时间跨度、建议措施。然后用简洁的语言把这些点连贯起来。 要注意不要使用“文章内容总结”这样的开头,直接描述即可。同时控制在100字以内,所以要精炼每个部分。 可能的结构是:漏洞导致入侵和勒索软件传播,攻击过程包括利用漏洞、权限提升、凭据窃取、横向移动和部署勒索软件,整个过程约19天。建议企业修补漏洞并加强安全措施。 最后检查字数是否符合要求,并确保信息准确无误。 </think> Apache ActiveMQ 存在高危漏洞 CVE-2023-46604,被攻击者利用入侵企业网络并部署 LockBit 勒索软件。攻击者通过恶意 OpenWire 命令获取服务器控制权,提升权限后窃取凭据并横向移动,在 19 天内完成网络加密。建议企业及时修补漏洞并加强安全防护。 2026-2-24 21:47:19 Author: www.freebuf.com(查看原文) 阅读量:2 收藏

Apache ActiveMQ 存在一个已被攻击者积极利用的高危漏洞,导致企业网络全面感染 LockBit 勒索软件。攻击者利用 ActiveMQ 消息代理中的远程代码执行漏洞(CVE-2023-46604)入侵暴露在外的 Windows 服务器,最终通过远程桌面协议(RDP)加密系统——从初始入侵到完全加密历时约 19 天。

攻击过程分析

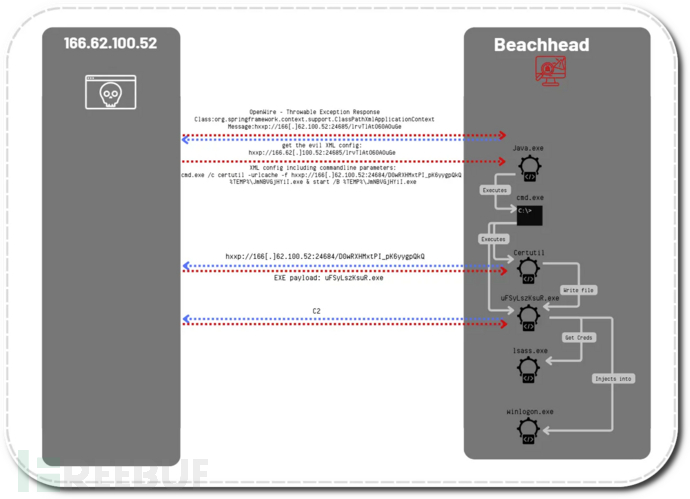

2024 年 2 月中旬,攻击者向公开可访问的 Apache ActiveMQ 服务器发送特制的 OpenWire 命令。该漏洞利用导致服务器加载远程 Java Spring XML 配置文件,指示受感染主机使用 Windows CertUtil 实用程序下载 Metasploit 攻击载荷。执行后,攻击载荷在 IP 地址 166.62.100[.]52 的攻击者控制服务器上建立了命令与控制通道。

获得初始立足点后 40 分钟内,攻击者已将权限提升至 SYSTEM 级别,并开始从桥头堡主机的 LSASS 进程内存中转储凭据。数字取证与事件响应(DFIR)报告分析人员发现,攻击者在入侵第二天曾被驱逐出环境,但由于易受攻击的 ActiveMQ 服务器从未打补丁,相同的利用途径仍然开放。

首次入侵 18 天后,攻击者使用相同的 CVE-2023-46604 技术卷土重来——仅更改了漏洞利用后下载的文件名。由于在第一次入侵期间从 LSASS 内存中窃取了特权服务账户凭据,攻击者获得了直接重返网络的现成路径。

横向移动与勒索软件部署

攻击者重返网络后,确认了域管理员访问权限,随后运行伪装成 SoftPerfect Network Scanner 的网络扫描工具 Advanced IP Scanner,枚举环境中的活动主机。接着通过 RDP 会话将 LockBit 勒索软件可执行文件(LB3.exe 和 LB3_pass.exe)转移到服务器和工作站。

在文件和备份服务器上,勒索软件通过特定路径和密码参数执行,而在其他主机上则通过 Windows 资源管理器界面简单双击运行。勒索说明引导受害者使用 Session 私密消息应用而非官方 LockBit 基础设施,表明这是使用泄露的 LockBit Black 构建器制作勒索软件的独立攻击者。

从首次漏洞利用到完全加密的总时间为 419 小时(约 19 天)。如果防御者未检测到初始入侵阶段,攻击者从重返网络到勒索软件开始执行只需不到 90 分钟。

| CVE 编号 | CVSS 评分 | 描述 |

|---|---|---|

| CVE-2023-46604 | 10.0(严重) | 通过恶意 OpenWire ClassInfo 命令在 Apache ActiveMQ 中执行远程代码 |

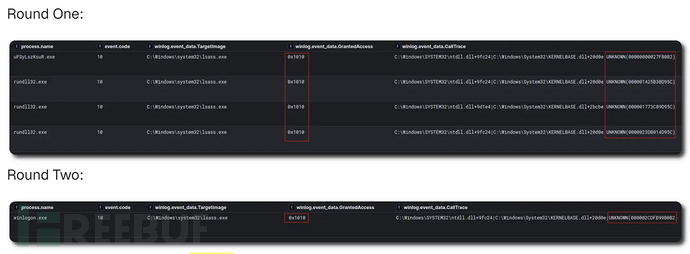

凭据窃取推动横向移动

在桥头堡主机获得 SYSTEM 级别访问权限后,Metasploit 进程在第一轮入侵期间访问了四台主机的 LSASS 进程内存。Sysmon 日志捕获了 GrantedAccess 值为 0x1010(授予虚拟内存读取权限)以及 CallTrace UNKNOWN 条目——这是注入代码执行转储而不留下标准进程痕迹的可靠指标。

其中一台目标主机运行着与特权服务账户关联的生产应用程序,该账户成为 18 天后攻击者重返网络的桥梁。

攻击者在第 18 天重返时,使用窃取的服务账户在域控制器和多台服务器上远程创建服务并运行 Metasploit 载荷。这些载荷通过字符串连接、Base64 编码和 gzip 压缩层层混淆。解码后,shellcode 使用 VirtualAlloc 分配内存区域,通过 VirtualProtect 更改保护属性为可执行,然后生成线程执行内存中注入的载荷——这是避免触发基于签名的终端检测的常用方法。

痕迹清除与持久化

为掩盖行踪并维持立足点,攻击者在桥头堡主机上静默安装 AnyDesk,将其设置为自动启动服务。名为 rdp.bat 的批处理文件打开防火墙 3389 端口允许 RDP 连接,执行约六分钟后被删除。桥头堡主机上的 Windows 系统、应用程序和安全事件日志全部被清除,攻击者还在 Exchange 服务器上滥用 LOLBIN SystemSettingsAdminFlows.exe 禁用 Windows Defender。

![AnyDesk 静默安装及与 166.62.100[.]52 的 C2 连接(来源:The DFIR Report)](https://image.3001.net/images/20260225/1772003075420243_b3a88f6ac1714d0682e19a69c152144a.webp!small)

入侵指标(IOC)

| 指标 | 类型 | 描述 |

|---|---|---|

| 166.62.100[.]52 | IP 地址 | C2 服务器和 AnyDesk 登录源 |

| C8646CFB574FF2C6F183C3C3951BF6B2C6CF16FF8A5E949A118BE27F15962FAE | SHA-256 | LB3_pass.exe — LockBit 勒索软件可执行文件 |

| 8CEEE89550C521BA43F59D24BA53A22A3B69EAD0FCE118508D0A87A383D6A7B6 | SHA-256 | LB3.exe — LockBit 勒索软件可执行文件 |

| 87BFB05057F215659CC801750118900145F8A22FA93AC4C6E1BFD81AA98B0A55 | SHA-256 | netscan.exe — 网络扫描工具 |

| 722FFF8F38197D1449DF500AE31A95BB34A6DDABA56834B13EAAFF2B0F9F1C8B | SHA-256 | advanced_ip_scanner.exe — IP 扫描器伪装 |

| D9C888BDE81F19F3DC4F050D184FFA6470F1A93A2B3B10B3CC2D246574F56841 | SHA-256 | rdp.bat — RDP 配置批处理文件 |

| 1148037084 | AnyDesk 客户端 ID | 攻击者的 AnyDesk 客户端标识符 |

企业应立即修补 Apache ActiveMQ 以解决 CVE-2023-46604 漏洞,通过 Credential Guard 加强 LSASS 保护,监控事件日志清除活动,限制未经授权的远程访问工具安装,并在任何可疑入侵后重置所有凭据以防止通过被盗账户重新入侵。

参考来源:

如有侵权请联系:admin#unsafe.sh