大规模钓鱼攻击行动

与俄罗斯有关联的网络犯罪团伙Diesel Vortex持续对美国及欧洲货运公司发起大规模钓鱼攻击。该行动自2025年9月持续至2026年2月,已从DAT Truckstop、Penske Logistics、Electronic Funds Source(EFS)及Timocom等主流物流平台用户处窃取1649组登录凭证。

该团伙以"MC Profit Always"为品牌名称,实际运营着一个结构化犯罪服务平台,可能向其他不法分子出售钓鱼攻击服务。攻击者通过鱼叉式钓鱼邮件和语音钓鱼电话锁定卡车运输从业人员,尤其针对货运主题的Telegram群组成员。

实时窃取与欺诈行为

通过仿冒受害者日常使用的平台界面,该团伙实时截获登录凭证及多因素认证(MFA)验证码,进而实施货物改道、资金窃取和支票欺诈等犯罪活动。网络安全公司Have I Been Squatted在为客户排查域名抢注情况时,意外发现与该行动相关的可疑域名集群。

调查人员在钓鱼服务器上发现一个未受保护的Git目录,其中包含完整的源代码、受害者数据库、内部通讯记录及未来计划。2026年2月4日的36.6MB SQL数据库文件显示:攻击者部署了52个钓鱼域名,定向发送75840封钓鱼邮件,并成功实施35起EFS支票欺诈。

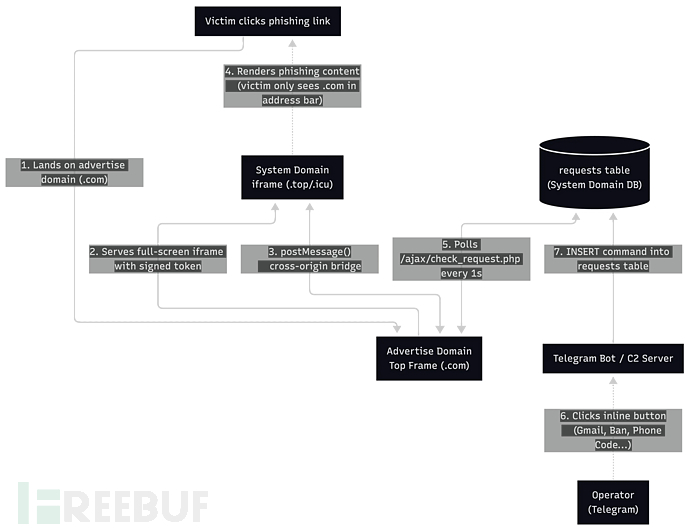

双域名隐匿技术

该行动最具技术含量的环节是其双域名隐匿机制。受害者首先收到指向看似正常的"广告域名"链接,点击后页面会在隐形浏览器框架内加载第二个"系统域名"。这使得地址栏始终显示可信域名,而实际钓鱼内容在后台加载,成功规避多数浏览器安全警告。

攻击规模统计

| 指标 | 数值 |

|---|---|

| 窃取凭证 | 3474组(1649组独立) |

| 独立访客IP | 9016个 |

| 钓鱼域名 | 52个 |

| 目标邮箱 | 75840个 |

| EFS支票欺诈 | 35起 |

防御建议

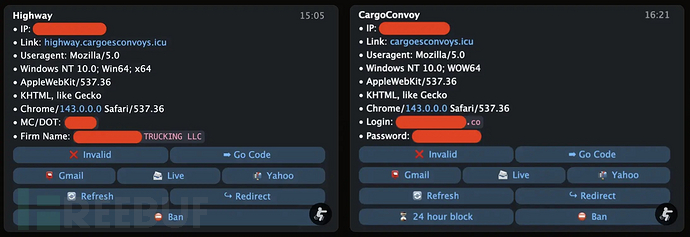

攻击者通过Telegram实时监控受害者操作,引导其输入Google、Microsoft或Yahoo邮箱凭证。安全团队建议采用FIDO2硬件密钥或设备绑定通行密钥进行防护,因为基于Telegram的实时拦截会使得标准一次性密码和短信验证码失效。同时应部署DNS过滤系统,并主动监控仿冒物流平台的抢注域名。

参考来源:

Diesel Vortex Russian Cybercrime Group Targets Global Logistics Sector and Steals 1,600+ Credentials

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf

客服小蜜蜂(微信:freebee1024)