Ruby反序列化漏洞分析

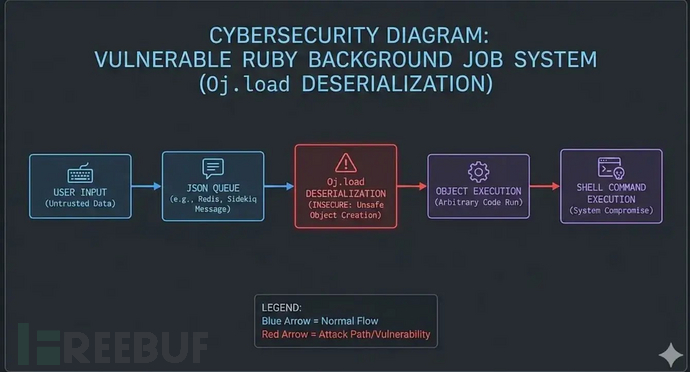

研究人员在Ruby后台任务处理系统中发现一个关键的远程代码执行(RCE)漏洞。该漏洞源于不安全的JSON反序列化操作,可使不可信输入被转换为可执行对象。

这一漏洞揭示了Ruby环境中反序列化的潜在危险——仅需一行代码就可能导致后台工作线程执行确定性命令。该漏洞的根本原因在于设计层面的信任假设问题,而非复杂的gadget链或内存损坏。

当应用程序使用Oj gem进行JSON处理时,若通过Oj.load方法反序列化不可信输入,该方法会重建具有完整方法和系统访问权限的Ruby对象。这种机制模糊了数据与代码的界限,为攻击者完全控制系统铺平了道路。

漏洞原理与利用方式

漏洞核心在于应用程序的后台任务模式:用户可控的输入以JSON载荷形式存储,随后由后台工作线程进行反序列化。关键代码行data = Oj.load(job.payload)执行的是对象反序列化而非简单的JSON解析。

NullSecurityX研究人员发现,Oj.load可通过特殊JSON指令(如{"^o": "ClassName"})重建对象。攻击者可借此分配类实例、注入变量并返回功能完整的对象。

| 漏洞类型 | 风险等级 | 攻击向量 |

|---|---|---|

| 远程代码执行(RCE) | 严重 | 不安全的JSON反序列化 |

| 对象注入 | 高 | 基于能力的动态分发 |

| 命令注入 | 严重 | 后台任务中的恶意载荷 |

当对象重建后,应用程序会通过基于能力的动态分发机制对其进行评估。若对象暴露特定方法(如run_find),则会被授权执行该方法。当Node等工具类包含不安全方法(如调用Open3.capture3)时,这一设计缺陷将变得极为危险。

攻击者可构造JSON载荷,指示Oj.load反序列化带有恶意参数(如伪装成find命令参数的shell命令)的Node对象。整个利用链具有完全确定性,无需任何注入技巧——载荷被存储、重建后即执行,从而实现任意shell命令执行。这使得未认证攻击者能够控制后台工作线程,通常导致系统完全沦陷。

缓解措施与检测指标

| 领域 | 状态/指标 | 关键细节 | 缓解建议 |

|---|---|---|---|

| Ruby Oj(对象模式) | 存在漏洞 | 不安全的Oj.load反序列化 | 改用Oj.safe_load或强制严格解析 |

| 后台任务队列 | 存在漏洞 | 动态respond_to?分发滥用 | 替换为显式硬编码的任务处理 |

| 恶意JSON模式 | 入侵指标 | {"^o":"Node"}对象实例化 | 表明存在利用尝试 |

| 可疑进程执行 | 入侵指标 | find / -maxdepth 0 -exec sh -c | 工作线程的异常shell执行 |

为缓解此漏洞,开发者必须默认将序列化输入视为恶意数据。NullSecurityX建议使用Oj.safe_load或严格解析模式确保数据安全处理。此外,应完全避免执行带有用户可控参数的操作系统命令,并将动态分发机制替换为显式任务处理。

参考来源:

New Deserialization Vulnerability in Ruby Workers Could Enable Full System Compromise

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf

客服小蜜蜂(微信:freebee1024)