好的,我现在需要帮用户总结这篇文章的内容,控制在100字以内。首先,我得仔细阅读文章,理解主要信息。 文章讲的是一个名为Sandworm_Mode的新型供应链攻击,主要针对NPM生态系统。攻击者利用了typosquatting技术,创建了看起来像合法包的恶意包,这些包被用来传播恶意软件。攻击不仅限于感染开发者的机器,还能通过GitHub Actions等CI/CD工具传播和收集敏感信息。 此外,攻击还利用了AI编码助手的漏洞,通过注入恶意提示来窃取开发者的信息。攻击者还使用Ollama等工具混淆代码,增加检测难度。最后,文章建议用户采取措施如删除恶意包、轮换凭证和检查工作流来应对威胁。 现在我要把这些要点浓缩到100字以内。需要包括攻击名称、目标、传播方式、利用AI助手窃取信息、代码混淆以及应对措施。 可能会这样组织:描述攻击方式、目标生态系统、传播机制、利用AI窃取信息、代码混淆技术以及建议的应对措施。 最后检查字数是否在限制内,并确保语言简洁明了。 </think> 一项新型供应链攻击Sandworm_Mode针对NPM生态系统,通过typosquatting发布恶意包传播,并利用GitHub Actions和AI编码助手窃取开发者敏感信息。攻击具备蠕虫式传播能力,结合credential harvesting和代码混淆技术提升隐蔽性。建议用户删除恶意包、轮换凭证并检查工作流以防范威胁。 2026-2-24 17:0:41 Author: www.securityinfo.it(查看原文) 阅读量:10 收藏

Feb 24, 2026 Attacchi, In evidenza, News, Scenari, Tecnologia

Un attacco che riprende la logica Shai-Hulud, ma sposta l’asticella sul toolchain moderno

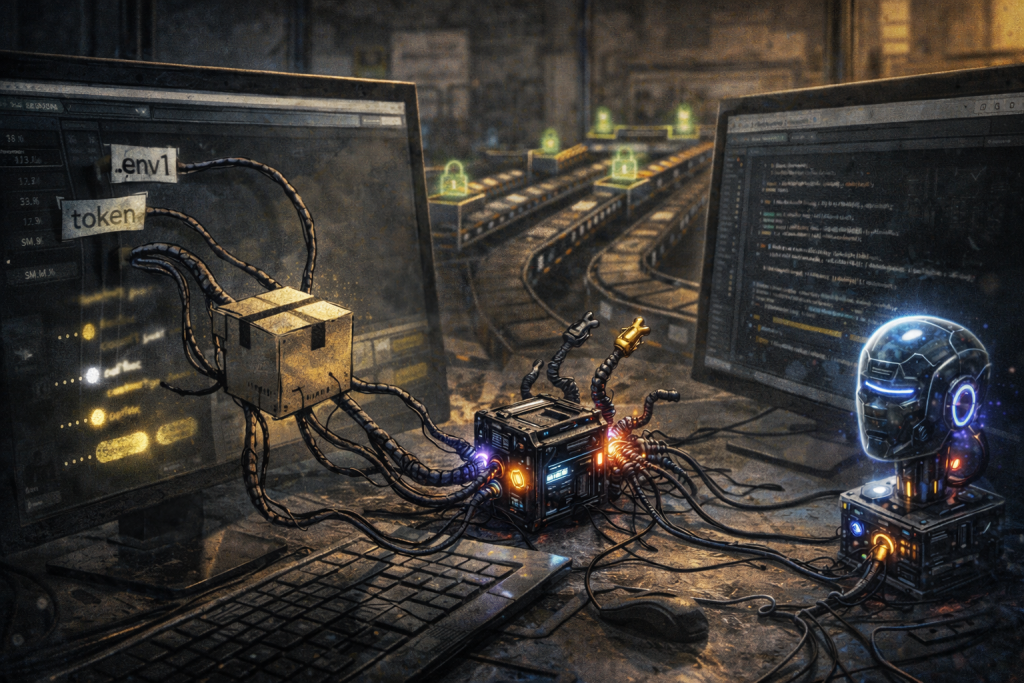

Una recente analisi dei ricercatori di Socket, un’azienda specializzata in sicurezza informatica, ha svelato una nuova campagna d’attacco alla supply chain dello sviluppo software colpendo NPM, l’ecosistema dove risiedono migliaia di librerie Javascript largamente usate dai programmatori di tutto il mondo. L’attacco è stato descritto come Sandworm_Mode con capacità di propagazione “worm-like”, costruita per scalare velocemente sfruttando la fiducia dell’ecosistema JavaScript e le abitudini quotidiane degli sviluppatori. L’operazione è stata attribuita a un cluster di almeno 19 pacchetti malevoli pubblicati tramite due alias e progettati per ingannare tramite typosquatting, cioè con nomi “quasi identici” a utility note, tool crypto e perfino strumenti legati al coding assistito dall’AI.

Typosquatting su utility, crypto e AI coding: l’innesco che porta il malware in pipeline

Il meccanismo d’ingresso è semplice e pericolosamente efficace: pacchetti che si presentano come dipendenze plausibili per attività comuni (sviluppo, parsing, compatibilità, tool “di supporto”) e che, una volta installati o richiamati, avviano una catena di esecuzione malevola. Le fonti convergono sul fatto che i pacchetti sono stati rimossi dal registry, ma il rischio resta per chi li abbia già introdotti nelle build locali o CI (continuous Integration)/CD (Contiuous Delivery), dove l’automazione moltiplica l’impatto.

Il salto di qualità rispetto al classico malware da pacchetto è nella propagazione: Sandworm_Mode abusa di credenziali NPM e GitHub sottratte per muoversi lateralmente e affianca questo canale a una GitHub Action manipolata che punta a raccogliere ed esfiltrare segreti di CI. Il modello, descritto come affine alla precedente ondata “Shai-Hulud”, consente non solo di colpire la singola workstation dello sviluppatore, ma di trasformare repository e pipeline in moltiplicatori di compromissione.

Un dettaglio particolarmente insidioso è la possibilità di usare pacchetti “vettore” per innescare workflow via GitHub Actions: basta aggiungere una dipendenza che attiva un percorso di pull request e workflow per arrivare ai segreti del repository e provare a iniettare ulteriori dipendenze o automatismi. È una dinamica che rende più difficile distinguere l’attacco da attività legittime, soprattutto in progetti molto attivi e con automazioni estese.

L’AI come nuova superficie d’attacco: iniezione di un server MCP “rogue” e prompt injection

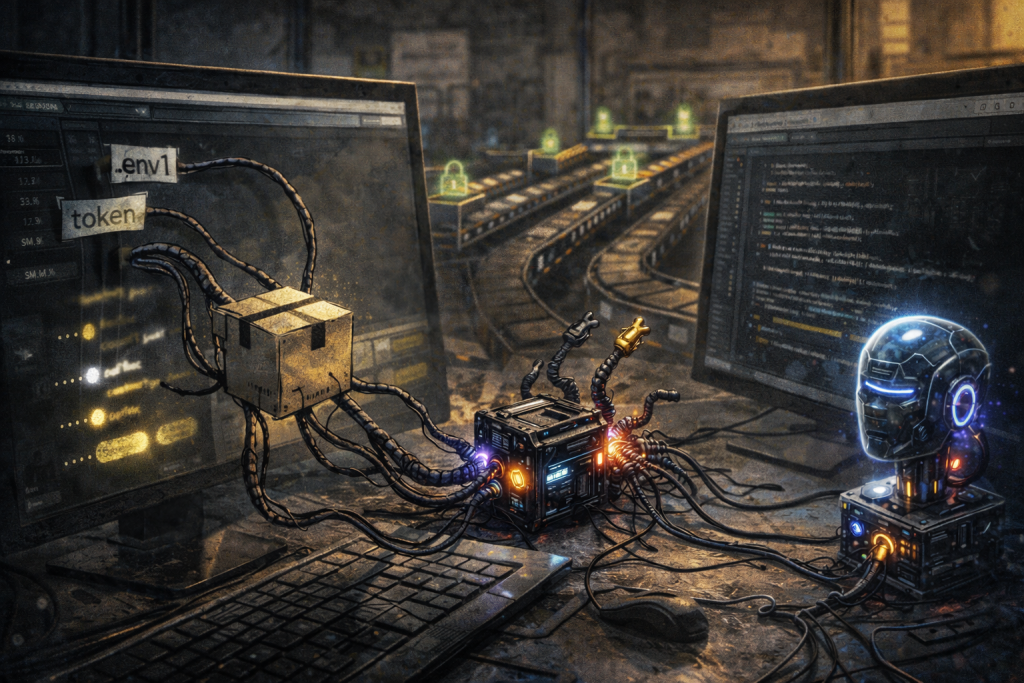

La parte più attuale della campagna è l’aggancio agli assistenti di coding. Le analisi riportano che il malware installa un server MCP locale malevolo e lo registra nelle configurazioni di più strumenti, puntando a piattaforme come Claude Code, Cursor, Continue e Windsurf. L’idea è avvelenare l’interfaccia “fidata” tra sviluppatore e AI: tramite prompt injection, l’assistente viene indotto a leggere e consegnare informazioni sensibili (chiavi SSH, credenziali cloud, token NPM e segreti vari) verso il canale controllato dall’attaccante.

Non si parla solo di credenziali “classiche”. Sandworm_Mode mira esplicitamente anche alle API key dei provider LLM, oltre a environment variables e file .env, con logiche di validazione per capire cosa valga la pena monetizzare o riutilizzare. In parallelo, viene descritto un harvesting più profondo che include anche dati provenienti da password manager, a conferma della volontà di massimizzare l’accesso persistente agli ambienti di sviluppo.

Offuscamento assistito da Ollama: quando la “difesa” diventa mimetismo del payload

Un altro elemento interessante è l’uso di tooling locale per rendere il codice meno leggibile: il malware invoca un’istanza locale di Ollama per riscrivere porzioni del codice, cambiare nomi di variabili, alterare flussi di controllo, inserire delle esche e codificare stringhe. Non è “AI magica”, ma è un modo pragmatico per aumentare l’attrito per chi analizza e per le difese basate su firme, sfruttando risorse già presenti su molte workstation moderne.

Secondo Socket, la campagna adotta una strategia a due tempi: prima parte immediata e incondizionata dedicata alle operazioni più “profittevoli” (come il furto di chiavi legate al mondo crypto), seguita da attività più rumorose e “lunghe” come persistenza, propagazione e raccolta estesa di segreti. La razionalità è chiara: colpire subito, poi ridurre la probabilità di essere intercettati da sandbox o analisi “mordi e fuggi” tipiche delle prime ore.

Le analisi citano anche una capacità di dead switch configurabile ma inattiva, pensata per arrivare a una cancellazione della home directory nel caso in cui il malware perda accesso o non riesca più a operare con gli account compromessi. Anche se disabilitata nei campioni analizzati, la sola presenza del meccanismo segnala una postura offensiva pronta a passare dalla monetizzazione alla distruzione, se necessario.

Cosa fare ora: bonifica, rotazione credenziali e caccia ai workflow sospetti

La remediation non è “disinstallare e basta”. Chiunque sospetti l’installazione di uno dei pacchetti deve considerare compromessi token e segreti, perché l’attacco è costruito per muoversi tra macchina locale e CI. La linea operativa indicata dalle fonti è rimuovere i pacchetti malevoli eventualmente presenti, verificare modifiche recenti a file JSON e configurazioni, ruotare credenziali GitHub e NPM, ruotare i segreti di pipeline, e cercare workflow inattesi o recentemente introdotti nei repository. In parallelo, ha senso controllare configurazioni e integrazioni degli assistenti AI, perché il vettore MCP/prompt injection punta proprio a persistere nel toolchain.

- .env, AI coding assistant, AWS credentials, CI/CD Security, Claude Code, code obfuscation, Continue, credential theft, Cursor, developer security, DevSecOps, environment variables, git hooks, GitHub Actions, GitHub token, LLM API keys, MCP server, Model Context Protocol, npm, npm malware, NPM token, Ollama, persistence, prompt injection, Sandworm_Mode, secrets exfiltration, Shai-Hulud, SSH keys, supply chain attack, typosquatting, Windsurf, worm-like propagation

Altro in questa categoria

如有侵权请联系:admin#unsafe.sh