多个黑客组织利用OpenClaw实例窃取API密钥并部署恶意软件

好的,我现在需要帮用户总结一篇文章的内容,控制在100字以内。用户的要求很明确,不需要用“文章内容总结”或“这篇文章”这样的开头,直接写描述即可。

首先,我得通读整篇文章,抓住主要信息。文章主要讲的是OpenClaw这个AI框架被多个黑客组织利用的情况。OpenClaw是由Peter Steinberger开发的,现在开发者已经加入了OpenAI。文章提到这个框架在2026年1月下旬开始大规模传播,成为高危攻击目标。

接下来,文章详细描述了攻击的情况。黑客利用了OpenClaw的高级权限、持久内存访问能力和与敏感服务的集成能力,导致凭证窃取和数据外泄。Flare分析师发现了超过3万个被入侵的实例,用于窃取API密钥和传播恶意软件。

然后是具体的攻击行动,“ClawHavoc”供应链攻击伪装成加密工具,导致恶意软件的安装和数据窃取。另一个攻击行动“ClawHub”则是通过上传带有后门的技能到社区市场,执行远程命令窃取信息。

文章还提到有超过31.2万个OpenClaw实例暴露在互联网上,默认端口且未启用身份验证,蜜罐显示几分钟内就会被攻击。这表明自研AI Agent的安全性问题严重。

最后,专家警告需要在AI框架中采用“安全设计”方法,并建议保护API凭证和隔离AI工作负载。

总结的时候需要涵盖这些关键点:OpenClaw被广泛利用、漏洞情况、攻击行动、暴露实例数量以及安全建议。同时要控制在100字以内,所以需要简洁明了地表达。

可能会遇到的问题是如何将这么多信息浓缩到这么少的字数里。我需要选择最重要的信息点:谁被攻击、如何攻击、结果以及建议措施。

最终总结应该包括:多个黑客组织利用OpenClaw部署恶意载荷;存在高危漏洞;导致API密钥被盗和恶意软件传播;超过3万个实例被入侵;专家建议加强安全设计和保护API凭证。

</think>

多个黑客组织正利用开源自研AI框架OpenClaw部署恶意载荷,该框架赋予系统高级权限和持久内存访问能力。威胁分子利用其漏洞窃取API密钥并传播恶意软件。Flare分析师发现超3万个遭入侵实例用于数据外泄及横向移动。专家警告需加强自研AI Agent安全性并采用"安全设计"方法以应对未来威胁。

2026-2-21 17:18:26

Author: www.freebuf.com(查看原文)

阅读量:0

收藏

主站

分类

云安全

AI安全

开发安全

终端安全

数据安全

Web安全

基础安全

企业安全

关基安全

移动安全

系统安全

其他安全

特色

热点

工具

漏洞

人物志

活动

安全招聘

攻防演练

政策法规

OpenClaw遭大规模利用

多个黑客组织正在广泛利用OpenClaw(前身为MoltBot和ClawdBot)部署恶意载荷。这款由Peter Steinberger开发的开源自研AI框架(现开发者已加入OpenAI),在2026年1月下旬病毒式传播后已成为高危攻击目标。

该架构赋予系统高级权限、持久内存访问能力以及与敏感服务的集成能力,使其成为凭证窃取和数据外泄的绝佳目标。在大规模部署72小时内,威胁分子就开始利用多个严重漏洞,包括高危远程代码执行漏洞(CVE-2026-25253)、供应链投毒以及通过暴露的管理界面窃取凭证。

Flare分析师已发现超过3万个遭入侵的OpenClaw实例被用于窃取API密钥、拦截消息,并通过Telegram等恶意通信渠道传播信息窃取型恶意软件。

ClawHavoc攻击行动:供应链大规模感染

2026年1月29日检测到代号"ClawHavoc"的早期破坏性攻击行动。

该供应链攻击将Atomic Stealer(针对macOS)和键盘记录器(针对Windows)等恶意载荷伪装成合法加密工具。用户通过所谓的"安装"脚本无意中下载了窃密软件,导致攻击者能提取持久内存数据并在企业系统内横向移动。

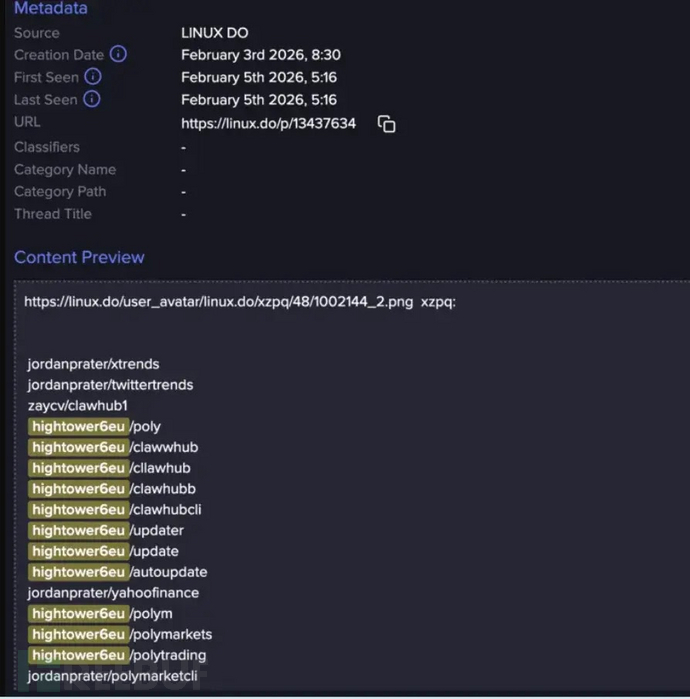

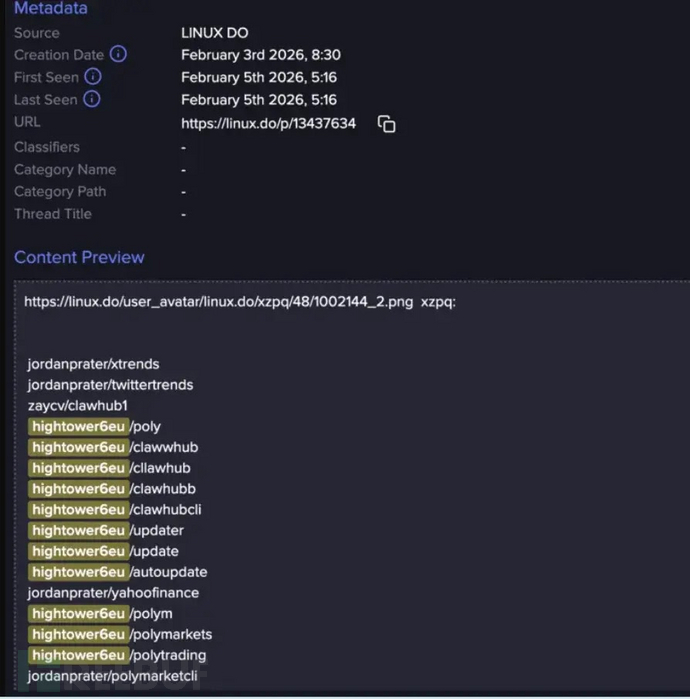

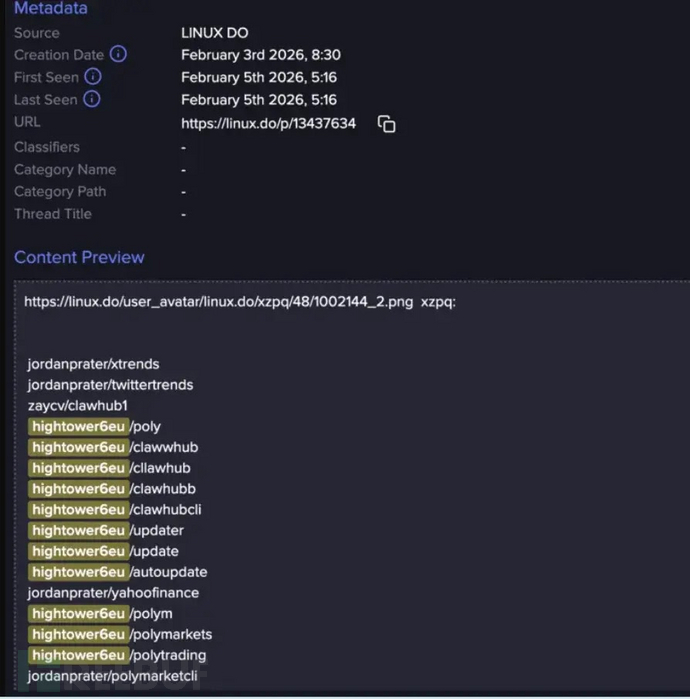

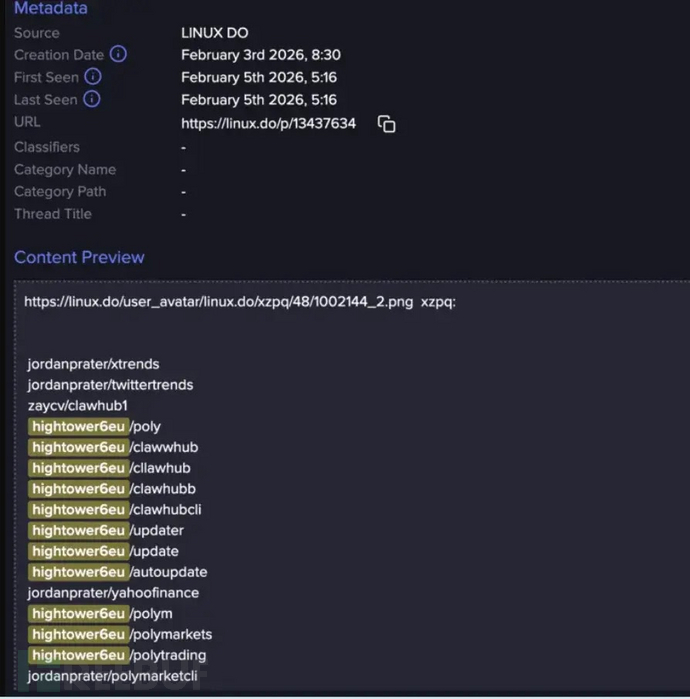

2月初,第二个攻击行动"通过ClawHub实施自动化技能投毒"出现在OpenClaw社区市场。由于平台采用开放发布模式且缺乏代码审查,攻击者从看似可信的GitHub账户(如Hightower6eu)上传带有后门的"技能"。这些恶意更新会执行远程shell命令,使攻击者能实时窃取OAuth令牌、密码和API密钥。

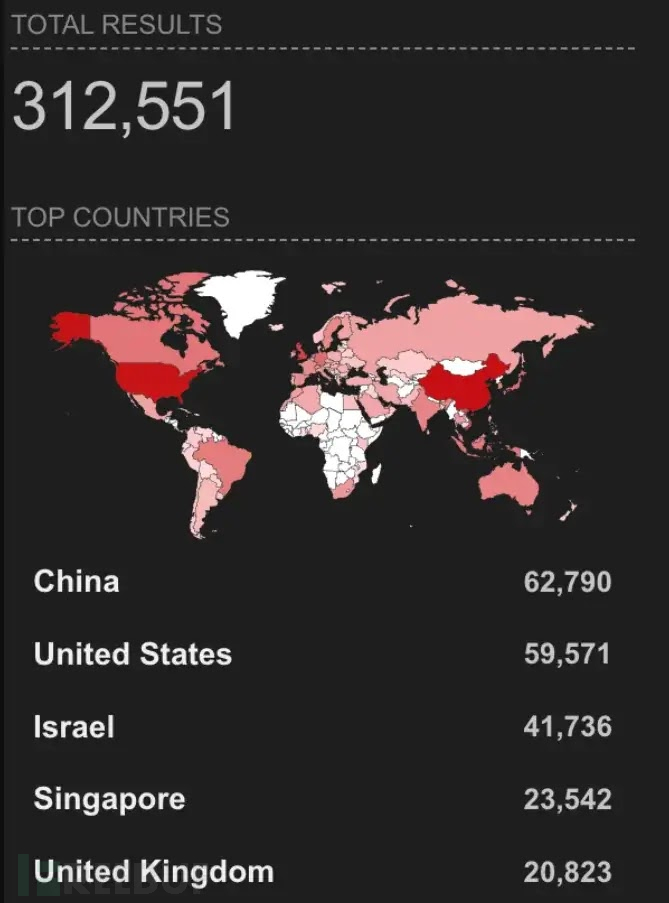

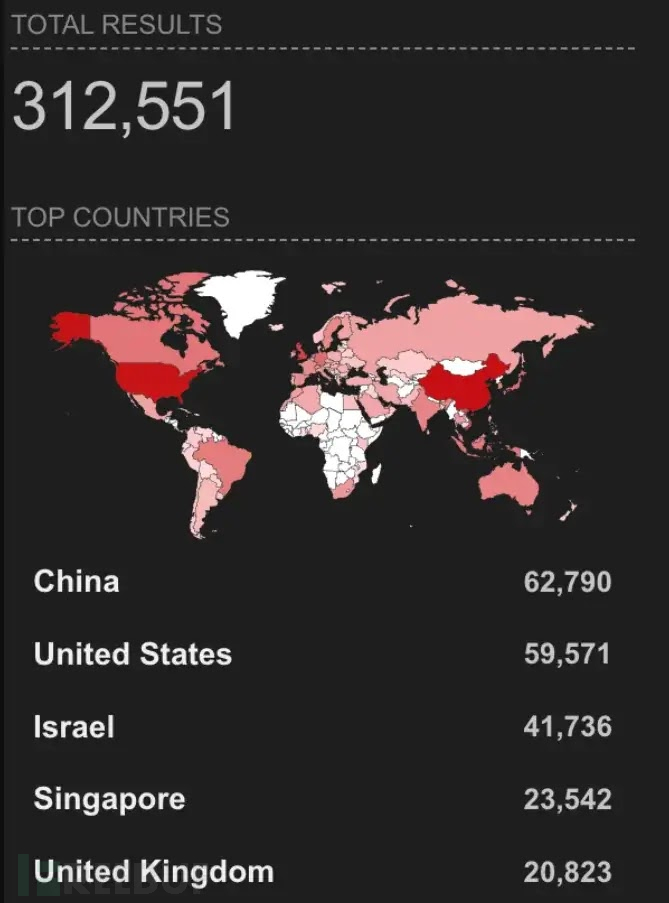

2026年2月18日的Shodan扫描显示,超过31.2万个OpenClaw实例运行在默认端口18789上,其中许多未启用身份验证且直接暴露在互联网中。

与此同时,暴露的管理界面加剧了危机。蜜罐部署记录显示,系统在暴露几分钟内就会遭到攻击尝试。OpenClaw事件标志着自研AI Agent安全性的关键转折点——有组织的威胁团体快速适应环境,将优先考虑功能而非网络安全的生态系统武器化。

随着OpenAI吸纳OpenClaw的开发者,专家警告这些事件凸显了在未来AI框架中采用"安全设计"方法的紧迫性。Flare建议使用或测试自主助理的企业保护好API凭证并隔离AI工作负载。

参考来源:

Multiple Hacking Groups Exploit OpenClaw Instances to Steal API key and Deploy Malware

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf

客服小蜜蜂(微信:freebee1024)

文章来源: https://www.freebuf.com/articles/ai-security/471199.html

如有侵权请联系:admin#unsafe.sh