核心功能

PentAGI开创性地采用AI驱动渗透测试方法,通过整合Nmap和Metasploit等工具实现复杂工作流自动化,并生成详细测试报告。这款由VXControl开发并于2025年初在GitHub发布的开源平台,允许安全专业人员在隔离的Docker环境中执行自主安全评估。

技术架构

该工具的核心优势在于其完全自主的AI Agent系统,能够动态规划并执行渗透测试流程,集成超过20款专业安全工具,包括用于网络发现的Nmap、实施漏洞利用的Metasploit以及进行数据库攻击的sqlmap。用户只需指定目标,PentAGI的多Agent系统(包含研究员、开发者和执行者角色)就会协调整个测试过程,利用长期记忆功能回溯历史成功案例并调整策略。

安全特性

这种设计消除了手动编写脚本的需求,可在不危害主机系统的情况下快速识别漏洞并生成PoC(所有操作均在沙箱环境中运行)。其智能核心来源于与主流大语言模型的集成,包括OpenAI、Anthropic Claude、Google Gemini以及本地Ollama模型,支持从云API到本地推理的灵活部署方案。

数据采集与分析

系统通过Tavily、Perplexity和DuckDuckGo等外部搜索API获取实时网络情报,内置爬虫则安全收集目标特定数据。生成的完整报告包含漏洞利用指南,所有数据持久化存储在支持pgvector语义查询的PostgreSQL数据库中,并通过Grafana仪表板实现Agent性能可视化监控。

智能优化机制

先进的链式摘要机制可防止LLM上下文溢出,通过可配置的问答对和字节限制区块保留关键对话历史。该机制确保在长时间渗透测试中仍能保持连贯的多轮推理能力。主要配置参数包括:

| 参数 | 环境变量 | 默认值 | 说明 |

|---|---|---|---|

| 保留最后区块 | SUMMARIZER_PRESERVE_LAST | true | 保持最后区块信息完整 |

| 末区块大小 | SUMMARIZER_LAST_SEC_BYTES | 51200 | 末区块最大字节数(50KB) |

| 最大问答尺寸 | SUMMARIZER_MAX_QA_BYTES | 65536 | 问答区块最大字节数(64KB) |

针对复杂攻击链场景,系统为特定Assistant分配更多上下文(最高75KB)以进行优化。

系统架构

PentAGI采用微服务架构设计,包含React/TypeScript前端、基于Go语言的REST/GraphQL后端,以及支持扩展的异步任务队列。通过Neo4j和Graphiti构建的知识图谱可追踪实体关系,增强对漏洞的上下文理解。OpenTelemetry、Jaeger、Loki和VictoriaMetrics组成的监控栈提供端到端可观测性,Langfuse则专门分析LLM运行轨迹。

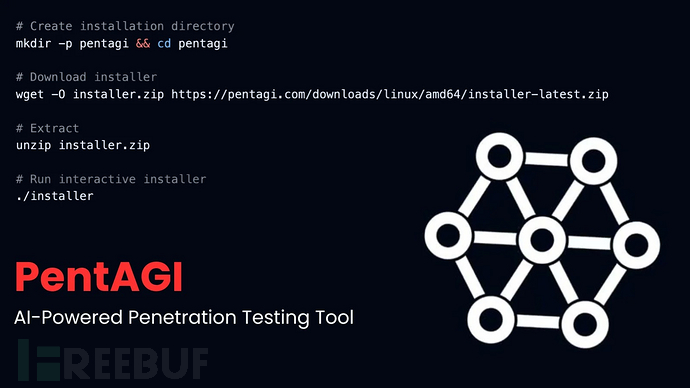

部署方案

通过Docker Compose实现快速部署:克隆代码库后,在.env文件中配置API密钥,单条命令即可启动服务(默认访问地址localhost:8443)。生产环境支持水平扩展、OAuth(GitHub/Google)认证以及用于物理隔离执行的Worker节点。安全特性包括网络隔离、TLS加密以及对LLM/搜索流量的代理支持。

随着AI渗透测试技术的发展,PentAGI有效解决了工具链整合与报告自动化等核心痛点,使其成为2026年最具潜力的开源安全工具之一。安全团队可通过自建部署实现数据管控,但需注意管理LLM使用成本及速率限制(特别是在AWS Bedrock平台)。

参考来源:

PentAGI – Automated AI-Powered Penetration Testing Tool that Integrates 20+ Security Tools

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf

客服小蜜蜂(微信:freebee1024)