一项针对微软365用户的钓鱼攻击活动正在持续进行,攻击者通过滥用OAuth令牌获取企业数据的长期访问权限。该活动主要针对北美地区的商业用户,旨在入侵Outlook、Teams和OneDrive账户,且无需直接窃取密码。

与传统攻击方式不同,攻击者并非通过伪造登录页面实施攻击,而是诱骗受害者在微软官方设备登录门户完成真实登录流程,这使得用户和基础安全工具都更难识别攻击行为。一旦得手,攻击者就能悄无声息地读取、发送和管理电子邮件及文件,对内部通信和敏感文档构成严重威胁。

攻击手法分析

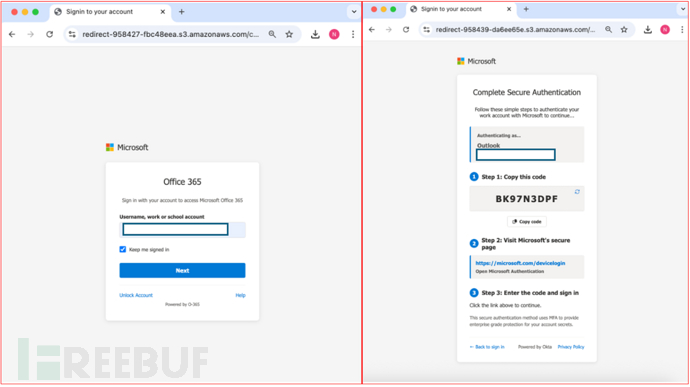

KnowBe4威胁实验室研究人员于2025年底发现该攻击活动,追踪到攻击者将逼真的钓鱼邮件与OAuth 2.0设备授权许可流程相结合,从而绕过强密码和多因素认证(MFA)。分析显示,攻击者高度依赖具有说服力的社会工程手段,使用付款确认、奖金相关文件和语音邮件提醒等主题,诱使忙碌的专业人士快速采取行动。

由于受害者是在合法的微软页面上完成登录,许多人误以为该过程是安全的,但实际上他们最终授予了攻击者控制的恶意应用程序访问权限。

攻击流程详解

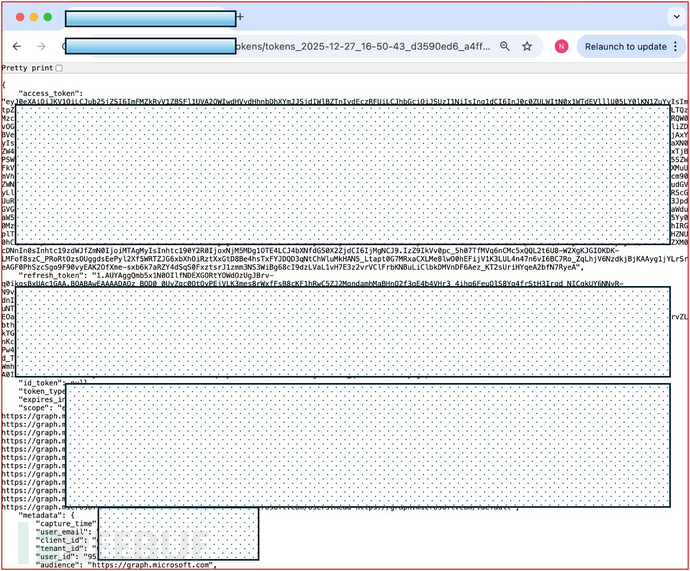

当用户在微软设备登录页面输入攻击者提供的设备代码后,微软身份平台会颁发与该受害者账户绑定的有效OAuth访问令牌和刷新令牌,攻击者随即实时捕获这些令牌。这些令牌使入侵者能够维持持久访问权限,且通常不会在传统的凭据监控中触发明显警报。受影响组织可能会发现未经授权的邮箱操作、文件访问和潜在的数据外泄,所有这些行为都看似来自合法用户上下文。

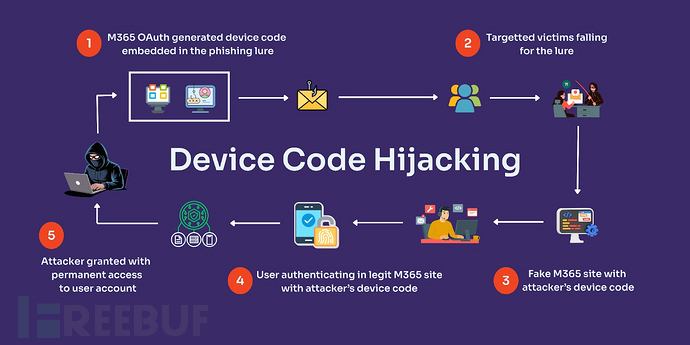

该攻击流程完整展示了从初始钓鱼诱饵到设备代码滥用,再到令牌窃取和长期账户访问的完整攻击链。该活动的核心在于滥用OAuth设备授权许可流程——该功能本是为输入选项有限的设备设计,但在此被攻击者重新利用以规避常规防御措施。

技术实现细节

攻击者首先在微软365中注册一个OAuth应用程序,并生成与该应用映射的唯一设备代码。随后将该代码嵌入精心设计的钓鱼邮件中,引导受害者访问攻击者控制的登录页面,诱使用户输入电子邮件并遵循"安全认证"步骤。

当受害者按照指示访问合法的microsoft.com/devicelogin门户并提交提供的代码后,攻击者会持续轮询令牌端点,一旦微软批准会话,便立即劫持颁发的OAuth访问令牌和刷新令牌。

防御建议

为降低风险,安全团队应采取以下措施:

- 阻断与该活动相关的已知恶意域名和云存储URL

- 在电子邮件日志中搜索已识别的发件人地址和主题模式

- 紧急审核最近同意的OAuth应用程序中的可疑条目

在业务允许的情况下,管理员应考虑完全禁用设备代码流程,或通过条件访问策略严格限制其使用,同时审查Azure AD登录日志中异常的设备代码活动和地理位置异常。结合针对紧急付款通知、意外文档共享和语音邮件警报的持续用户安全意识教育,这些措施可帮助组织在造成更深层次损害之前检测并遏制类似的OAuth令牌窃取企图。

参考来源:

Ongoing Campaign Targets Microsoft 365 to Steal OAuth Tokens and Gain Persistent Access

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf

客服小蜜蜂(微信:freebee1024)